امنیت سایبری سازمانی از دیدگاه آماری

هنگامی که قرار است راهبرد امنیت سایبری سازمانی خودتان را تدوین کنید، سختترین چیزی که باید تعیین کنید نقطه شروع کار است. بیشتر متخصصان امنیتی، کار را با تعبیه یک فایروال در شبکه و نصب یک محصول آنتیویروس بر روی نقاط انتهایی آغاز میکنند.

خوب است بدانید چنین کاری، رایانه های سازمان را در برابر تمام انواع حملات محافظت نمیکند. بنابراین مدیران ارشد فناوری اطلاعات و امنیت باید علاوه بر این راهکارهای اولیه، ایجاد لایههای امنیتی اضافی را هم همواره مدنظر خودشان داشته باشند.

موارد مهم در تدوین راهبرد امنیت سایبری

زمانی که به دنبال ایجاد راهبرد امنیت سایبری سازمانتان هستید، 2 مورد کلیدی را باید در نظر داشته باشید:

- مسیرهای حمله: تهدیدها یا حملات سایبری که میتوانند رایانه های سازمان یا شرکت شما را در معرض مخاطره قرار دهند، بررسی کنید:

- حملات مستقیم: مثل حملات جستجوی فراگیر قدیمیتر که در پی شناسایی نام های کاربری و کلمه های عبور کاربران هستند. این نوع از مخاطره، تقریباً غیرمحتمل است.

- اکسپلویتهایی که نقاط انتهایی را هدف قرار می دهند: این نوع حمله ممکن است منجر به نشت دادهها و به خطر افتادن اطلاعات سازمانی، مثل نام کاربری و کلمه عبور شود. انجام چنین حمله ای برای هر سازمانی، صرفنظر از ابعاد یا حوزه فعالیت آن به شدت محتمل است.

- هرزنامه های ارسال شده به کاربران: کمپینهای ارسال هرزنامه، در حال ترکیب با انواع مختلف حملات مبتنی بر اکسپلویت هستند. حملاتی با این نوع تغییر مخرب، یکی از روش های آلودگی سیستم های کاربری هستند که احتمال استفاده از آنها توسط مجرمان سایبری وجود دارد.

- رویکرد شما: پیشگیرانه یا واکنشی؟

کدام رویکرد را باید انتخاب کنید؟

آنچه همیشه در حوزه امنیت سایبری مشاهده میشود، این است که بیشتر متخصصان امنیتی اعلام میکنند که انتخاب راهکارهای پیشگیرانه را ترجیح میدهند اما واقعیت این است که در عمل، بیشتر آنها هنوز هم به محصولات و روشهای واکنشی متکی هستند.

تمرکز اصلی روش پیشگیرانه این است که اطمینان حاصل شود در وهله اول، سازمان شما مورد حمله بدافزاری قرار نگیرد. انواع لایههای امنیتی که میتوانند چنین دفاعی را ایجاد کنند عبارتند از فایروالها، فیلترینگ ترافیک، وصله کردن نرمافزارها و آسیبپذیریها، محافظت در برابر اکسپلویتها، نظارت بر رفتار آنلاین کاربران و فیلترینگ هرزنامه ها. تمام این راهکارها میتوانند قبل از وقوع یک حادثه امنیتی، از بروز آن پیشگیری کنند.

در بین راهکارهای واکنشی نیز ابزارهایی مثل نرم افزارهای محافظت در برابر نشت اطلاعات، آنتیویروس، محافظ پیشرفته بدافزار، پشتیبان گیری، تیم پاسخ به حوادث و سایر ابزارهای تشخیص میتوانند مفید واقع شوند. این راهکارها میتوانند مبتنی بر کل شبکه یا فقط نقاط انتهایی آن باشند.

وقتی این ابزارها را به گروههای مختلف تقسیمبندی کرده و تلاشهای خودتان را بررسی و ارزیابی میکنید، از خودتان بپرسید:

آیا بیشتر در سمت واکنشی کار میکنید یا پیشگیرانه؟ مسلماً این سؤال ارزش فکر کردن دارد.

مسلماً ابزارهایی در اختیار مدیران بخش فناوری اطلاعات و امنیت سازمانها است که راهکارهای امنیتی واکنشی و پیشگیرانه (که وجودشان برای امنیت سازمان ضروری است) را رقم می زنند.

اگر رویکرد آماری را نسبت به حوزه امنیت سایبری در نظر بگیریم، چند نکته مهم مشخص میشود که در ادامه این مقاله به بررسی آنها می پردازیم.

راهکارهای امنیتی پیشگیرانه

اجازه بدهید بحث را با بخش محافظت پیشگیرانه شروع کنیم. این گزینه، لزوماً جذابترین گزینه نیست چون طبق تاریخچه موجود، معمولاً به ندرت بودجه لازم برای امنیت کامل در اختیار مدیران ارشد امنیت اطلاعات یا مدیران ارشد فناوری اطلاعات قرار میگیرد. با این وجود، شرایط در حال تغییر هستند و مادامی که بتوانید به مدیران اجرایی یا مدیران ارشد مالی نشان دهید که در ازای صرف این هزینه چه دستاوردهایی نصیب سازمان خواهد شد، احتمال موفقیت شما هم افزایش پیدا خواهد کرد.

برای این که از وجود سازوکار محافظت پیشگیرانه اطمینان داشته باشید باید موارد کلیدی زیر را در نظر بگیرید:

1- وصله کردن

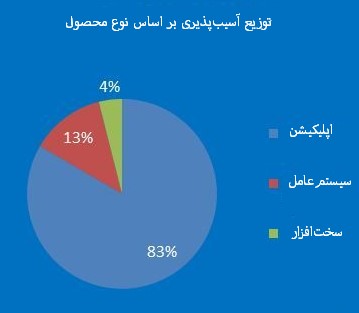

تقریباً تمام تولیدکنندگان و ارایه دهندگان راهکارهای امنیتی، از نقطه نظر آماری توافق نظر دارند که آسیبپذیریهای موجود در نرم افزارها و برنامههای کاربردی، دلیل اصلی برای به خطر افتادن و هک شدن سیستم ها است. بنابراین این نقطه باید نقطه شروع اقدام های امنیتی شما باشد.

خوب است بدانید که بین 60 تا 92 درصد از حملات سایبری، متأسفانه از این نقطه آغاز میشوند. پس اگر در بیش از نیمی از حملات، از این روش برای آلودگی سیستم ها استفاده میشود، پس قطعاً این نقطه برای شروع بسیار مناسب است.

آیا وصله کردن و رفع آسیبپذیریها کار خستهکنندهای است؟ بله، همینطور است!

اما آیا میتواند تأثیر به سزایی داشته و تعداد بسیار زیادی از آسیبپذیریها را برطرف کند؟ بله، میتواند.

در حال حاضر با ظهور سیستم عامل ویندوز 10، وصله کردن بزرگ ترین سیستم عامل جهان با سرعت و کارایی بیشتری صورت میگیرد. بنابراین به احتمال زیاد سیستم عامل ویندوز در آینده نزدیک، نسبت به گذشته نگرانیهای کمتری را ایجاد خواهد کرد.

هم اکنون نرم افزارها و برنامه های کاربردی شخص ثالث نسبت به گذشته، نگرانی مهمتری هستند. تحلیل صورت گرفته توسط شرکت GFI نیز چنین روندی را مطرح کرده است. این نرم افزارها مهم ترین منبع آسیبپذیریها به شمار رفته و بیش از 80 درصد از آسیبپذیریهای گزارش شده، در آنها وجود داشته است.

چهار برنامه کاربردی شخص ثالث، با بیشترین تعداد آسیبپذیری

بر اساس تحلیل انجام شده توسط GFI Software و طبق دادههای منتشر شده توسط پایگاه داده آسیبپذیری ملی[1] (NVD)، روزانه آسیب پذیری های فراوانی در برنامه های کاربردی شخص ثالث گزارش می شود که درصد بالایی از آنها نیز «شدت بالایی» دارند.

بعضی از برنامه های کاربردی که دارای بیشترین آسیب پذیری هستند، عبارتند از:

- Flash: امروزه استفاده از برنامه ها و افزونههای Flash به دلیل قابلیت امکان نمایش آنها توسط مرورگرهای مختلف، افزایش چشمگیری داشته است. متأسفانه مشکل این است که تعداد آسیبپذیریهای موجود در Flash، در سال های اخیر همیشه بالا بوده است. به این دلیل، رتبه اول را به Flash داده ایم که همیشه مورد استفاده مجرمان سایبری بوده و همچنان هم است.

- Java: مستعد بودن Java نسبت به حملات، اندکی کمتر است و تعداد آسیبپذیریهای آن، سالانه 10 درصد نیز کمتر میشود اما هنوز هم رتبه دوم را از نظر نگرانیهای امنیتی دارد؛ به این دلیل که Java، مشکلات امنیتی زیادی دارد!

- Adobe Reader: این برنامه کاربردی هم رتبه 3 را به خود اختصاص داده است. میزان نصب آن توسط کاربران، بسیار زیاد است و معمولاً نقایص امنیتی شدیدی در آن دیده میشود.

- Apple Quick Time: این برنامه هم، دارای رتبه 4 است؛ اگر چه میزان نصب آن در سالهای اخیر کمی افزایش پیدا کرده که این موضوع نگرانیهایی را در پی داشته است.

معمولاً مدیران ارشد فناوری اطلاعات و امنیت، علاقه چندانی به صرف زمان برای وصله کردن نرم افزارها ندارند. البته تا حدودی هم حق با آنها است. با این وجود میتوان از راهکارهایی استفاده کرد که این کار پرزحمت را خودکارسازی نمود.

چیزی که بعضی از مدیران به آن توجهی ندارند این است که هزینه وصله کردن به ازای هر رایانه، تقریباً کم است اما تأثیر زیادی بر امنیت سازمان آنها دارد.

نتیجه: هزینه وصله کردن (به صورت خودکار) به ازای هر رایانه بسیار کم است اما پیامدهای مثبت زیادی بر امنیت سازمانی دارد.

2. آموزش کاربران

از نقطه نظر آماری همواره این شک وجود دارد که آیا این مورد باید شماره 1 باشد یا شماره 2؟ واقعیت این است که همه چیز بستگی به محیط و زمینه مربوطه دارد.

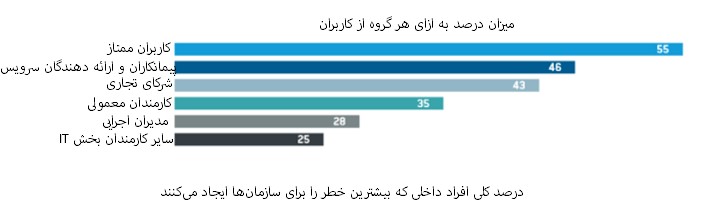

در یک محیط سازمانی، کاربران میتوانند یک مخاطره امنیتی بزرگ و جدی باشند؛ و بر اساس آمارهای اخیر، واقعاً هم چنین است. گزارشی با عنوان “Vormetric Insider Threat Report” نشان داده است که:

در سراسر جهان، 89 درصد از پاسخدهندگان به این تحقیق باور دارند که سازمان آنها بیشتر در معرض مخاطره افراد داخلی قرار دارد تا بیرونی و 34 درصد از آنها نیز حس میکنند که نسبت به این مخاطره، خیلی یا فوقالعاده زیاد آسیبپذیر هستند.

بنابراین برای کاهش این عامل مخاطره، سازمانها باید اصول امنیت سایبری را به کارمندان خود آموزش بدهند. قاعدتاً چنین برنامهای، کاملاً پیچیده و پیادهسازی آن نیز پرهزینه است ولی این نکته را در نظر بگیرید که:

«وقتی بازگشت سرمایه را ارزیابی میکنید، آموزش کاربران مستلزم هزینههای بالایی است اما با این وجود، تأثیر زیادی بر امنیت سایبری سازمان شما دارد. البته آموزش مستمر، ایده آل است چون کارمندان باید با رشد و تکامل بازار به روز مانده و مهارتهایشان را افزایش دهند».

ممکن است هزینههای بالا باعث شود که این مورد اولویت خودش را از دست بدهد اما قطعاً سرمایهگذاری در این زمینه فواید بلندمدتی خواهد داشت.

نتیجه: آموزش کاربران هزینه بالا و تأثیر مثبت زیادی بر امنیت سایبری سازمانها دارد.

3. فایروال

نصب فایروال یکی از اصلاحات سریع، نسبتاً ارزان و ضروری در هر شرکتی است؛ اما به خاطر داشته باشید که در چشمانداز امنیتی امروزی، داشتن فایروال تأثیر امنیتی فوقالعاده زیادی بر مخاطراتی که شما را تهدید میکند، ندارد.

قطعاً هر شرکتی نیاز به خرید و نصب یک فایروال در شبکه داخلی خود دارد. داشتن فایروال برای هر شرکت، صرف نظر از ابعاد آن یک ضرورت به شمار می رود. نکته مهم این است که فایروال باید تنظیمات درستی داشته باشد تا بتواند به شما در جهت دستیابی به هدف اصلی آن (بستن مسیرهای حمله، قبل از این که از آنها استفاده شود) کمک کند.

نتیجه: فایروال یکی از اصلاحات سریع و کم هزینه است که تأثیر تقریباً کمی بر کاهش مخاطرات سایبری دارد.

4. فیلترینگ وب

فیلتر کردن ترافیک ورودی وب، یکی از پارامترهای کلیدی در امنیت است. بیشتر تولیدکنندگان نرمافزارهای امنیتی بر این باورند که این مورد یا فیلترینگ هرزنامه، از نظر داشتن تأثیرات امنیتی در رتبه دوم قرار دارد چون یکی از مهم ترین عوامل ایجاد مخاطره است.

اما چرا معمولاً اولویت فایروال، بیشتر از فیلترینگ وب تلقی میشود؟

در اغلب موارد، امکان خرید یک راهکار فیلترینگ وب به عنوان بخشی از لایه های امنیتی شرکت وجود دارد اما برای محافظت از نقاط انتهایی شبکه باید این دو (فایروالینگ و فیلترینگ) را به صورت مجزا خریداری کرد.

از آنجا که امروزه رایانه های قابل حمل نیز به شبکه های سازمانی افزوده شده اند، شما باید سازوکار فیلترینگ ترافیک مخرب وب را هم برای شبکه و هم برای هر یک از نقاط انتهایی آن به صورت مجزا در نظر بگیرید. انجام این کار برای پیشگیری از وقوع آلودگی در هنگامی که کارمند شما با لپتاپش جا به جا میشود و به محلهایی غیر از محیط کاری میرود، ضروری است چون این احتمال وجود دارد که وقتی او به اداره برگشت، آلودگیهای بدافزاری لپتاپ او به محیط شبکه شرکت یا سازمان وارد کند. شاید فیلتر کردن وب به صورت یکجا برای یک محیط آسانتر به نظر برسد اما انجام چنین کاری برای نقاط انتهایی هم چندان سخت نیست.

فیلترینگ وب میتواند مخاطراتی را که همچنان بعد از وصله کردن و استفاده از فایروال باقی میمانند، برطرف کند. شاید انجام این کار، در ظاهر حرکت بزرگ و سختی به نظر برسد اما اطلاعات ما نشان میدهد که این کار تأثیرات مثبت زیادی در امنیت سایبری سازمانی دارد.

نتیجه: فیلترینگ وب، هم به صورت شبکه ای و هم به صورت مجزا برای هر یک از نقاط انتهایی شبکه میتواند تا 24 درصد از مخاطرات سایبری که میتوانند سازمان شما را دچار مشکل کنند، کاهش دهد. این مسئله به ویژه برای محیط هایی که کارمندان میتوانند دستگاه های رایانه ای خودشان را به محل کار بیاورند، اهمیت بیشتری دارد.

5. فیلترینگ هرزنامه

فیلترینگ هرزنامه ها یکی از اقدام های حیاتی و مهم در بخش امنیت پیشگیرانه است و از ورود بدافزارها از طریق ایمیلهای مخرب جلوگیری میکند.

این سازوکار، تکمیل کننده راهکارهای پیشگیرانه بوده و این اطمینان را ایجاد میکند که بدافزاری سیستم های کاربران شما را تهدید نمی کند. در هر صورت، فیلترینگ هرزنامه یکی از راههای بسیار ساده، کم هزینه و مؤثر برای برطرف سازی درصد قابل توجهی از مخاطرات سایبری است.

نتیجه: فیلترینگ هرزنامه یک راهکار ساده و ارزان است که میتواند بسیاری از مخاطرات امنیت سایبری را برای سازمان شما از بین ببرد.

مهم ترین راهکارهای واکنشی امنیت

پس از بررسی راهکارهای امنیتی پیشگیرانه باید به این نکته توجه داشته باشیم که این راهکارها حتی به صورت ترکیبی هم نمیتوانند امنیت مورد نیاز شبکه سازمان شما را فراهم کنند.

بنابراین داشتن یک راهکار امنیتی واکنشی هم ضروری بوده و نمیتوانید برای برطرف کردن تمام مخاطرات امنیتی، فقط به یک راهکار متکی باشید. بعضی از مهم ترین راهکارهای واکنشی امنیت، شامل موارد زیر هستند.

1- آنتیویروس

با توجه به مواردی که در بالا راجع به آنها صحبت شد، نیاز به داشتن راهکارهای واکنشی کاملاً مشخص است. این موضوع به ویژه در مورد فیلترینگ هرزنامه نیز صدق میکند چون حتی با وجود داشتن سازوکاری برای فیلتر کردن ایمیلهای هرزنامه، باز هم همچنان طیف وسیعی از مشکلات امنیتی باقی میمانند. همه ما میدانیم که سازوکارهای فیلترینگ هرزنامه نمیتوانند تمامی موارد مخرب را شناسایی کنند.

این موضوع یعنی این که وقتی آلودگی به ایستگاههای کاری رسید، نیاز به اولین لایه واکنشی داریم که قطعاً این لایه که باید کار را با آن شروع کرد، آنتیویروس است.

2- پشتیبان گیری

پشتیبان گیری یکی از سازوکارهای قدیمی، اما بسیار ضروری است و لازم است به صورت مکرر از اطلاعات مهم، نسخه های پشتیبان تهیه شود. تهیه نسخه های پشتیبان از فایل های مهم و پشتیبان گیری منظم و برنامه ریزی شده از آنها یکی از بایدها برای هر محیط ذخیره اطلاعات، سرور یا هر محیط شبکه ای بلادرنگ است.

این که فکر کنید شما هیچ وقت مورد هدف حملاتی قرار نمیگیرید که باعث شوند نیاز به نسخه پشتیبان داشته باشید، شجاعت و خوشبینی بیش از حد است. هر لحظه ممکن است هارد دیسکی دچار نقص شده یا بدافزاری (به خصوص باجافزارها) شبکه شما را هدف بگیرد. در دنیای فناوری اطلاعات، احتمال رخداد چنین وقایعی بسیار بالا است.

هرگز فراموش نکنید که داشتن نسخه پشتیبان از اطلاعات یک ضرورت است!

3- محافظت پیشرفته در برابر بدافزارها و سایر راهکارهای امنیتی

با فرض این که در شبکه آلودگی بدافزاری ایجاد شود، شما نیاز به یک لایه دیگر از ابزارهای واکنشی دارید که بتواند آلودگی را شناسایی کند.

با این وجود، دقت کنید که این راهکار دیرتر وارد عمل میشود چون هنگام فعال شدن آن ممکن است آلودگی صورت گرفته باشد و احتمالاً دادههایی نشت کرده باشد یا باجافزاری اطلاعات شما را رمزنگاری کرده یا اقدام های ناشناخته و بدون علامت دیگری انجام شده باشد که بعدها بر ضد شرکت شما استفاده شود.

لایههای دیگری از معیارهای امنیتی واکنشی وجود دارند که میتوانید آنها را انتخاب کنید اما اگر به این نقطه رسیدید، در واقع شما در نقطهای قرار دارید که احتمالاً نیاز به صرف هزینههای هنگفت زیادی خواهید داشت.

4. تیمهای پاسخ به حادثه

بسته به ابعاد و قدرت حملهای که ممکن است روزی با آن مواجه شوید باید اطلاع داشته باشید که در صورت وقوع چنین حمله ای باید با چه فردی تماس بگیرید.

برای این که بتوانید از قبل خودتان را برای مقابله با چنین حوادثی آماده کنید، توافقنامه ای را با یک تیم ارایه دهنده خدمات پاسخ به حوادث امنیتی امضا کنید که نسبت به عملکرد آن اطمینان داشته و بدانید مثلاً در صورتی که مورد هدف یک حمله باجافزاری قرار بگیرید، به سرعت واکنش نشان میدهد.

داشتن طرح و برنامهای از قبل و داشتن متخصصان قابل اطمینانی که بتوانید برای عبور از موانع امنیتی به آنها تکیه کنید میتواند باعث آرامش خاطر شما شده و قدرت تان را برای مقابله با حوادث بزرگ و پیامدهای ناشی از آنها افزایش دهد.

نتیجهگیری

با توجه به این که همواره مخاطرات امنیتی در حال افزایش هستند، نیاز به اولویت بندی و داشتن سازوکارهای محافظتی مؤثر و کارآمد، تبدیل به یکی از نگرانیهای اصلی همه سازمانها شده است. ممکن است برای سازمانهای کوچک تا متوسط، این کار چالش برانگیزتر باشد به این دلیل که احتمالاً از قبل این سازمانها برای چنین مسایلی برنامهریزی نکرده اند.

دانستن این که باید کار را از کجا شروع کرده، چه راهکارهایی را در نظر داشته و چگونه کار ارزیابی و تست را انجام دهید یکی از اقدامات مهم و کلیدی است که امیدواریم این مطلب بتواند به شما برای انجام آن کمک کند.

- [1] National Vulnerability Database

منبع: heimdalsecurity