بررسی تهدیدات امنیتی لایه انتقال OSI

بر اساس مطالبی که در بخشهای قبلی گفتیم، از مدل لایهای OSI می توان برای امنیت بیشتر و مقاومت شبکهها در برابر تهدیدات سایبری استفاده کرد. در این مطلب از فراست به بررسی چهارمین لایه این مدل یعنی «لایه انتقال»، تهدیدات و راهکارهای حفاظتی آن می پردازیم.

لایه انتقال در مدل OSI چیست؟

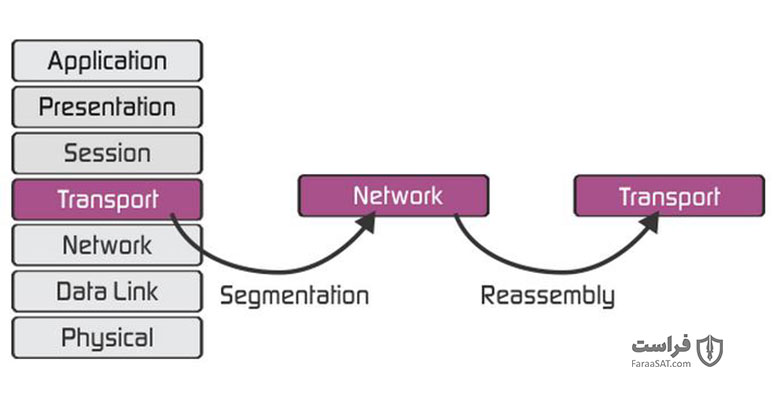

تمرکز اصلی لایه انتقال بر روی سرعت و کیفیت دادههای تبادلی است. این لایه، ارتباطی End-to-End را بین سیستم های مبدأ و مقصد ایجاد نموده و توابع و پروتکلهای لازم برای انتقال دنبالههای داده با طولهای متفاوت را مشخص میکند. البته قوانینی برای تقسیم دادههای با اندازههای متفاوت به بستههای مختلف نیز وجود دارد.

بستههای این لایه، دادهنگار (Datagram) نام دارند و پروتکلهای کنترل انتقال (TCP[1]) و دادهنگار کاربر (UDP[2]) پروتکلهای اصلی این لایه هستند. اولویت در پروتکل TCP با کیفیت انتقال دادهها و در پروتکل UDP با سرعت انتقال دادهها است.

تهدیدات امنیتی لایه انتقال

لایه انتقال یک لایه میزبان محسوب میشود که با توجه به عملکرد آن در معرض تهدیدات امنیتی مختلفی قرار دارد. در این لایه احتمال استراق سمع به ویژه استراق سمعی که مربوط به پورتها و پروتکلها باشد و همچنین احتمال اجرای حملات محرومسازی از سرویس توزیع شده (DDoS) بر ضد شبکه وجود دارد.

به عنوان مثال حملات اسمورفینگ و جریان سیل آسای SYN از جمله تهدیدات بسیار خطرناک لایه انتقال هستند. مهاجم در حمله سیل SYN با استفاده از آدرسهای آیپی که جعل شدهاند اتصالات بسیار زیادی را با سرور هدف برقرار نموده و منتظر نهایی شدن اتصال نمیماند. در حملات اسمورف هم از بدافزارها برای ایجاد بار سنگین بر روی منابع شبکه استفاده میشود. مهاجمان در این حالت، پژواکهایی از پروتکل پیام کنترلی اینترنت تولید میکنند که منجر به ایجاد حلقهای بیپایان از درخواستها میگردد. بنابراین باید برای مقابله با چنین تهدیداتی پورتهای غیرضروری را بسته و دسترسی به لایه انتقال و پروتکلهای انتقالی را به شدت محدود کرد. فایروالها را نیز باید به نحوی پیکربندی کرد که امکان عبور از آنها و ورود به شبکه فقط برای کاربران مجاز وجود داشته باشد.

حمله بر ضد لایه انتقال

لایه انتقال نقطه شروع مناسبی برای انجام عملیات شناسایی توسط نفوذگران سایبری است. مهاجمان معمولاً به صورت مستقیم از طریق این لایه حملهای را اجرا نمیکنند مگر اینکه قصد اجرای یک حمله محرومسازی از سرویس توزیع شده را داشته باشند. آنها میتوانند با شنود ترافیک این لایه، اطلاعات زیادی را درباره محیط شبکه به دست آورند.

از آنجا که تمامی بستهها از این لایه عبور میکنند بنابراین لایه انتقال باید کاملاً امن و قابل اطمینان باشد. اگر تقسیمبندی و دوباره سرهم کردن دادهنگارها در این لایه بر اساس قوانین مربوطه صورت نگیرد ممکن است شبکه عملکرد درستی نداشته و در ارتباطات اختلال ایجاد شود. از این رو لایه انتقال باید تا حد امکان عاری از هر گونه خطا باشد. به همین خاطر کنترل خطا در این لایه از اهمیت بسیار ویژهای برخوردار است.

[1] Transmission Control Protocol

[2] User Datagram Protocol

منبع: securityintelligence