مهاجمان سایبری مودمهای DLink DSL را در کشور برزیل هدف حملات خود قرار داده و با تغییر تنظیمات DNS آنها و جایگزینی آن با سرور DNS تحت کنترل خودشان، به سوءاستفاده از این مودمها مشغول هستند. آنها با انجام این کار میتوانند کاربرانی که قصد اتصال به سیستم بانکی آنلاین را دارند، به وب سایتهای جعلی هدایت کرده و اطلاعات حساب کاربری شان را سرقت کنند.

بر اساس تحقیقات صورت گرفته توسط مرکز Radware، اکسپلویت مورد استفاده مهاجمان امکان تغییر بدون مجوز تنظیمات DNS را در مسیریاب ها و مودمهای DLink DSL برای آنها فراهم میکند. به این ترتیب میتوانند به آسانی حجم انبوهی از مسیریاب های آسیبپذیر را پیدا کرده و تنظیمات DNS آنها را تغییر دهند، به شکلی که سرور DNS عملاً تحت کنترل خودشان قرار داشته باشد.

لازم به ذکر است هنگامی که کاربری سعی دارد به وب سایتی در اینترنت متصل شود، اول سرور DNS نام میزبان، مثل www.google.com را تبدیل به آی پی مربوط به آن مانند 172.217.11.36 میکند. سپس رایانه وی به این آی پی متصل شده و ارتباط مورد نظر برقرار میشود. با تغییر دادن Name Serverهایی که در مسیریاب ها استفاده میشوند، کاربران بدون هیچ اطلاعی به وب سایتهای مخرب و جعلی متصل شده و تصور میکنند که این وب سایتها مجاز و قابل اعتماد هستند.

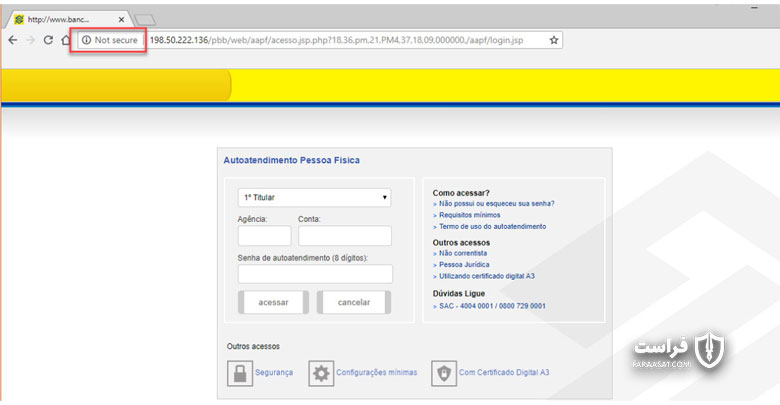

DNS Serverهای مخرب مورد استفاده در این حمله، 69.162.89.185 و 198.50.222.136 بودهاند. این سرورها به صورتی تنظیم شده بودند کاربرانی که قصد اتصال به بانکهای برزیلی Banco de Brasil (www.bb.com.br) و Itau Unibanco (www.itau.com.br) را داشتند، به وب سایت جعلی مشابهی هدایت کنند.

در تحقیق انجام شده توسط Radware آمده که: «ویژگی منحصر به فرد این روش این است که عمل DNS ربایی بدون انجام هر گونه تعاملی از سوی کاربر اجرا میشود. پیش از این هم در ابتدای سال 2014 میلادی و در طول سالهای 2015 و 2016 نیز کمپینهای فیشینگ و کمپینهایی با URLهای مخرب و آگهیافزارها ایجاد شده بودند که سعی داشتند تنظیمات DNS را از داخل مرورگر کاربر تغییر دهند. در سال 2016 میلادی، یک ابزار سوءاستفاده (اکسپلویت) با عنوان “RouterHunterBr 2.0” در اینترنت منتشر شد که از همان URLهای مخرب استفاده میکرد اما در حال حاضر گزارشی مبنی بر سوءاستفاده از این ابزار به دست Radware نرسیده است».

تشخیص وب سایتهای تقلبی و جعلی بانکها

وب سایتهای تقلبی و جعلی بانکها معمولاً مشابه با وب سایتهای اصلی هستند با این تفاوت که در وب سایتهای جعلی از کاربران درخواست میشود اطلاعاتی همچون شماره حساب، کد شعبه، پین کد هشت رقمی، شماره تلفن همراه، شماره کارت و غیره را وارد کنند. سپس این اطلاعات توسط مهاجمان جمعآوری شده و در اختیار آنها قرار می گیرد.

تنها علامتی که مشخص میکند در این بین مورد مشکوکی وجود دارد، این است که مرورگر نشان میدهد این صفحه امن نیست (Not Secure). نمونه چنین تصویری را در عکس بالا مشاهده میکنید. همچنین ممکن است هشدارهایی درباره گواهینامه وب سایت نمایان شود که این مورد هم در عکس زیر نمایش داده شده است.

هشدار درباره گواهینامه (Certificate) وب سایتهای جعلی

همانطور که تاکنون متوجه شده اید، این نوع حمله به شدت خطرناک است؛ به این دلیل که در این حمله هیچ ایمیل فیشینگ ، برای کاربران ارسال نمی شود و هیچ گونه تغییری هم در رایانه کاربر قربانی صورت نمیگیرد. در عوض، همه چیز بر روی خود مسیریاب انجام میشود به صورتی که تمام موارد از دید کاربر، بدون مشکل به نظر میرسد.

Radware در ادامه گزارش خود خاطرنشان کرده که: «این حمله بسیار خطرناک است، از این جهت که کاربر کاملاً از ایجاد تغییرات بیخبر است. این DNSربایی بدون دستکاری و تغییر URLهای درون مرورگر کاربر رخ میدهد. ممکن است کاربری که قربانی این حمله میشود، از هر نوع مرورگری با هر میانبری برای ورود به سایت استفاده کرده باشد. همچنین ممکن است URL را به صورت دستی تایپ کند یا حتی از مرورگرهای موبایلی گوشی هوشمند یا تبلت استفاده کند. در هر صورت کاربر به جای هدایت به وب سایت درخواستی، به وب سایت مخرب هدایت شده و عمل DNSربایی در سطح درگاه (Gateway) انجام میشود».

Radware پس از شناسایی این کمپین مخرب، به بانکها اطلاعرسانی کرده و سپس تمام این وب سایتهای مخرب از دسترس کاربران خارج شدند. Radware به کاربرانی که نگران قربانی شدن خود در برابر چنین حملاتی هستند، توصیه میکند که از سایت http://www.whatsmydnsserver.com/ برای بررسی DNS Serverهای پیکربندی شدهشان استفاده کنند. به این ترتیب میتوانید متوجه شوید که آیا سرورهای مخربی در بین آنها وجود دارد یا خیر (به این دلیل که سرورهای مخرب، تحت مالکیت ارایه دهنده سرویس اینترنت شما قرار ندارند و بنابراین میتوان آنها را شناسایی کرد).