محققان از 125 آسیبپذیری در 13 روتر و دستگاههای NAS پرده برداشتند

در یک بررسی سایبری از سیستم ها و روترهای ذخیره سازی شبکه متصل (NAS)، ارزیابان امنیت مستقل (ISE) از 125 آسیبپذیری در 13 دستگاه IoT پرده برداشته و مجدداً تأیید کردند که یک این امر مشکل جهانی در عدم دقت و امنیت است. آسیبپذیریهای کشف شده در تحقیقات SOHOpelessly Broken 2.0 احتمالاً بر میلیونها دستگاه IoT تأثیر خواهد گذاشت.

“ریک رامگاتی”، محقق ISE ، میگوید: “نتایج ما حاکی از آن که مشاغل و منازل هنوز در معرض این بهره برداری هستند که میتواند خسارت قابل توجهی را به همراه داشته باشد.” “این مسائل به طور قطع در هر برنامه وبی، غیرقابل قبول است.”

یک مهاجم میتواند جایگاه خود را در یک شبکه در مشاغل و منازل تثبیت کند تا به خطر انداختن دستگاههای اضافی شبکه و سوءاستفاده از آنها را انجام دهد، اطلاعاتی را که از طریق دستگاهها عبور میکند تخریب نماید، مجدداً ترافیک و شبکه را غیرفعال کند و حملات اضافی دیگری را برای اهداف دیگر از شبکه قربانیان انجام دهد.

ISE دستگاههایی را از طیف وسیعی از تولید کنندگان انتخاب کرده است. این محصولات از دستگاههای طراحی شده برای منازل و دفاتر کوچک تا دستگاههای رده بالا که برای استفاده سازمانی طراحی شدهاند، تشکیل شده. علاوه بر دستگاههای جدید، ISE شامل برخی دستگاهها از تحقیقات قبلی برای تعیین این است که آیا تولید کنندگان رویکرد امنیتی یا رویه های امنیتی خود را در طول سالها بهبود بخشیدهاند یا خیر.

یافته های کلیدی

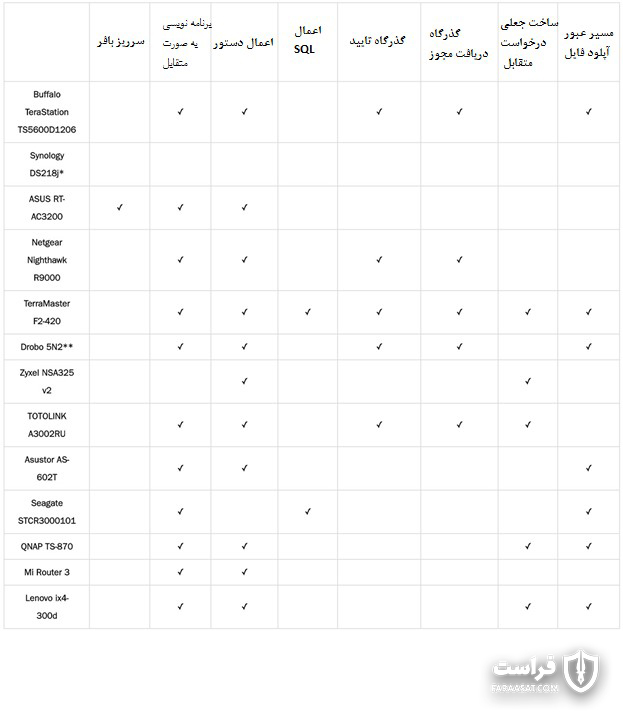

تقریباً در تمام دستگاهها (12 از 13) ، ISE به هدف خود برای دستیابی به دسترسی از راه دور در سطح ریشهای دست یافته است. در جدول زیر انواع آسیبپذیریهایی که ISE در اهداف شناسایی شدهاند نشان میدهد.

* مباحثی که محققان به Synology گزارش دادند (تثبیت دوره و امکان جستجوی وجود فایل های مخرب) در این جدول قرار گرفته است.

** گرچه Drobo به طور پیش فرض برنامه وب را در بر نمی گیرد ، ISE شامل آسیب پذیری هایی است که در برنامه وب اختیاری آن ظاهر می شود.

تمام 13 دستگاه ارزیابی شده توسط ISE حداقل دارای یک آسیبپذیری برنامه تحت وب مانند برنامه نویسی متقابل سایت (XSS)، اعمال فرمان سیستم عامل (OS CMDi) یا اعمال SQLi) SQL) هستند که میتواند توسط مهاجم برای کنترل از راه دور استفاده شود.

شش عدد از این موارد، بدون احراز هویت و به صورت کنترل از راه دور قابل بهره برداری هستند: Asustor AS-602T ،Buffalo TeraStation TS5600D1206 ، TerraMaster F2-420 ،Drobo 5N2 ،Netgear Nighthawk R9000 و TOTOLINK A3002RU.

“استفان بونو”، مؤسس ISE میگوید: “ما دریافتیم که بسیاری از این موضوعات برای بهره برداری بیاهمیت بوده و حتی باید در ارزیابی آسیبپذیری آنها، به صورت احتیاطی عمل شود.” “این امر بیانگر این است كه این تولیدكنندگان به هیچ وجه تحت چنین ارزیابی هایی قرار نمیگیرند.

توصیه های امنیتی IoT

برای سازندگان دستگاه:

- فروشندگان IoT حضور خود را در جامعه امنیتی افزایش دهند، هر چند بدون افزایش قابل توجه امنیت دستگاه باشد.

- تولید کنندگان باید به توسعه دهندگان خود در مورد بهترین شیوههای امنیتی آموزش دهند و از تیمهای امنیتی داخلی یا خارجی برای ارزیابی نرم افزارهای اجرا شده در دستگاههای خود استفاده نمایند.

- نرمافزارها باید با توجه به امنیت از مراحل برنامه ریزی اولیه، از چرخه تهیه نرم افزار گرفته تا در تمام مراحل دیگر، به طور دقیق تحت نظر باشند.

- تولید کنندگان باید برای آزمایشات امنیتی، نه تنها به هک کردن رویدادها یا در برنامهها، بلکه باید به تستهای دقیق و واجد شرایط متکی باشند.

- ارتقاء سیستمعامل را که به این مشکلات و سایر آسیبپذیریهای شناخته شده میپردازد، آماده سازی و منتشر نمایند.

برای کاربران سازمانی:

- هنگام خرید دستگاه، در نظر بگیرند که چگونه یک تولید کننده مشکلات اتصال را کنترل کرده و مدت زمانی که دستگاهها پشتیبانی میشوند چقدر است.

- پس از خریداری و نصب دستگاهها، آنها را با غیرفعال کردن ویژگیهای بلااستفاده، فعال کردن کنترلهای امنیتی در صورت وجود و اجرای یک استراتژی پچینگ برای بهروزرسانی های منظم سیستمعامل، مقاوم نمایند.

- هر زمان که ممکن است از دسترسی از راه دور و ویژگیهای مدیریتی خودداری کنند، زیرا این کار دستگاه را در معرض کاربران مخرب اینترنت قرار میدهد.

- قبل از استقرار در شبکهها، ارزیابیهای امنیتی را انجام داده و یا تنظیمات محافظ را انجام دهند.