کرم رایانه ای بلودوم

چگونه کرم رایانهای بلودوم (BlueDoom) از نشت اطلاعاتی در حفرههای اترنالبلو آژانس امنیت ملی استفاده میکند.

کرم رایانه ای بلودوم (BlueDoom) متأسفانه برای کاربرانی که سیستمهای خود را پس از حمله باجافزار واناکرای تعمیر نکردهاند، در چند روز گذشته سوءاستفاده از آنها با اکسپلویت اترنال بلو (Exploit EternalBlue) افزایش یافته است.

این کرم زمانی که در حال تلاش برای اکسپلویت اترنالبلو بر روی یک هانیپات (Honeypot) بود،گرفتار شد. هانیپات یک منبع اطلاعاتی با اطلاعات کاذب است که برای مقابله با هکرها و کشف و جمعآوری فعالیتهای غیرمجاز در شبکههای رایانهای بر روی شبکه قرار میگیرد. بررسیهای انجام شده بر روی بلودوم نشان میدهند که مجرمان اینترنتی از مجموعهای از سلاح های دیجیتالی برای بهرهبرداری از آسیبپذیریهای موجود در شبکه، استفاده میکنند.

BlueDoom با واناکرای تفاوت دارد زیرا نشان میدهد که هدف بلندمدتی برای سوءاستفاده از تمام آسیبپذیریها ازجمله آسیبپذیریهای ویندوز که توسط کارگزاران سایه افشا شده است، دارد. کرم بلودوم خود را مانند واناکرای مخفی میکند درحالیکه یک نوع کرم کاملاً متفاوت است که باجافزارها را رها نمیکند.

بلودوم در حال راهاندازی یک پلتفرم برای حملات آینده خود است.

Payloadها، شامل مؤلفههایی برای نصب و راهاندازی TOR هستند که کرمها از آنها بهعنوان یک کانال ارتباطی “C&C” استفاده میکنند. این کانال ارتباطی همانجایی است که در مرحله دوم؛ پیلود (payload) را بازیابی میکند.

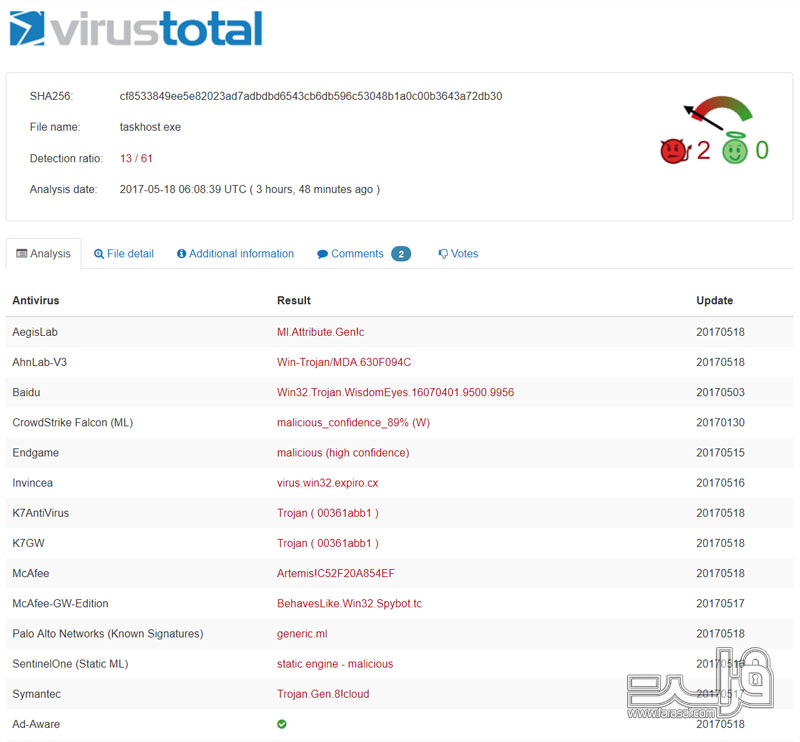

مؤلفه اصلی آن taskhost.exe نامیده میشود و حجم آن تقریباً 4.6 مگابایت است (طی گزارشی از VirusTotal).

پس ازویروسی شدن، بلودوم (با نام داخلی اترنالراک (EternalRocks)4)، به مدت 24 ساعت در حالت غیرفعال قرار میگیرد. در مرحله بعد، کرم به درگاه TOR متصل میشود (طبق اصول زیر):

https [:] //ubgdgno5eswkhmpy [.] Onion / updates / shadowsinstalled? Version = 1.55

از قسمت properties فایل، نام اترنال راک را پیدا میکنیم:

0050779E CompanyName

005077B8 Microsoft

005077D2 FileDescription

005077F4 EternalRocks

005078I6 FileVersion

005078E0 1.0.0.0

BlueDoom برای اطمینان از اینکه بیش از یکبار در یک هدف یا سرور آسیبپذیر این عملیات اجرا نشود، علامتگذاری به شکل زیر انجام میدهد:

{BaseNamedObjects \ {8F6F00C4-B901-45fd-08CF-72FDEFF

برخلاف واناکرای، این کرم “کلید مرگ” ندارد، ولی بسیاری از ابزارهای بهرهبرداری از حفرههای اطلاعاتی NSA را شامل میشود: مانند Architouch، Doublepulsar، EternalBlue، Eternalchampion، Eternalromance، Eternalsynergy، Smbtouch.

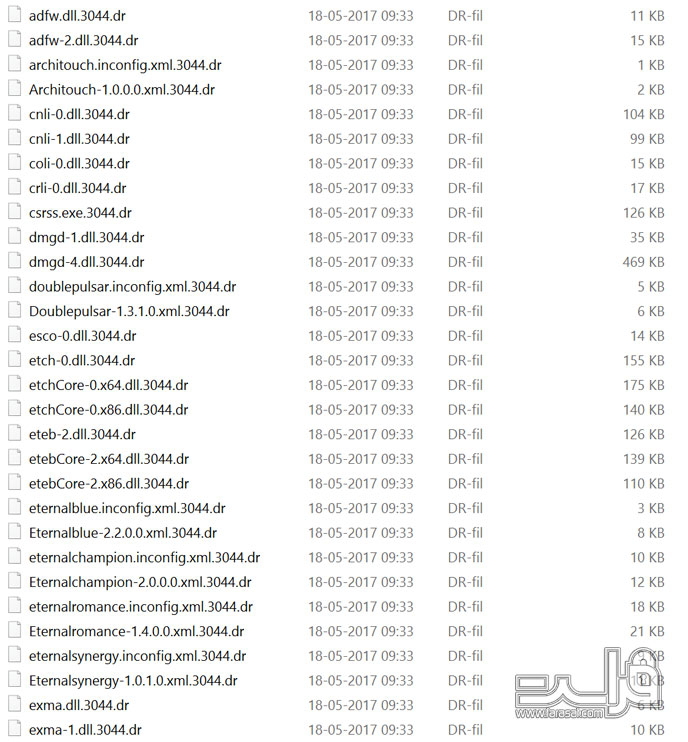

این فایلها در c: \ config \ با نامهای زیر ذخیره میشوند:

Architouch.inconfig

Doublepulsar.inconfig

Eternalblue.inconfig

Eternalchampion.inconfig

Eternalromance.inconfig

Eternalsynergy.inconfig

Smbtouchv.inconfig

همچنین در پوشه c: \ payloads \ موارد زیر را قرار میدهد:

ReflectivePick_x64.dll

ReflectivePick_x86.dll

x64.shellcode.out

x86.shellcode.out

به نظر میرسد که پی لودها برای هر دو نسخه 32 بیتی و 64 بیتی مایکروسافت در نظر گرفتهشدهاند.

در پوشه C: \ bins \ عناصر زیر قرار داده میشوند:

trfo-0.dll

pcreposix-0.dll

taskmgr.exe

dmgd-4.dll

ssleay32.dll

zlib1.dll

trfo.dll

pcrecpp-0.dll

riar.dll

eteb-2.dll

etchCore-0.x64.dll

tibe.dll

trch-0.dll

etchCore-0.x86.dll

pcla-0.dll

ucl.dll

riar-2.dll

posh.dll

pcre-0.dll

winlogon.exe

cnli-1.dll

crli-0.dll

posh-0.dll

msdtc.exe

iconv.dll

wmiprvse.exe

zibe.dll

lsass.exe

etch-0.dll

libiconv-2.dll

adfw-2.dll

trfo-2.dll

xdvl-0.dll

cnli-0.dll

exma.dll

etebCore-2.x86.dll

C:\payloads\ReflectivePick_x86.dll

coli-0.dll

csrss.exe

C:\payloads\ReflectivePick_x64.dll

etebCore-2.x64.dll

adfw.dll

trch.dll

tucl-1.dll

tibe-2.dll

spooler.exe

dmgd-1.dll

trch-1.dll

tucl.dll

libeay32.dll

tibe-1.dll

libxml2.dll

libcurl.dll

esco-0.dll

این یک مجموعه خطرناک از اکسپلویتها و کدهای مخرب است که به توزیع BlueDoom / EternalRock میپردازد. این همان چیزی است که کل صنایع امنیتی از آن میترسند، زیرا زمینه را برای ایجاد یک آلودگی گسترده، شاید خیلی بزرگتر از واناکرای فراهم میکند.

کرم بلودوم از دو بخش تشکیل شده است:

مرحله اول “rocket”، که با اکسپلویت اترنال بلو محقق شده است.

و مرحله دوم که جزء اصلی آلودگی است، که در حال حاضر نرخ تشخیص 61\13 را در VirusTotal دارد.

هنگامیکه کامپیوترهای زامبی بهاندازه کافی در سرور C&C موجود باشند، آلودگی فراگیر میشود.

(در علم کامپیوتر، یک زامبی (Zombie) یا مرده متحرک، رایانهای متصل به اینترنت است که توسط یک هکر، ویروس رایانهای یا اسب تروآ تحت کنترل گرفته شده است و میتواند برای انجام وظایف مخربی از راه دور مورداستفاده قرار گیرد.)

شما میتوانید کرم بلودوم را از طریق اجرای یک فرایند با کد زیر “8F6F00C4-B901-45fd-08CF-72FDEFF” متوقف کنید.

ما همچنان از کاربران خانگی و شرکتها میخواهیم تا سیستم خود را تا حد ممکن سریعتر پچ (patch) کنند!

نحوه درخواست آپدیت ویندوز که از بهرهبرداری اترنال بلو SMB استفاده میکند.