موج جدیدی از حملات باج افزار پتیا سراسر دنیا را فرا گرفت

این باج افزار از بردارهای حمله چندگانه (multiple attack vectors) استفاده میکند و از طریق بدافزار کوکتل (malware cocktail) تا آنجا که ممکن است به رمزگذاری و سرقت اطلاعات محرمانه میپردازد

باج افزار پتیا در ژوئن 2017 شرکتهای بسیاری را در سرتاسر جهان تحت تاثیر قرار داد، محققان امنیت سایبری و دیگر گروهها اعم از Kaspersky، Palo Alto Networks، Malwarebytes و McAfee گزارش دادهاند این نسل از باجافزارها، که گمان برده میشود پتیا باشند (Petya.A ، Petya.D و یا PetrWrap) با حملاتی تقریباً مشابه با حملات باج افزار واناکرای بهسرعت در حال گسترش است. این شباهت به این دلیل است که این نوع از بدافزار، از آسیبپذیری اترنال بلو (EternalBlue) برای آلوده کردن رایانهها استفاده میکند و میتواند خود را تکثیر کند.

تفاوت باج افزار پتیا با دیگر باج افزارها در این است که از بردارهای حمله چندگانه (multiple attack vectors) استفاده میکند و از طریق بدافزار کوکتل (malware cocktail) تا آنجا که ممکن است به رمزگذاری و سرقت اطلاعات محرمانه میپردازد.

بدافزار کوکتل (malware cocktail):

شروع کار این باج افزار با تخریب وبسایتهای معتبر از طریق تزریق اسکریپتهای مخرب است که تبادلات فرد را به یک درگاه سربر (cerber) به نام Pseudo Darkleech منتقل میکند که نوعی آلودگی بدافزاری است و برای ایجاد لایهای تیره، و کاهش احتمال ردیابی تولید شده است.

اسکریپت مخربی که به این وبسایتها تزریق میشود از نوع بارگیر بدافزار نموکد (Nemucod) است که برای دانلود کردن و راهاندازی باج افزارها بکار میرود. مهاجمان برای آلوده کردن کاربران نا آگاه از نقاط آسیبپذیر در Internet Explorer, Microsoft Edge, Flash Player و Silverlight استفاده میکنند.

چگونه حمله توسط باج افزار پتیا رخ میدهد؟

باج افزار پتیا در سال 2016 پدیدار شد و برخلاف سایر باج افزارها، تنها فایلها را رمزگذاری نمیکند، بلکه به دلیل اینکه از سیستمعامل کوچک خود بهجای ویندوز استفاده میکند، میتواند ساختارهای حیاتی سیستم کامپیوتر را در صورت راهاندازی مجدد آن بر روی دیسک بوت رمزنگاری کند. این باج افزار رکورد راهانداز اصلی (MBR) را رونویسی کرده و رمزگذاری مینماید.

رکورد راهانداز اصلی (Master Boot Record) بهصورت اختصاری (MBR) مهمترین برنامه برای راهاندازی سیستمعامل است که در قسمتی از حافظه ذخیرهسازی داده پارتیشنبندی شده مثل هارد دیسک، SSD، فلش درایوها و… قرار گرفته و وظیفه حفظ اطلاعات مربوط به پارتیشنها و بالا آوردن هسته سیستمعامل بهصورت غیرمستقیم را بر عهده دارد.

در هنگام پارتیشنبندی حافظه ساخته شده و یک برنامه خوانده میشود چرا که دارای دستوراتی برای اجراست تا از این طریق بتواند سیستمعامل را بوت کند.

کل کدهای MBR فقط 512 بایت میباشند که بهصورت قراردادی، در اولین سکتور از حافظه (که معمولاً سکتور شماره 0 خوانده میشود) قرار میگیرند. با توجه به اینکه یک سکتور معمولاً دارای 512 بایت حافظه ذخیرهسازی است، با قرار گرفتن MBR بهصورت کامل پر میشود.

یکی از روشهای استفادهشده برای گسترش و توزیع این باج افزار، بهرهبرداری از آسیبپذیری MS17-010 است، که بهعنوان آسیبپذیری اترنال بلو نیز شناخته میشود، و توسط آژانس امنیت ملی ایالات متحده ساخته شده است. این روش برای آلوده شدن نیاز به هیچ داده ورودی از جانب کاربر ندارد.

اگر رایانهای دارید که به اینترنت متصل است و سیستمعامل شما بهروزرسانی نشده، شما میتوانید قربانی بعدی باشید.

این نوع باج افزار از طریق ایمیلهای هرزنامهای نیز کاربران اینترنتی را هدف قرار میدهد هنوز هم این روش جواب میدهد، چونکه این ایمیلها آرشیو فشردهای از برنامههای مخرب بانام “inmyguy.xls.hta“ را در خود دارند.

اگر قربانی، آرشیو را باز کند، کد مخرب بهطور خودکار فعال میشود که منجر به دانلود مؤلفههای اصلی آلودگی میشوند:

APPDATA%] \ 10807.exe%]

این کد باینری دارای یک تائیدیه جعلی از مایکروسافت است.

دومین موج حملات هرزنامهای از طریق یک الحاقی مخرب دیگر با نام “Order-20062017.doc“ وارد میشود و از آسیبپذیری (CVE-2017-0199 (CVSS score: 9.3 سوءاستفاده کرده و فایل را از لینک زیر دانلود میکند.

http:// 84.200.16 [.] 242 / myguy.xls

این بردار حمله، خود را درون چندین فرایند سیستمی تزریق میکند و دادهها را بهصورت محلی رمزگذاری میکند. در همین زمان، به سایر رایانههای دیگر متصل به شبکه محلی نیز منتشر میشود.

این آلودگی باج افزاری، متأسفانه تنها نیست. لاکیبات (LokiBOT) نیز از این دامنه، به رایانههای آلوده شده به این باج افزار وارد میشود.

LokiBOT یک بدافزار تجاری است که در سایتهای غیرقانونی فروخته میشود و برای سرقت اطلاعات خصوصی از دستگاههای آلوده طراحی شده، پس از آن اطلاعات را در اختیار یک هاست کنترل و فرمان از طریق HTTP POST قرار میدهد. این اطلاعات خصوصی شامل پسوردهای ذخیره شده، اطلاعات ورود به حساب از مرورگرهای وب و انواعی از کیف پولهای ارز دیجیتال (cryptocurrency wallets) است.

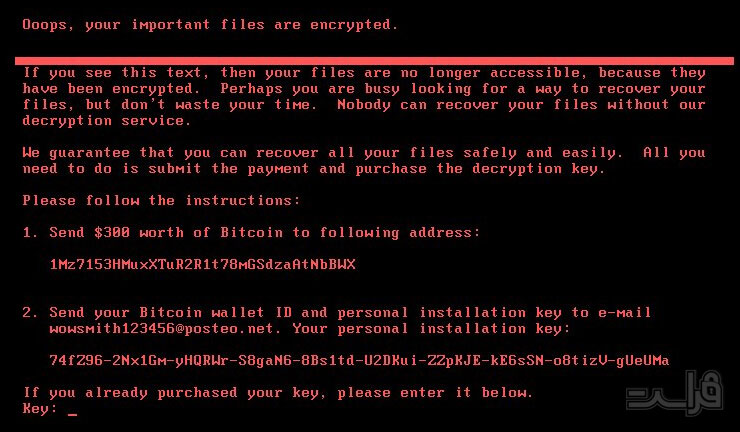

کسانی که قبلاً به اینگونه باج افزارها آلوده شدهاند حتماً یک پیام باجگیری را مانند تصویر زیر بر روی صفحهنمایش کامپیوترشان دریافت کردهاند که از آنها تقاضای باجی معادل 300 دلار بیت کوین، میکند.

چه کسانی از طریق این باج افزار آسیب دیدهاند؟

خبر بد اینکه، این باج افزار تاکنون آسیبهای بسیاری وارد آورده، به طوری که رایانهها و دادههای حساس بسیاری از شرکتها و سازمانهای مهم رمزگذاری شده است.

باج افزار پتیا بیشتر اروپا و اوکراین را هدف قرار داده است، به شکلی که بخشهای مختلف دولتی، بانکها، بیمارستانها، سامانههای مترو و فرودگاه کییو (kiev)، مرکز تأمین انرژی Ukrenergo، بانک مرکزی، حتی نیروگاه هستهای از کار افتاده چرنوبیل (Chernobyl)، سایر بنگاههای بزرگ مانند Maersk، غول حمل و نقل دانمارک یعنی AP Moller-Maersk، شرکت نفتی Rosneftروسیه و Evraz را درگیر کرده است.

این باج افزار بنگاههای تبلیغاتی، WPP، شرکت غذایی Mondelez، یا شرکت مصالح ساختمانی Saint-Gobain در فرانسه و سایر بنگاههای خصوصی و عمومی در سراسر اروپا و سایر نقاط جهان را قربانی خود کرد.

بهروزرسانی 13 جولای، 2017

به نظر میرسد داستان حمله ” باج افزار پتیا” تقریباً تمام شده است.

سازنده اصلی باج افزار پتیا ژانوس (Janus) شاهکلید رمزگشایی آن را در توییتر و به میزبانی سرویس mega.nz منتشر کرده که به قربانیان این بدافزار امکان بازیابی فایلهای قفلشده را میدهد. البته پتیا را نباید با NotPetya که اخیراً بحرانی بینالمللی به وجود آورده بود، اشتباه گرفت.

آنتون ایوانف (Anton Ivanov)، تحلیلگر ارشد بدافزار در کسپرسکی این کلید را با موفقیت آزمایش کرد و تائید کرد که این کلید برای تمام انواع پتیا از جمله گلدنآی (GoldenEye) کار میکند.

باجافزار گلدنآی (Goldeneye):

اخیراً نسخه جدیدی از باجافزار Petya ظاهر شده که نام آن باج افزار Goldeneye است. محققان امنیتی گفتهاند که در مقایسه با بدافزار اصلی تفاوت زیادی در این باجافزار ایجاد نشده است. این باج افزار پروندههای کاربران را رمزنگاری نمیکند بلکه با ویرایش در پرونده رکورد راهانداز اصلی (MBR) در یک فرآیند دو مرحلهای، دسترسی به کل هارد دیسک را غیرممکن میسازد.

دو ماه بعد نیز سازندگان این بدافزار تصمیم گرفتند تا آن را با یک باجافزار دیگر به نام بدافزار Mischa بستهبندی کنند. باجافزار جدید زمانی که عملیات Petya با شکست مواجه میشود، عملیات خود را شروع میکند.

شرکت Malwarebytes اعلام کرد که سازنده بدافزار پتیا، “ژانوس”، در حملات اخیر در اوکراین که در آن شرکتهای بسیار، بانکها، بیمارستانها و دولت به وسیله حمله سایبری آسیب دیدند، دخالتی نداشته است.

ویرایش بعدی [29 ژوئن، 1 بعد از ظهر EEST]

15 روز پیش یعنی 10 بهمن ماه 1396 سه مورد حمله مشابه به حمله پتیا رخ داد که آن را گلدنآی نامیدند. چیزی که باید بدانید این است:

نخست، محقق امنیت سایبری آمیت سرپر (Amit Serper) واکسنی بر علیه حملات اخیر کشف کرد، که میتوانید با دنبال کردن گامهایی که در این مقاله مشخص شده، از آن بهرهمند شوید.

البته، این اقدامی پیشگیرانه است و برای کاربرانی که دانش تکنیکی اندکی در این زمینه دارند، محدودیت ایجاد میکند. اگر میخواهید از این واکسن بهره گیرید و مطمئن نیستید که آن را بهدرستی انجام میدهید، بهترین راه این است که از افراد متخصص در این زمینه، کمک بگیرید.

دوم، مهاجمانی که ایمیلهایی را به صندوق پستی کاربران ارسال میکنند، آدرس ایمیلهای مربوط به جزئیات باج پرداختی از سوی قربانیان را به حالت تعلیق در میآورند. در نتیجه، قربانی یعنی کسی که باج را میپردازد(هرگز توصیه نمیکنیم باج را بپردازید) نمیتواند دادههای خود را بازگرداند. شما میتوانید جزئیات بیشتر در رابطه با این پست را در BleepingComputer مطالعه کنید.

و سوم، محققان امنیتی از این حقیقت رونمایی کردند که این نوع از پتیا در حقیقت یک باج افزار نیست، بلکه یک بدافزار پاککننده (Wiper malware) است.

طبق اظهارات پژوهشگر مت سویچ ( Matt Suiche):

هدف بدافزار پاککننده، نابودی و خرابی است. هدف باج افزار پولسازی است. نیتهای مختلف دارند و روایتهای گوناگون.

شاید با خود فکر کنید که چرا در آنالیزهای ابتدایی، شواهدی در رابطه با این بدافزار به دست نیامد. حقیقت این است که بدافزارهای نسل دوم از جمله این نمونه، بسیار پیچیده هستند، قربانی و محققان سایبری را سردرگم میکنند و خود در بعد جهانی در حال گسترش هستند.

این اولین نمونه از تهدیدات بسیاری است که وارد شده، و ما را باز هم متوجه حفاظت پیشگیرانه و نقش اساسی آن در آینده میکند.

حالا چه میتوانید انجام دهید

اول از همه، وحشت نکنید! شاید شبیه یک کابوس به نظر بیاید، اما لازم است آرامش خود را حفظ کنید، آمادگی آن را داشته باشید و تمام اقدامات لازم را انجام دهید تا ایمن بمانید و از دادههای خود حفاظت کنید.

در اینجا مواردی ذکر شده که به کاربران پیشنهاد میشود آنها را انجام دهند:

- اطلاعات حساس خود را تنها روی رایانهتان نگهداری نکنید و مطمئن شوید که حداقل 2 پشتیبان از دادههایتان بر روی منابع خارجی مانند دیسک سخت یا فضای ابری (Google Drive ، Dropbox و غیره) دارید.

- بهروزرسانی، بهروزرسانی و باز هم بهروزرسانی کنید! لازم است تا جدیدترین آپدیتها را برای نرمافزارهایتان دانلود کنید، از همه مهمتر سیستمعامل خود.

- سعی کنید هر روز از حساب مدیریتی (administrator account) استفاده نکنید و فراموش نکنید که ماکروهای درون بسته مایکروسافت آفیس را غیرفعال کنید.

- هرگز، هرزنامهها و پیامهای ایمیل دانلود شده از منابع نامطمئن را باز نکنید چرا که میتوانند دستگاه شما را آلوده کنند. علاوه بر این، بر روی لینکهای مشکوک کلیک نکنید.

- مطمئن شوید که از یک آنتیویروس که مبلغی را برای به روز رسانی آن پرداخت کردهاید استفاده میکنید، یا از محصولات امنیتی پیشگیرانه استفاده کنید (بررسی کنید Heimdal PRO چه کارهایی میتواند انجام دهد).

- بیاموزید که چگونه حملات فیشینگ مجرمان سایبری را شناسایی کنید.

- حذف پلاگینهای ریسکپذیر از مرورگری که استفاده میکنید میتواند اقدامی مفید باشد: Adobe Flash، Adobe Reader، Java and Silverlight..

- اگر شما یک شرکت هستید- خواه کوچک یا بزرگ – ممکن است اهمیت ایمن نگهداشتن دادهها را دانسته باشید.

متأسفانه حملات سایبری این روزها مرتب اتفاق میافتند و هشیار بودن و ایمن نگهداشتن شرکت در فضای اینترنتی حیاتی است.

بنابراین، به خاطر داشته باشید باید هر آنچه از تدابیر امنیتی را که لازم است برای حفاظت از کسبوکارتان فراهم کنید. اولویت اول در این زمینه حصول اطمینان از نصب آنتیویروس بر روی سرورها و بهروزرسانی همیشگی سیستمعاملهایتان است.

لطفاً توجه داشته باشید که اقدام مهم امنیتی دیگر این است که بهطور مرتب از دادههایتان پشتیبان بگیرید و رمز ورودهای جداگانهای برای هر سرور و دستگاه مدیریت (administrator) استفاده کنید. ما بهشدت توصیه میکنیم اطلاعات بیشتری در زمینه حفاظت از نقاط پایانی (endpoint) در شبکههای کسبوکار و همینطور امنیت اطلاعات حیاتی، کسب کنید.

لازم است تا کاربران و شرکتها، هر دو به متقابلاً درک کنند که امنیت سایبری تنها در مورد وقوع تهدیدات بزرگ نیست و این تهدیدات در اولین صفحات ورود به اینترنت نیز میتوانند جای گرفته باشند.