معرفی پاک کننده داده ‘Lost Files’ به عنوان یک اسکنر امنیتی ویندوز

به تازگی یک اسکنر امنیتی ویندوز که پروندهها رمزگذاری میکند، با یک هرزنامه (اسپم) در ایمیل توزیع میشود، و چه با تصاویر یا چه با طراحی، اطلاعات باینری را در پروندههای یک قربانی خراب میکند.

ISC Handler Xavier Mertens ایمیل اسپمی دریافت کرده است که وانمود میکند از مایکروسافت است و حاوی موضوع “تشخیص ویروس در رایانه شما!” است. پس از آن، این ایمیل اعلام میکند که یک تروجان بر روی رایانه شناسایی شده و گیرنده ایمیل باید لینک متصل به “اسکنر امنیتی” را بارگیری کند.

اگر بر روی دکمه بارگیری کلیک کنید، فایلی به نام WSS.zip بارگیری میشود که حاوی پروندهای به نام “Windows Security Scanner.exe” و یک پوشه منابع مخفی با چند عامل دیگر است.

هنگامی که برنامه اسکنر امنیتی ویندوز (Windows Security Scanner) اجرا شد، یک نوار بارگیری جعلی نمایان میشود که وانمود میکند نصب نرمافزار را بر عهده دارد.

چند دقیقه بعد، آنچه را که به نظر میرسد یک صفحه باج افزاری از فایلهای Lans است، نمایان میشود. این صفحه به شما میگوید که برای رمزگشایی پروندههای خود، باید 500 دلار بیت کوین را به آدرس بیت کوین 13nRGetwvc7UZF8P5KM9bWqHGK6tMk7wyf ارسال کنید.

این بدافزار تنها پسوند خاصی را در پوشه C: \ Users هدف قرار میدهد. پسوندهای این فایل هدف عبارتند از:

.txt, .doc, .docx, .xls, .index, .pdf, .zip, .rar, .css, .xlsx, .ppt, .pptx, .odt, .jpg, .bmp, .png, .csv, .sql, .mdb, .sln, .php, .asp, .aspx, .html, .xml, .psd, .bk, .bat, .mp3, .mp4, .wav, .wma, .avi, .divx, .mkv, .mpeg, .wmv, .mov, .jpeg, .ogg, .TXT, .DOC, .DOCX, .XLS, .INDEX, .PDF, .ZIP, .RAR, .CSS, .XLSX, .PPT, .PPTX, .ODT, .JPG, .BMP, -PNG, .CSV, .SQL, .MDB, .SLN, .PHP, .ASP, .ASPX, .HTML, .XML, .PSD, .BK, .BAT, .MP3, .MP4, .WAV, .WMA, .AVI, .DIVX, .MKV, .MPEG, .WMV, .MOV, .OGG, .JPEG

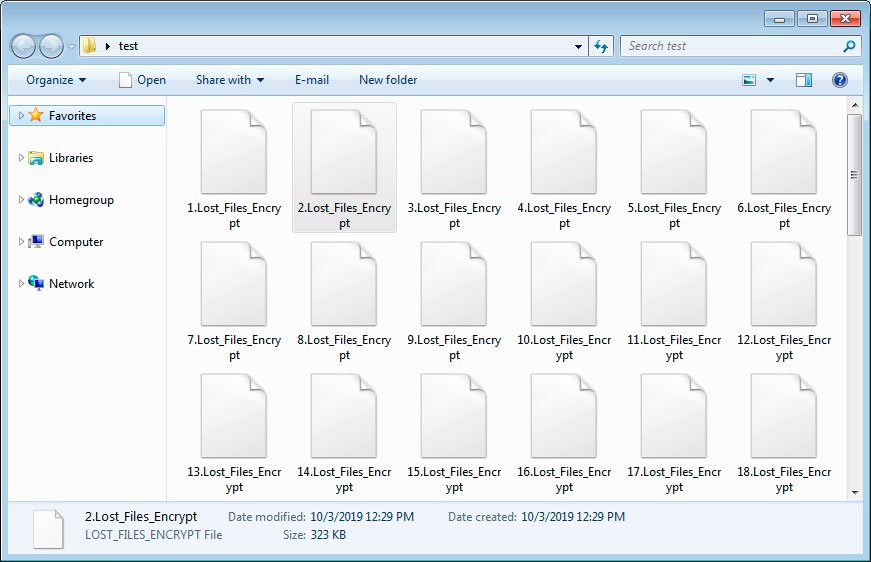

فایلهایی که توسط فایلهای Lost پاک شدهاند، پسوند .Lost_Files_Encrypt دارند و همانطور که در زیر مشاهده میشود، به آنها ضمیمه میشوند.

این فایلها، نه تنها رمزگذاری نشدهاند، بلکه اولین خط آنها حذف شده و دارای دادههای باینری خراب هستند. به عنوان مثال، میتوانید یک فایل تصویری خراب شده را در زیر مشاهده کنید.

فایلهای باینری به این دلیل با خرابی مواجه میشوند که این برنامه از روش File.ReadAllLines برای خواندن مطالب یک فایل در یک چیدمان استفاده میکند. از آنجا که از این کارکرد برای استفاده در فایلهای متنی استفاده میشود، بسیاری از دادههای باینری خوانده شده با خرابی مواجه میشوند.

هنگام رمزگذاری پروندهها، فایلهای Lost، آن را به صورت آرایه میخوانند.

نهایتاً، این دادهها را با یک پسوند .Lost_Files_Encrypt مجددا در یک فایل جدید بازنویسی کرده و سپس فایل اصلی را حذف میکند.

از آنجا که File.ReadAllLines تنها با فایلهای متنی کار میکند، هنگام ارسال دادهها به عنوان متن، فایلهای باینری مانند تصاویر، اسناد، صفحات وب و غیره با خرابی مواجه میشوند.

مشخص نیست که آیا مهاجم عمداً سعی در خراب کردن دادهها دارد یا خیر، اما بر اساس برخی از رشتههای پر شده در برنامه، میتوان گفت که این کار شاید عمدی باشد.

به طور کلی، مسیر پوشه PDB و رشته عجیب آن که با نام ” Lost_Files” شناخته میشود، مانند این به نظر میرسد که یک شوخی انجام شده و یا اینکه کسی که عمداً سعی در ایجاد هرج و مرج دارد.