از کار انداختن 50 دامنه تحت کنترل APT37 توسط مایکروسافت

شرکت مایکروسافت کنترل 50 دامنه مورد استفاده یک گروه از مجرمان سایبری کره شمالی به نام (Thallium (APT37 را تحت کنترل خود گرفت.

این شرکت اعلام کرده است که توانسته با موفقیت، 50 دامنهای که پیش از این در اختیار یک گروه هکری تحت پشتیبانی دولت کره شمالی قرار داشت را مسدود کند. گروه Thallium (که با نام APT37 هم شناخته میشود) از این 50 دامنه به منظور اجرای حملات سایبری استفاده میکرد.

تیمهایی از واحد جرایم دیجیتال و مرکز اطلاعات تهدیدهای سایبری شرکت مایکروسافت، در چند ماه گذشته گروه Thallium را تحت نظارت داشته و فعالیتهای آن را دنبال می کرد تا بتواند نقش هایی از زیرساختهای مورد استفاده این گروه را ترسیم کند.

هجدهم دسامبر سال گذشته میلادی، این شرکت در یکی از دادگاههای ایالت ویرجینیا پروندهای را بر ضد گروه Thallium تشکیل داد. بلافاصله پس از کریسمس، مقامات آمریکایی مجوزی برای شرکت مایکروسافت ارسال کرده و به آن اجازه دادند 50 دامنهای که هکرهای کرهای از آن ها برای اجرای حملات سایبری خود استفاده میکردند را تصاحب کند.

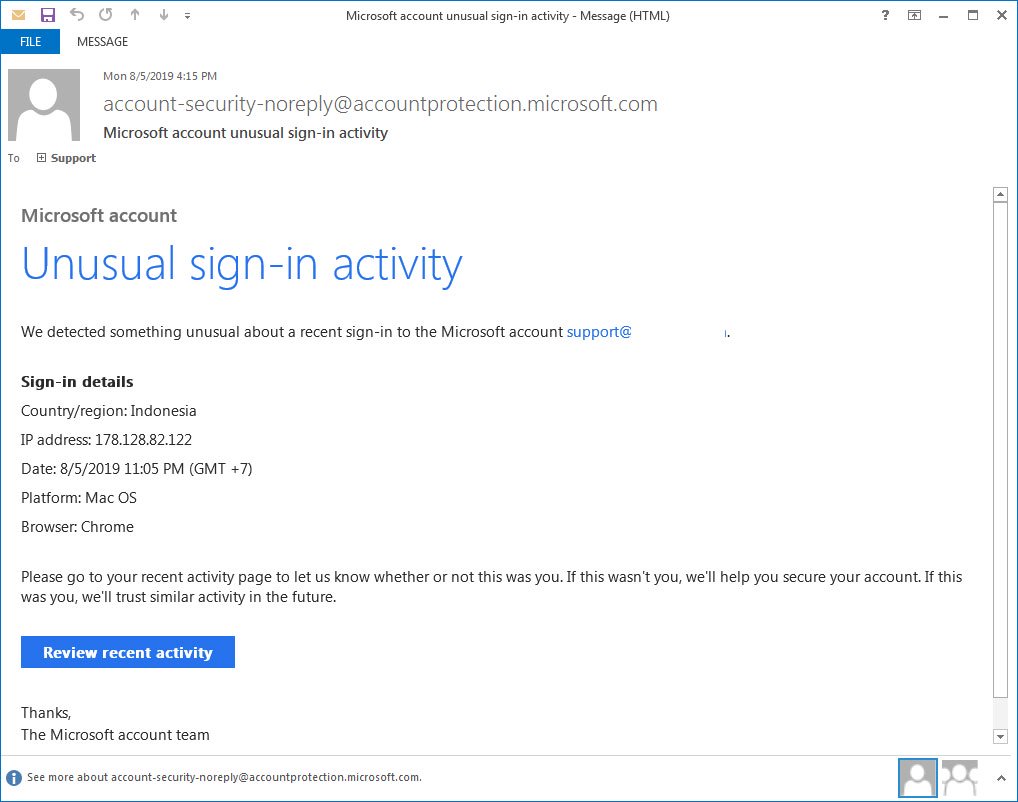

از این دامنهها برای ارسال ایمیلهای فیشینگ و میزبانی از صفحات فیشینگ استفاده میشده است. هکرهای Thallium در این سایتها کاربران را فریب داده، اطلاعات ورود به حساب های کاربری آن ها را دریافت کرده و سپس به شبکههای داخلی (شرکتها و سازمانها) دسترسی پیدا میکردند تا بتوانند از این طریق حملات اصلی خود را اجرا کنند.

مایکروسافت اعلام کرد که علاوه بر دنبال کردن عملیات Thallium، میزبانهای آلوده را نیز تحت نظارت دارد. Tom Burt مدیر بخش امنیت و اعتماد مشتریان شرکت مایکروسافت گفته است که: «بر اساس اطلاعات قربانیان، اهداف این حملات شامل کارمندان دولت، اندیشکدهها، کارمندان دانشگاهها، اعضای سازمانهای متمرکز بر حقوق بشر و صلح جهانی و همچنین افرادی بودند که در زمینه مقابله با تکثیر سلاحهای هستهای فعالیت میکنند». وی افزود: «بیشتر اهداف آن ها آمریکایی، ژاپنی و همچنین از کره جنوبی بودند».

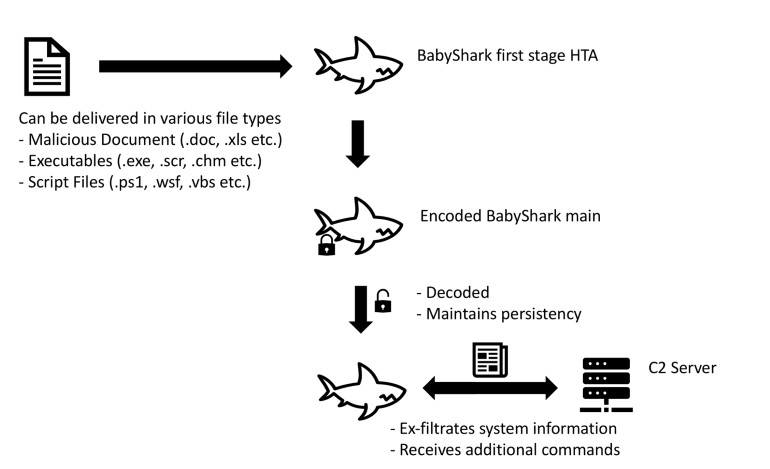

در بسیاری از حملات این گروه، هدف اصلی آلوده کردن قربانیان به بدافزارهایی همچون KimJongRAT و BabyShark بوده است که دو تروجان دسترسی از راه دور به شمار می روند. Burt همچنین گفته است که: «این بدافزارها پس از نصب بر روی رایانه فرد قربانی، اطلاعات را از آن استخراج کرده و حضوری دائم و پیوسته در آن دارند و منتظر دستورالعملهای بعدی میمانند».

این اولین باری نیست که شرکت مایکروسافت از حکم دادگاه برای مقابله با گروههای هکری تحت حمایت دولتهای خارجی استفاده میکند. این شرکت پیش از این نیز 12 بار چنین اقدامی را بر ضد یک گروه هک روسی به نام Strontium انجام داده و با موفقیت توانسته است 84 دامنه تحت کنترل آن ها را از کار بیاندازد. آخرین بار این اقدام، در آگوست 2018 انجام شده بود.

مایکروسافت همچنین پیش از این هم از حکم دادگاه برای تصاحب 99 دامنه تحت کنترل گروه (Phosphorus (APT35 استفاده کرده است. علاوه بر این موارد، این شرکت از حکم دادگاه برای مختل کردن عملیات گروه هکر چینی Barium استفاده کرد؛ هر چند اطلاعات در دسترس درباره این اقدام ها بسیار کم است.