SIEM چیست و چگونه از آن در فناوری های جدید امنیتی استفاده کنیم؟

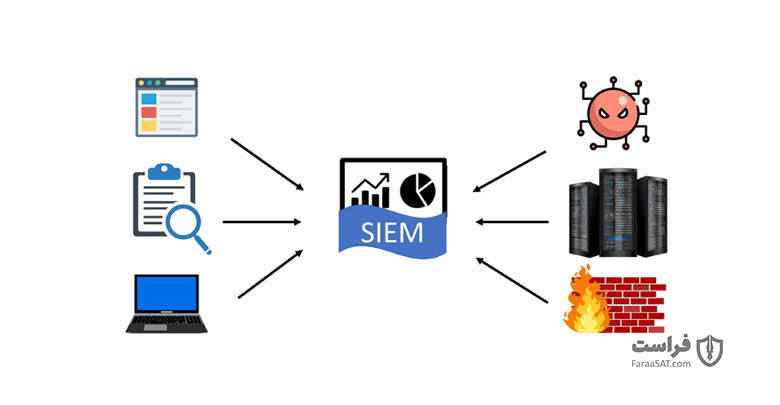

راهکارهای مدیریت رویداد و اطلاعات امنیتی (SIEM[1]) یک نگرش متمرکز و جامع را برای نظارت وضعیت محیط فناوری اطلاعات و حتی بعضی از محیطهای فناوری عملیاتی (OT) سازمانها فراهم میکنند. بعضی از ویژگیهای یک راهکار SIEM شامل موارد زیر هستند:

- دریافت حجم بزرگی از دادهها در سطح کل سازمان (از جمله محیط داخلی سازمان و محیطهای مبتنی بر ابر)

- استفاده از تحلیلهای لحظهای برای جمعبندی رویدادهای امنیتی مرتبط و ایجاد هشدارهای اولویتبندی شده

- ارسال هشدارهای امنیتی به راهکار هماهنگسازی، خودکارسازی و واکنش امنیتی ([2]SOAR) برای فعال کردن دستورالعملهای واکنش به حادثه

ناکامی در شناسایی یک تهدید سایبری میتواند بدترین کابوس برای مدیران ارشد عملیات امنیت باشد. راهکار SIEM امکان تشخیص تهدیدات را فراهم میکند. تیم مرکز عملیات امنیت (SOC) بدون داشتن توانایی تشخیص تهدیدات، هیچ امیدی برای واکنش مناسب به رخدادهای سایبری ندارد.

SIEM به تحلیلگران مرکز عملیات امنیت در جهت تحقق اهداف زیر کمک میکند:

- امکان نظارت کامل بر محیط سازمان

- شناسایی تهدیدات

- تحقیق درباره فعالیتهای غیرعادی

- ایجاد هشدارهای لازم برای انجام واکنش مناسب توسط ابزارهای SOAR.

SIEM چیست؟

SIEM یا Security Information and Event Management، یک فناوری امنیتی است که در زمینه مدیریت اطلاعات امنیتی و رویدادها به کار میرود. SIEM به عنوان یک سیستم یکپارچه، امکان جمعآوری، تجزیه و تحلیل، هشداردهی و گزارشدهی را برای رویدادها و وقایع امنیتی در یک سازمان فراهم میکند.

کاربرد SIEM در یک سازمان بسیار گسترده است. از جمله کاربردهای اصلی آن میتوان به تشخیص حملات سایبری، پیشگیری و مدیریت ریسک امنیتی، پاسخگویی به وقایع امنیتی، نظارت بر قوانین و مقررات امنیتی، جمعآوری و ذخیرهسازی دادههای لاگ امنیتی و همچنین تجزیه و تحلیل رویدادهای امنیتی جهت شناسایی الگوها و روندهای غیرمعمول اشاره کرد.

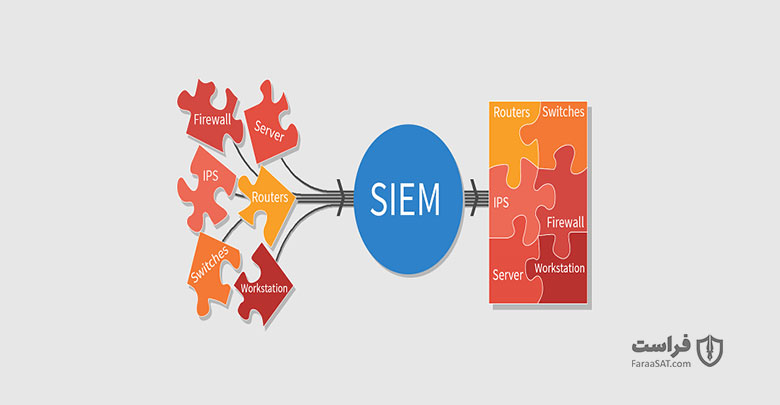

عملکرد SIEM بر پایه سه مرحله اصلی انجام میشود: جمعآوری دادهها، تجزیه و تحلیل رویدادها، و هشداردهی و گزارشدهی. در مرحله اول، SIEM توانایی جمعآوری دادههای امنیتی را از منابع مختلفی مانند دستگاههای شبکه، سرورها، فایروالها و سیستمهای تشخیص تهدیدات دارد. سپس در مرحله دوم، این دادهها تحلیل و بررسی میشوند تا رویدادها و وقایع مشکوک یا غیرمعمول شناسایی شوند. در نهایت، در مرحله سوم، SIEM قادر است هشدارهای مرتبط با رویدادهای امنیتی را صادر کند و گزارشهایی از وضعیت امنیتی سازمان ارائه دهد.ضرورت استفاده از SIEM از دو جنبه مهم برخوردار است. اولاً، با توجه به پیچیدگی و حجم بالای دادههای امنیتی در یک سازمان، استفاده از SIEM به مدیران امنیت امکان میدهد تا دادههای امنیتی را جمعآوری، ذخیره و مدیریت کنند و از طریق تجزیه و تحلیل این دادهها، الگوها و روندهای غیرمعمول را شناسایی کنند. ثانیاً، با توجه به افزایش تهدیدات سایبری و حملات متنوع، SIEM به سازمانها کمک میکند تا به صورت فعال به وقایع امنیتی پاسخ دهند و از طریق هشدارها و گزارشها، مدیران امنیت را در اتخاذ تصمیمات امنیتی بهتر یاری کند.

میتوان گفت SIEM یک فناوری قدرتمند در زمینه مدیریت اطلاعات امنیتی و رویدادها است که امکان جمعآوری، تجزیه و تحلیل، هشداردهی و گزارشدهی را برای رویدادهای امنیتی در یک سازمان فراهم میکند. با استفاده از SIEM، سازمانها قادرند بهترین شیوه مدیریت امنیت را پیادهسازی کرده و در مقابل تهدیدات سایبری مقاومت نمایند.

کاربردSIEM

در ادامه به ذکر کاربردهایی از SIEM میپردازیم:

تشخیص حملات سایبری:

SIEM به عنوان یک ابزار قدرتمند در تشخیص حملات سایبری و نفوذهای غیرمجاز به سیستمها عمل میکند. با تحلیل دادههای امنیتی و شناسایی الگوها و روندهای مشکوک، SIEM به تشخیص حملات و مهاجمان، کمک میکند.

پاسخگویی به حوادث امنیتی:

SIEM ابزاری قدرتمند برای پاسخگویی سریع به حوادث امنیتی است. با جمعآوری و تجزیه و تحلیل رویدادها، SIEM به شما امکان میدهد به طور فوری واکنش نشان دهید و اقدامات لازم را برای مقابله با تهدیدات انجام دهید.

نظارت بر رفتار کاربران:

SIEM قادر است به شناسایی الگوها و رفتارهای غیرمعمول کاربران در سیستمها کمک کند. با تحلیل دادههای لاگ و رویدادها، SIEM میتواند به شناسایی کاربرانی که از دسترسیهای نامتعارف استفاده میکنند یا رفتار مشکوکی دارند بپردازد.

تطبیق با قوانین و مقررات امنیتی:

با استفاده از قوانین و مقررات امنیتی مورد نظر، SIEM قادر است رویدادها و وقایع امنیتی را بررسی کند و در صورت عدم تطابق با این قوانین هشدارها و گزارشهای مربوطه را صادر کند.

مانیتورینگ فعالیتهای شبکه:

SIEM به شما امکان میدهد تا به صورت فعال فعالیتهای شبکه را مانیتور کنید. با تحلیل دادههای امنیتی و شناسایی رویدادهای مشکوک، میتوانید به سرعت به تهدیدات و نقاط ضعف در شبکه پاسخ دهید.

شناسایی و مدیریت ریسک امنیتی:

با تحلیل دادههای امنیتی، SIEM به شما کمک میکند تا عوامل ریسک امنیتی را شناسایی کنید. این امر به سازمانها امکان میدهد تا در مدیریت ریسکهای امنیتی خود اقدامات لازم را انجام دهند.

ارتقاء سطح امنیت سازمان:

با استفاده از SIEM، میتوانید سطح امنیت سازمان خود را بهبود بخشید. با تحلیل رویدادهای امنیتی و ارائه گزارشهای جامع، SIEM به مدیران امنیت کمک میکند تا مشکلات و نقاط ضعف را شناسایی کرده و اقدامات پیشگیرانه را انجام دهند.

تجزیه و تحلیل تهدیدات سایبری:

SIEM قادر است تهدیدات سایبری را تجزیه و تحلیل کند و به شما اطلاعات دقیق و جامعی در مورد روشها و روندهای حملات فراهم کند. این اطلاعات میتواند به شما کمک کند تا در مقابل تهدیدات جدید و پیشرفته مقاومت کنید.

رفع اشکال سریع:

SIEM با جمعآوری دادههای امنیتی و تجزیه و تحلیل آنها، به شما امکان میدهد تا به سرعت مشکلات امنیتی را ریشهیابی و رفع کنید. با تحلیل دادههای لاگ و شناسایی منابع تهدید، میتوانید به صورت سریع حوادث امنیتی را پیگیری کنید و مشکلات را برطرف نمایید.

رعایت تعهدات قانونی و حفاظت از اطلاعات حساس:

SIEM به سازمانها کمک میکند تا در رعایت تعهدات قانونی مربوط به امنیت اطلاعات و حفاظت از اطلاعات حساس، مؤثرتر عمل کنند. با تجزیه و تحلیل دادههای امنیتی و رویدادهای سیستم، میتوانید به شناسایی نقاط ضعف در حفاظت از اطلاعات و رعایت تنظیمات امنیتی کمک کنید.

با استفاده از SIEM در یک SOC، سازمانها قادرند بهترین رویکردها در مدیریت امنیت را پیاده کنند و در مواجهه با تهدیدات سایبری بهترین واکنش را نشان دهند.

راهکارهای SIEM چه ارزشی برای کسبوکارها دارند؟

برای به حداقل رساندن پیامد رخدادهای امنیتی، ویژگی زمان از اهمیت ویژهای برخوردار است. بر اساس گزارش «هزینه نفوذهای امنیتی سال 2020» به طور میانگین تشخیص یک نفوذ، 207 روز و مقابله با آن 73 روز به طول می انجامد. نتایج تحقیقات صورت گرفته در این مطالعه نشان میدهد وقتی یک نفوذ امنیتی در مدت زمان کمتر از 200 روز رفع شود، در مقایسه با مواردی که بیش از 200 روز زمان میبرند، حدود یک میلیون دلار از هزینه خسارتها کاسته میشود. از این رو نفوذهای امنیتی باید در اسرع وقت شناسایی شده و پاسخ مناسبی به آنها داده شود.

یک راهکار SIEM قادر به کاهش زمان شناسایی و نیز بررسی و واکنش به نفوذهای امنیتی بوده و پیامدهای مخرب آنها را کاهش میدهد. این راهکار به سازمانها کمک میکند سرمایهگذاریهای فنی خودشان را به بیشترین حد ممکن رسانده و قابلیت های بیشتری برای کارشناسان تیم امنتیی شان فراهم کنند. از سوی دیگر، چنین راهکارهایی نقش چشمگیری در کاهش مخاطرات مرتبط با نقض استانداردهای قانونی از جمله مقررات عمومی حفاظت از داده اتحادیه اروپا (GDPR)، استاندارد امنیت دادهها در صنعت کارت های پرداخت (PCI DSS)، قانون انتقال و پاسخگویی الکترونیک بیمه سلامت (HIPAA) و غیره دارند.

فناوری SIEM به مرور زمان چه تغییری کرده است؟

تغییر و تحولات صورت گرفته در SIEM بسیار جالب و چشمگیر است. در ادامه، نگاهی به مهمترین نقاط عطف آن خواهیم داشت و سپس به بررسی وضعیت حال و آینده SIEM میپردازیم. در ابتدا تیمهای امنیت فقط اطلاعات موجود در فایلهای لاگ را مطالعه کرده و مجموعهای از این لاگ ها را در اختیار داشتند. به مرور زمان، مدیریت لاگ ها به این روش کارایی خود را از دست داده و راهکارهای مدیریت اطلاعات امنیتی (SIM[3]) ابداع شدند. این راهکارها اولین نسل فناوری بودند که امکان جستجوی ساده را فراهم میکردند. نسل دوم نیز راهکارهای مدیریت رویدادهای امنیتی (SEM[4]) بودند که رویدادهای مختلف را از چندین سیستم امنیتی مختلف جمعآوری کرده و به هم ارتباط میدادند.

اصطلاح SIEM برای اولین بار در سال 2005 میلادی توسط Amrit T. Williams و Mark Nicolett تحلیلگران مؤسسه گارتنر در گزارشی که برای بهبود عملکرد مدیریت آسیبپذیری نوشته بودند، به کار برده شد. این تغییر سوم در اثر نیاز سازمانها به پیروی از استانداردهای قانونی و شناسایی تهدیدات پیشرفتهتر به وجود آمد. Williams و Nicolett فناوری SIEM را به عنوان یک فناوری تعریف کردند که امکان مدیریت بلادرنگ رویدادها و تحلیل تاریخچهای دادههای امنیتی به دست آمده از منابع غیرهمگن مختلف را فراهم میکند.

راهکارهای SIEM در ابتدا فقط برای دفاع در برابر حملات جزئی که توسط تنها یک هکر انجام می شدند کاربرد داشتند ولی به تدریج رشد و تکامل یافته و به یک فناوری مهم برای شناسایی تهدیدات مانای پیشرفته (APT) از سوی مجرمان سایبری و دولتهای متخاصم تبدیل شدند.

از جمله پیشرفتهای صورت گرفته در این ابزارها میتوان به امکان جمعآوری هوش تهدید، تحلیل رفتار کاربران و امکان استفاده از فناوریهای یادگیری ماشینی و هوش مصنوعی اشاره کرد. با رشد و تکامل راهکارهای SIEM، ضرورت استفاده از آنها در طرحهای واکنش به تهدید هم بیشتر شد. در حال حاضر راهکارهای SIEM از طریق ادغام و یکپارچهسازی بی وقفه، دادههای مفیدی در اختیار پلتفرمهای SOAR قرار میدهند تا به آنها برای انجام بهتر تحقیقات کمک کنند.

عملکردSIEM

در این بخش، نگاهی دقیقتر به عملکرد سیستمهای مدیریت رویداد و اطلاعات امنیتی خواهیم داشت که به مراکز عملیات امنیت برای دستیابی به اهداف شان یعنی امکان نظارت کامل، قابلیت تشخیص، بررسی و مقابله با تهدیدات کمک میکنند.

قابلیت نظارت

راهکارهای SIEM میتوانند دادههای مختلف را از تمامی مسیرهای حمله در سازمان، از جمله کاربران، نقاط انتهایی، شبکه، لاگ های فایروال و رویدادهای مربوط به ضدویروسها جمع آوری کنند. چنین راهکارهایی امکان نظارت کامل بر محیط سازمان و ابر را فراهم میکنند. لازم به ذکر است که به طور میانگین سازمانها بیش از 45 راهکار امنیتی پیادهسازی نموده و برای واکنش به حوادث امنیتی از 19 ابزار مختلف استفاده میکنند. قابلیت نظارت توسط یک راهکار SIEM میتواند به کاهش پیچیدگی ابزارها برای تیمهای مرکز عملیات امنیت کمک کند.

همچنان که سازمانهای بیشتری زیرساختهای خودشان را به سمت ابر حرکت داده و از سرویسهای ابری بیشتری استفاده میکنند، مهاجمان هم تمرکز و سرمایهگذاریهای مجرمانه شان را تغییر میدهند. بنابر تجربه ما سازمانهایی که محیطهای چندابری ترکیبی دارند (یعنی بیشتر سازمانها) در صورت دسترسی به دادههای چندپلتفرمی از طریق SIEM، قدرت امنیتی بیشتری پیدا میکنند.

راهکارهای SIEM میتوانند نقش کلیدی برای تشخیص ناهنجاریها در شبکه ایفا کنند. بر اساس گفتههای Jon Oltsik از مؤسسه ESG: «ترکیب SIEM و NDR به تیمهای امنیت سایبری کمک میکند تا با جمعآوری دادههای لازم در سطح سیستمها و شبکه، توانایی بیشتری برای شناسایی و واکنش به تهدیدات داشته باشند».

تشخیص تهدیدات

پس از اینکه تیمهای امنیت سایبری دادههای لازم را جمعآوری کردند، فعالیتهای مخرب و الگوهای غیرطبیعی را راحتتر میتوانند شناسایی نمایند.

از SIEM میتوان برای شناسایی اکسپلویتهای مهم و تهدیدات ناشناخته مثل آنچه در حملات سولارویندز یا مایکروسافت اکسچنج مشاهده شد، استفاده کرد. امروزه مهاجمان سایبری قابلیت اجرای تکنیکهای پیشرفتهتر را پیدا کردهاند. یک راهکار SIEM قادر است تیمهای مرکز عملیات امنیت را مجهز به قابلیت شناسایی تغییرات کوچک در شبکه و شناسایی رفتار سیستمها و کاربران کند. چنین تغییراتی میتوانند نشان دهنده وجود کارمندان خرابکار، به خطر افتادن اعتبارنامهها یا وجود تهدیدات مانای پیشرفته باشند.

بررسی

پس از شناسایی یک تهدید، راهکارهای SIEM میتوانند از روشهای تحلیل خودکار و انواع دادهها برای بررسی بیشتر استفاده کنند. به این ترتیب حجم کارهای دستی که تحلیلگران انجام میدهند، کاهش یافته و میتوانند وقت خودشان را صرف فعالیتهای ارزشمندی مثل شکار تهدید و واکنش به حوادث کنند.

در یک مثال واقعی، سازمانی توانست به کمک هوش مصنوعی برای کاهش تشخیصهای مثبت کاذب، زمان بررسی و تحقیق را از 3 ساعت به 3 دقیقه کاهش دهد. با توجه به کمبود نیروی امنیت سایبری (که برآورد میشود در سال 2021 رقم آن به 3 و نیم میلیون برسد) وجود چنین ابزارهایی بسیار مفید است.

واکنش

زمانی که یک راهکار SIEM، تهدیدی بالقوه را شناسایی کند میتواند دادههای به دست آمده را برای تحقیق بیشتر در اختیار تیم مرکز عملیات امنیت قرار دهد. هشدارها، رویدادهای مشکوک و رخدادهای شناسایی شده توسط چنین سیستمی میتوانند به شروع اجرای خودکار یا دستی بررسیها کمک کنند.

تیمهای واکنش به حادثه معمولاً از دادههای SIEM برای تحقیق بر اساس آنچه در راهنمای ابزار SOAR آمده استفاده میکنند. به این ترتیب تیمهای امنیت سایبری میتوانند رویکردشان را از حالت واکنشی به پیشگیرانه تغییر دهند. استانداردسازی روشهای تشخیص و واکنش، همزمان با در اختیار داشتن جریانهای کاری هدایت شده و مشخص به تیمهای امنیت سایبری برای ایجاد یک طرح واکنش به حادثه قابل تکرار کمک میکند.

SIEM قابلیت تشخیص چه تهدیداتی را دارد؟

قابلیتهای SIEM بیشمار هستند. سازمانها میتوانند از راهکارهای نظارت بر امنیت جهت شناسایی تهدیدات مختلف استفاده کنند. تعدادی از این تهدیدها شامل موارد زیر هستند:

باجافزار

در سال 2020 میلادی حملات باجافزاری رشد چشمگیری پیدا کرد و بر اساس جدیدترین شاخص هوش تهدید X-Force، حدود 20 درصد از حملات سایبری را به خود اختصاص داد. مهاجمان تاکنون با استفاده از باجافزار به سودهای هنگفتی رسیدهاند. از جمله اهداف مهم باجافزارها میتوان به صنایعی مثل کارخانجات تولیدی و حوزه انرژی اشاره کرد که به راحتی ممکن است از کار بیافتند!

راهکارهای SIEM قادرند از قابلیتهای تحلیلی برای شناسایی حملات باجافزاری استفاده کنند. از جمله این قابلیتها میتوان به شناسایی آدرسهای آی پی مخرب، نظارت بر الگوهای غیرعادی برای دسترسی به فایلها و ارتباطات غیرمعمول اشاره کرد.

تهدیدات مانای پیشرفته (APT)

تهدیدات مانای پیشرفته معمولاً توسط مهاجمان مجهز و توانمند اجرا میشوند که اهداف خاصی دارند. چنین مهاجمانی عموماً آهسته و پیوسته حرکت میکنند در نتیجه شناسایی حملات آنها سختتر است. راهکارهای SIEM میتوانند از قابلیت تشخیص ناهنجاری برای شناسایی چنین حملاتی استفاده کنند.

راهکارهای SIEM همچنین میتوانند از قابلیت ادغام با فیدهای هوش تهدید لحظهای استفاده کرده تا مطمئن شوند تیمهای مرکز عملیات امنیتی آنها بر رویدادهای مهم تمرکز یافته و دانش لازم برای شناسایی جدیدترین نشانه های مخاطره را دارند.

تهدیدات داخلی

تهدید داخلی زمانی ایجاد میشود که کاربران معمولی با قابلیت دسترسی به دارایی های سازمان، خواسته یا ناخواسته به سازمان آسیب وارد میکنند.

شناسایی کاربران، فعالیتها و الگوهای رفتاری آنها اهمیت بسیار زیادی دارد. هر گونه ناهنجاری در این حوزهها میتواند نشان دهنده زنگ خطر باشد. همانگونه که در رابطه با بحث امکان نظارت اشاره شد، راهکارهای SIEM میتوانند دادههای مربوط به رفتار کاربران را از منابع مختلف جمع آوری کرده و الگوی کلی رفتار کاربر را تشخیص دهند. هر رفتاری که با رفتارهای قبلی کاربر یا کاربران مشابه در تناقض باشد میتواند یک علامت هشدار باشد و نیاز به تحلیل و بررسی بیشتر دارد. در اغلب وقت ها برای تحلیل رفتار کاربر از یادگیری ماشینی استفاده میشود.

فیشینگ

فیشینگ

بر اساس مطالعه IBM Security X-Force، فیشینگ دومین روش حمله پرکاربرد در سال 2020 میلادی بوده است. اگرچه بسیاری از سازمانها سعی میکنند آگاهی کارمندان شان را در این زمینه افزایش دهند اما همچنان نرخ موفقیت حملات فیشینگی که سعی دارند کاربران را تشویق به کلیک بر روی لینکهای آلوده کنند، بسیار زیاد است.

یک راهکار SIEM میتواند به شناسایی نشانه های حمله فیشینگ مثل عناوین مشکوک ایمیلها، نشت احتمالی دادهها، رفتارهای غیرعادی در ارتباطات و ایمیلهای ارسالی و دریافتی کمک کند. علاوه بر این، راهکارهای SIEM قابلیت ادغام با ابزارهای امنیت نقاط انتهایی را برای شناسایی رفتارهای مشکوکی که میتوانند حاکی از اجرای حمله فیشینگ باشند، دارند.

چگونه یک راهکار SIEM مناسب را انتخاب کنیم؟

کارشناسان امنیتی توصیه میکنند پیش از انتخاب یک راهکار SIEM، ابتدا سؤالات زیر را از خودتان بپرسید:

- آیا راهکار مورد نظر، محتوای امنیتی و کاربردهای آماده و مشخصی دارد؟ راهکارهای SIEM میتوانند علاوه بر قابلیت تنظیم و سفارشیسازی، قابلیتهای تشخیص و کاربردهایی آماده داشته باشند تا به سازمانها برای دستیابی به بیشترین حد ارزش سرمایهگذاری شان کمک کنند. پیدا کردن راهکاری که کار با آن نیاز به دانش تخصصی چندانی نداشته باشد، کار کارمندانتان را سادهتر میکند.

- آیا راهکار مورد نظر با استانداردهای قانونی جهانی انطباق دارد؟ قابلیت پشتیبانی از قوانینی مثل مقررات عمومی حفاظت از داده اتحادیه اروپا، استاندارد امنیت دادهها در صنعت کارت های پرداخت، قانون انتقال و پاسخگویی بیمه الکترونیک سلامت و غیره به سازمانها برای پیروی از این استانداردها و پیشگیری از مواجه شدن با جریمههای سنگین کمک میکند. بعضی از این راهکارها الگوها و گزارشهای آمادهای دارند که راهنماییهای لازم برای پیروی از این استانداردها را در اختیار شما قرار میدهند.

- آیا راهکار مدنظر، انعطافپذیری لازم را برای نصب دارد؟ آیا این راهکار بر روی بستر ابر یا محیط سازمان یا اینکه در هر دو کار میکند؟ بر اساس گزارشی که در سایت IBM منتشر شده: «از آنجا که سازمانها فعالیت هایشان را به سمت ابر منتقل کردهاند تا از مقیاس، انعطافپذیری و دسترسپذیری بالای آن استفاده کنند، فروشندگان راهکارهای امنیتی اقدام به ارایه راهکارهای تحلیل امنیت مبتنی بر ابر نمودهاند». با این وجود باید راهکاری انتخاب کنید که نیازهای سازمانتان را برآورده کند.

- آیا این راهکار با چارچوبهای صنعتی همخوانی دارد؟ اگر تیم شما از چارچوبهای صنعتی مثل MITRE ATT&CK استفاده میکند، این راهکارها باید قابلیت انطباق با آنها را داشته باشند.

چه سازمانهایی به SIEM نیازدارند؟

SIEM به عنوان یک فناوری امنیتی قدرتمند، در بسیاری از سازمانها و صنایع کاربردهای مهمی دارد. در زیر به برخی از سازمانهایی که به SIEM نیاز دارند، اشاره میکنیم:

سازمانهای بزرگ و پیچیده:

سازمانهای بزرگ با شبکههای پیچیده و بسیاری از منابع دادهای امنیتی، نیازمند یک SIEM قدرتمند هستند. SIEM قادر است به صورت مؤثری دادههای امنیتی را جمعآوری و تجزیه و تحلیل کند و درک کاملی از وضعیت امنیتی سازمان را فراهم کند.

سازمانهای دولتی و سازمانهای مرتبط با حوزه امنیت ملی:

با توجه به حساسیت اطلاعات و ضرورت حفظ امنیت در این سازمانها، SIEM یک ابزار بسیار مهم است. این فناوری به آنها کمک میکند تا به طور فعال به وقایع امنیتی پاسخ دهند، حملات را تشخیص داده و از نفوذها پیشگیری کنند.

سازمانهای حوزه مالی:

صنعت مالی با حجم زیادی از دادهها و اطلاعات حساس سرمایهگذاران و مشتریان در معرض تهدیدات سایبری قرار دارد. SIEM به این سازمانها کمک میکند تا از طریق تجزیه و تحلیل دادههای امنیتی، نقاط ضعف را شناسایی کنند و به پیشگیری از جرمهای مالی مرتبط با نفوذها بپردازند.

سازمانهای حوزه بهداشت و درمان:

سازمانهای حوزه بهداشت و درمان، دسترسی به اطلاعات حساس بیماران را دارند که نیازمند حفظ حریم خصوصی و امنیت است. SIEM میتواند به آنها در شناسایی دسترسیهای غیرمجاز، کاشت بدافزار و حملات سایبری کمک کند.

SIEM با ارائه تجزیه و تحلیل دادههای امنیتی، هشدارهای زمانبندی شده و گزارشهای مربوط به رویدادها و تهدیدهای امنیتی، ضرورتی برای سازمانها ایجاد میکند تا بهترین شیوه مدیریت امنیت را پیادهسازی کنند و در مقابل تهدیدات سایبری مقاومت نمایند.

SIEM در سازمانهای بزرگ

سازمانهای بزرگ در برابر تهدیدات امنیتی پیچیده و پویا قرار دارند و نیازمند راهکارهای قوی و یکپارچه برای تشخیص، پیشبینی و پاسخگویی به رخدادهای امنیتی هستند. SIEM در سازمانهای بزرگ دارای کاربردهای فراوانی است. به عنوان مثال، SIEM میتواند به صورت خودکار و به طور پیشفرض وقوع رخدادهای امنیتی را تشخیص داده و به مدیران امنیت اطلاعات اطلاعاتی دقیق و به موقع راجع به این رخدادها ارائه کند. همچنین، با استفاده از SIEM میتوان به رصد و تجزیه و تحلیل گستردهای بر روی رویدادهای امنیتی پرداخت و اقدامات امنیتی موثرتری را اتخاذ کرد. علاوه بر این، SIEM قادر به تشخیص الگوهای تهدید و حملات مختلف است و این امکان را فراهم میکند تا به طور فعال در پیشبینی و جلوگیری از حملات امنیتی عمل کرد.

SIEM در عمل به وسیله جمعآوری دادههای امنیتی از منابع مختلف مانند سیستمهای ثبت رویداد، دستگاههای شبکه، سیستمهای پیشرفته شناسایی تهدید (IDS) و سیستمهای تشخیص تهدیدات (IPS)، فایروالها و سایر منابع امنیتی، اقدام به تجمیع و تحلیل این دادهها میکند. با استفاده از الگوریتمها و قوانین تعیین شده، SIEM قادر به تشخیص و شناسایی رخدادهای خطرناک و ناهنجاریها است. همچنین، SIEM قابلیت ارائه گزارشات جامع و تحلیلهای جزئی در مورد رخدادها و وقوع اتفاقات امنیتی را دارد که به مدیران امنیت اطلاعات کمک میکند تا تصمیمات مؤثرتری را بگیرند.

سازمانهای بزرگ با محیطهای پیچیده و حجم زیادی از دادهها درگیر هستند. در این شرایط، تشخیص و پاسخگویی به رخدادهای امنیتی بدون استفاده از ابزاری همچون SIEM، کار دشواری است. استفاده از SIEM به سازمانها این امکان را میدهد تا در زمان واقعی رویدادهای خطرناک را تشخیص داده و در صورت لزوم اقدامات اصلاحی را به سرعت انجام دهند. علاوه بر این، SIEM قابلیت مانیتورینگ و نظارت مداوم بر رویدادها و عملکرد سیستمهای امنیتی را فراهم میکند و به سازمانها کمک میکند تا بهبودهای لازم را اعمال کنند و از نقاط ضعف امنیتی موجود در سازمان جلوگیری کنند.

جمعبندی و نتیجه گیری

دسترسی به اطلاعات و بینش ارایه شده توسط راهکارهای SIEM برای هر سازمانی ضروری است. راهکارهای SIEM باید در عین سادگی، انعطافپذیری لازم برای شناسایی جدیدترین تهدیدات و تطبیق با زیرساختهای رو به تحول را داشته باشند. با تغییر ابزارها و زیرساختهای درون سازمانها، محتوا و یکپارچهسازی ابزارها هم نیازمند تغییر هستند. ارایهدهندگان راهکارهای SIEM برای حفظ جذابیت محصولات شان باید قابلیت ادغام با سایر فناوریها (حتی فناوریهای رقیب) را در محصولات خود پیادهسازی کنند. این راهکارها همچنین باید قابلیت تشخیص و واکنش را هم داشته باشند.

چنین راهکارهایی برای تیمهای مرکز عملیات امنیت ارزش زیادی دارند اما به سایر ابزارها مثل NDR و EDR نیز متکی می باشند. در راستای حرکت صنعت امنیت سایبری جهت کاهش پیچیدگی راهکارهای امنیتی، در حال حاضر شاهد ادغام و یکپارچهسازی ابزارهایی مثل SIEM، EDR و NDR و تبدیل آنها به ابزارهای تشخیص و واکنش توسعه یافته (XDR[5]) هستیم.

XDR یک دید جامع بر کل شبکه، نقاط انتهایی و رویدادهای امنیتی سازمان فراهم کرده و شباهت زیادی به SIEM دارد. از این رو انتظار میرود در بعضی سازمانها این ابزارها همکاری نزدیکی با یکدیگر داشته و حتی در برخی موارد هم با یکدیگر ترکیب شوند. SIEM سابقهای غنی از نظر ایجاد ارزش افزوده و پیامدهای کاری ارزشمند دارد و XDR هنوز یک فناوری جدید و نوظهور است. فناوریهای SIEM و XDR در کنار یکدیگر میتوانند به صنعت امنیت سایبری برای مقابله با تهدیدات کمک کنند.

[1] Security Information and Event Management

[2] Security Orchestration, Automation, and Response

[3] Security Information Management

[4] Security Event Management

[5] Extended Detection and Response