در بخش اول این مطلب، در خصوص تهدیدات لایه فیزیکی مدل OSI صحبت کردیم. در این بخش، مخاطرات لایه دوم که لایه «پیوند داده» نام دارد را بررسی می کنیم. در پروتکل OSI، لایه فیزیکی امکان جریان یافتن دادهها را فراهم کرده و لایه پیوند داده، چگونگی انجام این کار را تعیین می نماید. بهتر است به این نکته توجه داشته باشید که برای مشخص کردن نحوه حفاظت از لایه فیزیکی باید پیامدهای مخاطرات را بر کسبوکارتان و همچنین تداوم فرایندها و عملیات های آن در نظر بگیرید. یکی از بهترین مستندات در این خصوص، سند NIST SP 800-34 با مضمون راهنمای برنامهریزی برای رویدادهای احتمالی سامانه های اطلاعاتی است.

در این مطلب از فراست به بررسی لایه پیوند داده، تهدیدات امنیتی و نحوه محافظت از این لایه میپردازیم.

لایه پیوند داده چیست؟

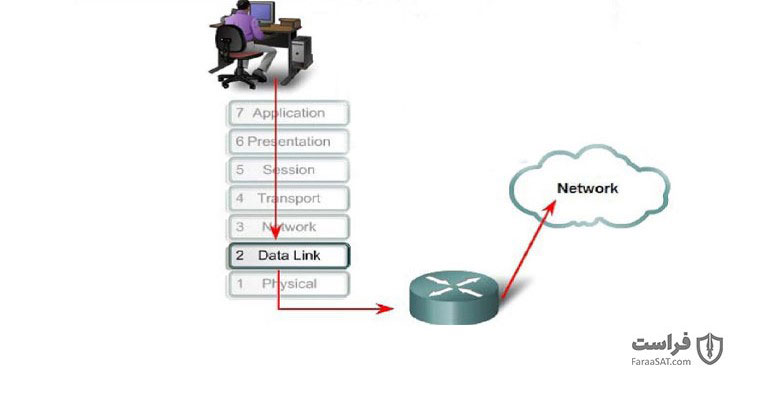

در این بخش از مدل لایهای OSI، صفر و یکها میتوانند بین دستگاههایی با اتصال فیزیکی جریان یابند. در اصطلاح فنی به این دستگاهها «نود» گفته میشود. لازم به ذکر است ارتباطات بیسیم مثل اتصال رایانه به مسیریاب از طریق فناوری وایفای هم در مدل OSI یک نوع ارتباط فیزیکی محسوب میشود.

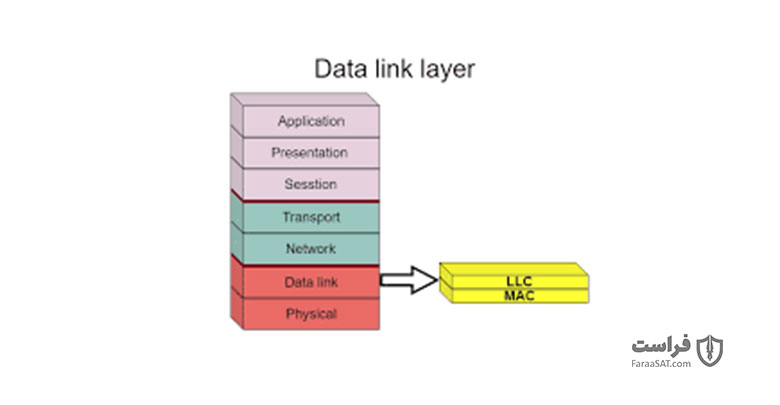

لایه پیوند داده مشخص میکند که چه میزان داده، مجاز به تبادل بین سیستم ها بوده و برای رسیدن آن به سیستم مقصد چقدر زمان لازم است. مهمتر اینکه این لایه بر خطاهای احتمالی در فرایند انتقال داده نیز نظارت دارد. لایه پیوند داده از دو زیرلایه تشکیل شده که عبارتند از:

- زیرلایه کنترل دسترسی به رسانه (MAC[1]) که شناسه منحصربهفرد هر دستگاه را مشخص میکند.

- زیرلایه کنترل پیوند منطقی (LLC[2]) که رابط بین لایه شبکه و دستگاه بوده و در سطح بعدی مدل OSI قرار دارد.

بسیاری از مشخصات این لایه، در استاندارد IEEE 802 گفته شده است. اگر تا به حال این پرسش برای شما پیش آمده که عدد 802.11 در مقابل نام بسیاری از دستگاههای وایفای چه مفهومی دارد جالب است بدانید این عدد، سازگاری دستگاه مربوطه را با بخش 11 استاندارد IEEE 802 نشان میدهد.

تهدیدات امنیتی لایه پیوند داده

لایه پیوند داده جایی است که مهاجمان میتوانند از آنجا سوءاستفاده از فریم را شروع کنند. فریم، قطعه اطلاعاتی است که در فرایند انتقال دادهها در این بخش پروتکل OSI از آن استفاده می شود. هر فریم یک هدر، بدنه و دنباله دارد. اگر مهاجمان قادر به مشاهده یا دستکاری فریمها باشند میتوانند کل دادههای شما را در معرض مخاطره قرار دهند. همچنین ایجاد اضافه بار بر روی این لایه باعث افت سرعت و کارایی سیستم ها می شود. نوع حملاتی که باید در این بخش به آنها توجه داشته باشید شامل جعل آدرس مک، سیلاب آدرس مک، دور زدن شبکه محلی مجاز و مسمومسازی پروتکل تفکیک آدرس هستند.

کاهش تهدیدات امنیتی این لایه

برای کاهش آسیبپذیریهای این لایه OSI باید همیشه منتظر بدترین حالت ممکن بوده و انتظار طوفان را داشته باشید! بهترین راه آمادگی برای مواجه با این طوفان هم استفاده از روشهای مختلف برای ایجاد محدودیت در کنترل و دسترسی است. یکی از بهترین روشهایی که برای انجام این کار وجود دارد، رمزنگاری است. بعضی از پروتکلها ذاتاً ناامن هستند. رمزنگاری به پر کردن این خلأ کمک زیادی میکند. اگر مطمئن نیستید کدام روش رمزنگاری برای شما مناسب تر است توصیه میکنیم نگاهی به سند NIST SP 800-175 بیاندازید.

روش ساده و کارآمد بعدی جهت امنسازی لایه پیوند داده، غیرفعال کردن پورتها است که مانع دسترسیهای غیرضروری شده و امکان فیلتر کردن آدرس مک را فراهم مینماید. با انجام این کار همچنین میتوانید از دور زدن شبکه محلی مجازی نیز جلوگیری نمایید زیرا بعضی مهاجمان از این روش برای نفوذ به شبکه استفاده میکنند. اگرچه اجرای این حمله با پیچیدگیهای زیادی همراه است اما همچنان امکان رخ دادن آن وجود دارد. البته پیکربندی نادرست و پیادهسازی ضعیف شبکه محلی مجازی هم ممکن است موجب ایجاد این آسیبپذیری شود.

[1] Media Access Control

[2] Logical Link Control

منبع: securityintelligence