استفاده هکرها از ترفند ثبت دستگاه برای حمله فیشینگ به شرکتها

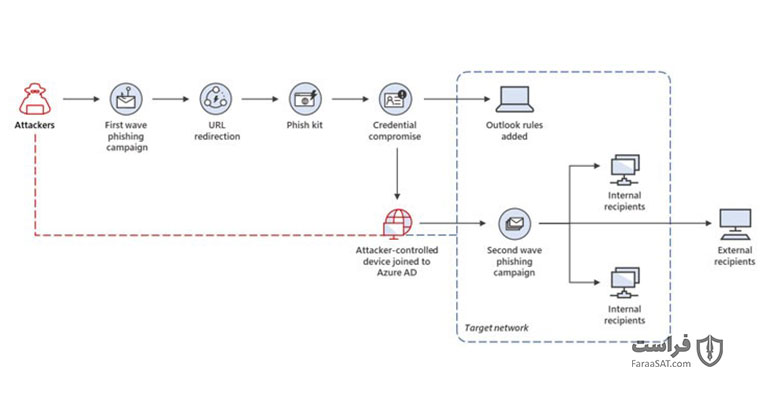

به تازگی مایکروسافت جزئیات مربوط به یک حمله فیشینگ چند مرحلهای در مقیاس عظیم را منتشر کرده است. براساس گزارش مایکروسافت در این حمله از اعتبارنامههای کاربری به سرقت رفته برای ثبت دستگاهها در شبکه قربانی و انتشار ایمیل اسپم و گسترش آلودگی استفاده شده است.

این شرکت اعلام کرده که حملات صورت گرفته از طریق حسابهایی که مجهز به احراز هویت چند مرحلهای نبودند اجرا شدهاند. مهاجمان نیز پس از سوءاستفاده از این سیستمها و بنا بر سیاست «مجاز بودن استفاده از دستگاههای شخصی در محیط کار» برای ثبت دستگاههای خودشان در محیطهای سازمانی با اعتبارنامههای به سرقت رفته، استفاده کردند.

بنا بر گفتههای تیم هوش تهدید Microsoft 365 Defender این حمله طی دو مرحله اجرا شده است. مرحله اول شامل سرقت اعتبارنامههای کاربری در سازمانهای مدنظر مستقر در کشورهای استرالیا، سنگاپور، اندونزی و تایلند بوده است. در مرحله دوم نیز هکرها با استفاده از این اعتبارنامههای به سرقت رفته مسیرشان را با حرکت عرضی در شبکه گسترش داده و حتی با ارسال هرزنامه فراتر از محیط سازمان حرکت کردند».

در این حمله ابتدا یک فایل فیشینگ طراحی شده و با نام شرکت داکساین[1] یا DocuSign که حاوی فقط یک لینک بود ارسال میشد. کاربر به محض کلیک بر روی این لینک به یک وبسایت جعلی که صفحه ورود به آن مشابه صفحه ورود به آفیس 365 بود هدایت میشد. هدف از طراحی چنین صفحهای جمعآوری نام کاربری و کلمه عبور کاربران بوده است.

چنین روشی برای سرقت اعتبارنامههای کاربری علاوه بر نفوذ به بیش از 100 حساب ایمیل در شرکتهای مختلف امکان عدم تشخیص هکرها را هم فراهم میکرد. سپس مهاجمان با سوءاستفاده از دستگاههایی که مجهز به احراز هویت دو مرحلهای نبودند، دستگاههای جدید را در اکتیو دایرکتوری آژور سازمان ثبت نموده و پیامهای مخرب را منتشر میکردند.

در این روش، پس از اتصال دستگاههای تحت کنترل هکرها به شبکه امکان گسترش جای پای مهاجمان در شبکه، تشدید مخفیانه حمله و حرکت عرضی در شبکه هدف فراهم میشد.

بنا بر گفته مایکروسافت: «مهاجمان در موج دوم حمله از صندوقهای ایمیل هک شده کاربران برای ارسال پیامهای آلوده به بیش از 8500 کاربر در درون و خارج از سازمان هدف استفاده میکردند. این ایمیلها ظاهراً حاوی لینک دعوت SharePoint[2] بودند. بنابراین کاربران تصور میکردند که فایل Payment.pdf به اشتراک گذاشته شده معتبر و سالم است».

از این رو حملات مهندسی اجتماعی مبتنی بر ایمیل همچنان جزو ابزارها و روشهای پرکاربرد برای حمله به سازمانها جهت نفوذ و انتشار بدافزار محسوب میشوند.

پیش از این نیز Netskope Threat Labs گزارش مربوط به یک حمله جدید منتصب به گروه OceanLotus را منتشر کرد. مجرمان سایبری در این حمله از انواع فایلهای غیراستاندارد مثل فایلهای آرشیو وب (.MHT) جهت دور زدن سازوکارهای شناسایی مبتنی بر امضا استفاده نموده و بدافزارهای مخصوص سرقت اطلاعات را نصب میکردند.

علاوه بر احراز هویت چند مرحلهای، پیادهسازی روشهایی مثل اصول مراقبت از اعتبارنامههای کاربری و تفکیک قسمتهای مختلف شبکه میتواند کار هکرها را برای نفوذ به شبکهها سختتر کند.

براساس گفته مایکروسافت: «پیروی از اصول امنیتی اولیه موجب کاهش قدرت مهاجمان برای حرکت عرضی در شبکه و آلوده کردن دستگاههای بیشتر پس از نفوذ اولیه میشود. بنابراین توصیه میشود که علاوه بر اجرای راهکارهای امنیتی پیشرفتهای که امکان نظارت بر روی دامنهها را فراهم کرده و دادههای مربوط به تهدیدات سایبری را در بین ابزارهای حفاظتی همگامسازی میکنند از رعایت این اصول نیز غافل نشوید».

[1] یک شرکت آمریکایی که خدماتی مثل عملیات تهیه، گرفتن امضا، مدیریت توافقنامهها و غیره را به صورت آنلاین برای سازمانها و افراد فراهم میکند.

[2] یک سیستم نرمافزاری تحت وب که توسط مایکروسافت تولید و عرضه شده است.

منبع: thehackernews