امنیت DNS یا Domain Name System

چرا مجرمین سایبری سعی دارند ترافیک اینترنت شما را تحت کنترل بگیرند؟

درک اهمیت امنیت DNS در امنیت کاربران

در دنیای امروزی سختافزارها و نرمافزارهای مختلف چنان در زندگی ما ریشه گرفتهاند که گاهی فراموش میکنیم این سیستمها چه پیچیدگیها و ظرافتهایی دارند. گاهی این پیچیدگیها منجر به مشکلات امنیتی میشوند و مجرمین سایبری بشدت علاقه دارند از آنها سوء استفاده کنند.

در این مطلب به یکی از جنبههای امنیتی تخصصی کامپیوتر شما یعنی امنیت DNS میپردازیم. قبلاً در مطالب مختلف بارها راجع به امنیت چندلایه صحبت کردهایم. DNS یکی از لایههای کلیدی در سیستم حفاظت از امنیت آنلاین است و آشنایی با خطراتی که امنیت DNS را تهدید میکنند، شما را در حوزه امنیت سایبری آگاهتر میکنند.

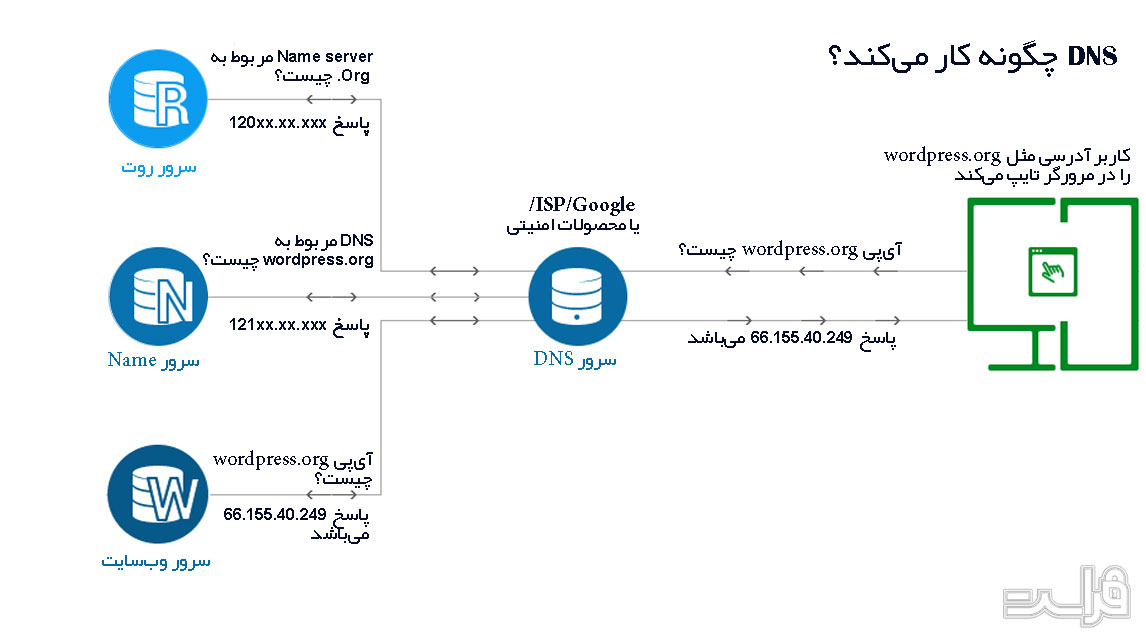

DNS چگونه کار میکند؟

به نظر شما حفظ کردن کدام آدرس سادهتر است: WordPress.org یا 66.155.40.249؟

اولی یعنی WordPress.org نام دامنه و دومی آدرس IP (آدرس پروتکل اینترنت یا Internet Protocol address) است که برای پیدا کردن و تشخیص دستگاهها یا سرویسهای کامپیوتری موجود در اینترنت استفاده میشود.

حتماً دلیل استفاده از سیستم نام دامنه (Domain Name System) یا DNS را متوجه شدید.

DNS نقش مهمی در عملکرد اینترنت دارد چون نام دامنههای مختلفی مثل WordPress.org را به آدرس آی پی آن دامنه ترجمه میکند و بنابراین به کاربران کمک میکند تا اطلاعات موردنیازشان را در یک چشم بهم زدن یا حتی سریعتر پیدا کنند.

در دنیای امروزی که بیشتر افراد حتی شمارههای موبایل را به سختی حفظ میکنند به خاطر سپردن چنین آدرسهایی غیرممکن است. بنابراین کمتر کسی وبسایتها را بر اساس آدرس IP به خاطر میسپارد. اما هر کدام از ما حداقل بیست تا سی سایت مختلف را بر اساس نام به یاد داریم.

در ادامه تصویری از نحوه عملکرد DNS را مشاهده میکنید که به درک ادامه این مطلب کمک زیادی میکند:

DNS را مثل یک GPS در نظر بگیرید که درخواستهای شما را در مسیر پر پیچ و خم جادههای اینترنت هدایت میکند و شما را به مقصد مورد نظر میرساند.

با توجه به وظیفه DNS، این سیستم یکی از المانهای مهم و حیاتی زندگی دیجیتال شماست. DNS همه جا هست و همه از آن استفاده میکنند و کل ترافیک اینترنت شما در این سیستم جریان دارد. DNS کمک میکند تا ترافیک اینترنت شما به سمت مقصد درست هدایت شود (در صورتیکه کسی در این فرایند مداخله نکند).

به همین دلیل مهاجمین سایبری تلاش دارند که DNS شما را تحت کنترل خودشان درآورند تا به روشهای مختلف از سیستم شما سوء استفاده کرده، آن را آلوده کنند و هر نوع اطلاعاتی را از آن استخراج کنند.

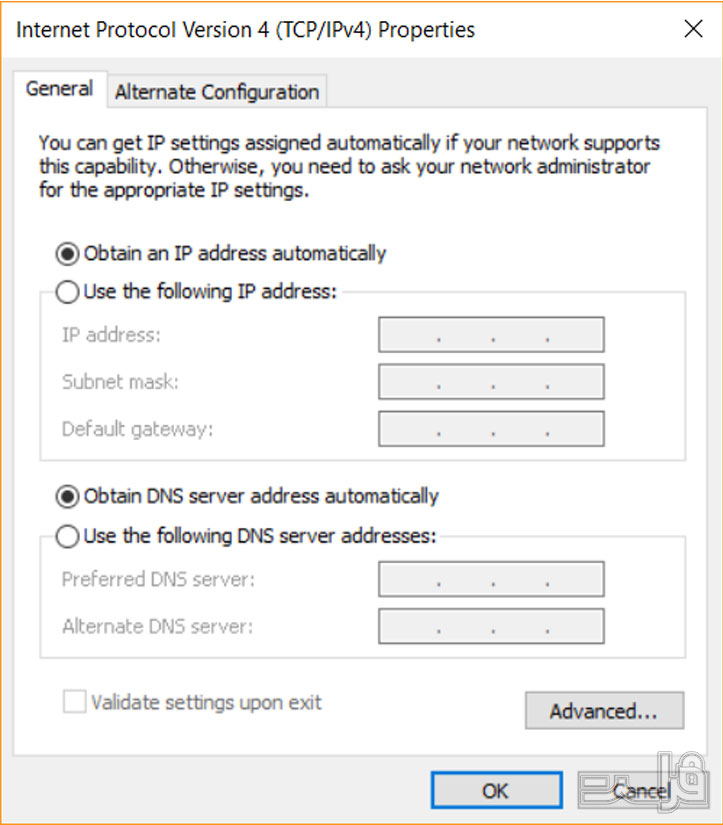

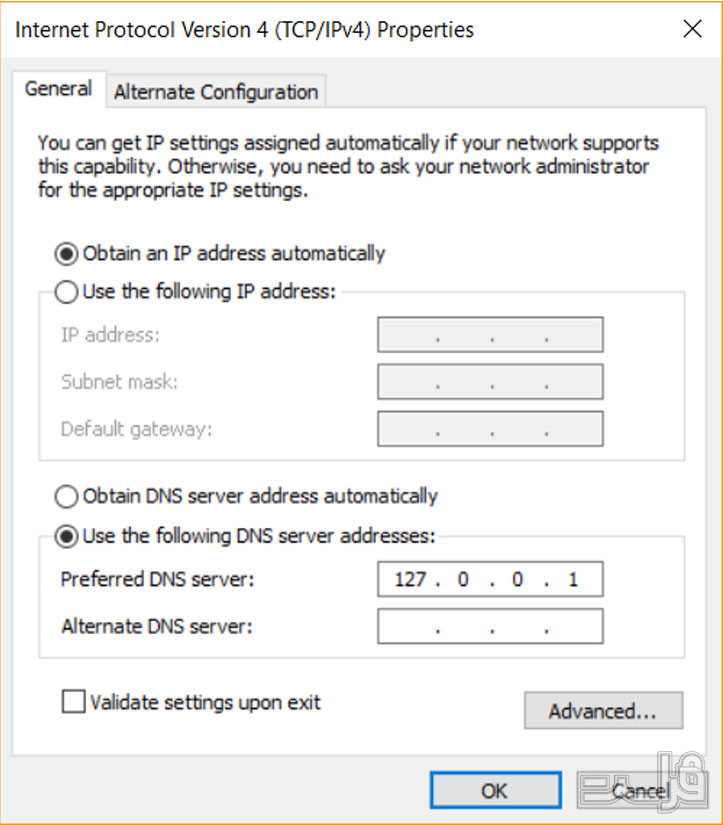

اگر در زمینه تکنولوژی، حرفهای نباشید احتمالاً هیچ وقت وارد تنظیمات DNS در کامپیوترتان نشده باشید. در حالت پیشفرض سیستم طوری تنظیم شده که آدرس سرور DNS را به صورت خودکار پیدا کند (یعنی گزینه ” obtain DNS server address automatically “).

با طی کردن این مراحل میتوانید تنظیمات DNS را مشاهده کنید:

Control Panel > Network & Internet > Network Connections > کلیک راست روی کانکشن اینترنت فعلی > کلیک روی Internet Protocol Version 4 (TCP/IPv4) > کلیک روی Properties.

بدون داشتن اطلاعات فنی هم به احتمال زیاد مطلع هستید که سه موجودیت مختلف امکان تنظیم DNS شما را دارند:

- ارائه دهنده خدمات اینترنت (که به دلیل تنظیمات خودکار بیشتر از همه این کار را انجام میدهند)

- Google Public DNS یا DNS عمومی گوگل (که فقط بصورت دستی تنظیم میشود و بزرگترین سرویس DNS موجود در دنیا را ارائه میدهد)

- راهکارهای امنیت سایبری که فیلتر ترافیک مبتنی بر DNS را به عنوان بخشی از اقدامات محافظتی انجام میدهند.

برای درک بهتر DNS، سروری را تصور کنید که درخواستهای شما برای مشاهده وبسایتها یا دانلود فایلهای مختلف را تحلیل میکند. با داشتن چنین دیدگاهی بهتر متوجه میشوید که اقداماتی که در ادامه راجع به آنها صحبت میکنیم کجا انجام میشوند.

از آنجا که عملکرد Domain Name System کاملاً پیچیده است، مجرمین سایبری همیشه به دنبال راهی برای حمله به آن هستند.

چگونگی به خطر افتادن امنیت DNS

مهاجمین مخرب به دو روش میتوانند تنظیمات DNS را هک کنند:

- با ایجاد اختلالاتی در عملکرد DNS

- با سوء استفاده از آسیبپذیریهای امنیتی موجود در سرورهایی که سرویسهای DNS را اجرا میکنند.

دو مورد از حملات سایبری مشهور که Domain Name System را هدف میگیرند عبارتند از: آلوده کردن کش DNS (که به آن جعل DNS هم گفته میشود) و DNS hijacking یا DNS ربایی.

در هر دوی این موارد عواقب ایجاد شده برای قربانیان بشدت خطرناک هستند.

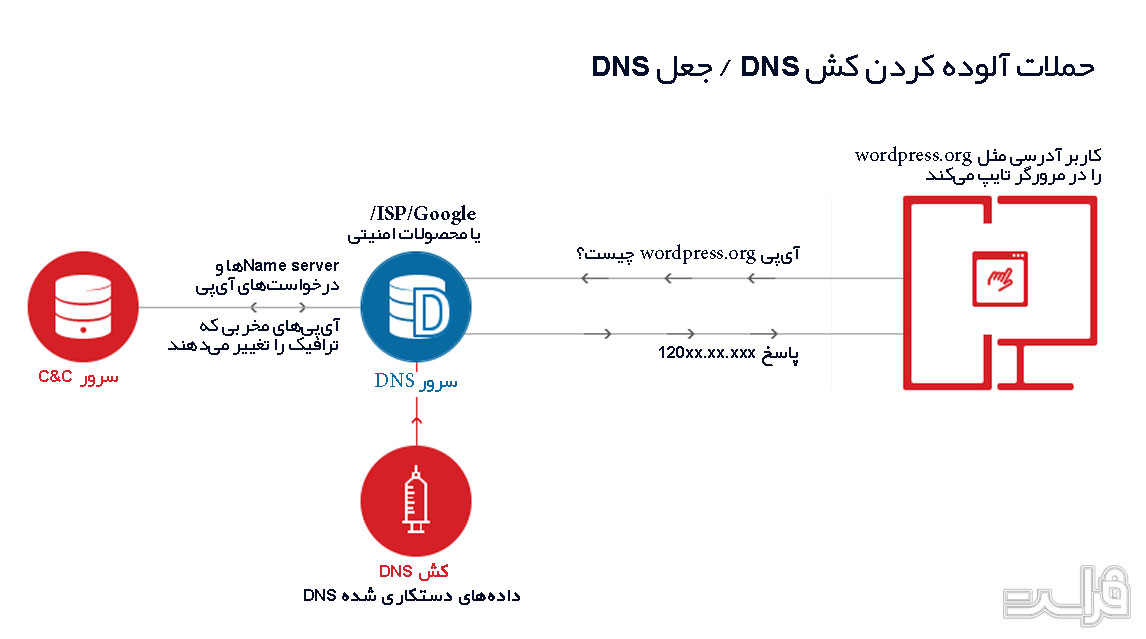

آلوده کردن کش DNS / جعل DNS

آلوده کردن کش DNS که به آن جعل DNS هم گفته میشود متشکل از دستکاری فرایند ترجمه در مکانیزم کاری DNS است.

سرور DNS هم مثل مرورگرها یک کش دارد که اطلاعات در آن ذخیره میشود. کش شدن دادهها باعث میشود که بار بعدی که شما قصد ورود به سایت مثلاً Time.com را دارید، DNS سریعتر کار ترجمه و تبدیل آدرسها را انجام دهد.

حمله آلوده کردن DNS به این معناست که مجرمین سایبری سعی دارند اطلاعاتی نادرست و مخرب را در کش DNS قرار بدهند. در صورت موفقیتآمیز بودن این حمله، سرور در پاسخ درخواست قربانی، یک آدرس IPی نادرست به او ارسال میکند و به این ترتیب مهاجم این توانایی را پیدا میکند که ترافیک اینترنت قربانی را به سرورها یا وبسایتهای مخرب تحت کنترل خودش هدایت کند.

از این مرحله به بعد مجرمین سایبری میتوانند بدافزارهای مختلف را از وبسایتهای تحت کنترل خودشان به کامپیوتر قربانی ارسال کنند.

میتوان سرور DNS آلوده شده را طوری دستکاری کرد که محتوای ورودی از سرورهای غیرمجاز را قبول کند که معمولاً این محتوا برای گسترش نرمافزارهای مخرب و انتقال این نرمافزارها به کامپیوتر قربانیان استفاده میشود.

حالا به این نکته توجه کنید که سرور DNS فقط برای یک کامپیوتر خاص استفاده نمیشود. در صورتیکه این سرور مربوط به یک ارائه دهنده سرویس اینترنت باشد، هزاران کاربر از آن استفاده میکنند. اگر چنین سروری در معرض خطر قرار بگیرد، تمام این کاربران هم تحت تأثیر قرار میگیرند و ترافیک اینترنت این افراد به وبسایتهای پر از بدافزار هدایت میشود و از آسیبپذیریهای موجود در سیستمشان برای آلوده کردن کامپیوترهای این افراد استفاده میشود. که این آلودگی انواع و اقسام مختلفی دارد از جمله باج افزار، تروجانهای اقتصادی یا بدافزارهای تولید کننده بات نت.

تشخیص آلودگی یا جعل DNS برای کاربران معمولی سخت است بخصوص اگر مهاجمین از بدافزارهای نسل دوم استفاده کنند که به صورت مخفیانه و غیرقابل شناسایی عمل میکنند.

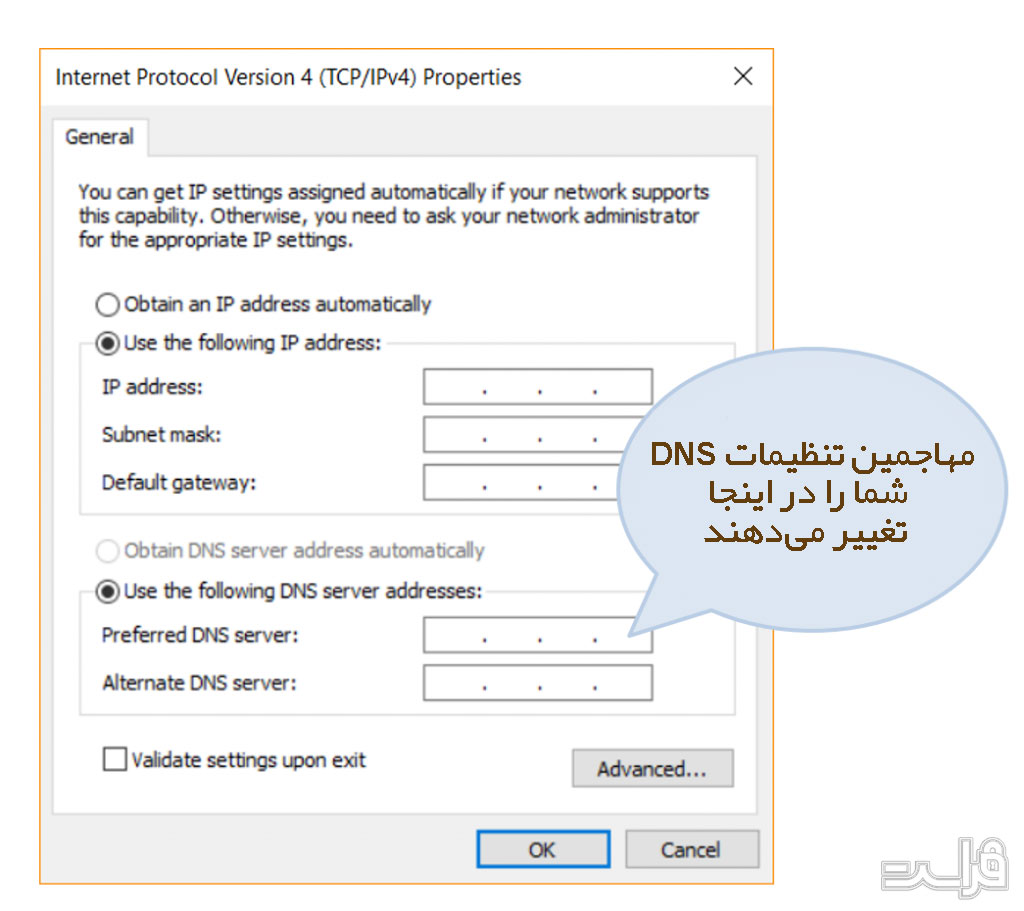

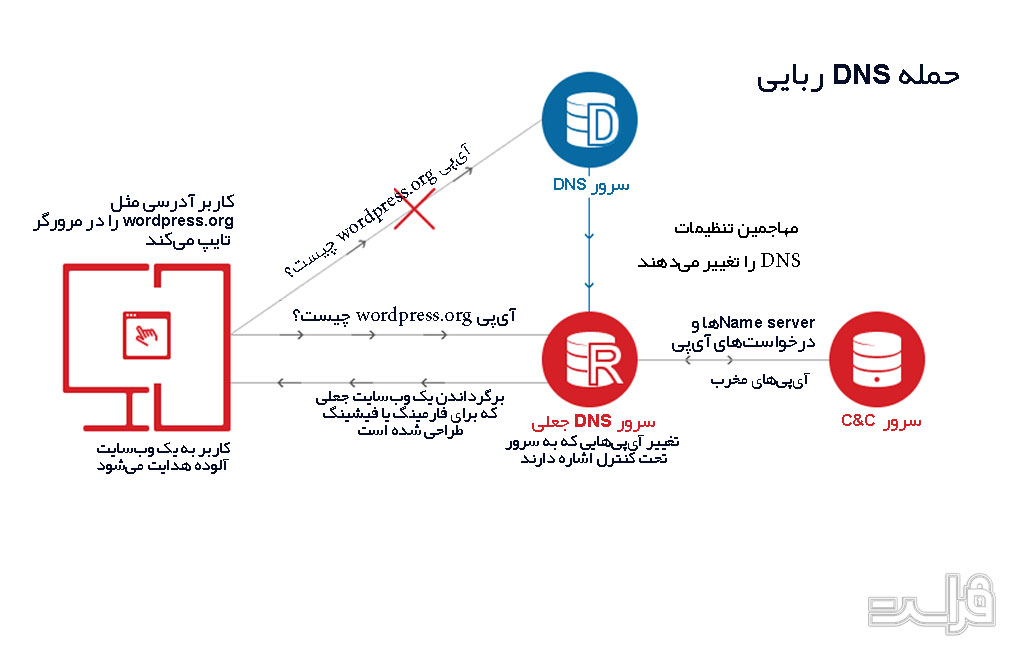

DNS hijacking یا DNS ربایی

این حمله شامل دستکاری و تغییر تنظیمات DNS شماست طوریکه تمام درخواستهای ترافیک اینترنت شما به یک سرور DNS مخرب هدایت میشود.

در نتیجه، نتایجی که دریافت میکنید (یعنی وبسایتهایی که در مرورگرتان مشاهده میکنید) دستکاری شده و به احتمال زیاد آلوده هستند.

هر چند درک این حمله نسبت به حمله آلوده کردن کش DNS سادهتر است اما شناسایی آن سادهتر نیست.

هکرها از تروجانهایی که با هدفهای خاصی طراحی شدهاند برای تغییر تنظیمات DNS از خودکار به دستی استفاده میکنند.

گاهی اوقات DNS ربایی یک مرحله مقدماتی دارد که در آن کامپیوتر آلوده در یک بات نت ثبت میشود و این کار کنترل کامل سیستم را به مهاجمین میدهد.

یکی دیگر از روشهای کار این حمله، تغییر در عملکرد DNS سرور مورد اعتماد است طوریکه با استانداردهای اینترنت مغایرت پیدا کند.

در هر صورت نتیجه یکسان است؛ قربانیان به وبسایتهای مخربی هدایت میشوند که برای فارمینگ یا فیشینگ طراحی شدهاند. ممکن است این وبسایتها دقیقاً مشابه با وبسایتهایی باشند که قربانی قصد مشاهدهشان را داشته یا وبسایت دیگری باشد که بشدت جذاب طراحی شده تا قربانی متقاعد به ارائه اطلاعات شخصی خودش به این وبسایتها شود.

در اکثر موارد قصد حمله کاملاً مشخص است: استخراج اطلاعات ارزشمند مثل رمزعبور، نام کاربری و سایر اطلاعات شخصی که به مهاجمین برای ورود به حسابهای بانکی یا قربانی کردن افراد بیشتر کمک میکند.

اما فقط مجرمین سایبری به DNS ربایی علاقهمند نیستند؛ بعضی از ارائهدهندگان سرویس اینترنت (یا به اختصار ISP) از این تکنیک برای درآمدزایی استفاده میکنند (که البته قصد مخربی ندارند).

حملات آلوده سازی / جعل DNS و DNS ربایی را میتوان مثل حمله مرد میانی در نظر گرفت. در این تکنیکها مهاجم بین کامپیوتر قربانی و یک سرویس مبتنی بر وب که قربانی قصد دستیابی به آن را دارد، قرار میگیرد.

مهاجمین با ارائه اطلاعات DNS نادرست، میتوانند نسخههای جعلی از وبسایتهای مختلف را در مرورگر کامپیوتر آلوده نمایش دهند.

برای مثال، در صورتیکه DNS شما آلوده شده باشد، مجرمین میتوانند یک کپی جعلی از وبسایت بانکداری آنلاین شما نمایش داده و اطلاعات حساب شما را جمع آوری کنند تا بعداً از این اطلاعات برای خالی کردن حسابتان استفاده کنند.

متأسفانه آنتیویروسها کمکی به شناسایی این حملات نمیکنند چون آنتیویروس فایلها و رفتار سیستم را بررسی میکند نه ترافیک اینترنت را. بنابراین برای تأمین امنیت نیاز به یک لایه محافظتی دیگر دارید.

برای تنظیم DNS به چه شرکتها یا موجودیتهایی اعتماد کنیم؟

اولین مورد، ارائه دهنده خدمات اینترنت است. سعی کنید شرکتی را انتخاب کنید که سابقهای طولانی و شهرت خوبی داشته باشد و حتماً هر از گاهی سیاستهای مربوط به حفظ حریم خصوصی (privacy policy) شرکت مربوطه را بررسی کنید.

گاهی اوقات تلاشهایی برای استفاده از گزارشهای DNS جهت نقض حریم خصوصی کاربران انجام میشود و به همین دلیل بهتر است همیشه با تغییرات موجود در دنیای تکنولوژی و امنیت همگام باشید.

مورد بعدی Google Public DNS است که خیلی از کاربران از این سرویس استفاده میکنند چون گوگل یک شرکت معتبر و شناخته شده است و سرویسی که ارائه میدهد سرعت بالایی دارد اما یکسری نگرانیهای امنیتی درباره این سرویس وجود دارد. به گفته یکی از کاربران Reddit: “به نظر من گوگل همین حالا هم اطلاعات بسیار زیادی درباره من دارد، بنابراین ارائه دادههای بیشتر به این شرکت کار معقولی نیست.”

گزینه بعدی استفاده از سرویس DNS است که در بعضی ابزارهای امنیتی ارائه میشود.

اما در صورت نصب برخی از این سرویسها، تمام ترافیک اینترنت شما از طریق دیتابیس هوشمند این سرویسها فیلتر شده و موارد زیر مسدود میشوند:

- وبسایتهای فیشینگ و فارمینگ

- تبلیغات آلوده به بدافزار

- وبسایتهایی که کدهای مخرب در آنها تزریق شده است

- تغییر مسیر ترافیک اینترنت

- دانلودهای مخرب

- اکسپلویت کیتها

- نشت داده

- ترافیک آلوده به بدافزار که کامپیوتر قربانی را در معرض باج افزار و سایر خطرات امنیتی قرار میدهد.

- و غیره

توصیه میکنیم که همیشه قبل از نصب محصولات امنیتی، قابل اعتماد بودن این محصولات را بررسی کنید. سعی کنید کمی زمان برای درک نحوه عملکرد این محصولات صرف کنید.

در صورت وجود هر سؤالی با شرکت مربوطه تماس گرفته و تمام سؤالات خودتان را بپرسید. کیفیت پاسخی که این شرکتها ارائه میکنند، بیانگر کیفیت سرویسشان است.

انواع بدافزارهایی که DNS کاربران را هدف میگیرند

امیدواریم با مطالعه این مطلب دلیل اهمیت محافظت از تنظیمات DNS را متوجه شده باشید.

با توجه به این که تا اینجا فقط در مورد مفاهیم صحبت کردیم، در ادامه مثالهایی از بدافزارهای مختلف که DNS کاربران و در نتیجه ترافیک اینترنتشان را کاملاً تحت کنترل خود قرار میدهند ذکر میکنیم.

DNSChanger

یک تروجان تغییر دهنده DNS به نام DNSChanger برای 5 سال (از 2007 تا 2012) بیش از 4 میلیون کامپیوتر را آلوده کرد. منشأ اصلی این تروجان کشور استونی بود و کمپانی سازنده آن تقریباً 14 میلیون دلار از طریق تبلیغات درآمد کسب کرد. DNSChanger تبلیغات مختلفی را در صفحاتی که قربانیان مشاهده میکردند، تزریق میکرد.

بخاطر داشته باشید که کنترل DNS به این معناست که مهاجمین میتوانند هر چیزی که خواسته باشند را در مرورگر شما نمایش دهند. بعلاوه خطرات سایبری روزبهروز در حال رشد و پیشرفت هستند و DNSChanger هم از این قاعده مسئثنی نیست. در مرحله بعد این تروجان به شکل دیگری تحت عنوان RSPlug منتشر شد.

در سال 2011، FBI وارد عمل شد و مسئولان این حمله را بازداشت کرد. با گذشت پنج سال از این حادثه، محکومیت مجرمین سایبری که در طرح DNSChanger دست داشتند هنوز ادامه دارد:

یک مرد اهل استونی به دلیل مشارکت در این عملیات مجرمانه سایبری که بیش از 4 میلیون کامپیوتر را آلوده به بدافزار DNS ربایی کرد، به هفت سال و سه ماه زندان در کشور امریکا محکوم شد.

Vladimir Tsastsin، 35 ساله از شهر تارتو در کشور استونی یکی از عوامل اصلی در این طرح کلاهبرداری کلیکی (click fraud) 14 میلیون دلاری بود. او ششمین فردی است که در این پرونده محکوم شد و سنگینترین محکومیت را دریافت کرد. این حکم در دادگاه منطقهای ایالات متحده در ایالت جنوبی نیویورک صادر شد.

DNS Unlocker

این اپلیکیشن ناخواسته ( potentially unwanted application یا به اختصار PUA) در تابستان سال 1395 توسط شرکت ESET شناسایی شد. این اپلیکیشن با تمام نسخههای ویندوز از XP تا 10 سازگاری داشت و هدف از این افزایش سازگاری، به حداکثر رساندن تعداد قربانیان بود.

نکته مهم این بود که DNS Unlocker از یک شیوه متفاوت برای تغییر تنظیمات DNS استفاده میکرد که شامل بررسی عمیق و انجام تغییراتی در رجیستری ویندوز بود. هدف از این روش جدید غیرقابل شناسایی شدن این بدافزار بود.

Moose worm

یکی دیگر از خطراتی که برای سرویسهای DNS در سال 2015 ایجاد شد، Moose worm بود. Moose، سرویسها و روترهای لینوکس را هدف گرفته و DNS آنها را میربود. این کرم کامپیوتری به جای استفاده از آسیبپذیریهای نرمافزاری وارد سیستمها میشد و سعی به هک نام کاربری و رمز عبور داشت/ متأسفانه انواع مختلفی از این کرمهای کامپیوتری در اینترنت وجود دارند.

مهاجمین سعی داشتند از اتصال اینترنت کاربران برای مهندسی اجتماعی و کلاهبرداری استفاده کنند. Moose از سیستمهای آلوده و اتصال اینترنت آنها برای لایک کردن صفحات، مشاهده ویدیوها و دنبال کردن سایر اکانتها در پلتفرمهای شبکههای اجتماعی استفاده میکند.

محققین شرکت TrendMicro دو روز بعد از شناسایی Moos یافتههای خودشان را درباره این بدافزار منتشر کردند و اعلام کردند که این بدافزار با ترکیب حملات جستجوی فراگیر (brute force attacks) و DNS ربایی سعی به دزدیدن اطلاعات کاربران (بخصوص نام کاربری و رمزعبور) داشته است.

سه مورد ذکر شده تنها چند نمونه از بدافزارهایی هستند که به دنبال ایجاد اختلال در امنیت DNS هستند اما مسلماً تعداد این بدافزارها و خطرات موجود بسیار فراتر از موارد ذکر شده است.

ویژگیهای خاص این حملات چندین مزیت برای مجرمین سایبری به منظورِ هدف گرفتن سرویسهای DNS دارند. بعضی از این ویژگیها عبارتند از:

- عملکرد مخفیانه و سخت بودن شناسایی

- عدم شناسایی توسط آنتیویروسها که تنها راهکار مورد استفاده اکثر کاربران هستند

- باز کردن سایر مسیرهای حمله به سیستم آلوده

- فراهم کردن کانالی مستقیم برای آلوده کردن سیستم به بدافزار

- فراهم کردن راهی برای ترکیب انواع روشهای حمله که میتوانند از سیستم برای حملات DDOS و سایر کمپینهای انتشار بدافزار استفاده کنند.

باز هم لازم است که بر اهمیت استفاده از یک سرویس DNS امن و قابل اطمینان روی تمام دستگاهها تأکید کنیم. همین که مجرمین سایبری شروع به سوء استفاده از قابلیتهای DNS ربایی کنند، ممکن است در آینده مشکلات دیگری را ایجاد کنند که مثل باج افزارها جدی و بزرگ شوند.

آیا شما تجربه یا پیشنهادی برای امنیت DNS دارید؟! خوب با ما درمیان بگذارید.

سلام

DNS هلیی که برای رفع تحریم استفاده میشه چطورند؟

مثلا:

https://shecan.ir

تشکر

سلام خسته نباشید.

یک سوال در مورد سرویس های DNS داشتم.

میخواستم بدونم سرویسدهندهی DNS به چه اطلاعاتی از استفادهکنندهی سرویسش میتونه دسترسی داشته باشه؟