اسمیشینگ چیست و چگونه میتوان با آن مقابله کرد

چگونگی روند افزایش حملات فیشینگ در نتیجه گسترش استفاده از گوشی های هوشمند

حملات اسمیشینگ و انواع راه کارهای جلوگیری از وقوع آن :

به تازگی، حملات فیشینگ در نتیجه گسترش استفاده از گوشیهای هوشمند روند صعودی پیدا کرده است، این در حالی است که خسارات مالی ناشی از این حملات نیز در مقایسه با گذشته با رشد قابل توجهی روبهرو بوده است.

با توجه به استفاده روزمره افراد از گوشیهای هوشمند و پیچیدهتر شدن شیوههای مورد استفاده مهاجمان، حملات فیشینگ به موضوعی قابل تامل و نگران کننده تبدیل شده است. در این مقاله به بررسی جرائمی از جمله فیشینگ، فیشینگ صوتی و اسمیشینگ مرتبط با گوشیهای هوشمند میپردازیم.

به طور خاص، تمرکز این مقاله روی حملات اسمیشینگ و راهکارهای جلوگیری از وقوع آن است.

با آغاز سال 2000 و ورود به قرن بیست و یکم، جرائم مرتبط با حوزه ارتباطات و فناوری اطلاعات در نتیجه افزایش استفاده از گوشیهای هوشمند، قوت گرفت. در این دوران، حملات فیشینگ هوشمندانهتر و سازمان یافتهتر از گذشته شدند، که همین به سنگینتر شدن خسارات مالی وارده به قربانیان و در بعضی موارد به خودکشی قربانیان منجر شد.

با پیشرفت فناوری، شیوههای مورد استفاده در معاملات بانکی تا حد زیادی تغییر کرده است. روز به روز مشتریان بیشتری به جای مراجعه فیزیکی به شعب بانکها، با کمک کامپیوتر و گوشیهای هوشمند خود به خدمات بانکی دسترسی پیدا کرده و کارهای بانکی خود را انجام میدهند. با توجه به این که در این روش مراحل احراز هویت، از راه دور صورت میگیرد، خطر وقوع کلاهبرداریهای مالی بیشتر خواهد بود.

انجام معاملات به صورت آفلاین تنها برای دارنده حساب امکانپذیر است، این در حالی است که تراکنشهای آنلاین توسط هر فردی که به گواهی دیجیتال مورد نیاز دسترسی داشته باشد، قابل اجرا است.

اسمیشینگ که اخیراً به مساله مهمی تبدیل شده است، از دشواری شناسایی دارندگان حساب در طول معاملات مالی الکترونیکی، بهره برداری میکند. در این مطلب حملات فیشینگ و اسمیشینگی را که اخیراً رخ داده مورد بحث و بررسی قرار میدهیم. علاوه بر این، ملاحظات امنیتی علیه حملات اسمیشینگ و جزییات مربوط به مراحل شکل گیری آنها خواهیم پرداخت.

حملات اسمیشینگ

فیشینگ یکی از جرایم جاسوسی اینترنتی است که مشخصات کاربری افراد، اطلاعات مربوط به حساب آنها، شمارهها و مولفههای مربوط به پرداخت الکترونیک را از روش غیرقانونی به دست میآورد و این ارتباط از طریق ایمیل یک موسسه مالی و یا یک فرد یا ارگان آشنا است. در این نوع از حمله، فرد هکر ماسک این موسسات را بر چهره خود زده و از روشهای مخابراتی متداول استفاده میکند. حملات فیشینگ خسارات مالی متعددی را به فرد قربانی تحمیل میکند و از آنجایی که روشهای حمله فیشینگ به طور مداوم تغییر میکند، حفاظت و مقابله با آن دشوار است.

امروزه حمله فیشینگ با تروجانها، کرمها و ویروسها ترکیب شدهاند تا آسیبپذیری رایانهها را بیشتر کنند و ترکیب این بدافزارها با فیشینگ، سبب پیچیدهتر شدن آن نیز شده است. تروجان از طریق یک ضمیمه ایمیل و به کمک تکنیک و روشهای مهندسی اجتماعی برای کاربر ارسال میشود. تروجان روی رایانه کاربر فعال شده و مشخصات حساب کاربری نظیر نام و رمز عبور و اطلاعات مهم دیگر را برای هکر ارسال میکند.

امروزه روشی ایجاد شده است که هکر با ایجاد یک مسیر یا آدرس جعلی، هنگام ورود کاربر به وبسایت اصلی، مسیر وبسایت جعلی برای کاربر نمایش داده شده و وبگاه جعلی نمایان خواهد شد. در این روش، روی فایلهای سیستمعامل کاربر تغییر ایجاد میشود و مسیرهای فرعی با استفاده از کرم های رایانهای و یا ویروسها برای ارسال اطلاعات مورد استفاده قرار میگیرند (اسکیمینگ). بدین ترتیب، هنگامی که کاربر مشخصههای حساب کاربری نظیر نام کاربری و رمز عبور، را وارد میکند، بدافزار آنها را برای هکر ارسال میکند.

امروزه روش جدیدی که برای فیشینگ استفاده میشود که بهره گیری از پیامک تلفن همراه است. با این شیوه، هکرها مشخصههای کاربری و اطلاعات حساب را به سرقت خواهند برد. Smishing که ترکیب sms و phishing است توسط شرکت مکآفی نامگذاری شده است و این فیشینگ هنگامی رخ میدهد که آدرس وبسایت جعلی توسط پیامک برای فرد قربانی ارسال شود.

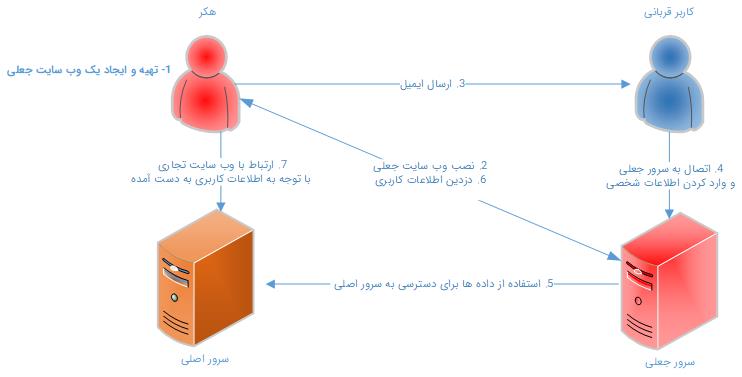

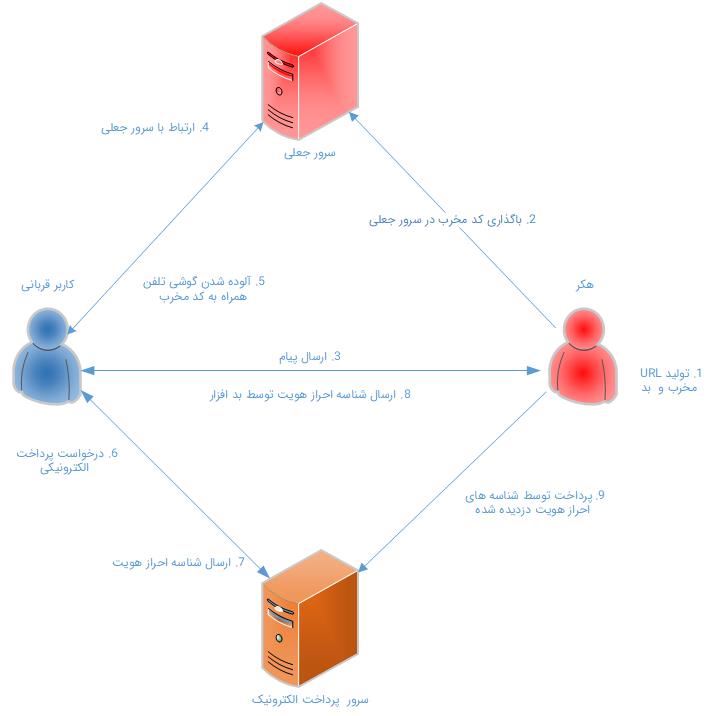

در این روش، با کلیک کاربر روی لینک و ورود به وبگاه آلوده، بدافزار به گوشی نفوذ کرده و گوشی تلفن همراه را آلوده میکند. به این ترتیب، گوشی تلفن همراه توسط فرد ثالث یا نفوذگر کنترل خواهد شد. تصاویر شماره (1) و (2) مراحل اجرای اسمیشینگ را نشان میدهند. این ویژگی نه تنها سبب جاسوسی پیشرفته و هوشمندانه میشود بلکه روشی سیستماتیک و هوشمندانهتر از روشهای دیگر فراهم است که در نهایت سبب تخریب و سوءاستفاده بیشتر مهاجمان خواهد شد.

انواع حملات اسمیشینگ

در این مقاله روشهای اسمیشینگ به دو دسته طبقه تقسیم بندی شده است. در روش اول هکر پیامکی را که حاوی جزئیات خرید، تبادل و مشخصات ارسال کالا، بازپرداخت و یا کنسل کردن محموله است را از طریق پیامک به موبایل فرد قربانی میفرستد. در این روش شماره تلفن فرد هکر نیز در پیامک ادغام خواهد شد.

سپس صاحب تلفن هوشمند با هکر تماس خواهد گرفت و هکر از ایشان مشخصات پرداخت الکترونیک نظیر شماره حساب، شماره کارت رمز دوم و cvv2 را درخواست میکند. مشخصات کاربری و مشخصات حساب الکترونیک فرد قربانی از طریق مکالمه هکر و صاحب تلفن همراه دزدیده خواهد شد.

تصویر شماره (1)

تصویر شماره (2)

روش دوم استفاده از یک کد مخرب در درون وبسایت هکر است. کد مخربی که روی وبسایت جعلی قرار گرفته و آدرس وبسایت فریبنده (لینک جعلی) برای کاربر ارسال خواهد شد. بنابراین، کاربر پس از دریافت این پیامک روی آن کلیک کرده و به وبسایت حاوی کد جعلی متصل میشود و گوشی تلفن همراه فرد قربانی تحت تاثیر این کد مخرب قرار خواهد گرفت.

در زمان پرداختهای الکترونیکی، شناسه احراز هویت که به سرورهای مجاز ارسال شده است، توسط کدهای آلوده مورد شنود قرار خواهد گرفت و برای هکر ارسال خواهد شد. در این زمان، هکر میتواند اقدام به خرید توسط گوشی کاربر کند، زیرا تلفن همراه کاربر کد احراز هویت را دریافت کرده است. این کد نقش اساسی در احراز اصالت کاربر دارد.

هکر یک پیامک فریبنده را برای کاربر ارسال میکند و به این ترتیب، کاربر متوجه سوءاستفاده هکر نخواهد شد. پیامک حاوی آدرس URL است که کد بدافزار روی آن آدرس فعال شده است. هنگامی که کاربر روی آن کلیک کند، تلفن همراه آلوده خواهد شد. شکل زیر فرایند اسمیشینگ را نشان میدهد.

3. ملاحظات امنیتی برای جلوگیری از حمله اسمیشینگ به گوشیهای هوشمند

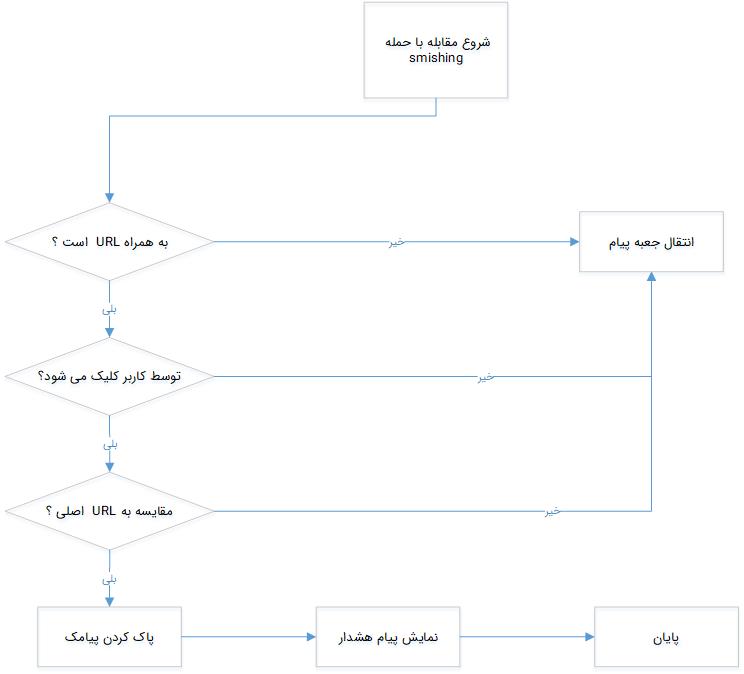

در این بخش به روشهای مختلف برای جلوگیری از اسمیشینگ میپردازیم، در ابتدا درباره چگونگی شناسایی URL معتبر بحث خواهیم کرد، سپس فرایند اسمیشینگ و نحوه عکس العمل در مقابل آن را ذکر میکنیم.

3.1 استفاده از برنامکهای تصدیق URLهای معتبر

جعبه مدیریت اسمیشینگ که توسط برنامک روی تلفنهای هوشمند تعبیه میگردد، برنامک و فایلهای دانلود شده در جعبهای به نام اسمیشینگ قرار میگیرد و براساس پروتکل و سیاستهای امنیتی، این برنامک و فایلهای دانلود شده هیچ تاثیر مخربی روی گوشی هوشمند ندارد و برای نصب باید مجوز لازم از بازارها و مارکتهای مربوطه را داشته باشند. تصویر شماره (3) این فرایند را نشان میدهد. عملکرد اسمیشینگ باکس توسط گامهای زیر صورت میپذیرد:

گام اول : هکر پیامکی حاوی آدرس URL ارسال میکند.

گام دوم : برنامک، پیامکهای دریافتی را کنترل میکند که آیا حاوی آدرس URL است یا خیر، و در صورت عدم وجود این آدرس، پیامک را به صندوق مربوطه ارسال میکند.

گام سوم : برنامک بررسی میکند که آیا پیامک حاوی URLی است که کاربر قبلاً روی آن کلیک کرده است یا خیرو در صورت عدم در صورتی که قبلاً توسط کاربر کلیک نشده باشد، پیام به جعبه تاریجخچه پیامک ارسال میشود.

گام چهارم : در صورتی که کاربر روی آدرس کلیک کند، برنامک این آدرس را با آدرسهای مجاز که در پایگاه داده وجود دارد، مقایسه میکند.

گام پنجم : برنامک صحت URL مقایسه شده را مشخص میکند و در صورت عدم اعتبار URL، این آدرس از پیامک پاک شده و به کاربر پیام هشدار ارسال میشود.

تصویر شماره (3)

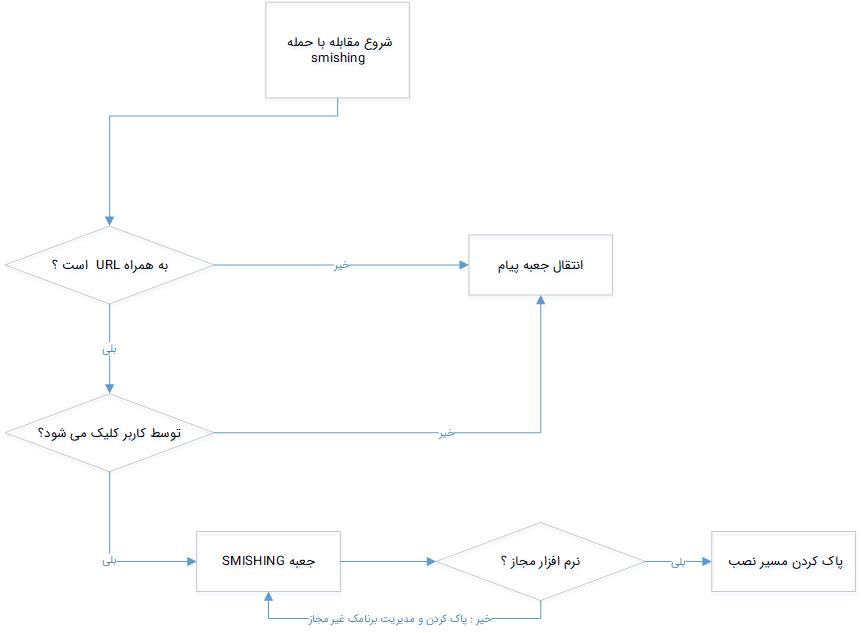

3.2 مدیریت دانلود نرم افزار توسط برنامک اسمیشینگ

تلفنهای هوشمند نسبت به حملات اسمیشینگ بسیار آسیبپذیر هستند، زیرا به کمک یک کد مخرب و تعبیه آن روی تلفن کاربر میتوان اطلاعات کلیدی کاربر و اطلاعات شخصی او را نمایان کرد. آزمون تست صحت و اعتبار کد URL موجود در پیامک توسط یک برنامک امکانپذیر است و به کاربر میتواند درباره درستی و اعتبار آن لینک درون پیامک پس از کلیک روی آن اطلاع دهد.

اسمیشینگ حمله مستقیم روی تلفن همراه کاربر انجام نمیدهد و مستقیماً بدافزار را روی گوشی بارگذاری نمیکند. در این آزمون، پیامک دریافتی توسط برنامک بررسی شده و در صورت وجود آدرس URL، اعتبار آن با پایگاه داده سنجیده خواهد شد. تصویر شمار (4) فرایند مقایسه و اعتبار سنجی آدرس URL را نشان میدهد.

فرایند و الگوریتم عملکرد اعتبار سنجی آدرس URL به شرح زیر است:

گام اول: هکر پیامکی حاوی آدرس URL را برای کاربر ارسال میکند.

گام دوم: برنامک، پیامکهای دریافتی را کنترل میکند تا مطمئن شود که آیا حاوی آدرس URL است یال خیر، و در صورت عدم وجود این آدرس، پیامک را به صندوق مربوطه ارسال میکند.

گام سوم: برنامک بررسی میکند که آیا پیام متنی حاوی یک URL است که توسط کاربر روی آن کلیک شده یا خیر. چنانچه روی URL کلیک نشده باشد، پیام را به یک جعبه تاریخچه پیغام ارسال میکند.

گام چهارم : در صورتیکه کاربر روی لینک کلیک کرد و دانلود آغاز شد و نهایی گردید، برنامک دانلود شده به صندوق اسمیشینگ منتقل خواهد شد.

گام پنجم : صندوق اسمیشینگ به برنامههای مجاز موجود در اندروید مارکت و گوگل پلی اجازه نصب داده و هرگونه برنامک غیرمجاز دیگر را حذف خواهد کرد.

تصویر شماره (4)