14 نوع حمله فیشینگ که مدیران فناوری اطلاعات باید کاملاً مراقب آنها باشند!

قسمت اول

بیایید در ابتدا با تاریخچه فیشینگ (Phishing) و زمان پیدایش آن آشنا شویم.

تاریخچه فیشینگ

فیشینگ یکی از تهدیدهای امنیتی است که بیشترین رشد را در تاریخ فعالیتهای ضد امنیت اطلاعات داشته و در عرض مدت زمانی کم، انواع مختلف حملات فیشینگ در اینترنت شیوع پیدا کردند. در ادامه، سیر تکامل این حملات را مرور میکنیم.

1990: فیشینگ مبتنی بر الگوریتم

شرکت America Online (به اختصار AOL) در اوایل دهه 1990 این مفهوم را ابداع کرد. در آن زمان، اولین تلاشها برای فیشینگ با الگوریتمی صورت گرفت که سعی داشت به صورت تصادفی شمارههایی تولید کند که با شماره کارتهای حسابهای AOL منطبق باشند. وقتی چنین تطبیقی صورت میگرفت، مهاجم به این دادهها دسترسی پیدا میکرد و میتوانست آنها را دستکاری کند.

زمانی که AOL متوجه این کلاهبرداری شد (پس از سال 1995) مهاجمین (فیشرها) به فناوریهای جدیدتری روی آورده بودند.

2000: فیشینگ ایمیل

فیشرهای نسل بعد، پیشرفتهتر شده و اطلاعات بیشتری درباره فناوری داشتند. آنها از روشهایی استفاده میکردند که کم هزینهتر بوده و همچنین ایجاد و پیگیری آن نیز آسانتر بود؛ یعنی فیشینگ از طریق ایمیل.

در ابتدا، ضعفهای زیادی در این ایمیلها مشاهده میشد (و اشتباههای گرامری بسیار زیادی داشتند) اما در سال 2003 یک ایده جدید منجر به تحول دنیای فیشینگ شد.

2003: جعل دامنه

فیشرها شروع به خرید دامنههایی کردند که شباهت بسیار زیادی به دامنههای شناخته شده داشتند، مثل yahoo-info.com و manager-apple.com. آنها با استفاده از این دامنهها شروع به ارسال مستقیم ایمیلهایی پیچیده کردند.

در همان سال، پیپال مورد هدف قرار گرفت و به کاربران این شرکت ایمیلهای فیشینگی ارسال میشد که از آنها درخواست میکرد اطلاعات حسابشان را وارد و تأیید کنند و به این ترتیب اطلاعات حساب آنها افشا میشد.

2018: فیشینگ از طریق HTTPS

پیش از این، فیشینگ از طریق دو ابزار کلی صورت میگرفت: فیشینگ از طریق ایمیل و جعل دامنه.

به مرور زمان، مجرمین و کلاهبرداران سایبری روشهای جدیدی برای حمله ابداع کردند. در این مقاله، یک بررسی مختصر از انواع مختلف حملات فیشینگ را خواهیم داشت.

فیشینگ چیست؟

فیشینگ یکی از جرایم سایبری است که در آن فرد تبهکار، ایمیلی مخرب را به فرد یا گروهی از افراد سازمان ارسال میکند و سعی دارد در این ایمیل وانمود کند که یکی از آشنایان، شرکای کاری یا یک ارایه دهنده سرویس است.

Phishing: جایگزین شدن حروف Ph به جای حرف f در کلمه Fishing به اصطلاحی برمیگردد که برای هکرهای نسل قبل یعنی فریکها استفاده میشد.

این ایمیلها با دقت و مهارت زیادی ساخته میشدند به صورتی که قربانی بدون کوچکترین سوءظنی آنها را باز میکرد. این نوع حملات فیشینگ راه را برای ورود مهاجمین به سیستمها و دسترسی به اطلاعات محرمانه مثل اطلاعات حساب بانکی، شماره کارت اعتباری، شماره تأمین اجتماعی، رمز عبور و غیره باز میکردند. وقتی این اطلاعات به دست فیشرها میرسد، بلافاصله از آن استفاده کرده یا آن را به افراد دیگری میفروشند تا از آن سوءاستفاده کنند.

گاهی وقتها، فیشینگ نه تنها منجر به افشای اطلاعات میشود بلکه ویروسهایی را وارد رایانه یا گوشی فرد قربانی میکند. پس از آلوده شدن سیستم یا گوشی، فیشرها کنترل آن را به دست میگیرند و از این طریق میتوانند به دیگران هم ایمیل و پیام ارسال کنند.

پرکاربردترین حملات فیشینگ

بر اساس کانال و مسیر مورد استفاده جهت اجرای فیشینگ میتوان این حملات را به دستههای زیر تقسیمبندی کرد:

-

ویشینگ

ویشینگ به حملات فیشینگی گفته میشود که از طریق تماس تلفنی انجام میشوند. از آنجایی که برای این حملات از کانال صوتی[3] استفاده میشود، به آنها ویشینگ گفته میشود.

vishing → voice + phishing = vishing

با توجه به وفور اطلاعات موجود در شبکههای اجتماعی، جای تعجب نیست که فیشرها امروزه میتوانند به جای یک دوست، یکی از بستگان یا یک برند با قربانی تماس صوتی برقرار کنند، بدون این که کوچکترین شک و تردیدی در وی ایجاد شود.

-

اسمیشینگ

فیشینگ از طریق SMS یا SMiShing یکی از آسانترین انواع حملات فیشینگ است.

در این نوع حمله، کاربر از طریق پیامک مورد هدف قرار میگیرد و ممکن است یک پیام جعلی یا سفارشی جعلی را دریافت کند که یک لینک ابطال و لغو در آن قرار دارد.

چنین لینکی در واقع کاربر را به یک صفحه جعلی هدایت میکند که با هدف جمعآوری اطلاعات شخصی طراحی شده است.

-

فیشینگ موتورهای جستجو

فیشینگ موتورهای جستجو به صفحات جعلی گفته میشود که یک کلمه کلیدی خاص را مورد هدف قرار میگیرند و منتظر میشوند تا کاربرانی که آن کلمه را جستجو کردند وارد این صفحات جعلی شوند.

وقتی کاربری روی چنین لینکی کلیک میکند، به هیچ وجه متوجه نمیشود که قربانی چنین حملهای قرار گرفته تا وقتی که برای عکس العمل نشان دادن بسیار دیر شده باشد.

-

فیشینگ هدفمند

برخلاف حملات فیشینگ سنتی که در آن ایمیلها به میلیونها کاربر ناشناس ارسال میشد، در فیشینگ هدفمند ایمیلها با دقت کامل طراحی میشوند تا یک کاربر خاص را مورد هدف قرار دهند.

این حملات، مخاطره بالاتری دارند زیرا برای اجرای آنها مهاجم (از طریق پروفایل شبکههای اجتماعی و وب سایت شرکت) جستجو و تحقیقات کاملی را درباره کاربر و سازمانی که در آن فعالیت دارد انجام میدهد.

در بین حملات فیشینگ مختلف، از فیشینگ هدفمند بیشتر بر ضد افراد یا سازمانها استفاده میشود.

-

والینگ

والینگ تفاوت چندانی با فیشینگ هدفمند ندارد اما گروه مورد هدف در این حملات، خاصتر و محدودتر هستند.

در این حملات، کارمندان ردههای عالی مثل مدیرعامل، مدیر ارشد مالی، مدیر ارشد عملیات و سایر کارمندان رده بالا که نقش مهمی در زنجیره اطلاعاتی سازمان دارند مورد هدف قرار میگیرند که طبق اصطلاحات فیشینگ به آنها وال گفته میشوند.

بخشهای فناوری، بانکداری و مراقبتهای بهداشتی جزو بخشهایی هستند که بیشتر از همه مورد هدف حملات فیشینگ قرار میگیرند. این موضوع دو دلیل عمده دارد: تعداد بسیار زیاد کاربران این بخشها و وابستگی بیشتر آنها به دادهها.

برای مقابله با این حملات فیشینگ، به توصیههای زیر عمل کنید:

- برای شبکه ایمیل سازمان خودتان چندین سطح دفاعی ایجاد کنید.

- حملات فیشینگ تنها در صورتی موفقیتآمیز خواهند بود که قربانی بر روی یک لینک کلیک کند. بنابراین حتماً به کارمندان و سایر کاربران درباره انواع حملات فیشینگ آموزش دهید تا از موفق شدن چنین حملاتی پیشگیری کنید.

انواع حملات فیشینگ

بر اساس گزارش APWG، تعداد وب سایتهای فیشینگ منحصر به فرد از اکتبر 2017 تا مارس 2018 میلادی، 73.80 درصد رشد داشته است و در 48.60 درصد از حملات فیشینگ گزارش شده، دامنه “.COM” مورد استفاده قرار گرفته است.

معمولاً تصور ما بر این است که دامنهها و وب سایتهایی که با آنها در تعامل هستیم، امنیت کامل دارند اما هکرها با جعل دامنهها و کپی کردن وب سایتها و با استفاده از حملات فیشینگ مختلف ما را فریب میدهند.

مهاجمین و تبهکاران از مهندسی اجتماعی استفاده میکنند تا با سلایق و رفتار آنلاین قربانی مورد نظرشان آشنایی پیدا کنند. این روشها به آنها کمک میکند تا یک حمله پیچیده را انجام دهند.

1. جعل ایمیل – جعل نام

جعل و کلاهبرداری از طریق ایمیل، یکی از انواع حملات فیشینگ است که از آن جهت جمعآوری اطلاعات از کاربران بدون اطلاع آنها استفاده میشود.

این کار به روشهای مختلفی قابل انجام است، از جمله:

- ارسال ایمیل با یک نام کاربری آشنا

- ارسال ایمیلی که در آن نقش کارمند ارشد را بازی میکنند و از شما میخواهند اطلاعات مهمی را در اختیار آنها قرار دهید.

- جعل هویت یک سازمان و درخواست ارایه اطلاعات داخلی از کارمندان.

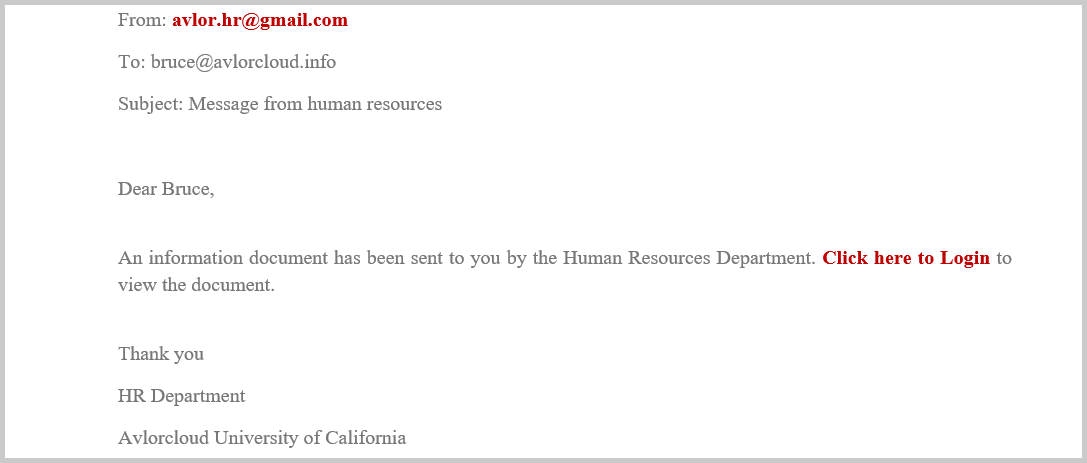

در ادامه، یک نمونه از این ایمیلها را مشاهده میکنید:

در این ایمیل از کاربر خواسته شده برای مشاهده سند پیوست، بر روی لینک کرده و لاگین کند. ممکن است برخی کاربران با مشاهده نام سازمان و فوریت ایمیل، بلافاصله روی لینک کلیک کنند.

برخلاف سایر حملات فیشینگ، جعل ایمیل یک هدف متمرکز داشته، ساختار آن به خوبی سازماندهی میشود و به این موارد خوب فکر میشود:

- چه فردی باید مورد هدف قرار گیرد؟

- محتوای ایمیل چه چیزی باشد؟

- درخواست انجام چه اقدامی، احتمال موفقیت را افزایش میدهد؟

بنابراین احتمال باز شدن و موفقیت ایمیلی که با دقت و با این جزییات طراحی شده باشد بیشتر است.

چگونه با فیشینگ ایمیلی مقابله کنیم؟

بهترین راه مقابله با چنین حملاتی، مطالعه دقیق ایمیل آدرس فرستنده است. اگر به کاراکترهایی که در آدرس ایمیل قرار دارند شک دارید، آن را کپی کرده و در برنامه Notepad پیست کنید تا بتوانید کاراکترهای خاص یا اعداد موجود در آن را به درستی تشخیص دهید.

2. هدفگیری گسترده – جعل برند

حملات فیشینگ گسترده یا انبوه، متشکل از ایمیلهایی هستند که به گروهی از افراد ارسال میشود که با توجه به ویژگیهای آماری، سلایق و علاقهشان به برندها دارای ویژگیهای مشترکی هستند. در این روش، ایمیلهای ارسالی به نوعی یک کپی از ایمیلهای سنتی مثل ایمیلهای مربوط به رسید خرید، یادآوری پرداخت یا کارت هدیه هستند.

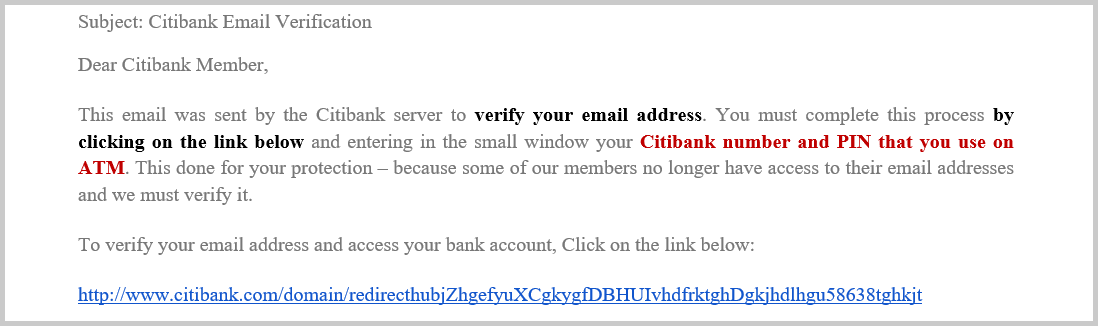

در ادامه یک نمونه جعل برند را مشاهده میکنید که مشتریان Citibank را مورد هدف قرار داده است.

فیشرها از برندها به عنوان سلاح اجرای حملات گسترده استفاده میکنند زیرا معمولاً این برندها بین قربانیان مورد نظر اعتبار زیادی دارند.

چگونه با حملات فیشینگ گسترده مقابله کنیم؟

دقت کنید که آیا در قسمت “To” یا “cc” ایمیل دریافتی، نام شما علامت خورده است یا نه. از پاسخگویی به ایمیلی که علاوه بر شما به یک گروه از افراد ناشناس هم ارسال شده است، خودداری کنید.

3. فیشینگ نشانی اینترنتی (URL)

در حملات فیشینگ نشانی اینترنتی، مهاجمین از URL مربوط به صفحه فیشینگ جهت آلوده کردن سیستم قربانی استفاده میکنند.

آمار باز شدن چنین ایمیلهایی بیشتر است زیرا:

- افراد معمولاً بر روی لینکهای ارسال شده توسط غریبهها کلیک میکنند.

- آنها معمولاً پذیرای تقاضای دوستی و پیامهایی که از طریق ایمیل یا دایرکت دریافت میکنند، هستند.

- حتی بیشتر آنها اطلاعات تماس و ایمیلشان را در اختیار مهاجمین قرار میدهند.

لینک مخفی

یکی از راههای گیر انداختن قربانیان، استفاده از لینک مخفی است. همه ما ایمیلهایی با عباراتی مثل «اینجا کلیک کنید»، «همین حالا دانلود کنید» یا «عضو شوید» را دریافت کردهایم.

اینها نمونههایی از لینکهای مخفی هستند که اجرای حملات فیشینگ را برای مهاجمین آسانتر میکنند.

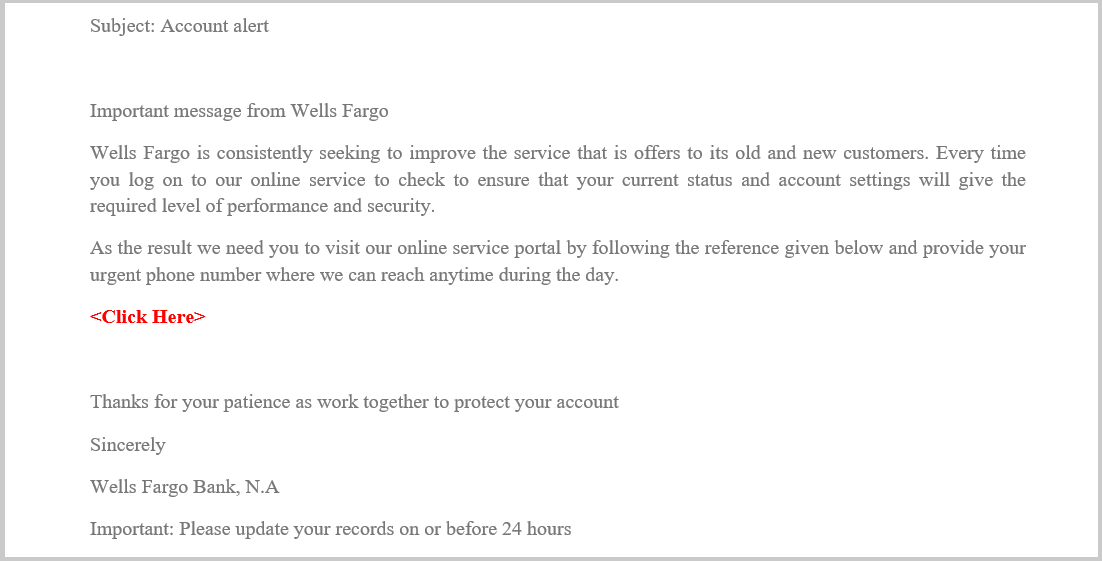

در مثال بالا، مهاجم ایمیلی را با نام Wells Fargo ارسال کرده و از مشتریان درخواست میکند که پیشنهادهای تخفیف جدید را با کلیک کردن بر روی لینک مخفی که در قسمت “Click here” قرار گرفته، بررسی کنند. کاربر در صورت کلیک کردن روی این قسمت، مستقیماً به صفحه تحت کنترل مهاجم هدایت میشود.

نشانی اینترنتی مختصر شده

یکی دیگر از روشهای مخفی کردن لینکهای فیشینگ، استفاده از ابزارهای کوتاه کردن لینک مثل TinyURL است که URL را مختصرتر میکنند تا معتبر به نظر برسد.

نشانی اینترنتی دارای غلط املایی

در این روش، فیشرها به جای استفاده از URL مختصر، از URLهایی با غلط املایی استفاده میکنند. در واقع هکرها دامنههایی را خریداری میکنند که شبیه به وب سایتهای محبوب هستند. سپس یک وب سایت مشابه ایجاد میکنند و در آن از کاربران درخواست میکنند با ارسال اطلاعات شخصی وارد سایت شوند.

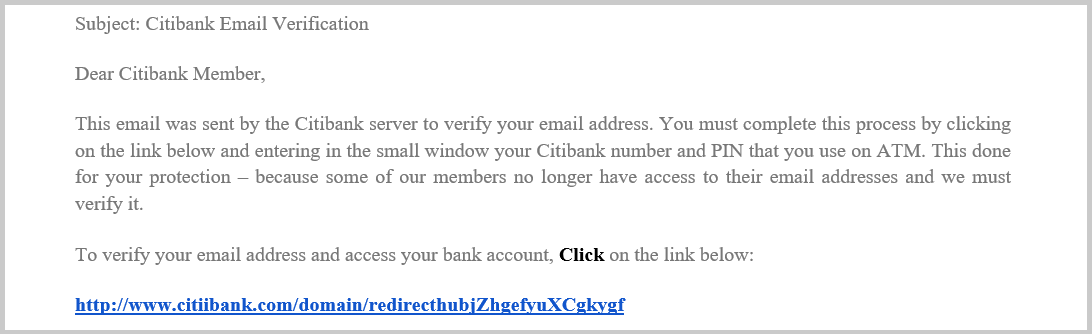

در نمونه زیر مشاهده میکنید که یک اشتباه تایپی (عمدی) در لینک وجود دارد که معمولاً افراد به راحتی آن را نادیده میگیرند. در اینجا به جای آدرس “www.citibank.com…” از آدرس “www.citiibank.com…” استفاده شده است.

حمله همنگاره

در حمله همنگاره از کلمههایی استفاده میشود که ظاهر مشابهی دارند و تفاوت کاراکترهای آنها به آسانی قابل مشاهده نیست.

در ادامه، یک نمونه را مشاهده میکنید:

در این مثال شاید تصور کنید که پیشنهاد مطرح شده معتبر و درست است اما وقتی روی لینک کلیک میکنید به جای ‘amazon.com’ به ‘arnazon.com’ هدایت میشوید که متعلق به مهاجم است.

وقتی وارد وب سایت مهاجم شوید، این صفحه جعلی از شما درخواست میکند که اطلاعات لاگین، اطلاعات مالی از جمله اطلاعات مربوط به کارت بانکی یا سایر اطلاعات شخصی خودتان را وارد کنید.

چگونه با فیشینگ URL مقابله کنیم؟

اشاره گر ماوس را روی لینک ارسال شده ببرید. لینک کامل، پایین صفحه و در نوار وضعیت مرورگر بر روی صفحه نمایش داده میشود. اگر لینک با آنچه انتظار دارید متفاوت بود یا جعلی به نظر میرسید، بر روی آن کلیک نکنید. در رابطه با گوشی تلفن همراه میتوانید لینک را فشار داده و نگه دارید تا یک صفحه پاپآپ باز شود که در آن صفحه میتوانید اقدام مورد نظرتان را انتخاب کنید.

در قسمت دوم این مقاله به انواع دیگر حملات فیشینگ میپردازیم.