هشدار امنیتی: نرمافزارهای مخرب قابلیت تکثیر خود را دارند.

تروجانهای بانکی ایموتیت و تریکبات، قابلیت کرمهای اینترنتی را به دست آوردند.

Emotet و Trickbot دو تروجان بانکی هستند که اخیراً مطرح شدهاند و در چند سال گذشته محبوبیت زیادی در میان هکرها کسب کردهاند.

محققان بهتازگی کشف کردهاند که این دو نوع جدید و پیشرفته از بدافزارها مستقیماً از ویژگیهای بارز باج افزارهای موفق واناکرای (WannaCry) و پتیا (Petya) الهام میگیرند.

(WannaCry : واناکرای نوعی باج افزار است، که توسط ESET با نام WannaCryptor ، شناسایی شده است البته گاهی با نامهای Wanna Cry و Wcrypt دیده شده و بهسرعت منتشر میشود و از فایلهای نفوذی NSA به نام SMB eternalblue استفاده میکند و با توجه به شناسایی این بدافزار از طریق هوش مصنوعی ESET، تاکنون خوشبختانه هیچیک از استفادهکنندگان از نسخه رسمی و معتبر این محصول به این باج افزار آلوده نشدهاند.)

(Petya : پتیا اولین بار در اواخر ماه مارس سال 2016 مشاهده شد. نکتهای که پتیا را منحصر به فرد ساخت این بود که این باجافزار بهجای ویندوز از سیستمعامل کوچک خود استفاده میکرد، بنابراین قادر بود ساختارهای حیاتی کامپیوتر را در صورت راهاندازی مجدد آن بر روی دیسک بوت رمزگذاری کند.)

این جفت بدافزار در حال حاضر دارای قابلیت تکثیر مجدد خود هستند که بهنوعی از رفتار کرمهای اینترنتی تقلید میکنند.

نگاهی سریع به نحوه عملکرد تروجانهای بانکی

بهطورکلی تروجانهای بانکی و نرمافزارهای مخرب مالی به دنبال سرقت پول کاربر بدون جلبتوجه و سروصدا هستند که با نفوذ در دستگاههای کاربران درحالیکه خود را بهعنوان یک برنامه مشروع نشان میدهند، اعتبارات بانکی را به سرقت میبرند.

روش سادهتر این است که دادهها را با استفاده از یک keylogger برمیدارند، و هر آنچه از سوابقشان را کاربران در فرمها ثبت کرده باشند، و یا حتی هر آنچه را که کپی کرده باشند، ضبط و ذخیره میکنند. در موارد پیشرفتهتر Keyloggerها در وضعیت بیصدا خواهند ماند و تنها در هنگام بازدید از وبسایتهایی خاص یا تکمیل فرمهایی خاص فعال میشوند.

روش دیگر، تغییر مسیر است، جایی که تروجانهای بانکی تنظیمات مرورگر را تغییر میدهند تا کاربر از طریق وبسایت مشروع بانکی به وبسایتی مشابه با آن رجوع کند.

اساساً، اگر شما در آدرس، سایت A را تایپ کنید، تروجان بانکی بهجای آن شما را به سایت B که وبسایت فیشینگ است، هدایت میکند.

هنگامیکه آنها اطلاعات حساب شما را داشته باشند، تنها کاری که باید انجام دهند این است که حساب بانکی شما را خالی کنند و درنهایت شما را بیپول کنند.

کرمهای اینترنتی چگونه کار میکنند؟

درواقع موفقترین نرمافزارهای مخرب موجود (مانند باجافزارها یا تروجانهای بانکی) از کاربر به کاربر پخش نمیشوند. در عوض، آنها بر روی نقطه عطف مرکزی، بهعنوانمثال بر یک وبسایت مخرب که برای آلوده کردن بازدیدکنندگان طراحیشده، تکیه میکنند. بهاینترتیب، هرزنامههای فیشینگ را بهراحتی برای کاربر ارسال میکنند و او را مجبور به دانلود نرمافزارهای مخرب میکنند.

کرمهای اینترنتی کارایی متفاوتی دارند. به نظر میرسد که از نقاط ضعف یک نرمافزار یا وبسایت سوءاستفاده میکنند، بنابراین یک کاربر میتواند دیگران را بدون مشارکت هکرهای مخرب آلوده کند.

یکی از مشهورترین کرمها، کرم مایاِسپِیس سامی (Samy MySpace worm) است. که نام خالق آن، سامی کامکار (Samy Kamkar) است، یک هکر 19 ساله که قصد داشت دوستانش را تحت تأثیر اینکه چند دوست در مایاِسپِیس میتواند داشته باشد، قرار دهد و آنها را شگفتزده کند.

بنابراین او در جایی که هر بازدیدکننده پروفایل، درخواست دوستی ارسال میکرد، یک اسکریپت (Script) ساخت. همچنین در بالای آن، اسکریپت را بهگونهای نوشت که پروفایل بازدیدکننده را طوری تغییر میداد که در آن بهصورت خودکار نوشته میشد “سامی، قهرمان من است” و به مایاِسپِیس او پیوند داده میشد.

در ابتدا، او امیدوار بود که در مدت 6 ماه 200 تا 300 درخواست دوستی داشته باشد. درحالیکه، ظرف 20 ساعت، او 1 میلیون درخواست دوستی داشت.

کرم سامی با اینکه برای سوددهی به کار نمیرود، ولی همچنان در کتابچه راهنمای کرم اینترنتی باقی مانده است.

نحوه عملکرد کرم اینترنتی در تروجانهای ایموتت و تریکبات

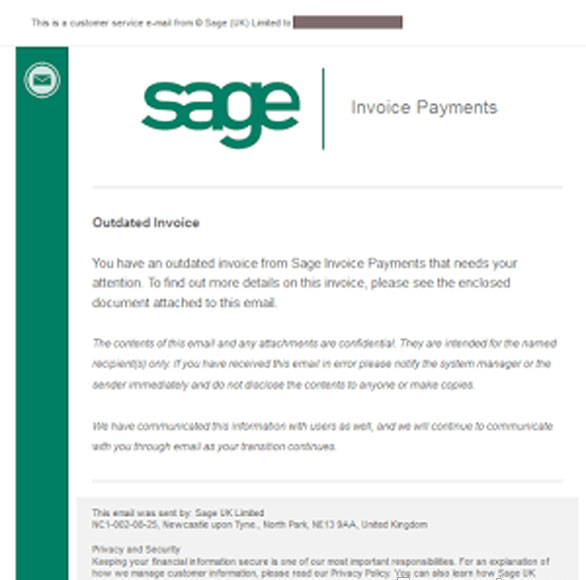

این بدافزارها ابتدا از طریق ایمیلهای فیشینگ که بهصورت فاکتورهای شرکتهای مالی مبادله میشوند، توزیع میشوند.

Emotet ابتدا یک شبکه را برای درایوهای قابلدسترس $IPC اسکن میکند. IPC برای پروتکلهای ارتباطاتی است و تکنولوژی مهمی در مدیریت ارتباطات بین سرورها و کامپیوترهای متصل به آن است. تروجانهای بانکی

سپس تروجان ایموتت تلاش میکند که کنترل یک کامپیوتر را با راهاندازی یک حمله جستجوی فراگیر (brute force attack) علیه جزئیات دادههای ورودی به حساب، به دست گیرد.

حملات جستجوی فراگیر روشی برای حدس زدن رمز عبور هستند، جایی که مهاجم امیدوار است که رمز عبور درست را پیدا کرده و حساب را باز کند.

Emotet ابتدا حساب کاربری مانند “NetUserEnum” را هدف قرار میدهد. اگر تلاش برای ورود به سیستم بدون نتیجه باشد، به حساب سرپرست دستگاه وارد میشود.

در اینجا فهرستی از کلمات عبور مورداستفاده در حملات جستجوی فراگیر آورده شده است:

منبع: سایت فراست

اگر این حملات جستجوی فراگیر موفق باشند، ایموتت به کامپیوتر دسترسی پیدا میکند و خود را از دستگاه هکر در دستگاه آلودهشده کپی خواهد کرد.

محققان اینتل (intel) اخیراً دریافتهاند که سازندگان بدافزار تریکبات در حال تست قابلیتهای جدیدی هستند، که به نظر میرسد در آن از نقاط ضعف SMB سوءاستفاده میشود. این امر ممکن است برای شما آشنا باشد، زیرا همان نوع سوءاستفادهای است که توسط واناکرای و پتیا بکار گرفته میشود.

خوشبختانه قابلیتهای جدید تریکباتها هنوز در بعد گسترده جهانی فعال نشدهاند، بنابراین در حال حاضر اغلب کاربران در امان هستند.

هکرهای مخرب تریکبات را همانند ایموتت بهوسیله ایمیلهای اسپم و فیشینگ که اغلب بهعنوان صورتحساب مبادله میشدند گسترش دادند.

اگر این انتقال ویروس موفق باشد، تریکبات از SMB برای اسکن سایر کامپیوترهای متصل شده در شبکه، سوءاستفاده خواهد کرد. هنگامیکه تریکبات اهداف جدیدی را پیدا میکند، آنها را از طریق LDAP آلوده خواهد کرد.(روشی کوتاه برای دسترسی آسان به پروتکلها.)

(LDAP پروتکلی از شبکه مثل FTP و SMTP است با این تفاوت که binary است نه text based.)

چگونه از آسیب تروجانهای ایموتت و تریکبات در امان بمانیم؟

- نرمافزار ویندوز خود را بهروز کنید.

- امکان آسیب از طرف هر دو باج افزار واناکرای و پتیا به دلیل آسیبپذیری در SMB ویندوز اترنال بلو (EternalBlue) وجود داشت.اما مایکروسافت در نسخه جدید خود، این مشکل را رفع کرد، متاسفانه اکثر کاربران هنوز آن را نصب نکردهاند.

- برای امنیت بیشتر در ابتدا باید رمز عبوری قوی برای محافظت از حساب خود تنظیم کنید.

- بهکارگیری یک رمز عبور خوب و قوی یکی از پیشنهاداتی است که از طرف متخصصان شدیداً توصیه شده است.

- روشهای حدس زدن رمز عبور مانند روشهای استفادهشده برای حملات جستجوی فراگیر و یا استفاده از فرهنگ لغت است که هکرها میتوانند رمز عبوری که بهطور میانگین 6 کاراکتر است را در 5 ثانیه حدس بزنند. در مقابل، یک رمز عبور 14 کاراکتری نیاز به 5000 سال تلاش هکر برای باز کردن دارد.

در اینجا چند نکته اساسی برای تنظیم یک رمز عبور قوی وجود دارد:

- رمز عبور را طوری بسازید که حداقل 10 کاراکتر داشته باشد.

- شامل حروف بزرگ و کوچک، یک عدد و یک کاراکتر خاص (مانند ” یا *) باشد.

- رمز عبور مشابهی را برای بیش از 2 حساب کاربری استفاده نکنید.

- هنگام عدم استفاده از حسابها همیشه از آنها خارج شوید.

- از مدیریت رمز عبور استفاده کنید.

شرکتها بیشتر در معرض کرمهای مخرب قرار دارند.

اکثر شرکتها، رایانهها و سرورهای خود را شبکه کردهاند و همه آنها با یکدیگر در ارتباط هستند. این نوع نصب دقیقاً زمینهای را برای نفوذ کرمهای اینترنتی به شبکه فراهم میآورد. درایوهای به اشتراک گذاشتهشده، دراپباکس (Dropbox) و سایر تکنیکهای به اشتراکگذاری فایلها همگی اهدافی عالی برای کرمها هستند.