10 تهدید جدی امنیتی دستگاه های سیار و راهکارهای مقابله با آن ها

چه خطراتی باعث تهدید دستگاه های سیار می شوند؟

تهدید امنیتی دستگاه های سیار همراه با افزایش بسیار زیاد میزان استفاده از دستگاههای سیار (موبایلی) منجر به افزایش مخاطرات امنیتی در این حوزه شده است. در حال حاضر شرکتها باید برای محافظت از دادههای شخصی خودشان بیشتر از همیشه تلاش کنند.

احتمالاً شما هم دورهای که تنها مخاطرات امنیتی، خطرات رایانه ای بودند را به یاد دارید؛ جاسوسافزارها به صورت مخفیانه در پسزمینه اجرا شده و اقدام های شما را تحت نظر داشتند. حملات فیشینگ سعی به سرقت دادههای شخصی داشتند و البته ویروسها را نباید فراموش کرد. حتماً شما هم خاطرهای از به هم ریختن رایانه تان توسط ویروسها دارید.

این نوع حملات، تغییری نکردهاند و هنوز هم وجود دارند؛ اما با افزایش میزان استفاده از گوشیهای تلفن همراه و تبلتها، امروزه مجرمان سایبری بیشتر از قبل دستگاههای سیار را هدف میگیرند.

یک تفاوت مهم که در این بین وجود دارد این است که ایمنسازی دستگاههای سیار، فراتر از نصب نرمافزارهای ضدویروس ساده بوده و بیشتر به بهبود عملکرد شما در زمینه امنیت چنین تجهیزاتی نیاز دارد. قطعاً به عنوان یک کسب وکار، هیچ تمایلی به ایجاد رخنهای در سیستمهایتان ندارید که در نهایت نیز منجر به انتشار دادههای داخلی سازمان شما به محیط بیرون شود.

در این مطلب، شما را با 10 تهدید امنیتی دستگاه های سیار، آشنا میکنیم و به شما آموزش میدهیم که به عنوان یک سازمان چطور میتوانید با این مخاطرات مقابله کرده و از شبکه، دادههای داخلی و کارمندانتان محافظت کنید.

10 تهدید امنیتی دستگاه های سیار

بیشتر افراد تمایل دارند که به مخاطرات موجود در حوزه امنیت دستگاه های سیار به عنوان خطراتی کلی و یکسان نگاه کنند؛ اما واقعیت این است که مخاطرات مختلفی وجود دارد که باید درباره آن ها اطلاع داشته باشید. این مخاطرات میتوانند مبتنی بر برنامه کاربردی، وب، شبکه و همچنین به صورت فیزیکی باشند.

نحوه عملکرد این مخاطرات به صورت زیر است:

- مخاطرات مبتنی بر برنامه کاربردی، وقتی اتفاق میافتند که افراد، برنامههای کاربردی را دانلود میکنند که ظاهراً مجاز و بدون مشکل هستند اما در واقع، دادههایی را از روی دستگاهشان به سرقت میبرند. نمونههایی از این خطرات، جاسوسافزارها و بدافزارهایی هستند که بدون اطلاع کاربران، اطلاعات شخصی و تجاری آن ها را سرقت میکنند.

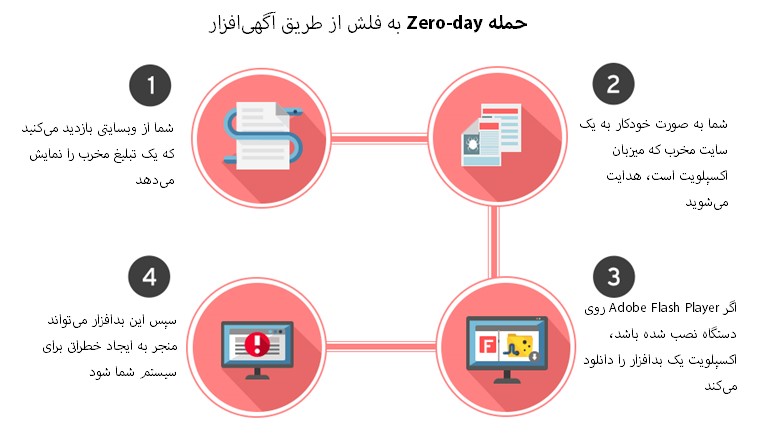

- مخاطرات مبتنی بر وب، به نوعی ظریف و دقیق هستند و سعی دارند طوری رفتار کنند که قابل شناسایی نباشند. این خطرات وقتی ایجاد میشوند که افراد از وب سایتهایی آلوده که در سمت کاربر، به ظاهر سالم به نظر میرسند بازدید میکنند اما این وب سایتها در اصل، محتوایی مخرب را به صورت خودکار به دستگاه های آن ها بارگذاری میکنند.

- مخاطرات مبتنی بر شبکه، از این جهت مخرب هستند که مجرمان سایبری میتوانند با استفاده از آن ها وقتی افراد از شبکههای وایفای عمومی استفاده میکنند، اطلاعات رمزنگاری نشده آن ها را به سرقت ببرند.

- مخاطرات فیزیکی، وقتی اتفاق میافتند که فردی تلفن همراهش را گم کرده یا تلفن همراه او به سرقت میرود. از آنجا که این شرایط باعث میشود هکرها دسترسی مستقیمی به سختافزاری داشته باشند که دادههای شخصی در آن ذخیره شده یا امکان دسترسی به این دادهها از طریق آن دستگاه وجود دارد، این خطر برای شرکتها و سازمانها بسیار جدی است.

در ادامه، بیشتر با این مخاطرات آشنا میشویم.

1. برنامه های کاربردی مخرب

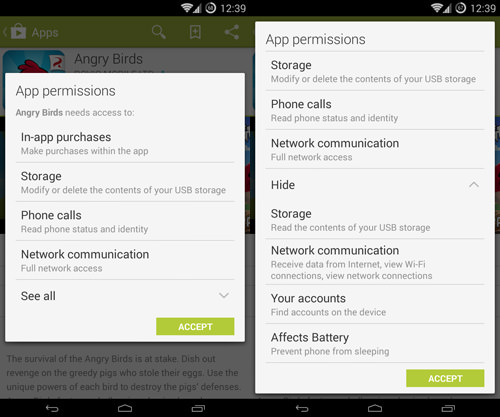

وقتی کارمندان شما از وب سایتهایی مثل گوگل پلی یا اپ استور یک برنامه کاربردی را دانلود می کنند، قبل از نصب برنامه کاربردی از آن ها درخواست میشود که اجازه دسترسی به موارد مختلفی را به آن برنامه بدهند. کسب این اجازه برای دسترسی به بعضی فایلها یا پوشه های روی دستگاه لازم است.

بیشتر افراد یک نگاه کلی به این لیست میاندازند و بدون بررسی دقیق، به سرعت آن را تأیید میکنند. چنین کاری موجب به خطر افتادن امنیت و افزایش آسیب پذیری شرکتها و دستگاهها در برابر مخاطرات موبایلی میشود.

دیو جِوانس، مدیرعامل و مدیر ارشد فناوری اطلاعات شرکت Marble Security این طور توضیح میدهد که: «مخاطراتی که برنامههای کاربردی موبایلیِ دستگاههای کارمندان برای سازمانها ایجاد میکنند، بسیار بیشتر از بدافزارهای موبایلی است».

حتی اگر عملکرد برنامه کاربردی به همان صورتی است که قرار بوده باشد، باز هم امکان استخراج دادههای سازمانی و ارسال آن ها به یک شخص دیگر مثل یک رقیب و به خطر انداختن اطلاعات تجاری یا اطلاعات مربوط به محصولات وجود دارد.

- کاری که شما میتوانید انجام دهید: از کارمندانتان بخواهید قبل از تأیید دانلود یک برنامه کاربردی، دسترسیهای آن را بررسی کنند. اگر لیست دسترسیهای یک برنامه کاربردی مشکوک و فراتر از حد لازم به نظر میرسید، از دانلود آن خودداری کنند.

2. جاسوسافزارها

چه سیستم عامل دستگاههای کارمندان، اندروید باشد و چه iOS، این دستگاهها هدف حملاتی قرار خواهند داشت که بر استخراج دادههای کاربران و دادههای خصوصی سازمان شما تمرکز دارند.

برای مثال شرکت اپل متوجه شده که محصولاتش دارای آسیبپذیریهای zero-day هستند که دستگاههای این شرکت را در معرض حملات جاسوسافزارها قرار میدهد. جاسوسافزار Pegasus در ماه آگوست سال 2016 کشف شد و از آن برای نفوذ به دستگاههای اپل و نظارت بر کاربران استفاده میشد. اپل بعداً یک وصله امنیتی با به روزرسانیهایی منتشر کرد که بتواند از کاربران در برابر آسیبپذیریهای Trident iOS محافظت کند.

دستگاههای اندرویدی از طریق دانلود برنامههای کاربردی جعلی که اطلاعات کاربران را استخراج کرده و آن ها را ردیابی میکنند، هدف حمله قرار گرفتند. گوگل هم برای مقابله با این شرایط، Play Protect را در پلی استور راه اندازی کرد.

- کاری که شما میتوانید انجام دهید: یک برنامه کاربردی مخصوص تأمین امنیت دستگاه های سیار انتخاب کرده و از تمام کارمندانتان بخواهید که این برنامه کاربردی را دانلود و در دستگاههایشان نصب کنند. سپس کارمندان را ملزم به به روزرسانی کردن نرمافزار به صورت منظم کنید. به روزرسانی دستگاه به صورت منظم این اطمینان را ایجاد میکند که دستگاههای آن ها در برابر خطرات جاسوسافزارها محافظت شدهاند.

3. وای فای عمومی

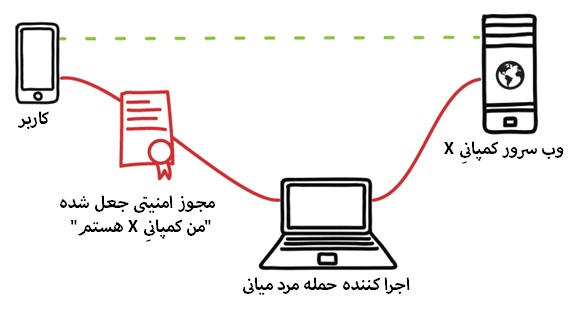

هرچه شرکتهای بیشتری امکان کار از راه دور را برای کارمندان فراهم میکنند، دسترسی به وای فای های ناامن در محلهای عمومی بیشتر میشود. وایفای عمومی چه مربوط به کافی شاپ باشد، چه کتابخانهها یا محلهای مخصوص، کار با آن راحت است اما جنبه منفی آن این است که کارمندان شما را در معرض حملاتی که از طریق این شبکهها ارسال میشوند قرار میدهد. در واقع به جای این که کاربر مستقیماً به شبکه مورد نظر متصل شود، به شبکهای متصل میشود که به ظاهر معتبر و درست بوده اما تحت کنترل یک هکر قرار دارد؛ مانند تصویر زیر:

ایجاد وایفای هات اسپات جعلی در مکانهای عمومی (آن هم با نامهایی که بدون مشکل و معتبر به نظر برسند) کار سختی نیست. مردم هم به اتصال به چنین شبکههایی کاملاً تمایل دارند. آزمایشی که در سال 2016 در آمریکا انجام شد، مشخص کرد که 70 درصد از مردم همچنان به شبکههای عمومی ناامن متصل میشوند.

اگر چنین شبکههایی برای اهداف مجرمانه ساخته شده باشند، مردم با این کار به صورت کاملاً ناخواسته امکان دسترسی به دادههای شخصی خودشان و البته دادههای سازمان شما را برای مجرمان فراهم میکنند.

یکی از نشانههایی که مشخص میکند ممکن است شبکهای جعلی باشد این است که گاهی وقت ها از کاربران درخواست میکند برای دسترسی به شبکه، یک حساب کاربری با یک نام کاربری و کلمه عبور ایجاد کنند.

- کاری که شما میتوانید انجام دهید: از کارمندانتان بخواهید برای هر حساب کاربری جدیدی که در دستگاههای موبایلشان ایجاد میکنند، کلمه های عبور منحصربه فردی تنظیم کنند. از آنجا که معمولاً هکرها تصور میکنند مردم برای همه چیز از یک کلمه عبور مشابه استفاده میکنند، کارمندان هیچوقت نباید از نام کاربری و کلمه عبور پیشفرض برای حسابهای کاربری خودشان استفاده کنند. به این ترتیب حتی اگر تلفنشان هک شود، کلمه های عبور خصوصی که از اطلاعاتشان محافظت میکنند قابل هک نخواهند بود.

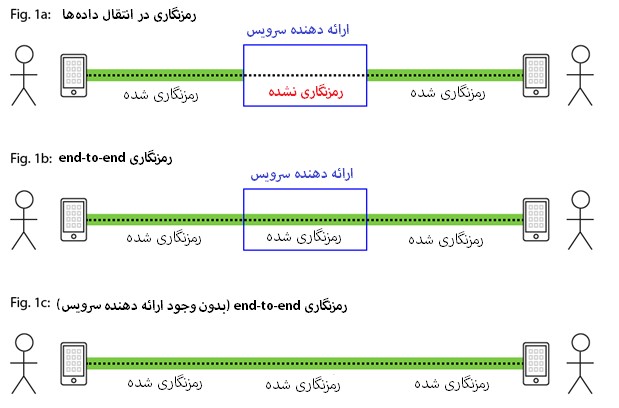

4. عدم وجود رمزنگاری End-to-End

مطالعهای جدید نشان میدهد که تنها 5.5 درصد از بودجه توسعه برنامههای کاربردی موبایلی به امنیت تخصیص پیدا میکند. این موضوع با توجه به حجم زیاد دادههایی که در این برنامههای کاربردی بارگذاری میشود اهمیت فوقالعاده زیادی دارد. بسته به پلتفرمهایی که کارمندان برای دسترسی به دادههای سازمانی از آن ها استفاده میکنند، نداشتن امنیت دستگاه های سیار میتواند مخاطرات مهمی را برای آن ها و سازمان شما ایجاد کند.

برای مثال، امروزه حجم زیادی از ارتباطات به صورت آنلاین و در فضای مجازی صورت میگیرد و شما هر روز حجم انبوهی از دادههای شخصی و سازمانی را ارسال، دریافت و به اشتراکگذاری میکنید. بنابراین رمزنگاری نکردن چنین دادههایی باعث میشود هر شخصی بتواند گفتههای شما یا کارهایی را که در شرکت انجام میدهید متوجه شود.

البته تنها هکرها نیستند که به اطلاعات شما دسترسی پیدا میکنند. همانطور که عکس بالا نشان میدهد، شرکت ارایه دهنده خدمات اینترنت و هر برنامه کاربردی که میزبانی مکالمه های شما با کارمندانتان را انجام میدهد، امکان مشاهده و جمعآوری اطلاعات خصوصی شما را خواهد داشت.

- کاری که شما میتوانید انجام دهید: از برنامههای کاربردی ارتباطی استفاده کنید که دادههای تبادل شده را رمزنگاری کنند تا مطمئن شوید که شخصی خارج از حوزه کسبوکارتان نمیتواند به ارتباطات شما و کارمندانتان دسترسی داشته باشد. از یک برنامه کاربردی مبتنی بر رمزنگاری استفاده کنید تا به شما برای مدیریت ارتباطاتتان کمک کند.

5. برنامههای کاربردی غیرفعال

شرکتهای گوگل و اپل به صورت منظم برنامههای کاربردی مختلف را از فروشگاه های برنامهشان حذف میکنند اما موضوع این است که توضیحات چندانی درباره علت انجام چنین کاری ارایه نمیدهند. میتوان فرض کرد که این پاکسازیها به مخاطرات امنیتی و حریم خصوصی کاربران مربوط هستند.

در مورد گوگل، این شرکت متوجه وجود برنامههای کاربردی شده که کاربران را مجبور به کلیک بر روی تبلیغات میکنند (با این روش که استفاده از برنامه کاربردی را در صورت کلیک نکردن بر روی تبلیغ سخت میکنند). وقتی کاربری روی تبلیغی کلیک میکند آن تبلیغ در پسزمینه، بدون اطلاع کاربر اجرا شده و جهت کسب درآمد برای توسعهدهندگان برنامه های کاربردی کلیکهای خودکار را جمعآوری میکند.

- کاری که شما میتوانید انجام دهید: هر چند باید از سوی گوگل و اپل شفافیت بیشتری برای کاربران و سازمانها ایجاد شود تا متوجه شوند چه برنامههای کاربردی امکان به خطر انداختن دستگاههایشان را دارند اما شما و کارمندانتان نیز باید پیشگیرانه عمل کرده و به صورت منظم کنترل کنید که برنامههای کاربردی روی تلفن همراهتان هنوز فعال باشند. در صورتی که یک برنامه کاربردی فعال نبود باید آن را حذف کنید تا خطر دسترسی به دادهها و نقض حریم خصوصی خودتان را از بین ببرید.

6. مخاطرات امنیتی اینترنت اشیاء برای دستگاه های سیار

امروزه به لطف پیشرفت اینترنت اشیاء، دستگاههای سیار فقط شامل گوشی تلفن همراه و تبلت نیستند بلکه فناوریهای پوشیدنی مثل ساعتهای هوشمند یا تجهیزاتی که در سازمان ها استفاده میشوند همچون ابزارهای ویدیوکنفرانس را هم در بر میگیرند. اساساً برای هر چیزی که از آن برای افزایش بهرهوری، بازدهی و کیفیت خدمات در فضای کار استفاده میشود، محصولی موبایلی برای این هدف وجود دارد.

مجرمان سایبری هم از این موضوع مطلع هستند که تعداد دستگاههای متصل به اینترنت مدام در حال افزایش است.

یکی از دلایل مهمی که باعث شده حوزه اینترنت اشیاء برای مجرمان سایبری سودآور شود، باجافزار است. تعداد بسیار زیادی از دستگاههای سیار جدید دارای آدرس آی پی هستند که این یعنی میتوان این دستگاهها را از طریق اینترنت هک کرد. هر فردی که به دنبال دسترسی به دادههای سازمانی شما باشد میتواند این دستگاهها را پیدا کرده و از آن ها برای دسترسی به شبکههای سازمانی و اطلاعات داخل آن ها استفاده کند.

به همین علت است که گفته میشود امنیت دستگاه های سیار صرفاً شامل امنیت شبکه و دادهها نیست بلکه باید آن را گسترش داد تا ایمنسازی دستگاهها را نیز شامل شود.

- کاری که شما میتوانید انجام دهید: به کارمندانتان اطلاعرسانی کنید که مخاطرات ممکن است از طریق چه منابعی ایجاد شوند و این که کاربران چطور میتوانند به صورت امن از دستگاههایشان استفاده کنند. از آن ها بخواهید که پستهای بلاگ را مطالعه کنند، خبرهای حوزه امنیت را از طریق ایمیل برای آن ها ارسال کرده یا یک دوره آموزش ویدیویی برای آن ها در نظر بگیرید. هدف از این اقدام ها این است که کارمندان، امنیت دستگاه های سیار را جدی گرفته و متوجه شوند که امکان ایجاد خطر از هر جایی وجود دارد.

7. بات نتها

بسته به سایتهایی که کارمندان با دستگاههای تلفن همراهشان از آن ها بازدید میکنند ممکن است بدافزارهایی بر روی این دستگاهها بارگذاری شوند که برنامههای کاربردی امنیت تجهیزات سیار یا آنتیویروسها توانایی شناسایی آن ها را نداشته باشند. این کار باعث میشود هکرها دسترسی کاملی به دستگاه داشته باشند و بتوانند آن را از راه دور کنترل کنند.

تمام دستگاههایی که این بدافزار بر روی آن ها نصب شده است، به شبکهای از دستگاههای آلوده اضافه میشوند (به این شبکه، بات نت گفته میشود) که به هکرها امکان ارسال ایمیلهای هرزنامه و انواع کمپینهای کلاهبرداری از طریق کلیک کردن را داده و باعث میشود بدافزار به دستگاههای بیشتری سرایت پیدا کند.

به عنوان یک سازمان، قطعاً این که بدافزاری بتواند شبکه شما را مختل کند یا اطلاعات محرمانه مشتریان شما را به سرقت ببرد برای شما زیان آفرین است.

- کاری که شما میتوانید انجام دهید: برای محافظت از شبکه سازمانی خودتان، خط مشی BYOD را تدوین و پیاده سازی کنید. مثلاً به کارمندان اجازه دانلود برنامههای کاربردی امنیتی دستگاه های سیار را بدهید تا بات نتها امکان گسترش نداشته باشند.

به کارمندانتان درباره سیاستهای امنیتی و وظایف خودشان برای ایمن نگه داشتن دادههای سازمانی آموزش دهید.

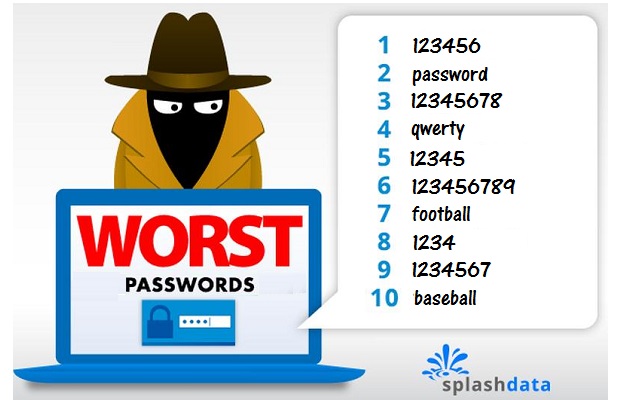

8. محافظت نکردن از کلمه های عبور

با توجه به ضرورت محافظت از دستگاههای سیار بسیار عجیب و تکاندهنده است که 34 درصد از مردم، از کلمه عبور برای قفل کردن تلفن همراهشان استفاده نمیکنند. به این ترتیب اگر این دستگاه به سرقت رفته یا گم شود، سارقان به آسانی به تمام اطلاعات ذخیره شده در آن دسترسی خواهند داشت.

معمولاً افرادی هم که زحمت ایجاد کلمه عبور را به خودشان میدهند، از کلمه عبورهایی استفاده میکنند که حدس زدن آن ها بسیار آسان است؛ مثل 0000، 1234 یا روز و ماه تولد خودشان.

متأسفانه دستگاههای سیار هیچوقت کاربران را ملزم به ایجاد کلمه عبور یا PIN کد نمیکنند و وقتی هم کاربر، کلمه عبوری برای ورود تنظیم میکند این دستگاهها قدرت بررسی آن یا پین کد را ندارند.

- کاری که شما میتوانید انجام دهید: اگر قرار است کارمندانتان از دستگاههای خودشان برای دسترسی به دادههای سازمانی استفاده کنند، الزام های امنیتی مربوط به احراز هویت را برای آنها مشخص کنید. مثلاً استانداردهایی را که باید درباره کلمه عبور رعایت شوند، مشخص کنید. میتوانید کار را یک مرحله جلوتر هم برده و سازوکار احراز هویت دومرحلهای را برای دسترسی به ابزارهای سازمانی اجرایی کنید.

9. حملات فیشینگ

معمولاً این نوع حملات زیاد بر ضد شرکتها انجام می شوند. در این حملات، هکرها ایمیل یا پیامکهایی را که به ظاهر بدون مشکل به نظر میرسند برای کارمندان ارسال میکنند تا آن ها را تشویق به ارایه اطلاعات خصوصی خودشان به هکرها کنند.

برای مثال فرض کنیم که بخش امور مالی یک سازمان بیمه، ایمیلی را دریافت میکند که به ظاهر با حساب کاربری معتبر یکی از مشتریان سازمان ارسال شده است. مثلاً در این ایمیل که به بخش امور مالی ارسال شده، از تغییراتی در اطلاعات حساب بانکی مشتری می گوید و تقاضا میشود که از این پس تمام پرداختها به حساب جدید ارسال شوند. شرایط کاملاً درست و بدون مشکل به نظر میرسد تا این که مشتری واقعی اعلام میکند وی هیچ پرداختی را دریافت نکرده است.

- کاری که شما میتوانید انجام دهید: شرکتها برای مقابله با این حملات باید قوانین مشخصی برای مواقعی که مشتری درخواست تغییر اطلاعاتش را دارد داشته باشند و روالی داشته باشند که هر زمان نشانه های خطر مشاهده میشود، به افراد مناسب اطلاعرسانی کنند.

10. سرقت یا گمشدن دستگاهها

ضرورتاً تمام حملات در دنیای دیجیتال اتفاق نمیافتند. گم شدن یا سرقت یک تبلت یا گوشی تلفن همراه از جمله مخاطراتی است که مقابله با آن بسیار سخت است، به این دلیل که دسترسی مستقیمی به دادههایی که هکرها به دنبالش بودند را برایشان فراهم میکند.

ضرورتاً تمام حملات در دنیای دیجیتال اتفاق نمیافتند. گم شدن یا سرقت یک تبلت یا گوشی تلفن همراه از جمله مخاطراتی است که مقابله با آن بسیار سخت است، به این دلیل که دسترسی مستقیمی به دادههایی که هکرها به دنبالش بودند را برایشان فراهم میکند.

به این ترتیب هکرها میتوانند تشخیص دهند کارمندانتان از چه سایتهایی بازدید میکنند و چه برنامههای کاربردی به دادههای سازمانی و ارتباطات خصوصی شما ارتباط دارند. در بیشتر وقت ها کاربران در دستگاه مورد استفادهشان از برنامههای کاربردی به صورت کامل خارج نمی شوند. بنابراین هکرها هیچ نیازی به حدس زدن کلمه عبور برای رسیدن به دادههای مورد نظرشان ندارند.

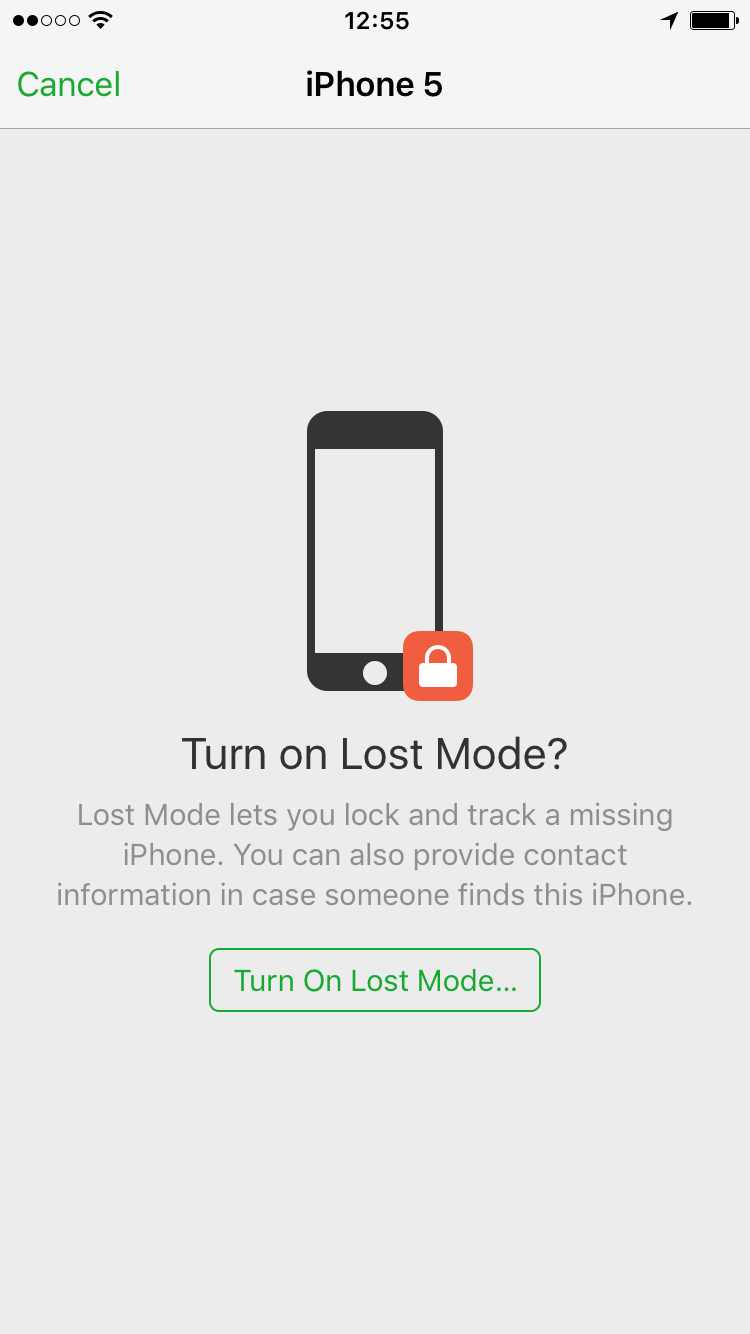

خوشبختانه دستگاههای اپل و اندروید امکان حذف اطلاعات از راه دور را جهت پیشگیری از دسترسی غیرمجاز به دستگاههای تلفن همراه فراهم کردهاند. به این ترتیب کاربران میتوانند مثل عکس بالا وارد حساب کاربری اپل خودشان شده و گزینه Lost Mode (یا حالت سرقت) آن را فعال کنند. همچنین میتوانند یک پیام دلخواه را تنظیم کنند که بر روی صفحه گوشی به سرقت رفته ظاهر شود و دسترسی تمامی حسابهای کاربری را قطع کرده و باعث شوند دستگاه به سرقت رفته برای هکرها بیفایده باشد.

- کاری که شما میتوانید انجام دهید: از سیاست BYOD استفاده کرده و به کارمندانتان آموزش دهید در صورت سرقت دستگاهشان چه اقدام هایی انجام دهند. از آنجا که بیشتر دستگاهها امکان دسترسی از راه دور برای حذف اطلاعات یا انتقال آن ها را دارند، از کارمندان در این رابطه سؤال کنید تا مطمئن شوید از چگونگی فعالسازی آن اطلاع دارند یا خیر.

کارهایی که شما میتوانید برای امنیت دستگاه های سیار انجام دهید.

تجهیزات سیار با مخاطرات زیادی روبرو هستند؛ اما برای محافظت از خودتان، اطلاعاتتان و کارمندانتان هم روشهای زیادی وجود دارد. از دستورالعملهای گفته شده در این مطلب پیروی کنید تا بتوانید امنیت دستگاه های سیار خودتان را حفظ کنید.

کلید موفقیت، آموزش به کارمندان و ارایه اطلاعات و ابزارهای موردنیاز آن ها برای تصمیم گیری درست است. هر چه درک آن ها از مخاطرات بیشتر شود، امنیت اطلاعات شما و خود آن ها نیز بیشتر خواهد شد.

به صورت منظم درباره امنیت دستگاه های سیار صحبت کنید تا تبدیل به یک سیاست استاندارد در سازمان شما شود و بتوانید اطمینان حاصل کنید که امنیت دادههای سازمانیتان حفظ میشود.

به خاطر بسپارید هر چه در عصر اطلاعات بیشتر رو به جلو حرکت میکنیم، اهمیت محافظت از دستگاههای دیجیتال و دادههایی که این دستگاهها به آن ها دسترسی دارند نیز بیشتر میشود.

منبع: auth0