چالش های اینترنت اشیا از جمله مواردی ست که ذهن بسیاری از تولیدکنندگان را به خود معطوف کرده و تولیدات را به سمت هوشمند سازی وسایل سوق داده است.

جهان ما جهانی بزرگ و به هم پیوسته و همچنین دنیایی نه چندان امن است. شاید بتوان یکی از دلایل این ناامنی را تنظیمات امنیتی اشتباه دانست.

با وجود دستگاههایی که از طریق اینترنت با همدیگر ارتباط برقرار میکنند، به این ناامنی ها وسعت و شدت بیشتری بخشیده و کار را برای متخصصان امنیتی تا حدودی سخت تر کرده است. مطالعات نشان میدهد که از هر سه کارمند اداری، فقط یک نفر از آنها با باجافزارها آشنایی دارد. چنین موضوعی یعنی این که صنعت امنیت سایبری باید برای آموزش مخاطرات بالقوه به مخاطبان بیشتری سعی و تلاش کند. و کارمندان و افراد جامعه را با چالش های اینترنت اشیا آشنا کرد.

زمانی که بحث تنظیمات دستگاههای هوشمند مطرح می شود، ممکن است حتی سیستم کنترل والدین هم شما یا عزیزانتان را در معرض خطر قرار داده و باعث افشای اطلاعات شخصی و مالی شما شود. از طریق این سیستم، والدین می توانند با اتصال به شبکه اینترنت خانگی، نحوه استفاده کودکان خود از شبکه اینترنت را زیر نظر بگیرند.

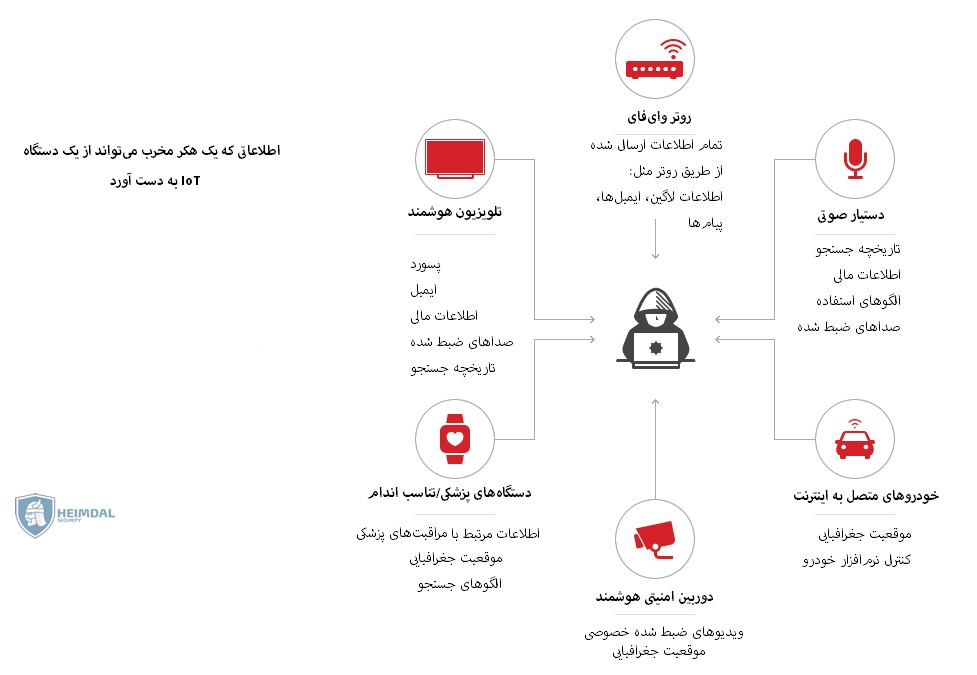

در این مقاله، اتفاق هایی که ممکن است در طول 24 ساعت از طریق وسایل مورد استفاده شما در زندگی روزمره بیفتد را بررسی خواهیم کرد. بیشتر این وسایل، مجهز به اینترنت اشیا هستند و لازم است که با مخاطرات و چالش های اینترنت اشیا آنها به خوبی آشنا شده و نحوه ایمن سازی از طریق تغییر تنظیمات را بدانید.

در ادامه مشاهده میکنید که در طول یک شبانه روز ممکن است چند بار در معرض هک شدن قرار گیرید!

همانطور که می دانید، اینترنت در اواخر دهه 60 میلادی ابداع شد و تا اواخر دهه 80 و با ظهور ISP[1]ها (یا همان ارایهدهندگان سرویس اینترنت) روزبهروز فراگیرتر شد. اولین دستگاه اینترنت اشیاء که بیشتر به عنوان «ماشین نوشابه اینترنتی[2]» شناخته میشود، در سال 1982 توسط چند دانشجوی دانشگاه کارنگی ملون ساخته شد.

این دانشجوها یک سری میکروسوییچ را داخل این ماشین نصب کرده بودند تا تعداد بطریهای موجود در هر شش ردیف را بشمارد. سپس این سوییچها را به CMUA که رایانه اصلی یکی از بخشهای دانشگاه بود متصل کردند.

این ایده برای سال 1982 پیشرفت چشمگیری بود. این دانشجویان برنامهای نوشته بودند که نشان میداد هر بطری چه مدت در ماشین باقی مانده و بنابراین مشخص میشد که هر بطری چقدر گرم یا سرد است.

این پیشرفتها روزبهروز سرعت بیشتری میگرفتند تا این که در سالهای اخیر، خبرهایی با عناوینی مثل «ممکن است فریزر هوشمندتان باعث مرگ شما شود» یا حتی «ممکن است توستر شما موجب نفوذ مجرمان سایبری به منزلتان شود» دیده می شد.

اگر چه ممکن است هکهای صورت گرفته توسط دستگاههای مختلف، بیشتر شبیه یک ماجرای علمی-تخیلی به نظر برسد اما این موضوع ها حقیقت دارند.

در زیر، یک سناریو بر اساس فعالیت های روزمره افراد آمده که در ساعت های مختلف چقدر می توانند در معرض حمله هکرها و مجرمان سایبری قرار گیرند.

ساعت 8 صبح است، شما قصد نوشیدن یک فنجان قهوه را دارید اما دستگاه یک پیام عجیب را نمایش میدهد!

در دستگاههای قهوهسازی که تحت کنترل تلفنهای همراه هوشمند قرار دارند و همینطور سایر دستگاههای اینترنت اشیاء مثل کتریهای هوشمند، شیوههای امنیتی به شدت نامناسب هستند. یک تولیدکننده قهوهساز، بیشتر از آن که تمرکزش بر نحوه کدنویسی این ماشین و ارتباط اینترنتی آن باشد، به این است که بهترین و لذیذترین فنجان قهوه را آماده کند. به همین دلیل شاهد وقوع چنین مواردی هستیم.

چند هکر توانسته اند ماشین قهوهساز خودشان را هک کرده و آن را به دستگاه Alexa متصل کنند. الکسای (Alexa) آمازون که با عنوان الکسا نیز شناخته می شود، یک دستیار مجازی صوتی است که توسط شرکت آمازون تولید شده است.

نحوه عملکرد این روش

معمولاً هر زمان دستگاهی که قابلیت اتصال دارد روشن میشود، یک هات اسپات رمزنگاری نشده را باز میکند. آنطور که عده زیادی از متخصصان امنیتی گزارش دادهاند، همین شرایط ممکن است باعث افشای یکی از مهم ترین اطلاعات شما یعنی شناسه کاربری دستگاه (SSID) و کلمه عبوری شود که از آن برای اتصال به شبکه بیسیم منزلتان استفاده می کنید. بنابراین از این لحظه به بعد، هکرها تقریباً دیگر به همه چیز دسترسی دارند.

همانطور که یکی از کاربران شبکه Reddit که مهندس شیمی است، در مطلبی با عنوان «چطور یک قهوهساز موجب اختلال در اتاق کنترل یک کارخانه شد» توضیح داده است، این حمله باجافزاری قبلاً در مقیاس بزرگ در یکی از شرکتهای پتروشیمی اتفاق افتاده است.

کارهایی که شما باید انجام دهید:

- هرگز و به هیچوجه دستگاههای هوشمند را در حالت تنظیمات پیشفرض کارخانه قرار ندهید.

- برای این دستگاهها از همان شیوههای امنیتی استفاده کنید که برای تلفن، رایانه شخصی یا محل کارتان استفاده میکنید.

- در کمترین حالت، کلمه عبور پیشفرض دستگاه را تغییر داده و یک رمز جدید قویتر را برای آن انتخاب کنید.

اگر قصد دارید که قهوهساز را به صورت دستی و دایم به اینترنت متصل کنید حتماً به محض تهیه مسیریاب، کلمه عبور پیشفرض آن را تغییر دهید. همین گام امنیتی کوچک میتواند از شما در برابر انواع مختلفی از آلودگیهای بدافزاری محافظت کند. آمار تعداد افرادی که این کار را انجام نداده و باعث میشوند مسیریابشان در معرض خطر قرار بگیرد، خیره کننده است.

حالا فرض کنیم که از نوشیدن قهوه صرفنظر کرده و تصمیم گرفته اید پیام باجافزاری که بر روی دستگاه قهوهساز نمایش داده شده را نادیده بگیرید و از همکارتان یا کارمندان بخش IT شرکت درخواست کنید که به این مشکل رسیدگی کنند؛ اما مشکلات دیگری که ممکن است با آنها روبرو شوید چه مشکلاتی هستند؟

ساعت 8:30 صبح است و شما سیستم کنترل والدین را تنظیم میکنید تا بر فرزندانتان در فضای آنلاین نظارت داشته باشید؛ و یا اگر کودکی در اطراف شما نیست که بخواهید آن را کنترل کنید، با سیستم Alexa یک موسیقی پخش میکنید.

در هر دو حالت، به دلیل بیتوجهی به تنظیمات امنیتی توسط شما و ماهیت ناامن دستگاههای اینترنت اشیاء، هکرها با شور و اشتیاق زیادی سعی میکنند آنها را مورد هدف قرار دهند. (اینجاست که باید با چالش های اینترنت اشیا آشنایی داشته باشید)

متخصصان امنیتی اعلام کردهاند که 23 آسیبپذیری در محصول Circle شرکت دیزنی که یکی از دستگاههای محبوب برای کنترل کودکان توسط والدین است، شناسایی کردهاند. 23 آسیبپذیری حیاتی در چند ماه اخیر در دستگاهی پیدا شده است که کاربران آن را به شبکه وای فای منزلشان متصل میکردند و امکان مدیریت سایر دستگاهها از طریق آن وجود دارد.

طبق اعلام محققان Cisco Talos، اگر Circle هک شود، مهاجمین: «توانایی تغییر و دستکاری ترافیک شبکه، اجرای کدهای از راه دور دلخواه، تزریق دستورات، نصب میانافزار، پذیرش مجوزهایی متفاوت با آن چه در نظر گرفته شده، دور زدن سازوکارهای احراز هویت، افزایش امتیازات دسترسی، راه اندازی دوباره دستگاه، نصب یک درپشتی دایمی، رونویسی فایلها یا حتی از کار انداختن کامل دستگاه را دارند».

اگر فرزندی در منزل ندارید اما احتمال دارد دستگاههای مشابهی به خصوص “Amazon Echo” را داشته باشید باز هم در معرض خطری مشابه قرار دارید.

در ماه آگوست سال 2017 میلادی، محققان مرکز MWR InfoSecurity یک آسیب پذیری در دستگاه Alexa را گزارش دادند که به مهاجمین امکان استراق سمع (شنود) دایم و ارسال اطلاعات جمعآوری شده را به یک رایانه از راه دور میداد. این حمله، یک حمله فیزیکی به Echo بود که به مهاجم امکان حمله به سیستم عامل لینوکس و نصب بدافزار را میداد، بدون این که نشانهای از این دستکاری باقی بگذارد. بنابراین ممکن است یکی از افرادی که میشناسید، در حال شنیدن تمام صحبتهای شما از طریق دستیار مجازی شخصیتان باشد.

برای مثال، با استفاده از DolphinAttack، فرمانهای صوتی به فرکانسهای ماورای صوتی تبدیل میشوند که گوش انسان توانایی شنیدن آنها را ندارد اما دستیارهای صوتی مثل Alexa، Siri یا Ok, Google میتوانند آنها را تشخیص بدهند.

کارهایی که شما باید انجام دهید:

- با استفاده نکردن از کلمه عبور پیشفرض، مسیریاب و دستگاهها را ایمنسازی کنید.

- هر زمان که دستگاهی میخرید، کلمه های عبور را در اسرع وقت تغییر دهید.

- برای هر دستگاه، از یک رمز عبور متفاوت استفاده کنید.

حالا برای این که داستانمان را ادامه دهیم، فرض کنید دستیار صوتی شما هم هک شد. فکر میکنید ممکن است با شرایط بدتری روبرو شوید؟

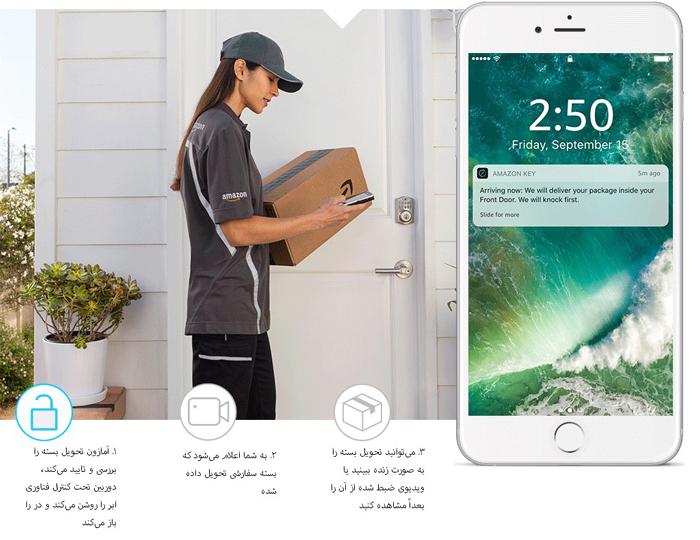

ساعت 9 صبح شده و شما باید عازم محل کارتان شوید اما پیک آمازون هنوز نرسیده؛ پس سیستم قفل هوشمند را برای او تنظیم میکنید.

آمازون سیستم “Amazon Key” را راهاندازی کرده است. سیستمی با سازوکار قفل و دوربین که میتوانید آنها را از راه دور کنترل کنید تا اجازه دهید مأموران پست، بستههای سفارشی را داخل خانه شما قرار دهند. سیستم، در را برای پیک باز کرده و از همه چیز فیلم میگیرد تا مطمئن باشید همه چیز طبق برنامه پیش میرود. همچنین این سیستم امکان تنظیم کلمه های عبور موقتی را برای استفاده دوستان و افراد دیگر دارد.

بر اساس گفته آمازون، این سیستم کمک میکند که پستچی، بستهها را در منزل شما قرار داده و خطر سرقت آنها از جلوی در از بین برود. با این وجود، وب سایت امنیتی Malwarebytes به مردم هشدار می دهد که این قفلهای هوشمند را نخرند.

کارهایی که شما باید انجام دهید:

قطعاً ما هم با Malwarebytes هم عقیده هستیم و توصیه میکنیم که از قفل هوشمند استفاده نکنید. ما هیچ مخالفتی با پیشرفت فناوری و دستگاههایی که باعث راحتتر شدن زندگی افراد میشوند، نداریم؛ اما تا زمانی که هکرها در حال تلاش برای سوءاستفاده از دستگاههای آسیبپذیر هستند باید همه تلاش خود را جهت حفاظت از اطلاعاتتان به کار ببندید.

در وب سایت آمازون هیچ اطلاعاتی در رابطه با نرمافزار استفاده شده در Amazon Key ارایه نشده است بنابراین راهی وجود ندارد که بتوان تأیید کرد این فناوری با در نظر داشتن جدیدترین راهکارهای امنیت سایبری طراحی شده است؛ ولی تنظیمات امن چطور؟ باید گفت به دلیل این که نمیتوان تشخیص داد چقدر امکان کنترل بر این نرمافزار وجود دارد، تضمین برای ایمنسازی آنها تقریباً ناممکن است.

تا این جا دستگاه قهوهساز شما هک شده، Alexa هم دچار مشکل شده، قفل هوشمند، سالم به نظر میرسد اما یک سارق منتظر است که شما خانه را ترک کنید و همین کار را میکنید، چون …

ساعت 9:10 است و شما دیرتان شده؛ بنابراین از Siri میخواهید که Google Maps را باز کند.

با سازوکار مرسوم به “DolphinAttack” برنامه Siri و سایر دستیارهای دیجیتال شخصی در معرض حمله قرار دارند. اگر از ویژگی ادغام صوتی استفاده میکنید، فقط با گفتن “Siri در را باز کن” توسط مجرمان، ممکن است قفل هوشمند برای آنها باز شود که این واقعاً خطرناک است.

موارد ترسناکتر و خطرناکتر از این هم وجود دارد. فناوری قفلهای هوشمند، هنوز در مراحل اولیه رشد و تکامل قرار دارند اما تلفنهای هوشمند همه جا به وفور پیدا میشوند و به شدت پرکاربرد هستند ولی در عین حال تنظیمات امنیتی لازم در آنها صورت نمیگیرد. ممکن است شما از این موضوع اطلاع نداشته باشید. بنابراین عازم محل کارتان میشوید بدون اطلاع از این واقعیت که تلفن همراه شما و در واقع موقعیت شما در دسترس مجرمان سایبری قرار دارد.

در سال 2016 میلادی، 3.1 میلیون حساب کاربری گوگل از طریق برنامههای کاربردی اندرویدی غیرمجاز هک شده اند. باجافزارهای اندرویدی از سه ماه اول سال 2017 تا سه ماه دوم این سال، رشد 8.137 درصدی داشته و iOS هم یکی از اهداف به شدت جذاب برای مجرمان سایبری است.

کارهایی که شما باید انجام دهید:

به شدت توصیه میکنیم که به تنظیمات پیشفرض دستگاه متکی نباشید و حتماً با بررسی و مدیریت دسترسیهای هر برنامه کاربردی، تنظیمات تلفن همراهتان را ایمنسازی کنید.

ساعت 10 صبح است و بالاخره شما در محل کارتان هستید. رایانه تان قفل شده و کارمندان بخش IT مضطرب به نظر میرسند.

در حالی که کارمندان IT در حال بررسی ایستگاههای کاری هستند، شما یک قهوه میگیرید و شروع به صحبت کردن درباره رویدادهای پیشآمده با همکارانتان میکنید.

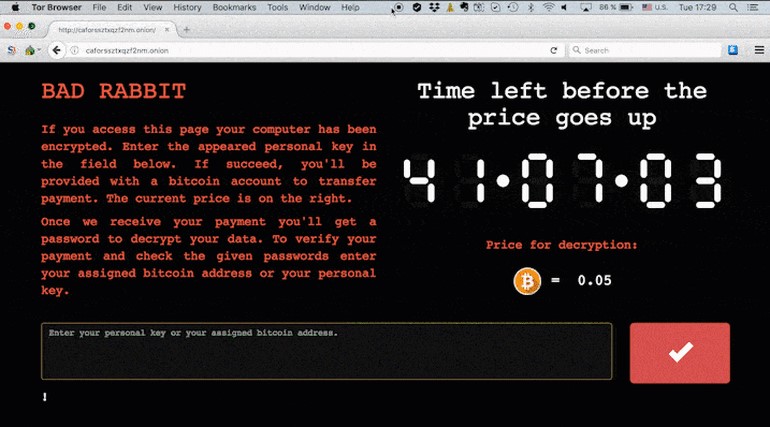

آنها حرف شما را قطع کرده و به شما اطلاع میدهند که شرکت هدف حمله باجافزاری “Bad Rabbit” قرار گرفته که از Petya/notPetya هم مخربتر است. تمام رایانه ها پیامی را نشان میدهند با این مضمون که همه دادهها و اطلاعات قفل شدهاند و باید برای باز کردن این قفل، مبلغ هنگفتی به صورت بیت کوین پرداخت شود.

این اتفاق در اکتبر سال 2017 میلادی پیش آمد. باجافزار Bad Rabbit از طریق یک به روزرسانی جعلی برای Adobe Flash منتشر شد و شرکتهای بزرگی را در کشورهایی از جمله اوکراین، روسیه، ترکیه و بلغارستان مورد هدف قرار داده و عملیات چندین شرکت حملونقل بزرگ را دچار اختلال کرد.

کارهایی که شما باید انجام دهید:

اگر شرکت یا سازمانی که در آن کار میکنید قربانی حمله باجافزاری شد، هرگز از رییستان درخواست نکنید که مبلغ درخواست شده را پرداخت کند. چون این کار بیهوده است و هکرها هرگز دادههای شما را رمزگشایی نمیکنند.

ساعت 13:00 است. بعد از یک جلسه خستهکننده درباره حمله باجافزاری، یکی از لپتاپهای شرکت را برداشته تا خبرها را بخوانید اما بیشتر وب سایتها از کار افتادهاند.

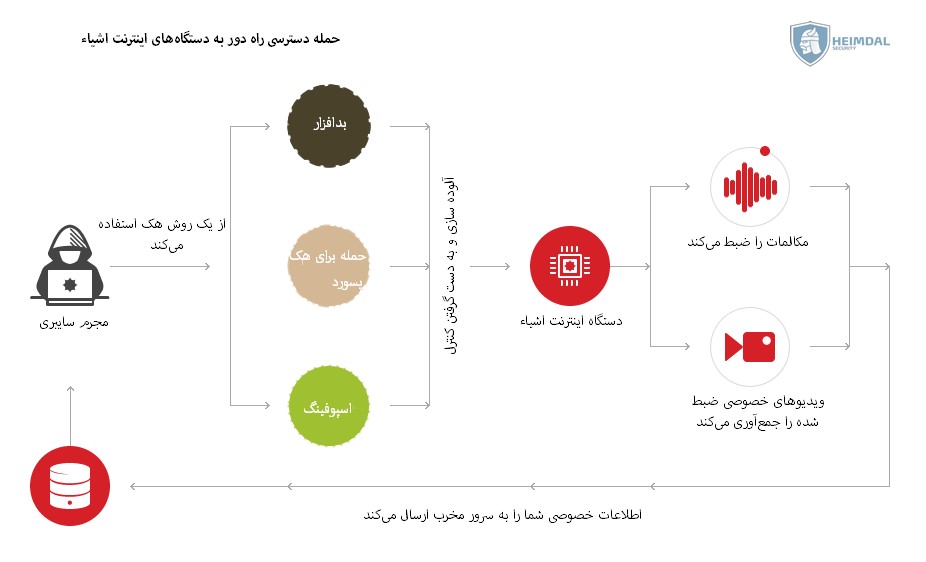

اینجا است که با مفهومی به نام «بات نت» آشنا میشوید که یکی از بزرگترین کابوسهای متخصصان امنیت سایبری است؛ البته این ترس، دلایل قانعکنندهای هم دارد.

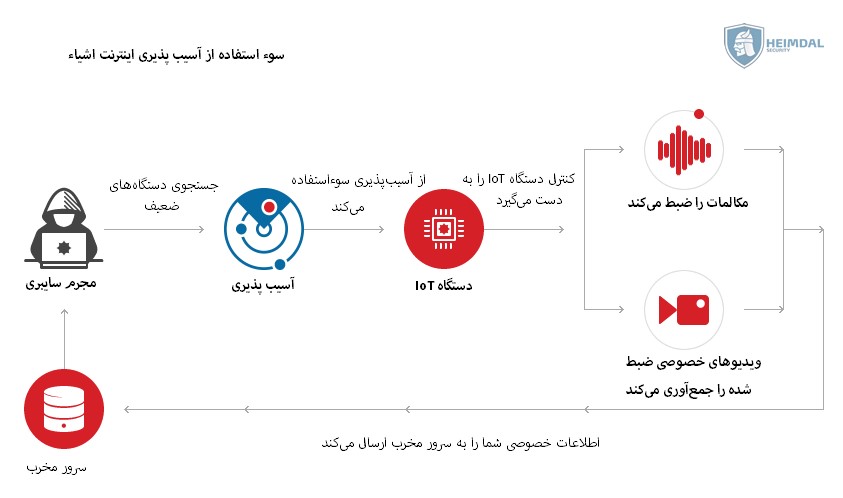

یک بات نت، شبکهای بزرگ از دستگاههای هک شده اینترنت اشیاء است. صدها نفر از طریق بدافزارهایی از این دستگاهها سوءاستفاده میکنند در حالی که مالکین آنها هیچ اطلاعی از موضوع ندارند. سپس هکرها از این دستگاهها برای انجام حملات محروم سازی از سرویس توزیع شده (DDOS) در حجم بزرگ استفاده میکنند.

به عبارت ساده، در این حمله 300 هزار دستگاه قهوهساز هوشمند و دوربین مداربسته سعی میکنند که همزمان به وب سایت مورد علاقه شما دسترسی پیدا کنند. سرورهای وب سایت، تحت فشار این بار بیش از حد، از کار میافتند. از کار افتادن سایتهای محبوب توسط یک سری قهوه ساز و توستر هوشمند، واقعاً باورنکردنی است.

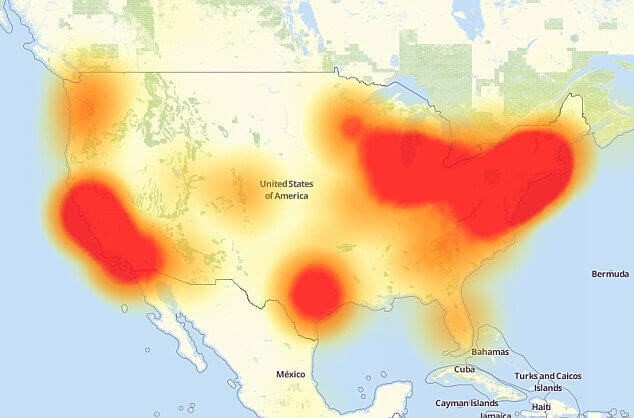

در سال 2016، بات نت “Mirai”به یکی از شرکتهای بزرگ ارایهدهنده سرویس DNS حمله کرد و موفق شد برای چند روز سرویسهای بزرگی مثل Twitter، Netflix، Reddit، Airbnb و Spotify را از کار بیندازد. در ادامه، نقشه حرارتی تمام وب سایتهایی را که تحت تأثیر این حمله قرار گرفتهاند، مشاهده میکنید.

در سال 2017، محققان امنیتی یک بات نت بزرگتر با نام “Reaper“را کشف کردند که در حال گسترش بود و میتوانست اقدام هایی فاجعه بارتر از Mirai را انجام دهد.

کارهایی که شما باید انجام دهید:

باز هم توصیه میکنیم که کلمه عبور پیشفرض تمامی دستگاهها را عوض کنید. همین اقدام میتواند مانع بعضی از آلودگیهای بدافزاری شود. وقتی دستگاه جدیدی خریداری میکنید، شرایط استفاده از آن را مطالعه کرده و بررسی کنید که سازنده آن هر چند وقت یکبار به روزرسانی و وصله امنیتی منتشر میکند. بیشتر دستگاههای اینترنت اشیاء، پشتیبانی کاملی ندارند در حالی که وصله کردن دستگاهها برای محافظت از آنها در برابر آلودگیهای بدافزاری بسیار ضروری است.

ساعت 16:00 است و شما میخواهید به منزل برگردید. بنابراین با شرکت تاکسی رانی اوبر تماس میگیرید.

در ابتدای اکتبر سال 2017، خبرهایی منتشر شد که نشان میداد شرکت اپل، دسترسی کاملاً بیسابقهای به شرکت اوبر جهت خواندن صفحه تلفنهای iPhone داده است؛ حتی برای مواقعی که این نرمافزار در حالت پسزمینه در حال اجرا باشد.

سایر کارشناسان ادعا کردند که این امتیاز دسترسی، حتی در حالتی که برنامه کاربردی بسته باشد به شرکت اوبر اجازه ضبط اطلاعات صفحه تلفن همراه را میدهد. بنابراین باعث میشود که این شرکت به اطلاعات بسیار حساس کاربران دسترسی داشته باشد. با توجه به این که قبلاً در سال 2014 میلادی هم شاهد هک نرمافزار اوبر مخصوص راننده بودیم و اطلاعات بسیاری از حساب های کاربری، قبلاً به سرقت رفته و در کشور روسیه مورد استفاده قرار گرفته است، این خبر چندان خوشایند نیست.

بنابراین این امکان وجود دارد که فردی بتواند به اطلاعات اوبر دسترسی پیدا کرده و از اوبر برای دسترسی به کل اطلاعات تلفن همراه شما، از گالری تصاویر گرفته تا اسناد کاری که در پوشه دانلودها قرار دارند، استفاده کند.

کارهایی که شما باید انجام دهید:

باز هم توصیه میکنیم که امتیازات دسترسی تمام برنامههای کاربردی را بررسی کنید. این کار را باید بعد از هر به روزرسانی بزرگ اندروید یا iOS هم انجام دهید.

جالب اینجا است که شما از این هک اطلاعی ندارید و روزتان همچنان ادامه دارد … اتفاق بعدی چیست؟

ساعت 18:00 است و میخواهید با فردی که نمی شناسید، قرار ملاقات بگذارید.

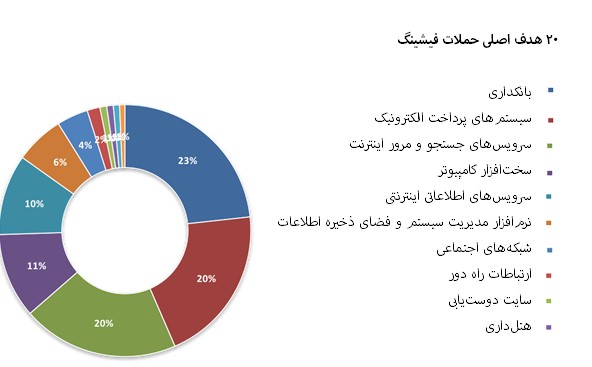

فردی که با او در حال چت بودید، از شما میخواهد که با او قرار ملاقات بگذارید و لینک مربوط به لوکیشن خودش را برای شما ارسال میکند؛ اما این یک کلاهبرداری از نوع فیشینگ است چون شما در اصل، در حال مکالمه با یک بات هستید. چنین حملههایی ممکن است از طریق یک هشدار دروغین برای تغییر کلمه عبور “Tinder” یا ارسال نقشهای به تلفن همراه شما و درخواست دانلود این نقشه صورت بگیرد.

اگر فکر میکنید حملات فیشینگ، بیشتر برای افراد مسن و یا تازه کار که نمیدانند در فضای آنلاین چطور کار کنند، اتفاق میافتد باید در طرز فکرتان تجدیدنظر کنید.

طبق تحقیقات صورت گرفته، احتمال این که افراد جوان قربانی حملات فیشینگ شوند بیشتر است؛ یعنی 11 درصد (برای افراد جوان) در برابر 5 درصد (برای افراد بالای 55 سال). همچنین احتمال سرقت پول این افراد نسبت به افراد مسن نیز بیشتر است.

کارهایی که شما باید انجام دهید:

سعی کنید از توصیههای ارایه شده توسط متخصصان امنیت سایبری برای مقابله با چالش های اینترنت اشیا پیروی کنید.

شرکت “Get Safe Online” چند مادربزرگ را استخدام کرده و آنها را آموزش داد که حساب های کاربری نوههای خودشان را هک کنند. این کمپین جالب، برای افزایش آگاهی در رابطه با روشهای فیشینگ و توصیههای امنیتی برای کاربران اینترنت طراحی شده بود.

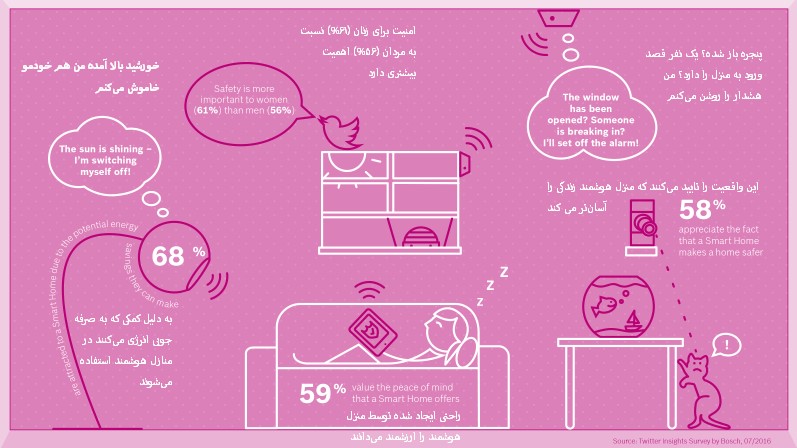

ساعت 21:00 است. شما به منزل دوستان خود می روید. منزل او هم یک خانه هوشمند است که کاملاً به هم ریخته!

در حال حاضر هکرها روشهای زیادی برای سوءاستفاده از سیستمهای خودکار در یک منزل هوشمند دارند، چون بیشتر این سیستمها فاقد تنظیمات امنیتی لازم هستند.

انواع تجهیزات اینترنت اشیاء که به یک نقطه مرکزی متصل میشوند، فرصتهای زیادی را برای انجام اقدام های خرابکارانه فراهم کردهاند؛ از دستکاری نور چراغها گرفته تا خرابکاری با ترموستات یا پخش صدای بلند و ناهنجار از طریق Alexa.

وقتی تنها یکی از تجهیزات اینترنت اشیاء در برابر این همه خطر آسیبپذیر است، تصور کنید که یک منزل هوشمند که هیچگونه تنظیم امنیتی به غیر از تنظیمات پیشفرض ندارد، در معرض چه آسیبهایی قرار دارد و با انواع چالش های اینترنت اشیا روبرو خواهید شد. و تمام مزایای اینترنت اشیاء در صورتی که باعث شوند دادههای شما (عکسها و اطلاعات بانکی) در دست افراد مخرب قرار بگیرند، بیفایده هستند.

کارهایی که شما باید انجام دهید:

شما هم به دوستان خود بگویید که هرگز نباید امکان اتصال به وای فای عمومی را فعال کنند، از اتصال چندین دستگاه به یک سرویس خودداری کنند و هرگز از کلمه های عبور پیشفرض استفاده نکنند.

در ادامه، شما دوستتان را دعوت میکنید که به منزل شما بیاید و آنجا بماند تا زمانی که خانه هوشمند او کاملاً پاکسازی شود؛ اما تا به اینجا هکرها هر چیزی که شما به آن علاقه دارید را تحت کنترل گرفته اند، اتفاق بعدی که ممکن است برای شما یا عزیزانتان پیش بیاید چیست؟

ساعت 22:30 است. دوست شما یک خودروی تسلا (Tesla) دارد که این خودرو هم هک شده است.

از آنجا که نمیخواهیم این داستان بیش از حد تیره و تاریک باشد، فرض میکنیم که هک این خودرو چندان جدی نیست. قفل یکی از درها کار نمیکند و شما مجبور میشوید که روی صندلی عقب بنشینید و بعد رادیو با صدای بلند روشن میشود.

در واقع خودروهای هوشمند، از جمله دستگاههایی هستند که مخاطرات امنیتی زیادی آنها را تهدید میکند. برای مقابله با چالش های اینترنت اشیا دستگاه هایی همچون خودرو، موارد زیر رو بررسی میکنیم:

چالش های اینترنت اشیا موجود در زمینه خودروهای خودکار

- استانداردها: در حال حاضر، هیچ پلتفرم باز و مشترکی وجود ندارد و این شرایط توانایی شرکتهای نرمافزاری برای توسعه قابلیتهای جدید را محدود میکند. این صنعت، نیاز به یک استاندارد عمومی دارد تا بتوان خودروهای خودکار را بر اساس آن تولید کرد.

- حقوق مشتری: مالکیت اطلاعات جمعآوری شده توسط این خودروها به چه فردی تعلق دارد و چه شخصی نحوه استفاده از این اطلاعات را مشخص میکند؟ اپراتورهای سیستم خودروهای اجاره شده میتوانند سرویسهایی را در سیستم نصب کنند که باعث ایجاد چالشهایی در زمینه حقوق مصرف کننده، امنیت و حریم خصوصی وی شوند.

- نگرانیهای مربوط به دستگاه: رانندهها نگرانیهایی در زمینه امنیت، نقص سیستم و قابلیت اعتماد خودروهای هوشمند دارند. همچنین بعضی از رانندهها آنچنان از رانندگی لذت میبرند که علاقهای به واگذار کردن کنترل خودرو به سیستم هوشمند ندارند.

- مقررات: در حال حاضر، مقررات بسیار متنوعی در سراسر جهان در خصوص استفاده از خودروهای خودکار وجود دارد. این خطر وجود دارد که مقررات متناقض، منجر به ایجاد چالشهایی قابل توجه برای شرکتهایی شوند که در زمینه خودروهای خودکار کار میکنند.

در سال 2016، گروهی از محققان چینی، کنترل یک خودروی تسلا را به صورت بیسیم و از 12 مایل دورتر به دست گرفتند. این گروه، یک هات اسپات وای فای مخرب تنظیم کردند که باعث شد وقتی راننده از مرورگر وب استفاده میکرد هکرها بتوانند چراغهای راهنما را روشن کنند، صندلی را به جلو و عقب حرکت بدهند، سان روف را باز کرده و حتی کنترل پدال ترمز را در دست بگیرند. اگر قرار بود این خودرو با سرعت بالا در بزرگراه حرکت کند، ممکن بود این هک باعث ایجاد فاجعهای بزرگ شود.

در سال 2017، محصولات شرکت تسلا و سایر تولیدکنندگان خودروهای هوشمند، همچنان دارای نقصهای امنیتی بزرگی بودند. هکرهایی که در برنامه آزمایشی این شرکت حضور داشتند توانستند باز هم از طریق مرورگر، نرمافزارهای مخرب را ارسال کنند، پدال ترمز را از راه دور کنترل کنند، چراغها را روشن کنند و موسیقی مورد نظرشان را از رادیوی خودرو پخش کنند.

کارهایی که شما باید انجام دهید:

صبر کنید تا وضعیت باگهای امنیتی خودروهای خودکار مشخص شود و دوستان خود را هم تشویق به این کار کنید. خوشبختانه شرکت تسلا یک برنامه خیلی خوب برای تشخیص باگها دارد. بهتر است صبر کنید تا این خطاها برطرف شوند و همچنین از سایر نکات ایمنی توصیه شده در این مقاله پیروی کنید. و درگیر چالش های اینترنت اشیا نشوید.

ساعت 23:00 شده است. شما خسته و پر از استرس هستید. متأسفانه امکان هک شدن برنامههای کاربردی مدیتیشن هم وجود دارد.

ساعت 23:00 است و امروز مدام هک شده اید. خوشبختانه این روز تقریباً تمام شده و شما و دوستتان به منزل برگشته اید. دستگاه قهوهساز ممکن است همچنان کار نکند اما دیروقت است و شما قصد دارید استراحت کنید.

امروزه ماشینهای صوتی، نویز سفید و برنامههای کاربردی مدیتیشن بین پرفروشترین محصولات در آمازون یا گوگلپلی قرار دارند. با توجه به این که روزبه روز بر تعداد دستگاههای متصل به اینترنت افزوده میشود و هکرها هم هر روز خلاقتر میشوند میتوانند تمامی این برنامههای کاربردی را دچار مخاطره کنند. هر چند ممکن است عدم وجود تنظیمات امنیتی از سوی کاربر منجر به مشکلاتی شود اما بازارهای برنامه های کاربردی هم ممکن است در معرض خطر باشند. شما امروز مدام با چالش های اینترنت اشیا دست و پنجه نرم کرده اید و خودتان هم متوجه نشده اید.

خیلی از مردم قبل از خواب، در شبکههای اجتماعی به گشتوگذار میپردازند. امروزه حتی برنامههای کاربردی مدیتیشن هم امنیت ندارند. یکی از نسخههای آلوده به تروجان اینستاگرام موفق شد از فیلتر پلیاستور عبور کند. همچنین مشخص شده که یکی از برنامههای کاربردی پرداختی، در گوشیهای اندروید به استخراج رمز ارزها پرداخته و موجب کند شدن آنها میشود.

قبل از این که در مورد این داستان قضاوت کنید، اطرافتان را بررسی کنید تا ببینید چند دستگاه دارید که ممکن است از سوی هکرها دچار مخاطره شوند.

چشمانداز امنیت امروزی، افراد را ملزم میکند همیشه آگاه باشند. برای مثال، حتی اگر رایانه شما هیچ وقت به اینترنت متصل نشده باشد، یک هکر مخرب میتواند به آن نفوذ کند.

یک گروه از محققان اسراییلی توانسته اند دادههای موجود در رایانه های ایزوله شده (air-gapped) را که هرگز آنلاین نشده بودند، به سرقت ببرند؛ اما چطور؟ با استفاده از بدافزاری برای استخراج دادهها از طریق صدای فن رایانه و امواج الکترومغناطیسی که توسط CPU منتشر میشوند. البته دادههای به دست آمده از این طریق جزئی بودند و کاربران معمولی، مثل ما و شما نیازی به نگرانی در این زمینه ندارند.

با پیروی از این توصیهها در برابر طیف گستردهای از حملاتی که به سمت هر یک از دستگاههای شما هدایت میشوند، ایمن خواهید بود. سعی کنید این توصیههای مفید را با دوستان و اعضای خانوادهتان به اشتراک بگذارید:

- از دستورالعملهای گفته شده در این مقاله پیروی کنید. همیشه تنظیمات دستگاهها را ایمنسازی کرده و کلمه عبور پیشفرض را تغییر دهید. دستگاههای زیادی را به یک وای فای مشترک متصل نکنید. حتماً مسیریاب منزلتان را با یک کلمه عبور قوی امنسازی کنید.

- از چندین لایه محافظتی، اضافه بر آنتیویروس استفاده کنید چرا که از رایانه شما در برابر ترافیک مخرب محافظت میکند و قبل از این که آلودگی وارد سیستم تان شود، جلوی آن را می گیرد.

- اگر فکر میکنید اقدام های امنیتی لازم را انجام دادهاید ولی میخواهید به یادگیری اطلاعات ارزشمند ادامه دهید، از سایر مطالب امنیتی سایت فراست استفاده کنید.

امیدواریم این مقاله برای شما مفید واقع شده باشد. و شمارا درگیر چالش های اینترنت اشیا دستگاه های سیار نکند. پیش از خواندن این مقاله ایا شما مورد حمله هکرها توسط دستگاه های سیار قرار گرفته اید؟ راه حل شما چه بوده؟ میتونید تجربه های خودتونو از طریق کامنت با ما درمیون بذارید.