امنیت سایبری پیشگیرانه

پیشگیری قایق نجات شما برای ماندن در بالای جزر و مد امنیت سایبری است

تعداد زیادی از سازمانها اصطلاحاً خودسوزی میکنند چرا که اهمیت سرمایهگذاری بر روی ابزارهای پیشگیرانهای که آنها را در برابر مجرمان سایبری ایمن نگاه خواهند داشت را درک نکردهاند. آنها تنها پس از آنکه آسیب دیدند و سیستمشان به مخاطره افتاد، به اهمیت امنیت سایبری پی خواهند برد.

زمانی که بچه بودیم به ما یاد داده شده که از چیزهای داغ دوری کنیم تا از سوختنمان جلوگیری کنیم. والدینمان سعی داشتند قوه پیشبینی خطرات بالقوه و اجتناب از آنها را به ما بیاموزند. اما اغلب اوقات، کودکان با سختترین روش، یعنی آسیب رساندن به خودشان، این درسها را میآموزند.

یک فاجعه امنیت سایبری، خسارات عمدهای به آن سازمان وارد میکند و گاها ممکن است به قیمت خارج شدن آن سازمان از بازار تجاری تمام گردد.

آیا این ریسک را حاضرید در قبال سازمانتان انجام دهید؟

بیاید با این واقعیت روبرو شویم: در محیط دیجیتال معاصر، مسئله این نیست که ” آیا هک خواهیم شد” بلکه موضوع این است که “چه زمانی هک خواهیم شد”.

لازم است که دیدگاهمان را به این سو چرخانده و مطمئن شویم که برای زمانی که این اتفاق رخ دهد آماده هستیم.

آیا مطمئن هستیم کلیه ابزارها و روشهای ممکن برای مصون ماندن نسبت به آسیبهای احتمالی ناشی از شکافهای سایبری را بکار گرفتهایم؟

این نکته بسیار حائز اهمیت است که ما ارزش تخصیص بخشی از منابعمان به بحث جلوگیری از حوادث امنیت سایبری را درک کنیم.

ابزارهایی که قبل از ایجاد شکاف بکار گرفته میشوند یا ابزارهای امنیت سایبری پیشگیرانه، هزینه چندانی در برندارند، اما سازمان شما را در معرض ریسکهای عمده قرار میدهند. اقدامات امنیت سایبری پیشگیرانه مزایای طولانی مدتی به همراه دارند که ارزش استفاده از آنها را دارد.

چرا سازمانها، امنیت سایبری پیشگیرانه را جدی نمیگیرند؟

زمانی که نوبت به امنیت سایبری پیشگیرانه میرسد، چالشهایی که سازمانهای کوچک و متوسط با آن روبرو هستند با چالشهایی که سازمانهای بزرگ ناچار به دست و پنجه نرم کردن با آنها هستند، متفاوتاند.

مشاغل کوچک و متوسط

- به نظرشان امنیت سایبری پیشگیرانه، بی اهمیت است در نتیجه بهکارگیری هرگونه ابزاری را کنار میگذارند.

- تصورشان بر این است که این کار هزینهبر است و بودجهای به آن اختصاص نمیدهند و بر روی سایر موضوعاتی که از دید آنها برای بقای تجارتشان مهماند تمرکز میکنند.

- تنها پس از رخداد حادثهای بد به اهمیت امنیت سایبری توجه میکنند.

- نسبت به کارهایی که باید انجام دهند بیاطلاع هستند و تمایلی ندارند برای دریافت راهنمایی با متخصصان تماس بگیرند.

در همین حال برای سازمانهای بزرگ

- این سازمانها عموماً به اندازهای بزرگ هستند که کنترل آنها به شیوهای درست دشوار است. هرچند این سازمانها کارمندانشان را آموزش میدهند و سیستم امنیتی مخصوص خود را راهاندازی کردهاند، تنها یک کارمند برای تأثیر گذاشتن بر روی کل آن سازمان کافی است.

- اگر اتفاق بدی رخ دهد، آنها تمایلی به گزارش مشکلات یا آگاه کردن متصدیان مربوطه ندارند. تصور آنها بر این است که این کار به اعتبار آنها آسیب میرساند (هرچند بیشتر افراد از گزارش دادن سود میبرند و به قول معروف پنهان کردن آشغالها زیر فرش نمیتواند تا ابد ادامه داشته باشد).

- هشدار دیگری که این روزها سرخط خبرها را به خود اختصاص داده است از جانب Mary Jo White ، مدیر کمیته امنیت و تبادل اطلاعات ایالت متحده آمریکا (SEC) منتشر شده است : بزرگترین ریسکی که سیستم مالی با آن روبروست امنیت سایبری است.

- زیان و تلفات این حوزه، دائماً در حال رشد است. گزارش جدیدی نشان میدهد که تعداد کل شکافها تنها در سیستم سلامت سالانه مبلغی بالغ بر 6.2 میلیارد دلار برای این صنعت، هزینه ایجاد میکند. سایر گزارشات نیز چندان خوشبینانه نیستند.

چگونه یک برنامه امنیت سایبری پیشگیرانه برای سازمانتان آغاز کنید؟

طراحی یک معیار سنجش امنیتی و برنامه امنیت سایبری پیشگیرانه مورد نیاز سازمانتان لزوماً به معنی مسئولیت اضافه نیست.

شما میتوانید با یک طرح ساده اولیه آغاز کنید :

1- لیستی از حوادث امنیت سایبری عمده که رخداد آنها در سازمانها و در صنعت شما متداول است، ایجاد کنید.

این حوادث اغلب با ترکیبی از موارد زیر رخ میدهند :

- کارکنان آموزش ندیده

- مهندسی اجتماعی

- نرمافزار منسوخشده

این موارد میتوانند منجر به شکاف در دادهها و آلوده شدن سیستمها بوسیله بدافزار، باج افزار یا جاسوسافزار، شوند.

2- لیست تخمینی از دادههایتان فراهم کنید

- ارزشمندترین داده شما چیست؟

- آن را کجا و در کدام حساب کاربری نگه میدارید؟

- آیا چند نسخه پشتیبان را در چند مکان مختلف نگه میدارید؟

3- سیستم امنیتی که در حال حاضر از آن استفاده میکنید را مورد ارزیابی قرار دهید. در زمان تست، تمام سناریوهای ممکن را در نظر بگیرد.

- یک ارزیابی از نقاط آسیبپذیر انجام دهید تا نقصهای بالقوه را شناسایی کنید.

- معمولاً ضعیفترین لینکهای یک سیستم، افراد آن سیستم هستند و تنها یک کارمند لازم است که کل سیستم را تحت تأثیر یک حادثه قرار دهد.

- یک کارمند به چه چیزهایی دسترسی دارد؟

- چه نوع آموزشهای امنیتی به آنها داده میشود؟

- اگر دادههای شما مفقود شوند، لو بروند یا پاک شوند، چه اتفاقی رخ خواهد داد؟

4- آنالیزی از نظر صرف هزینه و میزان سودمندی آن انجام دهید. مشخص کنید کدامیک از ابزارهای امنیت سایبری عملی و مقرون به صرفه هستند.

- شما میتوانید آنها را به دو دسته عمده تقسیم کنید:

- آموزش افراد

- تکنولوژی( نرمافزار / سخت افزار).

5- درخواست راهنمایی کنید

اگر بودجه بیشتری در اختیار دارید، این گزینه را نیز دارید که از متخصصان امنیتی نیز درخواست راهنمایی و کمک کنید. آنها میتوانند شما را در کشف نقاط کور سیستمتان کمک کنند.

معیارهای امنیت سایبریای که سازمان شما باید در نظر بگیرد

کارکنان

آموزش کارکنان

من این مورد را در ابتدای کار بیان کردم چرا که یکی از حیاتیترین این معیارها به حساب میآید. اغلب حملات سایبری به دلیل فقدان دانش کافی در کارمندانی که توجه کمی به حوزه امنیت سایبری دارند و ازطرف دیگر کارهای بیش از حدی به آنها محول شده است رخ میدهند.

دانلود کردن ضمیمههای مخرب، کلیک کردن بر روی لینکهای مشکوکی که نمیدانند آنها را به کجا هدایت خواهند کرد، آشکار کردن اطلاعات مجوزهایشان بدون آنکه متوجه شوند در آخر، سر از دامنه دیگری در خواهند آورد، بازبینی وبسایتها با محتوای چندرسانهای سرقت شده، اتصال USB ها یا هارد درایوهای با منبع نامشخص، تنها تعداد اندکی از مواردی است که اشتباه بوده و میتوانند به آلوده شدن سیستم بینجامند.

بیشتر شکافها و رخنههای شدید امنیتی توسط حملات فیشینگ هدفدار (spear-phishing)به وجود آمدهاند. این نوع از فیشینگ، هدفمند است که توسط آن مجرمان سایبری زمان کافی بدست آورده و قربانیهای احتمالی را آنالیز میکنند. آنها زمان بیشتری برای مطالعه هدفها صرف میکنند و معمولاً صرف این زمان اضافهتر، کارگر خواهد بود. این نوع حمله یکی از موفقترین انواع حملات است.

بیشتر بخوانید: چگونه حملات فیشینگ را تشخیص دهیم؟

در اینجا چند نمونه از شکافهای اخیر ایجاد شده توسط کارکنان را مشاهده میکنید :

Seagate و Snapchat نیز در میان قربانیان قرار داشتند؛ کلاهبردار خودش را به عنوان مدیران جا زده بود تا اطلاعات حقوق و دستمزد کارمندان را دریافت کند.

مجرمان سایبری برای به دست گرفتن کنترل شبکه هتلها، به شدت از ایمیلهای فیشینگ هدفمند برای آلوده سازی هدفها با بدافزارها بهره میبرند. این شکافها صدها و هزاران حساب کارت اعتباری مهمان را در معرض دید قرار میدهند.

در خصوص شکافهای امنیتی اخیر در سیستم سلامت، در اینجا به مروری بر یکی از جدیدترین تحقیقات به انجام رسیده، میپردازیم:

حملات مجرمانه، علت اصلی این رسوخها بوده و تقریباً نیمی از مشکلات از آنها نشات میگیرند و نسبت به سال گذشته 5 درصد افزایش داشتهاند. بسیاری از این سرقتها درون مشاغل رخ میدهند. در حقیقت 13 درصد از آنها توسط شخصی که درون خود سازمان سلامت مشغول فعالیت بوده، انجام شده است. نیمی دیگر از این شکافها و رخنههای اطلاعاتی میتوانند به شلختگی و اشتباهات کارکنان نسبت داده شوند؛ برای مثال، گم کردن کامپیوتر حاوی اطلاعات رمزگذاری نشده بیماران.

بدترین بخش این موضوع کجاست؟ شکاف عمیقی بین آنچه کارکنان میدانند که باید انجام دهند و آنچه در واقعیت انجام میدهند، وجود دارد. تنها یک کارمند لازم است تا کل سیستم دچار شکاف شود.

به همین دلیل، کمک به فهم آنها در زمینه امنیت سایبری درست به اندازه نحوه تأثیرگذاری آن بر روی مشاغل و موقعیت شغلیشان حائز اهمیت است. آیا آنها بطور کامل از پیامدهای هکی که ممکن است رخ دهد، آگاهی دارند ؟

بخشی از سرمایهگذاری سازمان را به آموزش کارکنان خود اختصاص دهید. آموزش امنیت سایبری جلوی بسیاری از آن هکها را خواهد گرفت.

همچنین میتوانید آنها را ملزم سازید دوره امنیت سایبری برای مشاغل کوچک و متوسط ما را بگذرانند این دوره یک دوره رایگان است و اطلاعات ساده، ساختارمند و قابل پیادهسازی را ارائه میدهد. ما این دوره را ماه گذشته همراه با مرکز امنیت دیجیتالی لندن پایهریزی کردیم.

ایجاد قوانینی در خصوص دستیابی به اطلاعات

کارمندان به کدام دسته از اطلاعات، دسترسی دارند ؟

مجوزهای دسترسی کارمندان باید لایهبندی شوند. هرچه مسئولیتهای آنها در سطح سازمانی بالاتر باشد، مجوزهای دسترسی آنها به اطلاعات سطح بالا نیز بالاتر خواهد بود.

بهعنوان مثال، دلیلی ندارد انترنی که بر روی ارتباطات کار میکند، به اطلاعات حقوقی، دستمزد و مالیات دسترسی داشته باشد، درست است؟

در خصوص اطلاعاتی که بر روی تلفنهای هوشمند نیز در دسترس افراد قرار میگیرند احتیاط کنید. زیر نظر گرفتن و موقعیتیابی یک صفحه فیشینگ بر روی گوشی تلفن همراه، بسیار سختتر از لپتاپ یا کامپیوترهای رومیزی است.

قوانین مربوط به کارمندان سابق

سازمان شما باید سیستمی را برای کارکنانی که سازمان را ترک میکنند نیز در نظر بگیرد. کارکنان سابق نیز از جمله تهدیدات اولیه برای امنیت سازمانها به شمار میآیند. بسیاری از کارکنان سابق از این اطلاعات برای کینهورزی و انتقامجویی یا سود شخصی در آینده استفاده میکنند.

خود من نیز به شخصه مشکل مشابهی را تجربه کردم که یکی از کارمندان پیشین قصد انتقامجویی داشت. او حساب کاربری ایمیل مرا هک کرده، تمامی کارها، وبسایت( همان وبسایتی که او نیز بر روی آن کار کرده بود) مرا پاک کرد، به حسابهای کاربری برنامههای اجتماعی من آسیب رساند و غیره.

فارغ از اندازه سازمان، از امضای یک توافق حفظ محرمانگی با کسانی که وارد تیمتان میشوند اطمینان حاصل کنید. این قرار دارد باید به وضوح اعلام کند که این شخص اجازه ندارد چه نوع اطلاعاتی را با چه کسانی و تا چه مدتزمانی مطرح کند. همچنین لازم است اقدامات قانونیای که در صورت نقض توافق انجام خواهند شد نیز ذکر شوند.

برای هر یک از کارکنان، لیستی از حسابهایی که به آنها دسترسی دارند و اینکه چه نوع دادههایی در آن حسابها نگه داری میشوند، تهیه کنید. فراموش نکنید که پیش از اتمام مدتزمان همکاری، دسترسی آنها به آن حسابها را محدود کنید.

تکنولوژی (نرمافزار + سخت افزار)

تهیه نسخه پشتیبان از دادهها

تصور کنید که اتفاقی برای کامپیوتر سازمانتان رخ دهد.

ممکن است بیافتد، دچار آسیب شود، از یک مشکل سختافزاری رنج ببرد، گم شود و یا دزدیده شود. دادههای روی آن میتوانند رمزگذاری، خراب شده یا لو بروند.

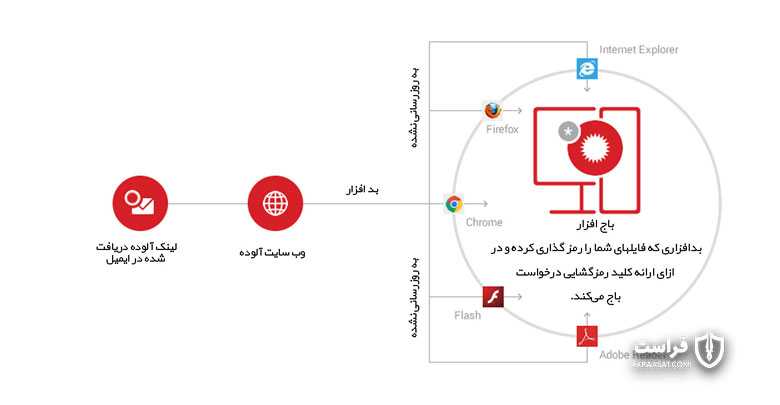

در ادامه مجرم سایبری تمامی دادههای شما را رمزنگاری کرده و از شما میخواهد در ازای دریافت کلید رمزگشایی، هزینه پرداخت کنید. اگر طی 24 ساعت این هزینه را پرداخت نکنید، مقدار درخواستی باج افزار دو برابر خواهد شد.

به شدت توصیه شده است که هزینهای بابت این باج افزارها پرداخت نشود. هیچ تضمینی وجود ندارد که شما کلید رمزگشایی را دریافت کنید. همچنین این رمزنگاری ممکن است به صورت اشتباهی انجام شود و پس از پرداخت به این موضوع پی ببرید که فایلهایتان دچار خرابی غیرقابل بازگشتی شدهاند.

ابنها تنها تعداد کمی از دلایلی هستند که شما را به داشتن نسخههای پشتیبان ترغیب میکنند. دقت کنید که برای نسخه پشتیبان از ضمیر جمع استفاده شده است، اوکی؟

چندین نسخه پشتیبان در چند مکان مختلف.

تکنولوژی فیلتر کردن URL (نشانی اینترنتی)

این تکنولوژی، نوعی نرمافزار است که دسترسی کارمندان به وبسایتهای خطرناک با قابلیت بارگذاری بدافزارها را مسدود میکند. سازمان با مسئول فنیای که فیلترURL را نصب میکند، قوانین اندکی را نیز راهاندازی میکند.

زمانی که کارمند قصد باز کردن صفحهای را دارد، این فیلتر منبع و محتوای آن را چک خواهد کرد تا مشخص کند فهرست سیاه یا وبسایتهایی که به عنوان وبسایتهای آلوده شده علامتگذاری شدهاند، هست یا خیر. اگر این وبسایت در این لیست موجود بود، بیش از آنکه بتواند آسیبی وارد کند مسدود خواهد شد.

Patch کردن و بهروزرسانی

تولیدکنندگان نرمافزار به شکل پیوسته پچ ها (patch) و بهروزرسانیهای جدیدی منتشر میکنند. این پچ ها و بهروزرسانیها اغلب علاوه بر آنکه قابلیتهای جدیدی به نرمافزارها و برنامههای موجود اضافه میکنند، اشکالات امنیتی مشاهده شده را نیز برطرف میکنند.

ضروری است که این بهروزرسانیها به سرعت انجام شوند تا مجرمان سایبری نتوانند از آنها سو استفاده کنند. مرورگرها یا پلاگینهای منسوخشده نقاط آسیبپذیر اساسی سیستم شما هستند.

برای مدیر شبکه نیز، بهروزرسانی سریع تمامی این نرمافزارها آن هم به محض انتشار پچ ها کار بسیار دشواری است.

آنتیویروس

یک برنامه آنتیویروس به شناسایی و حذف هر نوع بدافزار بر روی یک سیستم کامپیوتری کمک میکند. رایجترین تکنیکهای شناسایی بدافزارها امضاها (signatures) و روشهای اکتشافی یا هیروستیکی (heuristic) هستند.

آنتیویروس احتمالاً هزاران امضای بدافزاری را در خود نگه داشته است اما تنها قادر به شناسایی آنهایی ست که در حال حاضر امضای آنها شناخته شده باشد. متأسفانه یک فاصله زمانی بین انتشار یک بدافزار جدید و الحاق امضای آن به آنتیویروس وجود دارد. در طول این دوره، بدافزار میتواند در سیستم، توزیع شده و به سیستم حمله کند.

همچنین، نوع جدیدی از بدافزار در حال حاضر وجود دارد که توانایی تغییر و پنهانسازی خود از دید برنامه آنتیویروس را دارد.

روش اکتشافی یا هیروستیکی برای شناسایی بدافزار، بر پایه تجربیات قبلی از رفتار بدافزار شکل میگیرد. این شیوه نیز نقاط ضعف مختص به خود را دارد: این متود تنها بر اساس تجربیات گذشته میتواند به نتیجه برسد، در نتیجه بدافزارهای مبتنی بر روشی خلاقانه، میتوانند همچنان ناشناس باقی بمانند.

نتیجهگیری

” سرمایهگذاری بر روی روشهای امنیت سایبری پیشگیرانه، مهم است به این علت که یک رفتار واکنشی بهتنهایی کافی نیست و پیشگیری از حادثه هموار بهتر از واکنش در برابر حادثه است.

چرا که زمانی که شما یک کمپانی با رویکردی پیشگیرانه داشته باشید، تمایل دارید که همواره در خط مقدم تکنولوژی بمانید، علاقهمندید الهامبخش کارکنانتان و سایر افراد باشید تا این سیر تکاملی را با آغوشی باز بپذیرند، میخواهید خلاقیت خود را نشان دهید. دوست دارید بهترین نوع از هر محصولی که استفاده میکنید را در اختیار داشته باشید و در نهایت با گرفتن درس عبرت از اشتباهات سایرین قصد دارید امنیت سایبری خود را حفظ کنید.

پیشگیری در امنیت سایبری نهتنها برای کارشناسان IT، بلکه برای بالاترین سطح مدیران تا پایینترین سطح کارمندان در تمام صفوف شغلی الزامی است. این شیوه بیشتر شبیه به یک تصمیمگیری روزمره است و البته نه لزوماً از نوع تصمیمات سرمایهگذاری. این تصمیمی نه تنها برای سازمان بلکه برای کاربران نهایی نیز هست.

هر سازمانی یک انتخاب دارد: “اینکه رویکرد واکنشی در امنیت سایبری داشته باشد یا از مزایای رویکرد پیشگیرانه در هر آنچه که انجام میدهد بهره ببرد.”