فیشینگ: نحوه شناسایی و پیشگیری از آن

با استفاده از این توصیههای عملی از تیررس حملات فیشینگ مجرمان سایبری در امان بمانید.

این بحث موضوع جدیدی نیست، اما خطرات و تهدیدات را افزایش میدهد. تعداد حملهکنندگانی که از روش فیشینگ phishing استفاده میکنند به طور پیوسته رو به رشد است و این افراد مدام در حال بهبود تکنیکهایشان هستند. استراتژیهای آنها به قدری متقاعد کننده است که به سختی میتوانید بین آنها و ارتباطات بی ضرر تمایز ایجاد کنید و تنها کسری از ثانیه طول میکشد که به دام آنها بیفتید.

شاید خطرناکترین رویکردی که در خصوص این روش به چشم من خورده است این باشد: ” اوممم، خوب که چی؟ فکر نمیکنم این مشکل برای من پیش بیاد و اگر هم پیش بیاد به هر حال من چیز مهمی ندارم که بخوام نگرانش باشم”.

در حقیقت، اگر شما نسبت به این مسئله بیتفاوت باشید، این موارد میتوانند آسیب بسیاری به شما وارد کنند.

پیامدهای آنها میتوانند موارد ذیل باشند: برداشت پول، خرید کردن، سرقت هویت و باز کردن کارت اعتباری به نام شما و حتی موارد پیشرفتهتری مثل داد و ستد اطلاعات مربوط به شما و سایر مسائل.

آخرین گزارش منتشر شده توسط کسپرسکی نشان میدهد که فیسبوک یکی از 3 شرکتی است که بیشترین تاثیر را از اکسپلویتها یا کدهای مخرب دریافت کرده است.

تلگرام نیز به عنوان یک پلتفرم پیامرسان محبوب، دائما در معرض فعالیتهای فیشینگ قرار داشت. در حال حاضر، یک روبات آنتی فیشینگ ساخته شده که از اطلاعات حساب کاربری کاربران محافظت میکند.

آخرین گزارش از تحقیق و بررسی در خصوص شکاف اطلاعات که توسط Verizon انجام شده است نشان میدهد که 23% از گیرندگان ایمیل، پیامهای فیشینگ را باز کرده و 11% از آنها روی ضمیمهها کلیک میکنند. این آمار به این معنی است که اثرگذاری این ایمیلها سه برابر کمپینهای ایمیلی است که این روزها به کار برده میشوند.

گزارش Kaspersky حاکی از این است که در سه ماهه سوم سال 1394، سیستم ضد فیشینگ آنها 36 میلیون بار راهاندازی شده است که این رقم 6 میلیون بار بیشتر از سه ماهه قبل است.

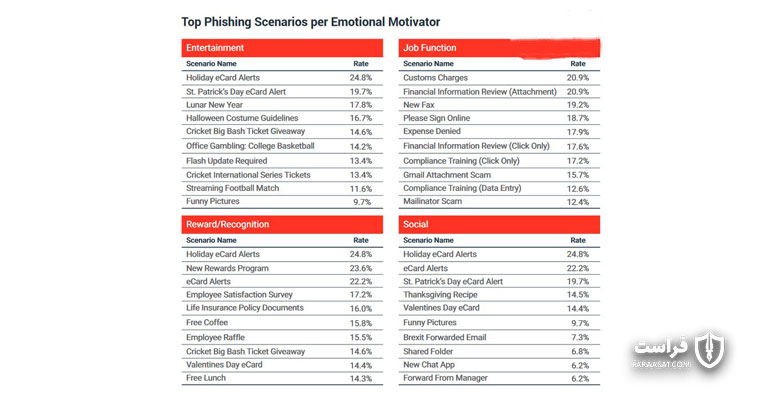

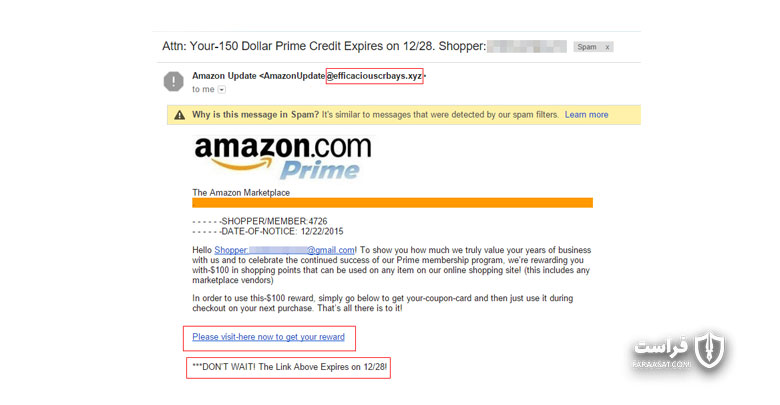

در تصویر زیر برخی از عنواین جعلی که کلاهبرداران به کمک آنها اطلاعات کاربران را به سرقت میبردند قابل مشاهده است.

و زمینه همچنان برای حملات فیشینگ باز است. بر اساس گزارش McAfee :

- 15-20% از نشستهای (Session) وب کارکنان ( باز کردن یک مرورگر) با کلیک کردن بر روی لینکی در ایمیل آغاز میشوند.

- 92% از کارمندان به امنیت سیستم ایمیل شرکت اعتماد میکنند و احساس میکنند که ایمیل آنها نیز امن خواهد بود.

اگر تمایل دارید از گیر افتادن در دام فیشینگ در امان بمانید با ما در مرور الفبای فیشینگ همراه باشید : فیشینگ چیست، برای شناسایی و جلوگیری از حملات چه کاری میتوانید انجام دهید و اگر متوجه شدید در شبکه فیشینگ گیر کردهاید، چه ابزارهایی را میتوانید به کار ببرید.

- فیشینگ چیست؟

- نحوه عملکرد فیشینگ به چه شکل است؟

- چرا فیشینگ جواب میدهد؟

- فیشینگ میتواند چه آسیبهایی وارد کند؟

- اولین گزارشات فیشینگ

- انواع فیشینگ (هدفدار، صید نهنگ، کپی)

- داغترین ترندهای فیشینگ ( کلاود، مالی، رسانه اجتماعی)

- برای حفظ امنیت آنلاین باید چه مواردی را مد نظر قرار داد (از سرآیند ایمیل تا محتوا، شکل، ضمیمهها و لینکهای خارجی)

- ابزارهای مناسب ضد فیشینگ

- نکات ابتدایی حفظ امنیت آنلاین و کامپیوتر

- چرا گذرواژه اهمیت دارد؟

- چگونه امنیت امور مالیتان را بهبود دهیم

- اگر هنوز مطمئن نیستید که با فیشینگ روبرو شدهاید، این قسمت را بخوانید

- اگر فکر میکنید در شبکه فیشینگ به دام افتادهاید چه کاری باید انجام دهید

- کجا میتوانید آلودگی به فیشینگ را گزارش کنید

فیشینگ چیست؟

فیشینگ نامی است که به تلاشهای مجرمان سایبری برای فریب و بدست آوردن اطلاعات حساس و یا پول شما، اختصاص داده شده است.

واژه “فیشینگ (phishing)” مترادف “ماهیگیری (fishing)” است چرا که قیاسی مشابه با قرار دادن طعمه برای به دام انداختن قربانی محسوب میشود.

منظور از اطلاعات حساس در اینجا هر چیزی از کد ملی شما تا گذرواژهها، شمارهحساب بانکی، جزئیات کارت اعتباری، شماره PIN، آدرس منزل، حساب رسانه اجتماعی، تاریخ تولد، نام خانوادگی مادر و غیره میباشد.

این اطلاعات میتوانند برای خسارات مالی، سرقت هویتی، دسترسی غیرقانونی به حسابهای مختلف، تهدید، باجخواهی و غیره بکار روند.

نحوه عملکرد فیشینگ به چه صورت است؟

تا اینجا متوجه شدیم فیشینگ چیست ، حال باید حملهکنندگان از روشهای اغفال متفاوتی بهعنوان استراتژیهای فیشینگ استفاده میکنند.

آنها پیامها و وبسایتهای جعلیای خواهند ساخت تا بتوانند رفتار نمونههای اصلی را کپیبرداری کنند. به این طریق، شما را ترغیب میکنند تا اطلاعات شخصیتان را بدست آنها بدهید. آنها یا از شما میخواهند ایمیلشان را پاسخ بدهید، یا لینکی که در پیام قرار گرفته است را دنبال کنید یا ضمیمهای را دانلود کنید.

ارتباط ظاهراً توسط یک شخص یا شرکت قانونی برقرار میشود. حملات فیشینگ، پیامهایی که از مؤسسات مالی، آژانسهای دولتی (برای مثال IRS)، سرویسها و خرده فروشان آنلاین (نظیر آمازون، eBay، PayPal)، رسانههای اجتماعی (نظیر فیسبوک) یا حتی از یک دوست یا همکار ارسال میشوند را جعل میکنند.

برای آنکه ایمیل فیشینگ، اصل و واقعی به نظر برسد، حمله کننده تصاویر و اطلاعات وبسایت اصلی را نیز در آن قرار میدهد.

آنها ممکن است شما را به وبسایت آن شرکت نیز هدایت کرده و از طریق تبلیغات پاپ آپ ساختگی، اطلاعات جمع کنند. یا ممکن است این روند به صورت برعکس صورت بگیرد: اول اطلاعات شخصی شما را دریافت کنند و سپس شما را به وبسایت اصلی هدایت کنند.

در سایر حالات، ممکن است به شما گفته شود که هدف یک کلاهبردار قرار گرفتهاید و فورا باید اطلاعاتتان را بروز کنید تا حساب کاربریتان امن بماند. میلیونها نفر از مشتریان Walmart در سال 1392 به همین روش فریب خورده و مورد سواستفاده قرار گرفتند.

تمامی این حیلهها احتمال درک آنچه در حال وقوع است را برای شما به حداقل میرساند.

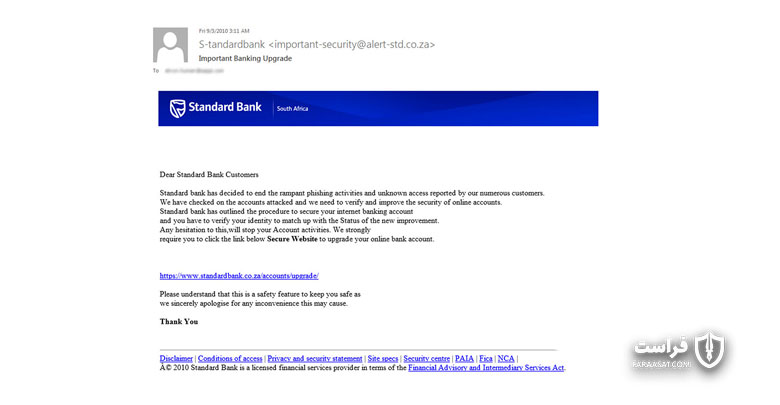

در اینجا مثالی از یک فیشینگ بانکی در سال 2010 توسط McAfee آورده شده است:

فیشینگ تبدیل به راهی برای انتشار بدافزارها شده است. حمله کننده محتوای مخرب را از طریق ضمیمهها یا لینکها ارسال میکند و شما را فریب میدهد تا بر روی آنها کلیک کنید. کد مخرب، کنترل کامپیوتر شخص را بدست میگیرد تا آلودگی را منتشر کند.

با اینکه فیشینگ اغلب از طریق ایمیل منتقل میشود، میتواند از طریق سایر واسطها نیز کارش را انجام دهد. در طول سالهای اخیر، حملهکنندگان سایبری، تمرکزشان را بر روی حملات فیشینگی که از طریق سرویسهای پیامرسانی فوری، SMS، شبکههای اجتماعی، پیامهای مستقیم در بازیها و سایر روشهای این چنینی قرار دادهاند.

چرا فیشینگ جواب میدهد؟

علت محبوبیت فیشینگ در میان حملهکنندگان سایبری این است که فریب دادن افراد برای کلیک کردن بر روی لینکها و یا دانلود ضمیمهها بسیار سادهتر از تلاش برای نفوذ در سیستم دفاعی آنها است.

علت اینکه فیشینگ عمل میکند این است که وارد حیطه احساسات میشود. این شیوه، قراردادهای عالی و وسوسه انگیزی را پیشنهاد میدهد یا به شما هشدار میدهد که شاید مشکلی برای یکی از حسابهای شما به وجود آمده باشد.

مؤثر بودن آن نیز به این علت است که بیش از 50% از کاربران از گذرواژههای یکسان برای حسابهای کاربری متفاوتشان استفاده میکنند. این کار به دست آوردن اطلاعات حسابهای شما را برای آنها آسان میکند.

تأثیرات فیشینگ

آسیبهای فیشینگ میتواند از دست رفتن دسترسی به حسابهای مختلف بانکی، ایمیلها، پروفایلهای رسانههای اجتماعی، حسابهای خرده فروشان آنلاین تا سرقت هویت، تهدید و باجخواهی و پیامدهای بسیار دیگری را شامل شود.

در اینجا تعدادی از این آسیبها نام برده شده است:

- از دست رفتن منابع مالی

- از دست دادن دادهها

- از دست دادن حسابهای کاربری

- باجافزار برای بازیابی دسترسی به اطلاعاتتان از شما درخواست وجه کند

- باجخواهی و تهدید مؤسسات

- آلودگی به بدافزار یا ویروسها در یک کامپیوتر یا شبکه

- استفاده غیرقانونی از دادههای شخصی

- استفاده غیرقانونی از کد ملی شما

- ساخت حسابهای کاربری جعلی به نام شما

- خراب کردن امتیاز اعتباری شما

- اگر از طریق ایمیل کاریتان طعمه فیشینگ شوید و درنتیجه آن جزئیات مهم شرکت را از دست بدهید، در نهایت منجر به از دست دادن شغلتان نیز میشود.

اندکی از تاریخ فیشینگ

اولین اطلاعات ثبت شده در خصوص فیشینگ به اوایل سال 1996 برمیگردد، جایی که کلاهبرداران سایبری تلاش کردند مشتریان AOL ( آنلاین آمریکا) را با فریب به دام انداخته و به حسابها و اطلاعات صورت حسابهایشان دسترسی پیدا کنند.

کلاهبرداران سایبری با کاربران از طریق پیامهای فوری و سیستم ایمیل AOL ارتباط برقرار میکردند و خودشان را به جای کارمندان AOL جا میزدند. نیازی به بیان کردن نیست که این کار بسیار مؤثر بود، خصوصا که در آن برهه از زمان، بحث فیشینگ تقریبا ناشناخته بود.

انواع فیشینگ

1. فیشینگ هدفدار (SPEAR PHISHING)

فیشینگ هدفدار، ایمیلی است که هدف آن کمپانیها یا اشخاص مشخصی است. این ایمیلها بهشدت کارا بوده و به خوبی برنامهریزی شدهاند.

حمله کننده زمان کافی بدست آورده و کلیه اطلاعات مربوط به هدف را پیش از حمله جمعآوری میکند: سابقه شخصی، علاقهمندیها، فعالیتها، جزئیات مربوط به همکاران و هر چیزی که بیابند. این اطلاعات برای ایجاد ایمیلهای شخصیسازی شده و قابل باور بهکار میروند.

این تکنیکی است که به خوبی جواب میدهد چرا که ظاهرا ایمیل از کسی دریافت میشود که شما میشناسید و نیاز به اقدام فوری دارد. حتی ممکن است این ایمیل، ارجاعی به یک دوست مشترک یا خریدی که اخیرا انجام دادهاید در خود داشته باشد. حمله کننده از این اصل که افراد تمایل دارند پیش از بررسی مجدد شرایط، سریعا اقدام کنند سود میبرد. آنها همچنین از اعتماد شما به شرکتها، سازمانها و افراد به عنوان اهرم استفاده میکنند.

فیشینگ هدفدار تلاش بیشتری میطلبد اما نرخ موفقیت آن نیز بالاتر است. در حال حاضر موفقترین تکنیک فیشینگ که حدود 95% از حملات را به خود اختصاص داده است، این تکنیک است.

و همه اینها تنها با جمعآوری اطلاعاتی که ما در دسترس عموم قرار دادهایم و به صورت آزاد در حسابهای رسانه اجتماعی و وبلاگها به اشتراک گذاشتهایم نیز قابل انجام است. این یکی از دلایل اساسیای است که ما را ملزم میسازد پیش از علنی ساختن هرگونه اطلاعات شخصی به صورت آنلاین یک بار دیگر فکر کرده و آن را بررسی کنیم. حتی اگر تمامی معیارهای حریم خصوصی شما رعایت شده باشند، هرگز نمیتوانید مطمئن باشید که حساب کاربری کدام یک از دوستان یا نزدیکان شما در معرض خطر قرار گرفته است.

2. فیشینگ صید نهنگ (WHALING)

فیشینگ صید نهنگ، واژهای است برای حملاتی که اهداف آن سمتهای رده بالای شرکتها نظیر مدیران بالا رتبه یا مدیران ارشد هستند.

این نوع از فیشینگ به عنوان ایمیلهای تجاری بحرانی طراحی شدهاند که از سوی متصدیان تجاری قانونی ارسال شده و کل شرکت را تحتالشعاع قرار میدهند.

چند نمونه از این موضوعات عبارتند از احکام صادره، مسائل مدیریتی، شکایات مشتریان.

نیاز به اشاره نیست که احتمال کسب سرمایههای یک شرکت یا کمپانی در این مورد برای حملهکنندگان بسیار زیاد است و برخلاف آنچه تصور میکنید، این نوع اهداف به اندازهای که باید به لحاظ امنیتی زرنگ یا محافظت شده نیستند.

3. فیشینگ جعلی یا مشابه با ایمیل اصلی (CLONE PHISHING)

فیشینگ تقلیدی از ایمیلهای قانونی که پیش از این نیز ارسال شده است استفاده میکند.

حملهکنندگان سایبری از ایمیلهای اصلی برای ایجاد یک نسخه کپی جعلی یا یکسان استفاده میکنند. ایمیلهای فیشینگ تقلیدی ادعا میکنند که ارسال مجدد یا یک نسخه بهروز رسانی شده از ایمیلی هستند که پیش از این ارسال شده است. فقط این بار، ضمیمه یا لینکی در نسخه مخرب جایگذاری شده است. به نظر میرسد که این ایمیل از فرستنده اصلی ارسال شده است و در عوض از یک آدرس پاسخدهی جعلی استفاده میکند.

این استراتژی فیشینگ، خوب عمل میکند چرا که از اعتمادی که توسط ایمیلهای اصلی بدست آمده است سواستفاده میکند.

داغترین ترندهای فیشینگ:

1. فیشینگ کلاود (CLOUD PHISHING)

به علت افزایش در استفاده از تکنولوژی ذخیرهسازی کلاود، حملات فیشینگ کلاود در سال گذشته با افزایش روبهرو بوده است.

این حملات اغلب به وسیله ایمیل یا رسانههای اجتماعی، به عنوان پیامی که توسط ایمیل آسیبدیده دوستان یا از طرف یک فراهمکننده سرویس کلاود ارسال شده است، توزیع میشود. این ایمیلها کاربر را دعوت میکنند تا سند بارگذاری شده در یک کلاود شناخته شده را دانلود کنند. زمانی که قربانی بر روی لینک کلیک میکند، نرمافزار مخرب شروع به دانلود شدن میکند.

اطلاعات سرقتی میتوانند بهمنظور اخاذی مورد استفاده قرار گیرند، به شخص دیگری فروخته شوند یا در حملات هدفمند بکار گرفته شوند.

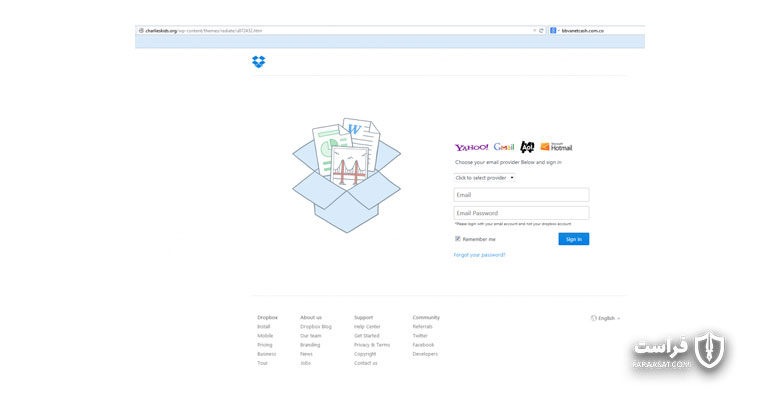

در اینجا مثالی از فیشینگ کلاود با استفاده از برند DropBox توسط Kaspersky ارائه شده است:

2. فیشینگ دولتی (GOVERNMENT PHISHING)

وقتی صحبت از ارتباطاتی به میان میآید که ادعا میشود از سمت سازمانهای مجری قانون نظیر IRS ،FBI یا هر ارگان دیگری ایجاد شده است، هوشیار باشید.

متقلبانهترین تلاشها در سالهای اخیر در جهت ساخت نمونه مشابه ارتباطات IRS، برای سرقت اطلاعات مالی اشخاص بوده است.

باید این نکته را بدانید که سازمانهای دولتی هرگز ارتباط با پرداختکنندگان مالیات را از طریق ایمیل آغاز نمیکنند، به ویژه درخواست اطلاعات شخصی یا مالی افراد را.

حواستان به پیشنهادات بیمه، که یکی از داغترین موضوعات برای اسپم و فیشینگ در سال 1394 بوده است، نیز باشد.

3. فیشینگ رسانه اجتماعی

فیشینگ در شبکههای اجتماعی موضوع تازهای نیست، اما با این وجود کهنه نیز نخواهد شد.

فیشرها وبسایتهایی با URL مشابه ایجاد میکنند که یکسان با فیسبوک یا LinkedIn یا سایر وبسایتهای اجتماعی به نظر میرسد، تا بتوانند اطلاعات ورود افراد را بدزدند.

فیشرها از شما درخواست میکنند که گذرواژهتان را مجدداً تنظیم کنید. اگر بر روی لینک کلیک کنید، به صفحهای منتقل خواهید شد که کاملا شبیه فیسبوک است و از شما میخواهد که اطلاعات ورودتان را وارد کنید.

حمله کننده این امکان را دارد که بعدا برای دسترسی به حساب کاربری شما از این اطلاعات استفاده کرده و پیامهایی برای دوستانتان ارسال کند تا هرچه بیشتر این سایتهای غیرقانونی را انتشار دهد.

در سایر مواقع، آنها میتوانند با سواستفاده از اطلاعات شخصیای که از شما به دست آوردهاند، چه با فروش آنها به شخص دیگر چه با تهدید و باجخواهی از خود شما، پول به دست بیاورند.

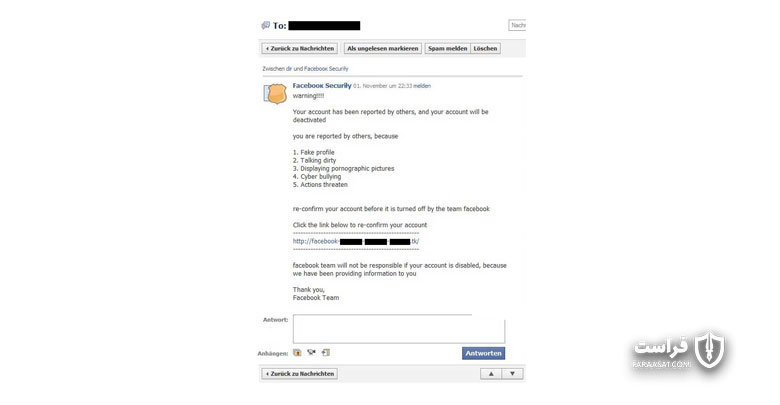

این یادداشت هشدار دهنده از طرف فیسبوک را بخوانید تا با این دسته از فیشینگ و علائم آن آشنا شوید.

چگونه از گیر افتادن در شبکه فیشینگ اجتناب کنیم

1. جزئیات فرستنده

اولین چیزی که باید بررسی کنید : آدرس ایمیل فرستنده است.

به سرآیند ایمیل نگاه کنید. آیا آدرس فرستنده ایمیل با نام و دامنه آن مطابقت دارد؟

حقه زدن در نمایش نام یک ایمیل برای آنکه به نظر بیاید از طرف یک برند معتبر ارسال شده است، یکی از مقدماتیترین تاکتیکهای فیشینگ است.

در اینجا مثالی برای شما آورده شده است: ایمیلی که از طرف آمازون با آدرس noreply@amazon.com دریافت میشود قانونی به شمار میرود. اما ایمیلی که ظاهرا از شخصی که در آمازون کار میکند اگر با نام دامنه دیگری ارسال شده باشد، نظیر ایمیلی که در تصویر زیر نشان داده شده است، بهاحتمال زیاد از طرف آمازون نیست.

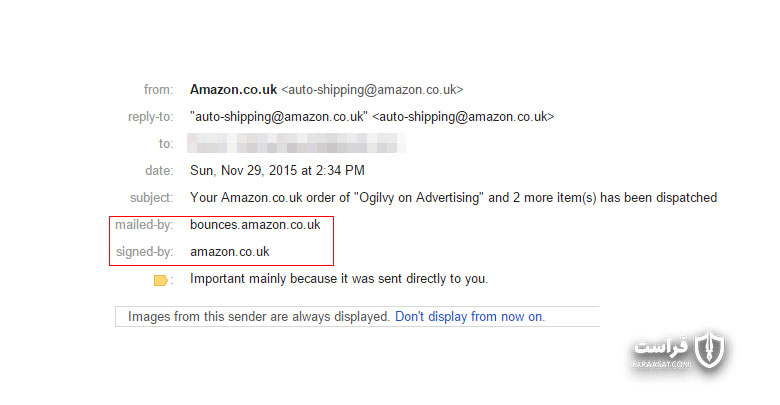

سرآیند یک پیام معتبر شناخته شده را با پیامهای مشکوک مقایسه کنید.

اگر مطابقت ندارند، بر روی هیچ چیز کلیک نکنید و ضمیمهای را دانلود نکنید.

برای افراد حرفهای: میتوانید سرآیند ایمیل را آنالیز کرده و با استفاده از ابزاری تخصصی IP، را ردگیری کنید.

اگر از Gmail استفاده میکنید، میتوانید گزینه احراز هویت برای فرستندگان تائید شده را فعال کنید. به این ترتیب، شما یک کلید را کنار پیامهای تائید اعتبار شدهای که از فرستندگان قابل اعتمادی نظیر Google Wallet، eBay یا PayPal دریافت میشوند مشاهده خواهید کرد. متأسفانه در حال حاضر تنها چند دامنه اندک توسط این برنامه پشتیبانی میشود اما خوشبختانه این تعداد در آینده بیشتر خواهد شد.

یک روش تائید اعتبار دیگر گوگل به شرح زیر است:

این مورد باید چیزی شبیه به این باشد:

دومین موردی که باید بررسی شود: آدرسی است که ایمیل به آن ارسال شده است.

به فیلدهای TO و CC در ایمیلها دقت کنید. اگر ایمیل به یک آدرس قدیمی یا اشتباه ارسال شده بود، ممکن است نشان دهد که به یک لیست قدیمی یا تعدادی از ایمیلهای تصادفی تولید شده ارسال شده است.

2. محتوای پیام

سرنخ شماره یک: از شما بخواهند اطلاعات شخصیتان را از طریق ایمیل برایشان ارسال کرده یا آنها را تائید کنید

یا از شما بخواهند اطلاعاتی را ارسال کنید که فرض بر این است شما آنها را در حال حاضر در اختیار دارید.

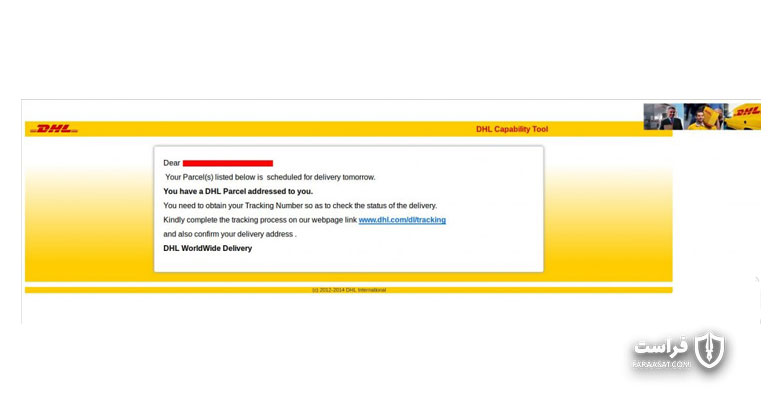

در اینجا، مثالی جدید برای استفاده از برند DHL در فیشینگ آورده شده است ( تصویر با استفاده از Comodo گرفته شده است ) :

سرنخ شماره دو: احتمال دارد کارت احساسات یا اضطراری بودن امر را بازی کنند.

بهعنوان یک قانون عمومی، نسبت به هر ایمیلی که حاوی درخواست اضطراری ( به عنوان مثال،” طی دو روز به این ایمیل پاسخ دهید در غیر این صورت فرصت را از دست خواهید داد”)، اخبار هیجان انگیز یا ناراحت کننده، پیشنهادات، هدیه یا کوپن (خصوصا حوالی تعطیلات و رخدادهای اصلی نظیر جمعه سیاه یا کریسمس) هستند، مشکوک باشید.

سرنخ شماره سه: ادعا میکنند مشکلی در خصوص خرید اخیر یا تحویل شما وجود دارد و از شما تقاضا میکنند اطلاعات شخصیتان را مجددا ارسال کنید یا برای حل این مشکل تنها بر روی لینکی کلیک کنید.

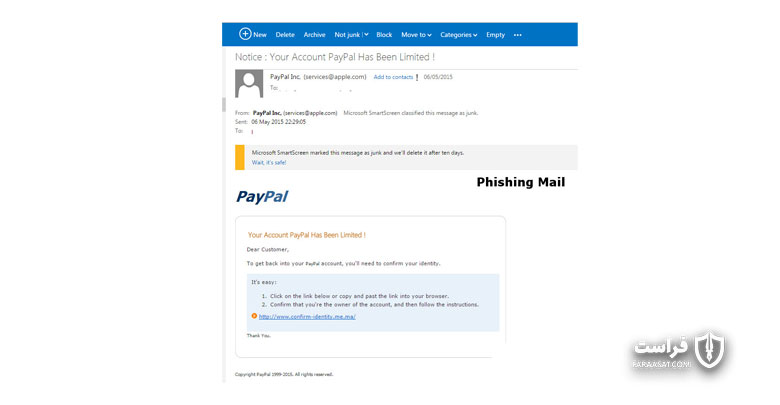

بانکها یا نمایندگان تجارت الکترونیک قانونی هرگز از شما چنین تقاضایی نمیکنند چرا که این روش برای انتقال چنین اطلاعاتی امن نیست. در اینجا مثالی از فیشینگ PayPal آورده شده است.

سرنخ شماره چهار: ادعا میکنند که از سوی سازمانهای مجری قانون ایمیل فرستادهاند.

این سازمانها هرگز از ایمیلها به عنوان روش ارتباطی استفاده نمیکنند.

سرنخ شماره پنج: از شما میخواهند با شمارهای تماس بگیرید و جزئیات اطلاعات شخصیتان را از طریق تلفن اعلام کنید

اگر چنین موردی پیش آمد، به دنبال بخش ارتباط با مشتری یا ارتباط عمومی آن شرکت گشته و از شماره تلفن ارائه شده برای بررسی صحت این مطلب استفاده کنید.

3. به شکل پیام

قانون اول: حواستان به لینکهای ساختگی یا گمراه کننده باشد.

پیش از آنکه بر روی لینکهایی که در پیامهای ایمیل جایگذاری شدهاند کلیک کنید، ماوستان را بر روی آنها حرکت دهید و آنها را بررسی کنید.

در نگاه اول ممکن است آدرسهای اینترنتی، معتبر به نظر برسند، اما با کمی دقت میتوانید متوجه شوید که از اندکی تغییر در املا یا نام دامنه متفاوتی استفاده کردهاند (net. به جای com.). به لطف دامنههای موضوعی نسل جدید که در سال 2014 معرفی شدند، اسپمرها و فیشرها ابزارهای جدیدی برای کمپینشان بدست آوردهاند.

سایر کلاهبرداران فیشینگ از جاوا اسکریپت برای جایگذاری یک تصویر از یک آدرس اینترنتی مجاز (URL) در نوار آدرس مرورگر استفاده میکنند. با شناور نگه داشتن ماوستان بر روی یک لینک، این آدرس اینترنتی با استفاده از جاوا میتواند تغییر کند.

قانون دوم: به دنبال لینکهای دارای آدرس IP یا کوتاهکنندههای URL باشید.

آنها یک آدرس اینترنتی طولانی را انتخاب میکنند و با استفاده از سرویسهایی نظیر bit.ly آن را کوتاه میکنند و آن را به مقصد موردنظر تغییر مسیر میدهند. فهمیدن اینکه در آنسوی لینک چه چیزی قرار دارد کار بسیار دشواری است، در نتیجه این احتمال وجود دارد که شما به دام بیفتید. امن بودن بهتر از متأسف بودن است.

در زمینه نام دامنه ایمیل، تحریف شدن با اضافه کردن فاصله یا کاراکتر به همراه دستورالعمل نحوه استفاده از آن، موضوع غیرعادی محسوب نمیشود (” تمام حروف/ فاصلههای اضافه را پاک کنید و آن را در نوار آدرس مرورگر وارد کنید”).

استفاده از ابزاری مفید:

تغییر مسیر را با یک بررسی کننده تغییر مسیر منتشر شده بهوسیله Internet Officer بررسی کنید، تا ببینید این لینک به کجا ختم میشود. یا از راه دور با استفاده از Browser Shots یک عکس از صفحه بگیرید.

قانون سوم: از اشتباهات یا خطاهای املایی آگاه باشید.

این قاعده قبلا ضروری بود اما دیگر الزامی نیست.

قانون چهارم: نسبت به طراحیهایی که آماتور به نظر میرسند آگاه باشید.

طراحیهای آماتور این طراحیها هستند: تصاویری که با پسزمینه مطابقت ندارند یا به نظر میرسد که تغییر شکل داده شدهاند تا با سبک ایمیل همخوانی داشته باشند. عکسهایی که با اهداف تجاری از مکانهای عمومی گرفته شدهاند. تصاویر و لوگوهایی که با کیفیت بد و بزرگنمایی پایین بارگذاری شده باشند.

قانون پنجم: نسبت به ایمیلهای فاقد امضا آگاه باشید.

فقدان جزئیات در خصوص فرستنده یا عدم وجود اطلاعات در مورد نحوه ارتباط با شرکت، به فیشینگ میانجامد. یک شرکت قانونی همواره چنین اطلاعاتی را برای شما فراهم میکند.

4. ضمیمهها

مراقب ضمیمهها باشید

ضمیمهها میتوانند انواع فایلها از جمله PDF یا DOCهای حاوی لینکهای مخرب را ضمیمه کنند. همچنین میتوانند یک بدافزار را پنهان کنند. در سایر مواقع ممکن است در حین نصب بدافزار، مرورگر شما را به سمت خرابی سوق دهند.

گزارش اخیر Kaspersky نشان میدهد که در سه ماهه سوم سال 1394 افزایشی در استفاده از ضمیمهها برای فیشینگ به چشم میخورد:

5. لینکها و وبسایتهای بیرونی

بگذارید فرض کنیم شما بر روی لینکی که از یک ایمیل مشکوک رسیده است کلیک کردهاید.

آیا نام دامنه صحیح است؟ فراموش نکنید که ممکن است لینک یکسان به نظر برسد اما از تغییر در املا یا نام دامنه استفاده کرده باشد.

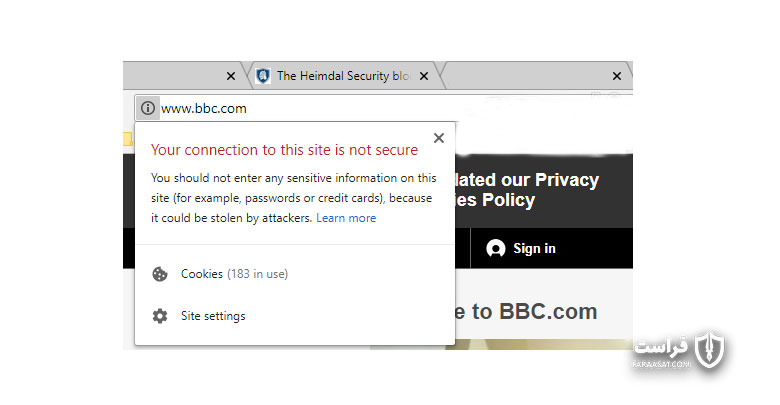

پیش از ثبت هر نوع اطلاعاتی در وبسایت، مطمئن شوید که از یک اتصال وبسایت امن استفاده میکنید. به سادگی میتوانید این مورد را با نگاه کردن به لینک بررسی کنید: آیا این آدرس اینترنتی با “https” آغاز میشود یا با “http” ؟ “s” اضافه به این معنی است که وبسایت SSL دارد. SSL مخفف لایه سوکتهای امن (Secure Sockets Layer) بوده و روشی برای ایجاد اطمینان از این امر است که داده به صورت رمزنگاری شده ارسال و دریافت میشود. روی وبسایتهای امن و مجاز، گواهی SSL معتبری نصب خواهد شد.

راه دیگر برای بررسی این است که به سمت چپ آدرس اینترنتی نگاهی بیندازیم: آیا یک آیکون قفل بسته شده در کنار آن دیده میشود؟ یا آدرس اینترنتی به رنگ سبز در آمده است؟ این نشانیها حاکی از آن است که شما در حال بازدید از یک سایت رمزنگاری شده هستید و دادهها به صورت امن منتقل شدهاند.

ابزارهای مفید

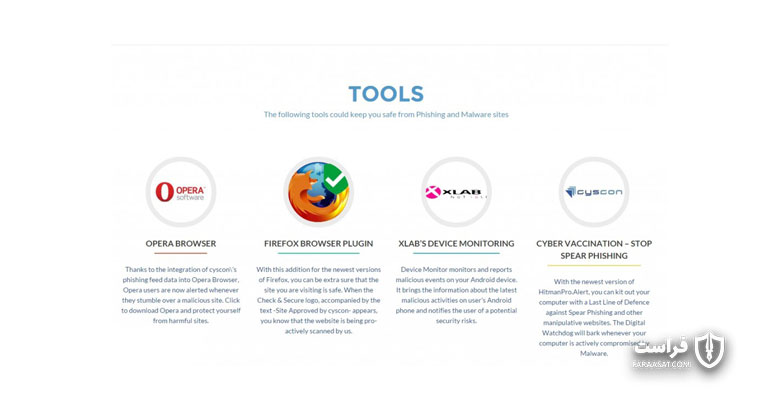

از مرورگرهایی استفاده کنید که در برابر حملات فیشینگ، محافظت شده باشند.

به طور کلی، دو راه برای شناسایی وبسایتهای فیشینگ وجود دارد: روشهای اکتشافی یا هیروستیکی (heuristics) و لیست سیاه (blacklists).

روشهای اکتشافی، الگوهای موجود در URL، کلمات موجود در صفحات وب و سرورها را برای دستهبندی سایتها و هشدار دادن به کاربر آنالیز میکنند.

گوگل و مایکروسافت از متد لیست سیاه استفاده میکنند. گوگل این روش را در فایرفاکس و کروم پیادهسازی کرده است، در نتیجه پیام هشدار پیش از ورود به وبسایت فیشینگ بر روی صفحه ظاهر میشود. مایکروسافت نیز این ایده را در اینترنت اکسپلورر و Edge پیادهسازی کرده است.

شما همچنین میتوانید افزودنیها و اکستنشنهای مرورگر را که برای مسدود کردن مبادرت به فیشینگ طراحی شدهاند نصب و راهاندازی کنید.

ابزارهای کاربردی دیگر:

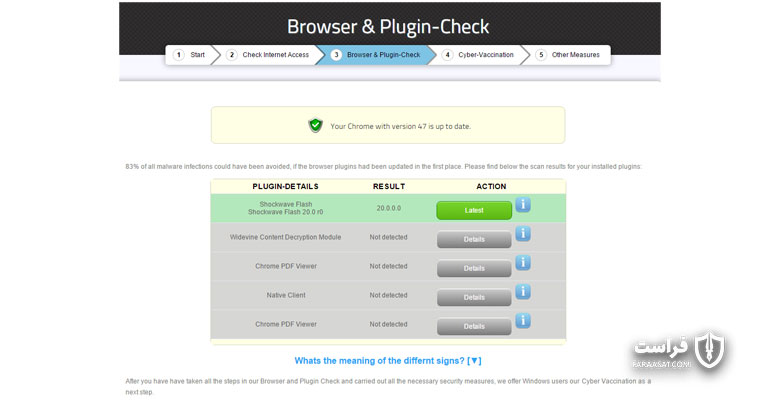

بررسی پلاگین و مرورگر با Check & Secur. این برنامه، مرورگر و کلیه پلاگینهای نصب شده شما را اسکن میکند تا مطمئن شود همه آنها بروز هستند.

امنیت آنلاین مقدماتی

برای حفظ امینت کامپیوترتان:

آگاه باشید که حملهکنندگان سایبری همواره یک گام از مدافعان جلوتر هستند. این بدین معنی است که شما هرگز نمیتوانید به طور کامل و 100% در مقابل آنها محافظت شده باشید، حتی اگر تمام سیستمهای فیلتر کردن ایمیل یا نرمافزارهای آنتیویروس را در اختیار داشته باشید.

البته این بدین معنی نیست که قرار است کار را برای آنها ساده کنید، بنابراین مطمئن شوید که کامپیوترتان در تمامی زمانها بهروز باشد.

نرمافزارهایتان را نیز بهروز نگاه دارید. اگر از یک ابزار رایگان استفاده میکنید که بهروزرسانیهای خودکار و بی سرو صدا جز قابلیتهای آن محسوب میشود، میتوانید تا 85% از حفرههای امنیتی سیستمتان را از بین ببرید.

یک آنتیویروس قابل اعتماد نصب کنید. این آنتیویروس باید قابلیت اسکن بلادرنگ و بهروزرسانی خودکار پایگاه داده اطلاعات ویروسها را داشته باشد.

آنتیویروسی انتخاب کنید که در آزمونهای محافظت از فیشینگ، امتیاز بالایی کسب کرده باشد.

همچنین لازم است یک حساب کاربری مجزا برای ایمیل ایجاد کنید که آن را تنها برای مشترک شدن در روزنامهها، انجمنها، سایتهای خرده فروشان آنلاین، حسابهای کاربری رسانه اجتماعی و یا سایر سرویسهای اینترنتی عمومی استفاده کنید. حساب ایمیل شخصیتان را تا حد ممکن خصوصی نگه دارید. این کار به کاهش حجم اسپمها و تلاشهای فیشینگی دریافتی شما کمک خواهد کرد.

در ضمن حواستان باشد که بر روی دکمه لغو اشتراک کلیک نکنید یا دستورالعملهای لغو اشتراک را دنبال نکنید. بسیاری از اسپمرها و فیشرها از این امکان برای یافتن ایمیلهای معتبر شما استفاده میکنند.

قوانین اولیه مدیریت ایمن گذرواژهها

فیشینگ روش موثری محسوب میشود چرا که بیش از 50% از کاربران از یک گذرواژه یکسان برای اطلاعات احراز هویتی مختلف استفاده میکنند. این کار، بدست آوردن مجوزهای دسترسی به سایر حسابهای کاربری شما ر ا برای مجرمان سایبری آسان میکند.

بسیار مهم است که از گذرواژههای متفاوت برای حسابهای کاربریتان استفاده کنید. همانطور که شما از یک کلید یکسان برای خانه و ماشینتان استفاده نمیکنید، لازم است یک گذرواژه را بیش از یکبار مورد استفاده قرار ندهید. به این طریق، حملهکنندگان نمیتوانند با استفاده از این روش به سایر حسابهای کاربری شما دسترسی پیدا کنند.

اگر احراز هویت دو مشخصهای در دسترس بود، آن را فعال کنید. با این روش هر بار که قصد ورود به حسابتان از روی دستگاهی دیگر را داشته باشید، یک کد منحصر یک بار مصرف بر روی تلفن همراهتان دریافت میکنید. این قابلیت، لایه دومی به محافظت شما خواهد افزود که نفوذ حملهکنندگان سایبری را دشوارتر میسازد.

گامهای امنیت امور مالی

بهصورت دورهای (اگر ممکن است به شکل روزانه) فعالیتهای حساب بانکی خود را بازبینی کنید تا تمام تراکنشها مورد بررسی قرار بگیرند.

اگر تراکنشی مشاهده کردید که فارغ از مقدار آن برای شما آشنا نیست، مستقیما با بانکتان تماس بگیرید.

پیامهای متنی مربوط به تراکنشهای تمامی کارتهایتان را فعال کنید

در صورتی که یک تراکنش آنلاین از طریق کارتهای اعتباری شما صورت پذیرد پیام متنی هشدار دهنده آن به صورت بلادرنگ بدست شما میرسد (مطمئن شوید که پیام هشداردهنده را برای حداقل تراکنش ممکن نیز فعال کرده باشید).

همچنین تائیدیه دو مرحلهای تراکنشها را فعال کنید، تا شما را ملزم کند که از شماره موبایلتان استفاده کنید.

یک ایست امنیتی بر روی گزارش کارت اعتباریتان قرار دهید.

در این صورت اگر سرقت هویتی برای شما رخ داد، این کار از باز کردن هرگونه حساب کاربری جدید تحت نام شما جلوگیری میکند. با این حال، لازم است هر بار که درخواست وام یا اجاره مکان جدیدی را دارید آن را بردارید.

و نکتهی آخر که اهمیت آن از نکات بالا کمتر نیست: سعی کنید از کارتهای جداگانه که تنها برای تراکنشهای دیجیتالی اختصاص داده شدهاند استفاده کنید.

هر بار که قصد خرید چیزی را دارید مقداری پول به این کارتها منتقل کنید. در سایر موارد، مقدار بسیار کمی پول در آن نگه دارید.

در صورتی که هنوز مطمئن نیستید که موردی که با آن روبهرو شدهاید یک مورد فیشینگ است یا خیر چه گامهایی باید بردارید:

همواره سعی کنید به جای کلیک کردن بر روی لینکهای موجود در ایمیلها یا شبکههای اجتماعی، آدرس وبسایتها را مستقیما در نوار آدرس سایتها تایپ کنید.

مستقیما با شرکت یا سازمان فرستنده ایمیل تماس بگیرید. تلفن را بردارید یا ایمیل مخرب را برای آنها ارسال مجدد کنید. ارتباطاتی که پیش از این با آنها داشتهاید را پیدا کنید، برای مثال نامههای پستی، و از اطلاعات تماس موجود در آنها استفاده کنید. از اطلاعات تماس تعبیه شده در این ایمیلها استفاده نکنید.

اگر تصور میکنید که در دام فیشینگ گرفتار شدهاید چه باید بکنید

اگر گمان میکنید که چیزی درست نیست، فورا با بانک یا موسسه کارت اعتباریتان تماس بگیرید و حسابهایی که احساس میکنید در معرض خطر قرار گرفتهاند را ببندید.

گذرواژههایی که برای این حسابها استفاده کردهاید و همچنین گذرواژه ایمیلهایی که به این حسابها متصل شدهاند را نیز ببندید.

حملات فیشینگ را باید به کجا گزارش کنیم:

- پیام را برای آخرین آدرس درست شناخته شدهای که از فرستنده در اختیار دارید ارسال کنید.

- مکانهای زیادی وجود دارند که شما میتوانید حملات و وبسایتهای فیشینگ را در آنها گزارش کنید:

- اگر این ایمیل از طرف IRS ظاهر شده باشد، میتوانید آن را برای phishing@irs.gov یا به کمیته بازرگانی فدرال به آدرس spam@uce.gov ارسال کنید.

- در US Cert : phishing-report@us-cert.gov

- در گروه ضد فیشینگ : reportphishing@apwg.org

- وبسایتهای مشکوک را با استفاده از سرویس گزارش دهی سایت فیشینگ phishTank گزارش دهید.

- اگر از Gmail استفاده میکنید، در منوی کشویی موجود در هر ایمیل یک گزینه گزارش فیشینگ وجود دارد.

نتیجهگیری

همواره به حس ششمتان اعتماد کنید. شاید این علمیترین روش موجود نباشد اما در نهایت باید به آنچه بینش و بصیرت شما به شما میگوید گوش فرا دهید. اگر از نظر شما چیزی احساس غلط بودن را به شما منتقل میکند، حتی اگر به طور مشخص نتوانید علت این حس را توضیح دهید یا آنقدر خوب است که واقعی به نظر نمیرسد، ممکن است ایمیل فیشینگ باشد و بهتر است از آن دوری کنید.