هوش تهدید سایبری چه مزایایی برای تحلیلگران SOC ایجاد میکند؟

نقش CTI در تحقق اهداف امنیت سایبری

هر مرکز عملیات امنیتی (SOC[1]) مدرن متشکل از سه عنصر افراد، فرایندها و فناوریها است. از منظر افراد تیم SOC مسئولیت تدارک خدمات امنیت IT را از طریق تشخیص تهدیدات و حملات بالقوه سایبری به صورت پیشگیرانه و واکنش به موقع به حوادث سایبری برعهده دارد.

کارهای روزمره تحلیلگران SOC

تحلیلگران SOC جزو اعضای مهم تیم SOC هستند. آنها وظیفه نظارت پیوسته، تلاش برای شناسایی تهدیدات سایبری، تریاژ هشدارها و تشدید آنها به نحو مناسب را در این تیم برعهده دارند. این افراد به صورت شبانهروزی فعال هستند تا فرایندهای نظارت، تشخیص، تحلیل، تریاژ و تشدید را اجرا کنند. تحلیلگران SOC باید برای تحقق اهداف مختلف مأموریتهای امنیت سایبری خود از (هوش تهدید سایبری ([2]CTI)) استفاده کنند.

CTI چگونه به سادهتر شدن وظایف تحلیلگران SOC کمک میکند؟

CTI برای عملکردهای امنیتی هر سازمان بزرگ یا کوچکی ارزشآفرین است. در شرایطی که حجم کار تحلیلگران SOC افزایش یافته و انبوه هشدارهای امنیتی و رویدادهایی که باید بررسی شوند باعث فرسودگی شغلیشان میشود، CTI نقش بسیار زیادی در اولویتبندی خودکار و فیلتر هشدارها برای آنها دارد. CTI مهمترین آسیبپذیریهای امنیتی را به همراه دادههای زمینهای و بینش بیرونی برای فرایند مدیریت آسیبپذیری مشخص میکند. CTI همچنین میتواند با غنیسازی دادهها برای سایر فرایندهای امنیتی مهم نقشآفرینی کند. برای مثال یک نقطه شروع خیلی خوب برای شکار تهدید است.

CTI اطلاعات را از منابع خارجی مثل دارک وب جمعآوری و تجمیع کرده و سپس آنها را اعتبارسنجی و غنیسازی میکند تا انواع تهدیدات سایبری و سطح شدت و وخامتشان را مشخص کند. CTI همچنین میتواند بر اساس دانش به دست آمده درباره زیرساخت مهاجمان، خلأهای امنیتی را شناسایی کرده و اطلاعات مهمی مثل تاکتیکها، تکنیکها و روشهای آنها را مشخص کند. CTI به تحلیلگران SOC کمک میکند تا چشمانداز کنونی تهدیدات را درک کرده و گامهای لازم را برای مقابله با این تهدیدات طی کنند.

در فیدهای CTI چه اطلاعاتی وجود دارد؟

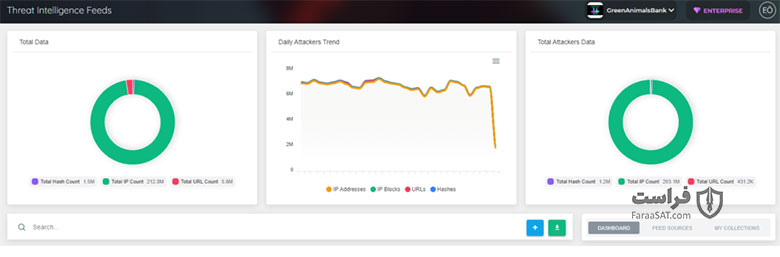

اگرچه فیلتر دادههای مفید و واقعی برای اجرای فرایندهای مدیریت تهدید و نظارت امنیتی کارآمد معمولاً کار چندان آسانی نیست اما ثابت شده که ارزشمندترین و کاربردیترین دادهها، اطلاعات مربوط به رویدادها هستند که از فیدهای هوش تهدید به دست میآیند. فیدهای CTI اختصاصی همه مسیرهای مهم را پوشش میدهند از جمله لینکهای مخرب، کلاهبرداریهای فیشینگ، بدافزار، منابع اسپم، بات نت، تروجان، جاسوسافزار/آگهیافزار، باجافزار و غیره. تحلیلگران SOC میتوانند از این دادههای کاربردی برای ارتقای دقت و انسجام عملیات امنیتی استفاده کنند. آنها میتوانند با استفاده از این دادهها و CTI دید جامعی نسبت به تهدیدات ایجاد کنند.

پلتفرمهای CTI به چه پرسشهایی پاسخ میدهند؟

پلتفرمهای CTI میتوانند با ایجاد پاسخهایی بهتر برای سوالات زیر، به شناسایی تهدیدات سایبری کمک کنند.

- جدیدترین گرایشات تهدیدات سایبری چیست؟

- اخیراً مهاجمان چه زمانی و در کدام قسمت از سطوح حمله مشاهده شدهاند؟

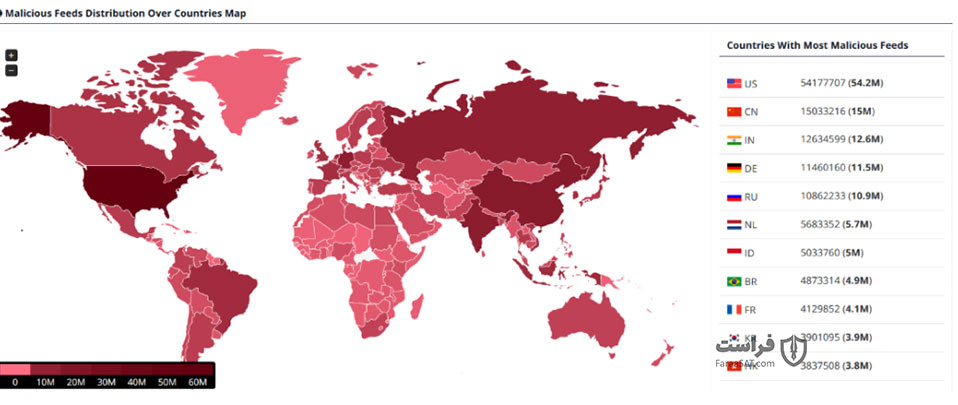

- مهاجمان و افراد مخرب معمولاً در کدام کشورها یا صنایع فعالیت دارند؟

- آیا کارزار هماهنگ شده فعالی بر ضد یک منطقه خاص وجود دارد؟

- در حال حاضر برای حملات سایبری از چه نوع ابزارها یا بدافزارهایی استفاده میشود؟

- چه فعالیتهای مخربی در سطح سازمان مشاهده شدهاند؟

- کدام آسیبپذیریهای تازه شناسایی شده به صورت فعالانه مورد استفاده قرار میگیرند و چگونه میتوان با آنها مقابله کرد؟

- چه تاکتیکها، روشها و پیلودهایی در فعالیتهای مخرب فعلی مورد استفاده قرار میگیرند و چگونه میتوان از این نگاشت برای تعیین زمینه و طبقهبندی اطلاعات استفاده کرد؟

- فعالیتهای سایبری مدنظر چه نشانههای نفوذ یا حملهای دارند و چگونه میتوان به آنها واکنش نشان داد؟

نتیجهگیری

SOC میتواند دادههای تولید شده از محصولات مختلفی که با CTI در ارتباط هستند را با یکدیگر ترکیب کند از جمله فیدهای داده به روزرسانی شده از طریق API یا گزارشهای هوش تهدید سالیانه در پلتفرمهای CTI. تحلیلگران SOC میتوانند با بکارگیری CTI از جمله اطلاعات داخلی و خارجی به دانش بیشتری برسند و بهترین راه مدیریت SOC و حرکت به جلو را انتخاب کنند. توصیه میشود که برای ارتقای کارایی SOC، راهکارهای CTI مختلف مورد بررسی و آزمایش قرار بگیرند تا بهترین روش پردازش اطلاعات هوش تهدید و ادغام آنها در عملیات امنیتی IT انتخاب شود.

[1] Security Operations Centre

[2] Cyber Threat Intelligence

منبع: socradar