حملات پهپادی: کابوس هوایی امنیت سایبری

بررسی ایمنی پهپادها در مقابل حملات سایبری

پهپادها دستگاههایی کوچک با قابلیت مانور زیاد و ریسکهای سایبری بسیار متفاوت و بیسابقهای هستند. تکنولوژی پهپاد جزو فناوریهای خاص محسوب میشود و امروزه نیز از لحاظ رونق بازار و میزان پذیرش و استفاده توسط سازمانها به رشد چشمگیری رسیده است. مهاجمان سایبری هم با پیروی از همین روند در حال تلاش برای سوءاستفاده از این فناوری جهت نظارت، تحویل پیلود و انجام سایر اقدامات غیرمجاز هستند.

در حال حاضر پهپادها از لحاظ قانونی موقعیت خاصی دارند چون هم در گروه هواپیماها و هم در گروه تجهیزات رایانشی شبکه قرار میگیرند. برای متصدی یک پهپاد مخرب، این ویژگیها مزایای زیادی فراهم میکند چون ممکن است تلاشهایی که توسط قربانیان برای مقابله با آنها صورت میگیرد، منجر به نقض قوانین حفاظتی یا سایر قوانین مرتبط با وسیلههای هوایی شود اما از طرفی قوانین ضد هک هم از کامپیوترهای شخصی، دادهها و شبکههای آنها حفاظت میکنند.

در این مقاله گرایشات بازار پهپادها، ابزارهای پرکاربرد و تکنیکهای هک پهپاد که امکان استفاده از آنها برای به خطر انداختن پلتفرمهای پهپاد سازمانی وجود دارد و ملاحظات امنیت سایبری مرتبط با پهپادها را بررسی میکنیم. همچنین توضیح میدهیم که چگونه ممکن است از خود پلتفرمهای پهپاد به عنوان یک پلتفرم هک مخرب استفاده شود. انتشار چنین اطلاعاتی به افزایش آگاهی درباره یکی از حوزههای خاص فناوری که از نظر پذیرش سازمانها و رونق بازار رشد بینظیری دارد، کمک میکند.

مروری بر بازار

بنا به گفته شرکت تحقیقاتی Statista: «انتظار میرود که ارزش بازار جهانی پهپادها تا سال 2030 به 90 میلیارد دلار برسد و صنایع دفاعی، سازمانی و لجستیک نقش چشمگیری در این رشد دارند. فقط در آمریکا تا سال 2022 حدود 300 هزار مجوز خلبانی تجاری صادر شده و حدود 1 میلیون پهپاد مختلف در اداره هوایی فدرال (FAA[1]) این کشور ثبت شده است.

البته این رقم شامل پلتفرمهای پهپاد تحت کنترل خلبانهای غیرحرفهای یا افرادی که این کار را برای سرگرمی انجام میدهند نیست چون این گروه نیازی به اخذ مجوز حرفهای ندارند. همچنین در این آمار، پهپادهایی که طبق محدودیتهای وزن کار میکنند در نظر گرفته نشدهاند (پهپادهایی با وزن کمتر از 250 گرم معمولاً نیازی به ثبت یا کسب مجوز ندارند).

براساس این اعداد و ارقام، ممکن است به زودی شاهد افزایش چشمگیر ترافیک هوایی باشیم و روزانه میلیونها پهپاد در آسمان پرواز کنند. در نتیجه سؤالاتی درباره حریم خصوصی، امنیت سازمانی و تهدیدات بالقوه سایبری این محصولات شکل گرفته است.

با توجه به موارد بالا، آشنایی با تهدیدات بالقوه این تجهیزات برای عملیات سازمانها ضروری است. از منظر امنیت سایبری، پهپادها ابزاری ایدهآل برای اجرای حملات مخرب هستند چون معمولاً یک لایه اضافه بین مهاجم، خود هواپیما و اقداماتی که توسط پلتفرم پهپاد فیزیکی انجام میشود ایجاد میکنند.

لپتاپها یا ایستگاههای کاری معمولاً در فضای فیزیکی 2 بعدی کار میکنند و به راحتی میتوان آنها را به یک کاربر نسبت داد در حالی که دنبال کردن ردپای تجهیزات کامپیوتری با قابلیت پرواز در محدوده 10 کیلومتری و مشخص کردن محدوده جغرافیایی یا متصدیشان کار سختی است. همچنین پهپادها از نظر استفاده برای مهاجمان انعطافپذیری بیشتری ایجاد میکنند چون مقرون به صرفه و با قابلیت تنظیم بالا هستند در نتیجه میتوانند در شرایط آب و هوایی و ارتفاعات مختلف کار کنند در حالی که ایستگاههای سنتی مورد استفاده هکرها تقریباً ثابت هستند.

تجاوز هوایی

در ادامه به مرور مثالهایی میپردازیم که نشان میدهند سازمانها چگونه باید با پهپادهایی که وارد محدوده هواییشان میشوند و تهدیدات سایبری پهپادهای سازمانی برخورد کنند.

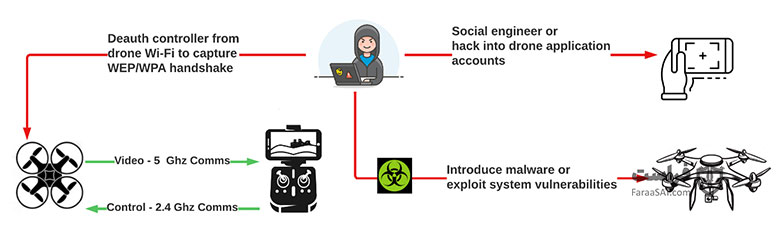

یک پهپاد خارجی که متعلق به سازمان یا تحت کنترل آن نیست کاربردهای مختلفی برای مهاجمان سایبری جهت حمله به سازمان دارد. نظارت بر محل، شناسایی منطقه با عکاسی، انتقال پیلودهای الکترونیک یا فیزیکی، عملیات حرکتی (وارد کردن پهپاد به یک بخش خاص برای انجام کاری مشخص) و تاکتیکهای انحرافی از جمله این کاربردها هستند.

یک نمونه برجسته از این اقدامات مخرب، استفاده از پهپاد برای پرواز روی منطقه هدف به منظور نقشهبرداری از موانع فیزیکی و شناسایی محلهای کنترل، دربهای امنیتی و زمانبندی فعالیت مأموران امنیتی است و بررسی اینکه آیا واکنشی به چنین محصولات پرندهای صورت میگیرد یا خیر. از پلتفرمهای پهپاد برای نقل و انتقال مواد ممنوعه مثل مواد مخدر، تلفن همراه یا سلاح به داخل زندانها هم استفاده میشود. نرخ موفقیت چنین اقداماتی رو به افزایش است.

سازمانهای دارای سیستمهای لازم برای واکنش به پهپادها معمولاً محدودیتهایی برای اقدام در این زمینه دارند. چون احتمال دارد که تیراندازی به پهپاد یا گیر انداختن آن امکانپذیر نباشد. برای مثال در آمریکا، پرواز یک پهپاد در محدوده هوایی کنترل نشده کلاس G روی ملک شخصی دیگر، بدون اطلاع قبلی مجاز است. برخی از قوانین ایالتی و دولتی به مشاغل و مالکان امکان میدهند که به چنین اقداماتی اعتراض کنند اما شناسایی مالکان این پهپادها و صدور اخطار برای آنها معمولاً کار چندان آسانی نیست.

قوانین مشابه دیگری هم وجود دارند که امکان تجاوز هوایی را تا حدودی فراهم میکنند از جمله قوانین استرالیا، سنگاپور و بریتانیا در شرایط و محدودیتهایی خاص. مشکل بعدی این است که تهیه این پهپادهای مخرب از چند صد تا هزار دلار هزینه دارد؛ فقط هزینههای اشتراک «سیستمهای ضد هواپیماهای بدون سرنشین»، بدون در نظر گرفتن هزینه پرسنلی که آنها را اداره میکنند به میلیونها دلار در سال میرسد.

از منظر مدیریت ریسک، مقابله با پهپادها با استفاده از چنین سیستمهایی برای بسیاری از سازمانها غیرممکن است چون معمولاً هزینههای این کار نسبت به ریسک پهپادها بیشتر است.

حمله به پهپادهای متعلق به سازمانها

حملات سایبری بر ضد پهپادهای متعلق به سازمانها و تحت کنترلشان موضوعی کاملاً متفاوت است. باید برای نگهداری امن از پهپادها و اطمینان از امنیت مسیری که طی میکنند (عدم وجود مانع، زیاد نبودن ترافیک هوایی و غیره) و رمزنگاری سیگنالهای رادیویی یا وایفای مورد استفاده پلتفرمهای پهپاد جهت پیشگیری از استراق سمع یا دستکاری آنها، ملاحظات امنیتی لازم را در نظر داشت.

پهپادها معمولاً یک حافظه کوچک برای ذخیره اطلاعات دارند. یکی از حملات رایج بر ضد پهپادهای سازمانی، تحت کنترل گرفتن پلتفرم است که در آن مهاجم از فرکانسهای رادیویی، وایفای یا سرویسهای اشتراکی مثل Aerial Armor استفاده میکند تا مسیرهای پرواز پهپاد در یک منطقه جغرافیایی را شناسایی کرده و حملات لغو احراز هویت، تحت کنترل گرفتن پهپاد و فرود آن در منطقه دلخواه را انجام دهد.

بعد از آن مهاجم میتواند حافظه دستگاه را برداشته و اطلاعات درون آن را جمعآوری کند و با توجه به تنظیمات و مدل حافظه، امکان آلودهسازی آن به بدافزارها وجود دارد. سپس مهاجم پهپاد را رها میکند تا مالک آن دستگاه را پیدا کند. احتمال دارد مهاجمان دستورالعملهای مربوط به تشخیص مختصات یا آدرس خانه پهپاد را تغییر دهند تا عمداً به آن آسیب وارد کنند، یا از آن برای مقاصد دیگر استفاده و برای سازمان مالک آن آسیبهای مالی یا قانونی ایجاد کنند.

در ادامه مطلب نگاهی به پلتفرمها یا ابزارهای پرکاربرد طراحی شده برای هک پهپادها خواهیم داشت و روشهای استفاده از آنها در حوزه امنیت سایبری را مرور میکنیم.

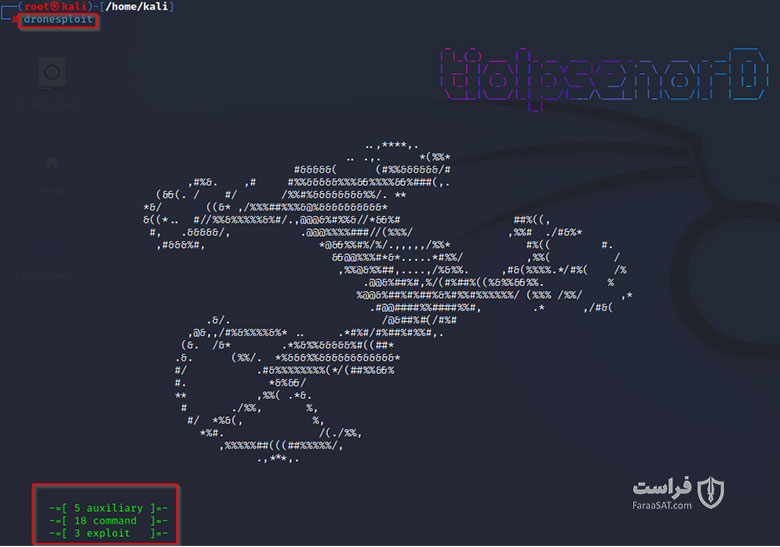

Dronesploit

اولین ابزاری که در این مقاله معرفی میکنیم، Dronesploit است. این ابزار راهکاری با یک رابط کاربری به سبک خط فرمان است که شباهت زیادی به فریمورک متاسپلویت دارد. Dronesploit سعی میکند ابزارهای مختلف مفید برای اجرای تست نفوذ بر روی پلتفرمهای پهپاد را ترکیب کند.

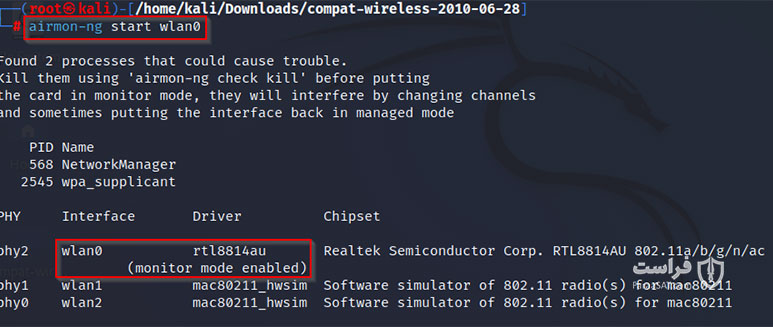

برای کار کردن Dronesploit باید Aircrack-ng نصب شده و درست کار کند و از یک آداپتور شبکه بیسیم با قابلیت شنود شبکههای بیسیم و تزریق بسته استفاده شود. اولین مرحله پیش از راهاندازی Aircrack-ng، قرار دادن کارت شبکه بیسیم در حالت نظارتی با استفاده از فرمان Airmon-ng start wlan0 است. میتوان با اجرای فرمان iwconfig از قرار گرفتن شبکه در این حالت مطمئن شد.

پس از قرار دادن کارت شبکه بیسیم در حالت Monitor، باید Dronesploit را از طریق یک پنجره خط فرمان دیگر راهاندازی و امکان فعال ماندن کارت شبکه تحت نظارت را فراهم کرد. پس از نمایش همه اخطارهای لازم (مثل راهاندازی کارت شبکه در حالت Monitor) Dronesploit شروع به فعالیت میکند.

Dronesploit برای ارزیابی پهپادهای مبتنی بر وایفای مثل پلتفرمهای DJI Tello یا Hobbico مفید است. همچنین دارای ماژولهای همه منظوره خاص با قابلیت استفاده برای بسیاری از مدلهای پهپاد است.

برخی از مهمترین فرمانها در ماژول کمکی قرار دارند. در Dronesploit برای انتخاب ماژولها، تنظیم عملیات مختلف و اجرای حمله از فرمانهایی مشابه با متاسپلویت استفاده شده است.

در ادامه مثالی از فرمان wifi/find_ssids را مشاهده میکنید که کارت شبکه مورد استفاده و مقادیر تایم اوت را نشان میدهند. Dronesploit میتواند به صورت مستقیم، قسمتهای مختلف aircrack-ng را فراخوانی کند تا فرایند دست تکانی شبکههای بیسیم با پروتکل WPA2 را کرک کند و همین ویژگی آن را تبدیل به یک ابزار پرقدرت کرده است.

پلتفرم Danger Drone

ابزار بعدی مورد بررسی در این مقاله، پلتفرم Danger Drone است که توسط Bishop Fox طراحی شده است. این ابزار یک پلتفرم پهپاد مقرون به صرفه برای موبایل است که یک فریم هوایی سه بعدی برای کامپیوترهای تک بورد کوچک رزبری پای[2] دارد.

بهینهسازی این ابزار بنحوی است که یک آناناس وایفای (Wi-Fi pineapple) برای نظارت بر شبکه بیسیم به همراه چند وسیله جانبی دیگر از نوع USB مثل کارت شبکه بیسیم آلفا که از آنها برای اجرای تست نفوذ هوایی از طریق پهپادهای در حال پرواز استفاده میشود، دارد. فرض کنید یک پهپاد بدون اطلاع مالک وارد یک ملک خصوصی شده، روی سقف ساختمان فرود آمده و بر ضد کامپیوترهای آنجا حملات شبکه بیسیم را اجرا میکند.

با کارت تحت نظارت مثال قبل میتوان از برخی جنبههای Aircrack-ng برای اجرای چند تست امنیتی مفید استفاده کرد از جمله تشخیص شبکههای پهپاد بیسیم، لغو احراز هویت دستگاههای متصل به یک کنترل کننده پهپاد یا کرک کردن کلیدهای WEP/WPA.

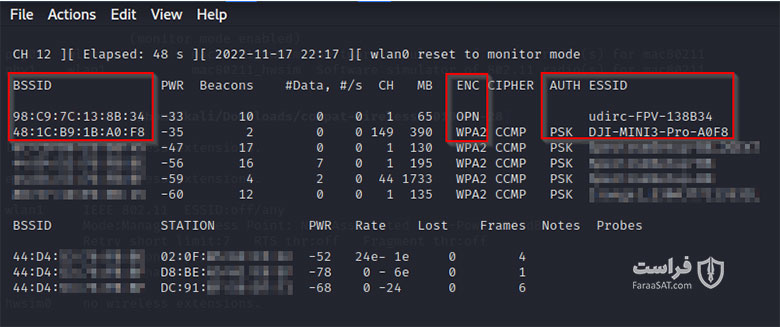

مثال بعدی نشان میدهد که فرمان Airodump-ng wlan0 تا چه حد برای شناسایی سیگنالهای وایفای پهپادها مفید است از جمله آدرس مک دستگاه، طرح رمزنگاری شبکه و استاندارد احراز هویت مورد استفاده پهپاد. در مثال زیر، یک پهپاد غیرحرفهای از شرکت Sanrock با استفاده از Open Wi-Fi و یک پهپاد DJI با امنیت وایفای پیشرفته شناسایی میشوند.

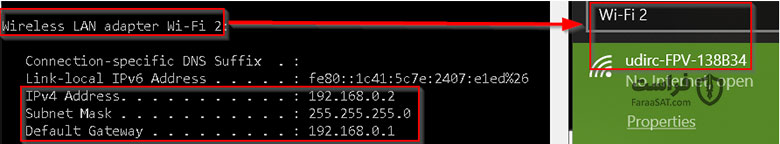

پهپادها یک شبکه بیسیم خصوصی ایجاد میکنند تا امکان تعامل نرمافزار به همراه کنترلکننده دستگاه برای مدیریت عملیات پهپاد فراهم شود. پهپاد Sanrock استاندارد شبکه بیسیم بازی دارد که برای اتصال به آن، نیازی به احراز هویت نیست. یکی از راههای سریع شناسایی شبکه وایفای پهپاد مد نظر، تلاش برای اتصال به SSID پخش شده از لینوکس کالی یا یک سیستم دیگر مثل یک گوشی همراه است. پس از اتصال به آن، فرمان ipconfig /all اجرا میشود تا اطلاعات مربوط به آیپی با خصوصیات اتصال شبکه پهپاد مقایسه شود. میتوان عملیات اسکن آسیبپذیری و ابزارهای امنیتی مختلف دیگر را به این آدرس هدایت کرد تا سایر اهداف شناسایی شوند و سپس آنها را برای تشخیص نقاط نفوذ ارزیابی کرد.

میتوان حمله لغو احراز هویت را با استفاده از فرمان airodump-ng در ترکیب با aireplay-ng اجرا کرد. چنین حملاتی برای تحت کنترل گرفتن پهپاد یا به دست آوردن کلید شبکه بیسیم برای کرک کردن به روش آفلاین مفید هستند. مهاجمان میتوانند با موفقیت از دستورالعملهای برگشت به خانه پهپاد استفاده کرده و ارتباطات بین متصدی و پلتفرم پهپاد را دچار اختلال کنند و به پهپاد دستور دهند در یک محل از پیش تعیین شده پرواز و فرود کند تا دستگاه را سرقت کنند.

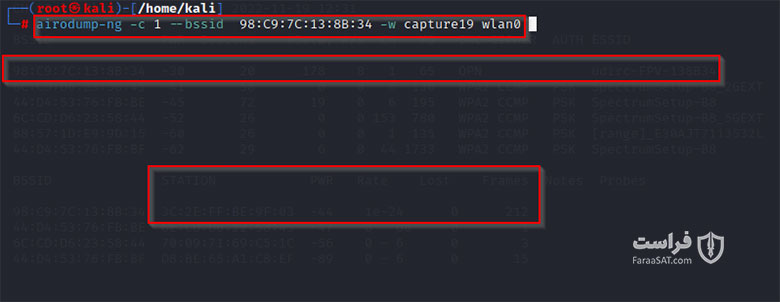

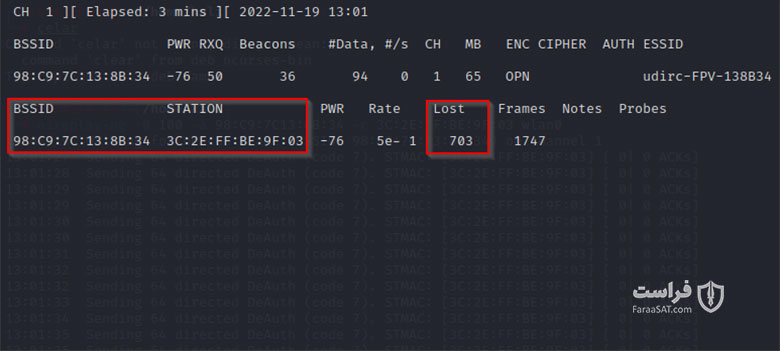

فرمان زیر نشان میدهد که چطور میتوان از Airodump-ng برای شناسایی یک ایستگاه متصل به پهپاد (یا یک کلاینت مثل یک دستگاه همراه) استفاده کرده و سپس با اجرای تکنیکهای لغو احراز هویت، ارتباطشان را قطع کرد. در این حالت، پهپاد Sanrock سازوکار احراز هویت وایفای مثل WPA را ندارد اما آزمایشهای اجرا شده موفق به قطع ارتباط و تحت کنترل گرفتن پهپاد شدند.

از فرمان airodump-ng -c 1 –bssid 98:C9:7C: -w capture19 wlan0 برای اجرای عملیات ضبطی استفاده میشود که معمولاً برای ضبط کلیدهای از قبل به اشتراک گذاشته شده WEP/WPA و سایر اطلاعات مفید کاربرد دارد. میتوان بعداً فایل ضبط شده را به aircrack-ng ارسال کرد تا کرک کلیدها به روش جستجوی فراگیر انجام شود (که این موضوع خارج از حوزه این مقاله است). هنگام اجرای عملیات ضبط میتوان فرمان aireplay-ng -0 100 -a 98:C9:7C13:8B:34 -c 3C:2E:FF:BE:9F:03 wlan0 را صادر کرد که باعث لغو احراز هویت کلاینت متصل میشود. به تعداد بالای فریمهای اترنت از دست رفته دقت کنید که نشاندهنده بروز اختلال در ارتباط است. میتوان با استفاده از ابزارهایی مثل Nmap و موتور اسکریپت نویسی آن، پورتهای باز یا OpenVAS را برای اجرای اسکن آسیب پذیری جستجو کرد. با توجه به این نکات شاهد شکل گیری یک روند نوظهور هستیم که نشان میدهد پلتفرمهای پهپاد چقدر به دستگاههای همراهی مثل لپ تاپها شباهت دارند و سازمانها باید به ریسک پهپادها هم توجه ویژهای داشته باشند.

سلب مسئولیت

این مقاله، ارزیابی غیرمجاز پلتفرمهای پهپادی متعلق به دیگران را توصیه نمیکند و شامل آموزش کامل تکنیکهای هک چنین پلتفرمهایی نیست. در این مقاله صرفاً یکسری از روشهای ساده قابل استفاده برای ارزیابی امنیت پهپاد جهت کمک به سازمانها برای ارزیابی ریسک چنین دستگاههایی و همچنین چشمانداز کوتاه مدت بازار پهپاد نشان دهنده احتمال حضور این دستگاهها در سطح جهان به صورت مختصر بررسی شد. در این مطلب به مطالعه برخی از ابزارهای مورد استفاده مهاجمان نیز پرداختیم و مثالهایی از نحوه استفادهشان ارائه دادیم.

با توجه به نکات مطرح شده، در حال حاضر سازمانها باید بیش از همیشه احتیاط کنند و از حملات سایبری که از آسمان اجرا میشوند غافل نشوند. سازمانها باید وضعیت خود را از نظر ریسکهای مرتبط با پهپادها ارزیابی کرده و از در اختیار داشتن روشها و سیاستهای مناسب برای واکنش به این تهدیدات اطمینان حاصل کنند.

[1] Federal Aviation Authority

[2] کامپیوترهایی ارزان قیمت در اندازهی بسیار کوچک در حد یک کارت اعتباری هستند که به مانیتور یا تلویزیون متصل شده و با موس و کیبورد استاندارد میتوان از آنها استفاده کرد.

منبع: https://cybernews.com/security/drones-hack-airborne-cybersecurity-nightmare/