انواع مختلف حملات فیشینگ و رویکرد پیشگیرانه در برابر آنها

انواع حملات فیشینگ هدفدار

از آن جایی که فیشینگ یکی از مهمترین دلایل نشت اطلاعات در شرکتهای مختلف است پس یک تهدید مخرب برای انها محسوب شده و همه سازمانها باید آمادگی لازم برای رویارویی با آن را داشته باشند.

حمله فیشینگ

در حمله سایبری فیشینگ، هکرها تلاش می کنند تا با استفاده از ایمیل ها و وب سایت های تقلبی، کاربران را فریب داده و اطلاعات شخصی و حساب بانکی آنها را به دست بیاورند.

با وجود اینکه فیشینگ یکی از انواع حمله های سایبری قدیمی است، اما روز به روز بر پیچیدگی آن افزوده میشود. در نتیجه تکنیک های مجرمین سایبری نیز در مقابله با ساز و کارهای امنیتی، رشد و تکامل می یابد.

انواع حملات فیشینگ که بررسیهای اخیر نشان میدهد روزبهروز در حال پیشرفتهتر شدن هستند، چراکه مهاجمان در مقایسه با گذشته برای انتخاب قربانیان خود و انجام حملات هدفمند، تلاش بیشتری میکنند.

از آنجایی که هکرها از روشهای مشابه و رایجی برای حملات فیشینگ استفاده میکنند، بررسی این روشها میتواند در تشخیص و ایجاد تمایز بین انواع مختلف فیشینگ به ما کمک کند.

رواج روزافزون ایمیلهای بازاریابی محصولات و خدمات مختلف و همچنین محبوبیت خریدهای آنلاین توسط گوشیهای هوشمند تلفن همراه، فرصتهای زیادی را در اختیار خرابکارانی که بر روی هیجان های آنی خریدهای آنلاین کاربران حساب ویژه ای باز کرده اند، قرار داده است.

وعده خریدهای فوقالعاده و مقرون به صرفه، با ارایه تخفیفات شگفت انگیز از سوی کمپینهای بازاریابی ایمیلی، بهترین فرصت حمله را در اختیار مجرمان سایبری قرار داده است تا بتوانند خریداران ناآگاه را به دام انداخته و آنها را طعمه حملات خویش قرار دهند. بنابراین برای آشنایی با حملات فیشینگ هدف دار و نحوه شناسایی و مقابله با آنها، در این مقاله با ما همراه باشید.

آشنایی با حملات فیشینگ هدفدار

اگر با فروشی فوقالعاده از طریق تبلیغات اینترنتی و آگهی های موجود در شبکه های اجتماعی یا ایمیلی در صندوق پست الکترونیکی تان مواجه شدید که به نظر نمیرسد واقعی باشد، احتمالاً شما هم با حملات فیشینگ هدفدار مواجه شده اید. هرگز فراموش نکنید که کلیک بر روی لینکهای به ظاهر ساده، با توجه به شرایط و موقعیت شما میتواند پیامدهای فاجعه باری را برایتان به ارمغان داشته باشد.

در جدول زیر، حملات فیشینگ هدف دار به صورت مختصر معرفی شده اند:

فیشینگ هدف دار در یک نگاه |

|

|

توضیحات |

نوعی مهندسی اجتماعی که در آن یک پیام، معمولاً در قالب ایمیل با یک پیوست یا لینکی مخرب به قربانی ارسال میشود تا گیرنده را به باز کردن فایل پیوستی یا کلیک بر روی لینک ارسالی وسوسه کند. |

|

حملات سطح بالاتر |

امکان انجام هر نوع حمله ای، از جمله حمله به برنامه های کاربردی تحت وب و جاسوسی سایبری وجود دارد. |

|

تکرار |

تعداد کلی رویدادها در برآوردی، 9576 است که تاکنون 916 بار افشای اطلاعات تأیید شده است. |

|

یافتههای کلیدی |

13% از افرادی که تحت آزمایش قرار گرفته اند بر روی لینکهای فیشینگ کلیک کرده و فایل های پیوستی ایمیل ها را باز کرده اند. میانگین زمانی، از هنگام مشاهده تا کلیک بر روی این لینکها نیز تقریباً کوتاه بوده است. |

بر اساس گزارشی از تحقیق های انجام شده در حوزه نشت داده ها که در سال 1395 توسط شرکت Verizon ارایه شده است، میزان باز کردن ایمیلهای مربوط به حملات فیشینگ نسبت به سال گذشته، افزایش 30 درصدی داشته است. همچنین تعداد گیرندگانی که بر روی لینک ها یا پیوست های مخرب ایمیل های مشکوک کلیک کرده اند نیز 12 درصد نسبت به مدت مشابه افزایش یافته است.

ScamWatch، یک برنامه ابتکاری که توسط دولت استرالیا حمایت میشود، در مهرماه سال 1395، 361 مورد کلاهبرداری از خریداران آنلاین را گزارش کرده که در نتیجه آن 44.2% خسارت مالی به کاربران وارد شده است. لازم به ذکر است 40% از این کلاهبرداریها نیز از طریق ایمیل یا از طریق لینکهای موجود در شبکههای اجتماعی و پیام رسان های ارتباطی انجام شده اند.

مخاطرات حملات فیشینگ هدفدار

در دوران ظهور کلاهبرداری از طریق ایمیلها، ابتدا حمله فیشینگ به این شکل بوده است که مهاجم تنها انبوهی از ایمیلها را بدون ایجاد هرگونه مشخصه فردی در آن ایمیل، برای افراد بی شماری ارسال می کرد. رویکرد جدیدتری که در سال های اخیر شکل گرفته است، استفاده از حملات فیشینگ هدفدار است که مهاجم برای افزایش شانس موفقیت خویش در اخاذی سایبری، افراد یا گروههای خاصی را نشانهگذاری کرده و حمله خود را معطوف به آنها می کند.

متأسفانه امروزه حملات فیشینگ هدفدار به قدری مقبولیت و قانونی بودن چنین ارتباطات کلاهبردارانه ای را بالا برده اند که بیشتر افراد با دیدن جزییات اطلاعات شخصیشان، ناخودآگاه سد دفاعی آنها شکسته شده و فریب می خورند.

ایمیلهای فیشینگ پیچیده میتوانند از تزریق کد یا اسکریپت (XSS) نیز استفاده کنند. لینکهایی که به منظور فریب کاربران مورد استفاده قرار میگیرند بایستی مانند لینکهایی از سوی فروشندگان قانونی، معتبر و رسمی به نظر برسند به گونهای که شناسایی آنها توسط کاربران بسیار دشوار باشد.

در نهایت نیز این لینکهای به ظاهر قانونی همچون “www.mybank.com/account” با وجود آن که یک آدرس اینترنتی کاملاً متفاوت دارند اما باز هم چنان به نظر می رسند که گویا از یک منبع موثق نشأت گرفتهاند تا کاربر را به یک وب سایت مخرب هدایت کنند.

با در نظر گرفتن دادههای لو رفته کاربران بر اثر نشت های اطلاعاتی به وقوع پیوسته در سال های اخیر و همچنین نمونههای بی شماری که از حملات فیشینگ انجام شده وجود دارد این طور تصور می شود که مهاجمان، کلاهبرداری به وسیله ایمیل را به حملات فیشینگ هدفدار ارتقا داده اند؛ چرا که این ایمیلهای فیشینگ به دلیل داشتن بعضی از اطلاعات کاربر مانند نام، تلفن، تاریخ تولد و در برخی موارد پیشرفته تر هم جواب پرسش و پاسخهای امنیتی، بسیار قانونیتر و مشروعتر به نظر میرسند.

10 مورد از نشت های اطلاعاتی حساب های کاربری، به ترتیب رتبه:

- myspace: 359420698

- NetEase: 234842089

- LinkedIn: 164611595

- Adobe: 152445165

- Badoo: 112005531

- VK: 93338602

- Rambler: 91436280

- Dropbox: 68648009

- Tumblr: 65469298

- راهحلهای تجاری مدرن (Modern Business Solutions): 58843488

آیا افرادی که حملات فیشینگ هدفدار را طراحی و اجرا میکنند، از جزییات اطلاعات ورود به حساب های کاربری شما اطلاعی دارند؟

چگونه متوجه شوید که آیا جزییات اطلاعات ورود به حساب های کاربری شما در یکی از نشتهای دادهای بزرگ، منتشر شده است یا خیر؟ اگر اطلاعات شما لو رفته باشد، چه اتفاقی برای تان خواهد افتاد؟

اینها پرسش هایی هستند که توسط “Troy Hunt”، مدیر اجرایی شرکت مایکروسافت، برنده جایزه ارزشمندترین فرد متخصص در میان توسعهدهندگان امنیتی، وبلاگ نویس سایت troyhunt.com، سخنران بینالمللی در حوزه امنیت وب و نویسنده بسیاری از دورههای امنیتی سطح بالا برای توسعهدهندگان وب در Pluralsight مطرح شده است.

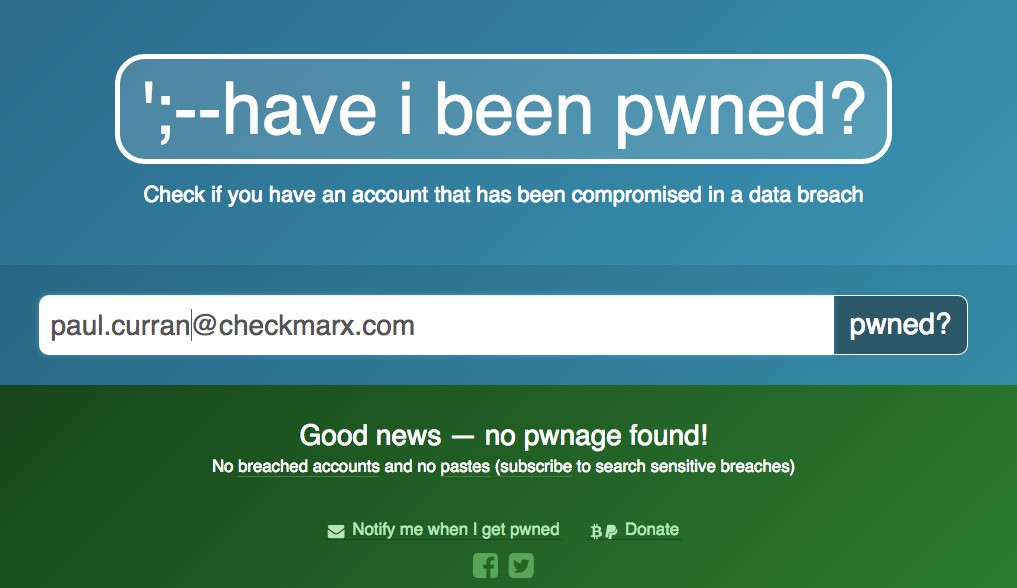

وبسایت مشهور او با عنوان “haveibeenpwned.co“، پس از نشت داده ای بزرگی که در حسابهای مشتریان شرکت Adobe رخ داد، راه اندازی شده است تا کاربران را آموزش داده و عموم مردم را از مقیاس و تناوب تکرار نشتهای دادهای بزرگ آگاه کند.

اطلاعات این وب سایت حاوی دادههای منتشر شده از نشت های اطلاعاتی است که دادههایشان به صورت عمومی قابل دسترسی همگان هستند. با وارد کردن آدرس ایمیلتان در این سایت می توانید یک جستوجوی سریع انجام داده تا متوجه شوید که آیا به حساب کاربری شما هم تاکنون حمله ای شده است یا خیر. کاربران همچنین از طریق این وب سایت میتوانند هشدارهایی را تنظیم کنند که در صورت وقوع هرگونه نشت اطلاعاتی در جزییات اطلاعات شخصیشان در آینده، برای آنها پیام هشداری ارسال شود.

بنابراین اگر اطلاعات شما لو رفته یا دچار نشت اطلاعاتی شده اید، بسیار مهم است که کلمه عبور مربوط به آن سایت یا شبکه اجتماعی را در اولین فرصت ممکن تغییر داده و مطمئن شوید که از آن کلمه عبور، در سایت دیگری استفاده نکرده اید چرا که این کار میتواند تبدیل به یک ابزار حمله سریعتر برای هکرها، هرزنامه نویسان و اشخاصی شود که حملات فیشینگ هدفدار را ترتیب میدهند.

تکنیک های حمله فیشینگ

روش های فیشینگی که منجر به حمله های موفقیت آمیز خواهند شد :

- صفحه های ورود جعلی: در این روش هکرها به منظور به دست آوردن نام کاربری و رمز عبور، صفحه های جعلی مشابه با سایت اصلی را طراحی می کنند.

- جعل هویت: به عنوان مثال، هکر یک ایمیل جعلی را از طرف بانکی که کاربر در آن حساب شخصی دارد ارسال کرده و اطلاعات حساب بانکی اش را از او درخواست می کند.

- پیوستهای آلوده: همچنین هکرها ممکن است با ارسال ایمیل هایی با عناوینی مانند “عکس های خانوادگی” که بدافزارهای مخرب به آنها پیوست شده است، کاربر را هدف حمله فیشینگ خود قرار بدهند.

- پیام رسانها: هکر با ارسال یک پیامک وانمود می کند که از طرف یکی از آشناهای کاربر است و اطلاعات شخصی اش را از او درخواست می کند.

- فایل های مشترک: یکی دیگر از روش هایی که برای انتشار بدافزارها و حمله های فیشینگ استفاده می شود، به اشتراک گذاشتن فایل ها می باشد.

راه های مقابله با حمله های فیشینگ

- کاربران باید با استفاده از فرایند خودآگاهی در برابر پیام ها، ایمیل ها و ضمیمه های مخربی که برای آنها ارسال می شود، احتیاط کنند.

- سرمایه گذاری برای خرید ابزارهای مقابله با حمله های فیشینگ مزایای زیادی میتواند به همراه داشته باشد. برای مثال ابزارهای تولید لیست سیاه که توسط گوگل استفاده میشوند، قادر به کاهش 90 درصد از نشانی های وب مخرب شده اند.

- مدیران امنیتی نیز باید میزان تأثیر خودآگاهی کارمندان و استفاده از ابزارهای ضد فیشینگ را با اجرای حمله های آزمایشی مورد بررسی قرار دهند.

- یکی دیگر از روش های مقابله، پیادهسازی روشهای مدیریت هویت از طریق ورود بدون رمزعبور یا احرازهویت چند عاملی است.

- استفاده از یک نام دامنه قدرتمند و همچنین بررسی مجوز SSL سایت مقصد، از جمله روش های محافظتی دیگر برای حفظ اطلاعات می باشد.

چشمانداز فیشینگ در جهان

شرکت های مختلف جهانی حمله های فیشینگ را مورد بررسی قرار داده و داده های قابل توجهی را نیز گردآوری کرده اند.

اطلاعات جهانی درباره پدیده فیشینگ

- در سال 2019، 90 درصد از شرکتها در سراسر جهان قربانی این نوع حمله ها بوده اند.

- درصد بسیار بالایی از این حمله ها با هدف قبلی و از طریق هک ایمیل های کاری (حمله های BEC) انجام گرفته است

- با توجه به اینکه شرکت های زیادی قربانی حمله های فیشینگ هدفمند شدهاند، پس مدیران امنیتی باید فشار زیادی در مقابله با این نوع از حمله ها متحمل شوند.

- در سال 2019 در حمله های فیشینگ از روش هایی غیر از ارسال ایمیل، از جمله اجرای حمله های مهندسی اجرایی، استفاده شده است.

- در بسیاری از موارد نیز حساب کاربری شبکه های اجتماعی سازمان ها مورد هدف قرار گرفته و با روش استفاده از فلش مموری، قربانی حمله های فیشینگ شده اند. شرکت های زیادی نیزهدف حمله های ویشینگ (فیشینگ صوتی) و اسمیشینگ (ارسال پیامک به جای ایمیل) قرار گرفته اند.

منبع: checkmarx