سبد خرید

- هیچ محصولی در سبدخرید نیست.

جمع کل:

0 تومان

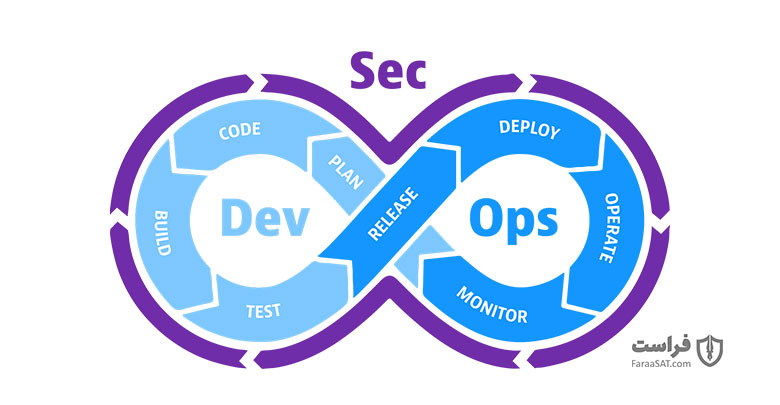

سرزنش کردن یکدیگر، فقدان انگیزههای مناسب و عدم اعتماد و شفافیت از جمله موانعی هستند که در مسیر پیادهسازی DevSecOps…

بیشتر بخوانید »

امکان اجرای حملات زمانبندی حافظه در گرو صرف بودجه سنگین، زمان طولانی و انجام عملیات پیچیده است. بنابراین احتمال وقوع…

بیشتر بخوانید »

گذر زمان در فناوری واقعیت مجازی، توسعه و تقاضای مصرفکنندگان آن را نیز افزایش داده است و انتظار میرود بازارهای…

بیشتر بخوانید »

گوگل جهت ارتقا و بهبود راهکارهای امنیتی سرویس ابری خود و در راستای محافظت از سازمانها در مقابل مخاطرات امنیتی…

بیشتر بخوانید »

کارشناسان امنیت سایبری یکسری از آسیبپذیریهای جدید که در اثر پیادهسازی نامناسب و غیراصولی TLS در دستگاههای UPS هوشمند به…

بیشتر بخوانید »

بافت داده از جمله روشهای کارآمد برای مدیریت و کنترل حجم عظیمی از دادهها و اطلاعات است. فریمورک مورد استفاده…

بیشتر بخوانید »

مدیران ارشد امنیت اطلاعات معمولاً مسئولیت ارایه گزارش امنیت سایبری درباره شرایط امنیتی سازمان بر عهده دارند. عدم استفاده از…

بیشتر بخوانید »

سازمانهای تحلیل بلاکچین از رویکردهای متفاوتی برای تجزیه و تحلیل تراکنشهایی که از طریق ارزهای دیجیتال صورت میگیرند استفاده میکنند.…

بیشتر بخوانید »

مجرمان سایبری به صورت بیوقفه در حال تلاش برای نفوذ به شبکههای مجازی و دستگاههای کاربران جهت سوءاستفادههای شخصی هستند.…

بیشتر بخوانید »

سازمانها معمولاً DevOps را با هدف تسریع در فرایند تولید کد و نرمافزار پیادهسازی میکنند. اگرچه هدف اصلی DevOps تولید…

بیشتر بخوانید »