حمله بلوبرون BlueBorne تهدیدی جدید در دنیای امنیت سایبری

حمله BlueBorne یک تهدید پنهان در دنیای بلوتوث

بر اساس تحقیقات اخیر، بیش از 2 میلیارد دستگاه اندروید، 2 میلیارد دستگاه ویندوز و 1 میلیارد دستگاه اپل به حمله BlueBorne آسیبپذیر هستند. باتوجهبه اضافهشدن دستگاههای اینترنت اشیاء به شبکه، تعداد دستگاههای آسیبپذیر به حدود 8 میلیارد دستگاه افزایش پیدا کرده است. این وضعیت میتواند بهعنوان یک فاجعه در دنیای دیجیتال محسوب شود؛ بنابراین بلوبورن را بهشدت جدی گرفته و باید اقدامات امنیتی مناسب برای مقابله با آنها را اتخاذ کنید.

در این مقاله از فراست قرار در بلوبرون و ارائه راهکار برای اینکه چطور دستگاه های خود را در برابر این حملات ایمن کنید برای شما گفته ایم. پس با ما تا انتهای مقاله همراه باشید.

حمله BlueBorne چیست؟

مؤسسه امنیتی آرمیس که به مدت طولانی در زمینه امنیت اینترنت اشیاء فعالیت دارد؛ طبق تحقیقات جدید خود به یک آسیبپذیری تازه در دستگاههای دارای تکنولوژی بلوتوث برخورد کرده است. این آسیبپذیری به شبکههای IoT به هر سیستمعاملی مانند اندروید، iOS، ویندوز و لینوکس حمله میکند و میتواند به آنها نفوذ کند.

محققان در آرمیس این حمله جدید را بلوبورن (BlueBorne) نامگذاری کردهاند. مؤسسه آرمیس ادعا میکند که حمله بلوبورن بهصورت کاملاً پنهانی انجام میشود و قربانی هیچگاه نمیفهمد که دستگاهش به این روش هک شده است.

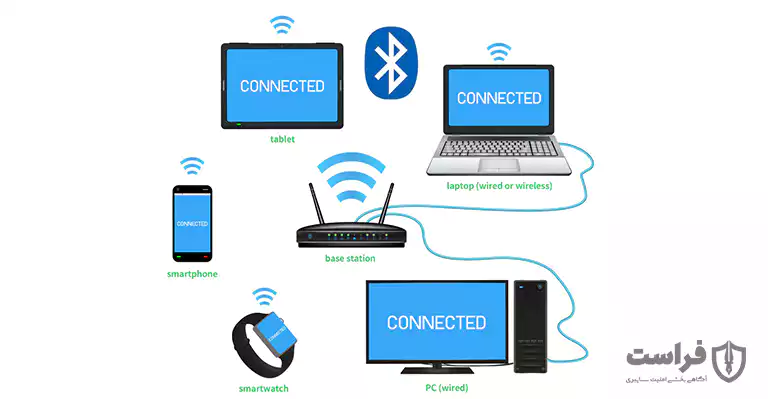

استفاده گسترده از بلوتوث به دلیل هزینه کم و سرعت مناسب در ارتباطات کوتاهبرد، از دستگاههای کامپیوتر رومیزی گرفته تا دستگاههای موبایلی و اینترنت اشیاء متداول است. این ویژگی باعث میشود که آسیبپذیری حمله بلوبورن بهعنوان یک آسیبپذیری فراگیر شناخته شود. این نوع حمله میتواند بهعنوان نقطه آغازین (entry point) برای حملات دیگر، از جمله حملات مرد میانی (Man-in-the-Middle نیز به کار رود.

4 روش خطرناک از حملات بلوبورن(BlueBorne)

بلوبورن بهعنوان یک حمله بسیار خطرناک و غیر قابل کشف در دستگاههای دیجیتال محسوب میشود و نیاز به توجه جدی به امنیت بلوتوث دستگاهها دارد. در ادامه به چهار روش خطرناک این حمله مخوف میپردازیم.

نیاز به اطلاعات کم

مهاجم برای انجام بلوبورن نیاز به هیچ اطلاعاتی از دستگاه یا صاحب آن ندارد. این به مهاجم اجازه میدهد بدون نیاز به هرگونه اطلاعات پیشینی به حمله بپردازد.

کنترل کامل دستگاه

مهاجم با انجام حمله BlueBorne از ابتداییترین مراحل قادر است کنترل کامل دستگاه قربانی را به دست بگیرد و این اجازه را به وی میدهد تا به دادهها، تنظیمات و عملکرد دستگاه دسترسی داشته باشد.

حملات غیر قابل کشف

حمله بلوبورن نیاز به هیچ برنامه خاصی یا کلیک روی لینک آلوده ندارد. تنها کافی است که بلوتوث دستگاه فعال باشد تا حمله بلوبورن انجام شود. این ویژگی باعث میشود که این حمله بسیار مخفی و قابلیت کشف کمتری داشته باشد.

دور زدن لایههای امنیتی

حمله BlueBorne یک بستر را فراهم میآورد که مهاجم میتواند کلیه لایههای امنیتی دستگاه را دور بزند. این به مهاجم امکان میدهد بهسادگی کنترل کامل دستگاه را به دست بگیرد.

متاسفانه جواب این سوال خیر است، چون بلوبرون BlueBorne یک ویروس یا بدافزار نیست که بتوان جلوی آن را با آنتی ویروس گرفت مگر آنکه جلوی بدافزارهایی که هکر موقع انتقال میخواهد صورت بدهد بتوان گرفت.

راهکارهای امنیتی برای مقابله با بلوبرون BlueBorne

برای جلوگیری از وقوع بلوبورن از طریق بلوتوث و محافظت از دستگاههای خود، حتما از راهکارهای امنیتی زیر استفاده کنید:

- اطمینان حاصل کنید که دستگاههای شما به آخرین نسخه سیستمعامل و برنامههای مرتبط خود بهروز شده باشند. شرکتهای تولیدکننده دستگاهها به طور منظم بهروزرسانیهای امنیتی خود را منتشر میکنند که میتوانند آسیبپذیریهای BlueBorne را رفع کنند.

- تا زمانی که به بلوتوث نیاز ندارید، آن را غیرفعال کنید. این کار میتواند از احتمال حمله BlueBorne جلوگیری کند.

- اطلاعات مهم و حساس خود را روی دستگاههای دیجیتال بادقت مدیریت کنید و از انتقال آنها از طریق بلوتوث در شرایط خاص پرهیز کنید.

- در صورت امکان، از پروتکلهای امن برای ارتباطات بلوتوثی استفاده کنید و در تنظیمات دستگاههای خود این امکان را فعال کنید.

- آگاهی از ریسکهای امنیتی و رفتار مطمئن در استفاده از دستگاههای خود میتواند به جلوگیری از حملههایی نظیر BlueBorne کمک کند.

- در تنظیمات دستگاههای خود، از پروتکلهای امن بلوتوث برای ارتباطات خود استفاده کنید. این پروتکلها میتوانند به تقویت امنیت ارتباطات کمک کنند.

- در تنظیمات دستگاههای خود، تنظیمات امنیتی مربوط به بلوتوث را بادقت بررسی و تنظیم کنید. این شامل فعالسازی رمزنگاری بلوتوث و محدودکردن دسترسی دیگران به دستگاههای شما میشود.

- نصب نرمافزارها و افزونهها از منابع معتبر و مورداعتماد انجام شود تا از نرمافزارهای مخرب و آسیبپذیریهای امنیتی جلوگیری شود.

- به توصیهها و آموزشهای امنیتی ارائه شده توسط شرکتهای تولیدکننده دستگاهها توجه کنید و اقدامات لازم را انجام دهید.

اجرای این راهکارها میتواند به شما کمک کند تا در مقابل حمله BlueBorne و سایر تهدیدات امنیتی مشابه محافظت بهتری داشته باشید.

کاربرد آسیبپذیری امنیتی BlueBorne توسط هکرها

حمله BlueBorne یک حمله هوا به هوا (airborne)است که بهصورت واگیر به دستگاههای بلوتوث اطراف انتقال مییابد و توانایی گسترش خود را دارد. نحوه بهرهبرداری از این آسیبپذیری توسط هکرها به شرح زیر است:

یک دستگاه مبتلا به آسیبپذیری BlueBorne میتواند به طور خودکار کدهای مخرب را به دستگاههای دیگر با بلوتوث اطراف خود منتقل کند. بهاینترتیب، یک گوشی هوشمند آلوده میتواند تمامی دستگاههای بلوتوث اطراف خود را آلوده کند. بهمحض آلودهشدن دستگاه به کدهای مخرب، هکرها میتوانند این کدها را بر روی دستگاههای مختلف اجرا کنند و کنترل کامل همه دستگاهها را به دست بگیرند.

هکرها میتوانند برنامههای مخرب دلخواه خود را بر روی دستگاههای قربانیان نصب کنند. این برنامهها میتوانند برای انجام حملات DDoS، جاسوسی، یا سایر عملیات مخرب استفاده شوند. از اقدامات دیگر میتوانند از دستگاههای آلوده بهعنوان بخشی از یک باتنت (botnet) برای انجام حملات متعدد استفاده کنند. این حملات میتوانند شامل حملات DDoS و سایر جرایم جاسوسی و مخرب باشند.

حمله BlueBorne بهسرعت انجام میشود، بهطوریکه ممکن است در عرض چند ثانیه انجام شود. بهطور طبیعی، مجرمان اینترنتی میتوانند هر نوع نرمافزار مخربی را که میخواهند، بهعنوان باج افزار و یا رباینده اطلاعات (Info-stealer) با قرار دادن تروجانها(Trojan) بر سیستمعامل شما انتشار دهند.