کاملاً واضح و مسلم است که بسیاری از رخنههای امنیتی به دلیل خطای انسانی یا کوتاهیهای ناشی از روشهای عملیاتی ضعیف رخ میدهند. هر هکر مجرب و حرفهای (چه هکرهای اخلاقی و چه مجرمان پیشرفته سایبری) این واقعیت را قبول دارد که تمرکز بر خطاهای انسانی و روشهای امنیتی ضعیف بسیار کارآمدتر از تلاش برای رخنه کردن به راهکارهای فناورانه پیچیده امروزی است.

انتخاب کلمه های عبور آسان و راحت

سال ها است که آگاهی بخشی در زمینه امنیت اطلاعات به عنوان پایه و اساس راهکارهای امنیت اطلاعات تبلیغ میشود اما واقعیت این است که معمولاً این کار ضعیف انجام میشود، آن چنان ضعیف که از 20 سال پیش تا به امروز پیشرفت بسیار کمی در این زمینه صورت گرفته است. بهبود این شرایط مستلزم این است که ما (من، شما و کل جامعه مسئول پیادهسازی امنیت اطلاعات) دیدگاهمان را نسبت به آگاهی بخشی تغییر دهیم.

در این مقاله، به شما خواهیم گفت که ما فقط در حوزه امنیت قرار نداریم بلکه در حوزه ارتباطات و تغییرات سازمانی هم فعالیت داریم. همانطور که فیلسوف بزرگ نیکولو ماکیاولی میگوید، تغییر دادن شرایط کار سختی است:

«توجه داشته باشید که کاری نیست که انجام آن سختتر، موفقیت آن بعیدتر و اجرای آن خطرناکتر از ایجاد یک نظم جدید باشد. هر اصلاح طلبی دشمنان زیاد و مدافعان بی میلی دارد. باید با بی اعتقادی بشر مبارزه کند؛ بشری که واقعاً به چیزی باور ندارد مگر این که واقعاً آن را تجربه کرده باشد». نیکولو دی برناردو دِ ماکیاولی (1469-1527)

ما سعی داریم با باورهای قدیمی بسیاری از مردم مبارزه کنیم و با مشکلاتی که ماکیاولی به آنها اشاره کرده است، روبرو هستیم. تمرکز این مقاله، پیادهسازی تغییرات پایدار و احتمالاً دایمی در سازمان شما است.

همچنین در این مقاله تأیید خاصی بر موضوع ارتباطات وجود دارد. روشی که در رسانهها برای به تصویر کشیدن امنیت اطلاعات استفاده میشود، ضعیف است. البته این موضوع قابل درک است زیرا خبرنگاران در همه رشتهها تخصص ندارند و باید خیلی سریع و به صورت خلاصه مسایل پیچیده را تشریح کنند. مسئولیت بخشی از این کوتاهی را باید به خود حوزه امنیت اطلاعات نسبت داد.

استدلالهای مختلفی را میتوانید برای علت این موضوع بیاورید اما واقعیت خیلی ساده است. ناتوانی و کوتاهی ما در این حوزه باعث ایجاد مشکلی شده که ما هم سعی داریم در این مقاله تا حدی با آنها مقابله کنیم.

موضوع مورد بحث بعدی در این مقاله، مفهوم فرهنگ سازمانی و مشکلات مربوط به تغییر آن است. فرایندهای تغییر به اندازهای که به سایر حوزهها ارتباط دارند با این حوزه نیز در ارتباط هستند. اغلب وقت ها از اصطلاح فرهنگ سوءاستفاده میشود. امیدوارم ایدههای من به شما کمک کند تا راهی برای شناسایی و کنترل مشکلات مربوط به فرهنگ سازمانی خودتان پیدا کنید زیرا این مسایل با موضوع امنیت اطلاعات در ارتباط هستند.

در نهایت باید به این موضوع اشاره کنیم که هیچ چوب جادویی برای مقابله با مشکلات امنیت اطلاعات جود ندارد. کاری که ما در آن مشارکت و فعالیت داریم با چندین رشته و حوزه مختلف در ارتباط است؛ ما هم برای دستیابی به موفقیت باید در بسیاری از این حوزهها سررشته داشته باشیم.

لازم به ذکر است که زیرساخت امنیت اطلاعات فراتر از نرم افزار، سرورها و لینکهای شبکه است و شامل ساختمانها، مستندات و مهمتر از همه افراد میشود. سردرگمی و آشفتگی در هنگام مقابله با مسایل مربوط به عامل انسانی موجب میشود که زندگی حرفهای شما به شدت سختتر شود. مقابله با این مسایل، به روشی منسجم و ساخت یافته باعث از بین رفتن بسیاری از مشکلات شما میشود.

آگاهی بخشی چیست؟

با توجه به مقاصد و اهداف این مقاله، بحث آگاهی بخشی در دو قسمت مورد بحث و بررسی قرار میگیرد. بخش اول، آگاه کردن مردم در رابطه با مشکلات مربوط به امنیت اطلاعات است. بخش دوم شامل تشویق کردن (حتی از طریق تهدید، تحکیم و متقاعد کردن) آنها به انجام اقدام هایی میشود که با ارزش اطلاعاتی که در فعالیتهای کاری روزمره با آنها سروکار دارند، تناسب داشته باشد. این بحث با آموزش و تدریس متفاوت است اما مسلم است که آگاهی بخشی، آموزش و تدریس با هم در ارتباط هستند.

بسیاری از افراد، آگاهی بخشی را با عمومی کردن اشتباه میگیرند و تصور میکنند یک نمایش خیابانی سالیانه یا تولید پد ماوسی که یک شعار روی آن نوشته شده باشد آنها را به هدف میرساند اما اینطور نیست. چنین اقداماتی باید در کنار سایر فعالیتهای لازم انجام شوند تا واقعاً مردم را آگاه کنند اما به هیچ وجه نمیتوان آنها را به عنوان هدف اصلی در نظر گرفت.

بخش دوم (تشویق افراد به تغییر روش انجام کارها) است که باعث ایجاد تغییر و تفاوت میشود. محوریت اصلی این مقاله هم موضوع رفتار است. ما به دنبال انجام رفتارهایی خاص هستیم و میخواهیم دیگر بعضی از رفتارها انجام نشوند. در اغلب مواقع دانش به تنهایی کافی نیست و ما باید روی نگرش و ادراکات افراد هم کار کنیم زیرا این موارد هستند که رفتار افراد را شکل میدهند.

طبیعتاً رفتار، نتیجه یک فرایند تصمیمگیری است. تصمیمات بر اساس شرایط و قوانین مختلفی گرفته میشوند، برخی از آنها منطقی به نظر میرسند و بعضی دیگر کاملاً غیرمنطقی. این شرایط و قوانین عبارتند از:

- دانش

- تعصب

- شرایط روحی و روانی

- شرایط مربوط به رویداد مورد نظر (آب و هوا، زمان و غیره).

بسیاری از ناظران در هنگام تحلیل رفتار با سؤال به یک سری از اقدام ها واکنش نشان میدهند، به عنوان مثال «چرا او این کار ابلهانه را انجام داد؟». بسیاری از رفتارهایی که ما نمیخواهیم شاهد انجام آنها باشیم قابل پیش بینی هستند اما تنها در صورتی که شما برای بررسی و درک این که مردم چگونه تصمیمگیری میکنند، وقت صرف کنید.

برای انجام این تحلیل باید به درک مردم نسبت به ریسک هم توجه داشت. ادراک و تصور افراد یکی از بخشهای مهم پیش داوری و تعصب است و موجب تحریف دانش آنها میشود. بنابراین در این قسمت، بخشهایی از آن را بررسی کنیم.

شما به صورت خودکار چیزهایی را که برایتان ناآشنا و خارج از کنترلتان باشند یا به شما تحمیل شده باشند را پرخطرتر از چیزهایی میدانید که برایتان شناخته شده هستند، آنها را تحت کنترلشان دارید یا خودتان به شخصه آنها را انجام داده باشید. این تصور و ادراک آنقدر تصمیمگیری را دچار مخاطره میکند که میتواند منجر به تصمیمگیریهای نادرستی در زمینه مدیریت خطر شود.

این تصمیمگیریهای نامناسب بدون این که به صورت کارآمد و مؤثر با خطرات واقعی مقابله کنند باعث هدر رفتن زمان و پول میشوند. همچنین، این تصمیم ها موجب میشوند که اعتبار امنیت اطلاعات زیر سؤال برود و همین امر به نوبه خود موجب ایجاد مشکلاتی برای کسب سرمایه لازم جهت مقابله با مخاطرات واقعی خواهد شد.

بیشتر سیستمهای تجارت الکترونیک که به صورت اصولی ساخته شدهاند دارای فناوریهای وسیع و گران قیمتی هستند که از آنها در برابر حملات بیرونی محافظت میکنند. این فناوریها شامل فایروالها، امکانات رمزنگاری پیچیده و سیستمهای تشخیص نفوذ[1] (IDS) میشوند. هرچند توجه به موضوعاتی مثل اصول قانونی و مالی از جمله بحث عدم انکار ضروری است اما همزمان شاهد فقدان سرمایه گذاری در زمینه آموزش کارمندان، رویههای استخدام منابع انسانی و مدیریت بر قراردادها و کارمندان پاره وقت و قراردادی هستیم.

یکی دیگر از مشکلاتی که در زمینه مقابله با رفتارهای نامناسب (در رابطه با نحوه درک خطر) وجود دارد چگونگی برآورده کردن نیازهای افراد در زمینه کسب آگاهی است. پیش از این هم اشاره شد که آگاهی بخشی بیشتر به صورت تبلیغات و کالای مختلف (پد ماوس، برچسبهای مختلف، خودکار، لیوان نوشیدنی و غیره که مجموعاً به آنها آیتمهای جنبی گفته میشود) انجام میشود.

شما ابتدا باید رفتارهایی که میخواهید (یا نمیخواهید) انجام شوند را شناسایی کرده و سپس سعی کنید آنها را اجرایی (یا متوقف) کنید. اگر این موارد شناسایی شوند، تمرکز بر تلاشهای افراد آسانتر میشود و بدون شک پس از شناسایی این رفتارها میتوان شروع به تعیین اهدافی قابل ارزیابی کرد.

بعد از این که راه پیشرفت بحث آموزش را به شما توضیح دادیم، به یک موضوع دیگر نیز خواهیم پرداخت، این که افراد نسبت به کارشناسان یا مسئولان حوزه امنیت (در بسیاری از شرایط این دو متفاوت هستند) چه ادراکی دارند. این ادراک و تصور، عامل اصلی بسیاری از پیش داوریها است که به نوبه خود بر تصمیمگیری درباره سرمایه گذاری تأثیرگذار است. ما باید به تصویری که از خودمان وجود دارد اهمیت بدهیم، بیشتر به این دلیل که این تصویر خدشه دار شده است.

چرا آگاهی بخشی؟

افزایش آگاهی تنها کار مؤثری است که یک مسئول امنیت اطلاعات میتواند برای ایجاد تغییرات مثبت در سازمان انجام دهد.

ایده این است که هر چه خطوط دفاعی یک شرکت بیشتر شود، احتمال رخنه موفق کمتر شده، احتمال شناسایی حمله و احتمال این که مهاجم، تسلیم شده و به سمت یک هدف آسیب پذیرتر حرکت کند بیشتر میشود. از این جهت بسیاری از مردم به فکر پیادهسازی چندین لایه فناورانه هستند؛ از جمله فایروال، سیستمهای تشخیص نفوذ شبکه و میزبان و غیره تا از این طریق یک سازوکار دفاع در عمق تشکیل دهند. با توجه به تحلیلها و تحقیقهای صورت گرفته مطلع هستیم که اغلب وقت ها بزرگ ترین خطری که محیط فناورانه را تهدید میکند، خود ما هستیم.

سازمانهایی که میخواهند در سالهای پیش رو، بقای خود را حفظ کنند باید یک رویکرد جامع برای امنیت اطلاعات ایجاد کنند که هر دو بعد فنی و انسانی را در بر گیرد. همچنین باید به صورت درست و مناسب افرادی که در سطح سازمان مسئول امنیت اطلاعات هستند را تأمین بودجه، آموزش، انتخاب و توانمند کنند.

علاوه بر این، در اغلب مواقع خطاهای انسانی ریشه اصلی مشکلات برخی از پیچیدهترین پیادهسازیهای فناوری هستند. به همین دلیل آگاهی بخشی امنیتی در سازمان شما بسیار حیاتی است.

بی توجهی به امنیت و نادیده گرفتن آن بزرگ ترین خطر برای سیستمهای رایانه ای محسوب میشود … و بهترین راه برای رسیدن به پیشرفت چشم گیر و ماندگار در زمینه امنیت رایانه ای، افزایش تعداد راهکارهای فنی برای این مسأله نیست بلکه افزایش آگاهی، آموزش و تعلیم تمام کاربران در رابطه با اصول امنیت رایانه ای است.

بسیاری از وقت ها، برنامههای آگاهی بخشی توسط افرادی اجرا میشوند که شایستگیهای لازم را ندارند. دلیل این عدم شایستگی، تنبلی یا حماقت آنها نیست. عدم شایستگی وقتی ایجاد میشود که شما فراتر از محدوده قابلیتهای خودتان گام برمی دارید. من به شخصه هیچ شایستگی برای نواختن فلوت ندارم اما برای نواختن گیتار شایستگی دارم.

برای بیشتر مسئولان امنیت اطلاعات، آگاهی بخشی یکی از بخشهای کوچک برنامه امنیت اطلاعات محسوب میشود که چون یک نفر به آنها گفته این کار ارزشمند است آن را انجام میدهند و به هر حال طبق استاندارد ایزو 27001 باید این کار را انجام دهند. بنابراین سعی میکنند با استفاده از مهارتهای فعلی خودشان یک برنامه آموزشی اجرا کنند که نبود شایستگی به آن ضربه میزند.

هدف این مقاله کاهش ناشایستگیها است. شاید بتوان جالبترین نقل قول درباره این موضوع را از زبان هکر شناخته شده و بدنام «کوین میتنیک» مطرح کرد:

«… میتوان به آسانی از جنبه انسانی امنیت رایانه ای سوءاستفاده کرد و همواره این جنبه نادیده گرفته میشود. شرکتها میلیونها دلار صرف تهیه فایروال و دستگاههای رمزنگاری و امنیت دسترسی میکنند و این پول اتلاف میشود چون هیچ کدام از این راهکارها با ضعیفترین حلقه در زنجیره امنیت مقابله نمیکنند». کوین میتنیک – هکر

فقط کافی است نوشتههای میتنیک درباره موضوع مهندسی اجتماعی را مطالعه کنید تا کاملاً متوجه منظور او شوید.

دلایل و پایههای منطقی برای آگاهی بخشی امنیتی

1- آمار

آمار موجود در رابطه با تعداد و درصد حوادث امنیتی که از داخل یک سازمان ایجاد میشوند نشان میدهد که کاربران داخلی حداقل مسئول 70 درصد از این حوادث هستند و بیشتر این حوادث ناشی از خطای کاربران، غفلت و ناآگاهی آنها است. این آمار طی چند سال تقریباً بدون تغییر باقی ماندند.

میتوان با افزایش سطح درک و تغییر نگرش افراد نسبت به امنیت اطلاعات از بسیاری از این حوادث پیشگیری کرد. خسارت های ناشی از حوادث مربوط به امنیت اطلاعات به اندازه 3 درصد از سود سالیانه شرکتها است و تأثیر کاهش این حوادث میتواند بسیار زیاد باشد.

در نظرسنجی رخنههای امنیت اطلاعات که در سال 2004 توسط وزارت تجارت و صنعت دولت انگلستان[2] (DIT) انجام گرفت، پنج توصیه سطح بالا ارایه شد که دومین مورد آن اعلام میکرد:

«بحث امنیت را از طریق آموزش کارمندان و ایجاد یک خط مشی امنیتی واضح در کارهای کسب و کاری معمولی ادغام کنید».

یکی از یافتههای کلیدی نظرسنجی «امنیت و جرایم رایانه ای» سال 2003 مؤسسه امنیت رایانه ای[3] (CSI)/FBi این بود که:

«مثل سالهای گذشته در سال جاری هم بیشترین حوادث و سوءاستفادههای گزارش شده مربوط به ویروسها (82 درصد) و سوءاستفاده افراد داخلی از دسترسی به شبکه (80 درصد) بودند».

تحقیق CSI/FBI نشان داد که بیشترین هزینهها مربوط به سوءاستفاده از اینترنت، سرقت لپ تاپ و ویروسها بودند. از طریق آموزشهای درست و آگاهی بخشی می توان به خوبی با تمام این مشکلات مقابله کرد.

در سالهای اخیر شاهد افزایش تعداد نظرسنجیها و تحقیقات راجع به حملات خارجی بودیم که به نظر میرسد اعداد و ارقام آنها حاکی از افزایش جرایم برون سازمانی هستند. دلیل اصلی این تغییر، فراگیر شدن اینترنت است و حالا شناسایی رویدادهای تأثیرگذار بر سیستمهای رایانه ای که با محیط بیرون در تماس هستند، آسانتر شده است (که البته پیشگیری از آنها چندان ساده نیست).

این امر منجر به افزایش شناسایی حملاتی میشود که از طریق محیط بیرون ایجاد شدهاند. بسیاری از این حملات مقیاس کوچکی دارند و تنها به دلیل این که حمله بیرونی بودند و شناسایی آنها آسان بوده است، ثبت شدهاند. باید توجه داشت که اغلب مواقع رویدادهایی که توسط عوامل بیرونی ایجاد میشوند، مهمتر از رویدادهای داخلی تلقی میشوند.

همچنین این آمارها نشان میدهد که 55 الی 70 درصد از حوادث، نتیجه اشتباه های افراد داخلی (چه از سر غفلت یا حماقت) هستند. به خاطر داشته باشید که به دلیل حوادث مربوط به امنیت اطلاعات، 2 الی 3 درصد از سود سازمانها از دست میرود و بنابراین امکان این که بتوانید تأثیر چشمگیری برای سازمان خودتان داشته باشید، فوق العاده زیاد است.

بایستی به خاطر داشت که کارآمدترین راهکار امنیتی، برقراری یک توازن بین کنترلهای مختلف است. شما باید یک زیرساخت فنی درست و مناسب داشته باشید که البته این واقعیت، غیرقابل انکار است. شما نیاز به مدیریت داخلی مناسب دارید. شما برای اداره سازمان نیاز به راهکارهای درست و مناسب دارید. برای کار با افراد جدیدی که به سازمان شما ملحق میشوند و همچنین برای افرادی که سازمان را ترک میکنند نیاز به فرایندهای مناسبی دارید. همچنین باید برای کاهش تعداد خطاها و جبران آسیب ناشی از اقدام های احمقانه راهکارهایی وجود داشته باشد.

2- استانداردها

چندین عامل و انگیزه مختلف (به غیر از عقل سلیم و آمارها) وجود دارد که باعث میشود پیگیری آگاهی بخشی امنیتی ارزش زیادی داشته باشد. این عوامل، شامل یکسری استاندارد بین المللی میشوند هر چند در حال حاضر هیچ استاندارد عمومی خاصی وجود ندارد که عمل آگاهی بخشی امنیتی را تعریف کند.

OECD

راهنمای سازمان همکاری و توسعه اقتصادی[4] (OECD) برای امنیت شبکهها و سیستمهای اطلاعاتی – به سوی فرهنگ امنیت که در سال 2002 منتشر شد، 9 اصل مختلف را معرفی میکند. اولین آنها آگاهی بخشی است که میگوید:

- آگاهی بخشی

شرکت کنندگان باید از نیاز به امنیت برای شبکهها و سیستمهای اطلاعاتی و اقدام هایی که میتوانند برای بهبود امنیت انجام دهند آگاه باشند.

آگاهی از خطرات موجود و راهکارهای مقابله با آنها اولین خط دفاع از امنیت شبکهها و سیستمهای اطلاعاتی است. خطرات داخلی و خارجی هر دو میتوانند بر شبکهها و سیستمهای اطلاعاتی تأثیرگذار باشند. شرکت کنندگان باید درک کنند که شکست امنیتی میتواند به شدت به شبکهها و سیستمهای تحت کنترل آنها آسیب وارد کند.

همچنین این افراد باید از آسیب بالقوهای که به دلیل افزایش سطح وابستگیهای متقابل و اتصالات بین سیستمها و شبکههای مختلف ممکن است به دیگران وارد کنند آگاه باشند. شرکت کنندگان باید از پیکربندی و به روزرسانیهای موجود برای سیستمهای تحت کنترلشان، موقعیت آنها در شبکه، اقدام های خوبی که میتواند منجر به افزایش امنیت شود و نیازهای سایر شرکت کنندگان اطلاع داشته باشند.

8 اصل دیگر عبارتند از:

- مسئولیت پذیری: تمام شرکت کنندگان برای حفظ امنیت شبکهها و سیستمهای اطلاعاتی مسئولیت دارند.

- واکنش: شرکت کنندگان باید برای پیشگیری، تشخیص و پاسخ به حوادث امنیتی به موقع و با همکاری کامل به حوادث امنیتی واکنش نشان دهند.

- اخلاق: شرکت کنندگان باید به منافع مجاز و قانونی دیگران احترام بگذارند.

- دموکراسی: امنیت شبکهها و سیستمهای اطلاعاتی باید با ارزشهای اساسی جامعه سازگاری داشته باشد.

- ارزیابی مخاطرات: شرکت کنندگان باید طرحهای ارزیابی مخاطره را اجرا کنند.

- پیادهسازی و طراحی امنیت: شرکت کنندگان باید موضوع امنیت را به عنوان یکی از عناصر ضروری و مهم شبکهها و سیستمهای اطلاعاتی در نظر بگیرند.

- مدیریت امنیت: شرکت کنندگان باید برای مدیریت امنیت یک رویکرد جامع داشته باشند.

- ارزیابی مجدد: شرکت کنندگان باید امنیت شبکهها و سیستمهای اطلاعاتی را بازبینی و ارزیابی دوباره کرده و اصلاحات لازم را در رویهها، راهکارها، اقدام ها و خط مشیهای امنیتی انجام دهند.

تأکید بر آگاهی بخشی (به خصوص این که بین این 9 مورد اولین مورد است) بسیار قوی و شدید است. سایر اصول اساسی و بنیادی هستند و این امر نشان میدهد که طبق دیدگاه OECD آگاهی بخشی فوق العاده مهم است.

انجمن امنیت اطلاعات[5] (ISF)

انجمن امنیت اطلاعات یک سازمان مبتنی بر اعضا است که اعضای آن از بین سازمانهای بزرگ سراسر دنیا انتخاب میشوند. بیشتر کارهای این انجمن و نتایج آنها فقط برای استفاده اعضا حفظ میشود اما این انجمن تصمیم گرفته استاندارد روشهای خوب[6] (SOGP) را منتشر کند که شامل مجموعهای کامل از دستورات کنترلی برای امنیت اطلاعات است. در این استاندارد (در بخش آگاهی امنیتی SM24) اعلام شده:

«باید از طریق برنامههای آگاهی بخشی کارآمدی که تمام افراد دارای دسترسی به سیستمها یا اطلاعات درون سازمانی را تحت پوشش قرار میدهند میزان آگاهی نسبت به امنیت اطلاعات افزایش پیدا کند. باید دستورالعملهای راهنما برای کارمندان (از جمله پیمانکاران) تهیه شود تا به آنها جهت درک امنیت اطلاعات، اهمیت پیروی از استانداردها و خط مشیها و آگاهی از مسئولیتهای شخصی خودشان کمک کند».

برنامههای آگاهی بخشی رسمی باید دارای شرایط زیر باشند:

- توسط یک گروه یا فرد مسئول، هماهنگ شده باشد و در آن برنامههای آموزشی ساخت یافته اجرا شده و مطالب تخصصی تدریس شود که مدیریت سطح بالای سازمان از آنها پشتیبانی کند.

- منطبق با جدیدترین روشهای روز باشد.

- به تمام افرادی که به سیستمها یا اطلاعات دسترسی دارند اعمال شود.

سطح آگاهی در داخل سازمان باید به صورت دورهای ارزیابی و بازبینی شود.

همچنین در SOGP اعلام شده:

«آموزش و تعلیم باید برای تمام کارمندانی که به سیستمها و اطلاعات سازمانی کنترل یا دسترسی دارند ارایه شود. این آموزشها باید تمام کارکنان را با اطلاعات مورد نیاز برای ارزیابی الزام های امنیتی، پیشنهاد دادن کنترلهای امنیتی و اطمینان از عملکرد کارآمد و مؤثر این کنترلها تجهیز کنند».

همچنین وجود آموزش و تعلیم برای اطمینان از موارد زیر ضروری است:

- کاربران کسب و کارها به درستی از سیستمها استفاده کرده و کنترلهای امنیتی لازم را اعمال میکنند.

- کارمندان بخش فناوری اطلاعات، سیستمها را به صورت منظم و اصولی پیادهسازی کرده و نصب و استفاده از شبکه را به درستی انجام میدهند.

- کارشناسان امنیت اطلاعات با کارشان آشنایی دارند، میدانند که چطور پروژههای امنیتی را اجرا کنند و قادر هستند به صورت کارآمد و مؤثر ارتباط برقرار کنند.

ISACA /COBIT

COBIT (اهداف کنترلی برای IT[7]) از ISACA (انجمن کنترل و بازرسی سیستمهای اطلاعاتی[8]) هم امنیت را یکی از شش موضوع مهم برای چارچوب کنترلی مورد نظرش برشمرده است.

ISO 13335

بخش سوم از ISO/IEC TR 13335، استانداردی که اغلب موارد به آن GMITS (راهنمای مدیریت امنیت IT[9]) گفته میشود شامل دستورات راهنمای فوق العادهای برای بسیاری از حوزههای امنیت اطلاعات از جمله آگاهی بخشی است.

خلاصهای از استانداردها

خلاصهای که از استانداردهای مختلف ارایه کردیم، همگی در یک نکته واضح مشترک هستند؛ اگر به دنبال پیروی از بهترین اصول و روشهای توصیه شده هستید وجود آگاهی بخشی امنیتی یک الزام مهم و ضروری است.

با توجه به این که بسیاری از صنایع (به عنوان مثال صنعت خدمات مالی) تحت نظارتهای قانونی قرار دارند و این نظارتها بر اساس استانداردها صورت میگیرند بنابراین در بسیاری از شرایط، آگاهی بخشی امنیتی یکی از الزام های مهم برای آنها محسوب میشود.

مرجع راهبرد امور مالی انگلستان[10] (FSA) به شدت توصیه کرده که براساس بسیاری از الزام های مقرراتی مربوط به امنیت اطلاعات، پیروی از استاندارد ایزو 27001 ضروری است.

فعالیتهای موازی

آگاهی بخشی یک اکسیر جادویی نیست، در حوزه امنیت اطلاعات هیچ اکسیری وجود ندارد. برای کارآمد و اثربخش شدن آگاهی امنیتی و موفقیت آن باید فعالیتهای دیگری هم به موازات آن انجام شوند. مهمترین این فعالیتها عبارتند از:

1- طراحی حذف خطاها

ضدخطا کردن سیستمها و فرایندها کار معقولی به نظر میرسد. به عنوان مثال دوشاخههای برق در انگلستان طوری طراحی میشوند که کاربر نتواند به اشتباه آنها را وارد سوکت کند. قرار نیست ما در این مقاله روشهای طراحی حذف خطا را به شما آموزش دهیم، فقط به شما میگوییم که با انجام این کار، سطح خطر کاهش پیدا میکند.

طراحی حذف خطا باید با موارد واضح و بدیهی آغاز شود. طبق اصول این طراحی گفته میشود که اجرای تحلیل خطر استاندارد روی هر سیستمی بدون نیاز به مداخله رسمی یا اقدام از سوی مسئولین امنیت باعث کاهش خطر میشود. شاید غیرممکن به نظر برسد اما واقعیت این است که چنین کاری موجب کاهش خطر میشود زیرا وقتی طی فرایند تحلیل خطر با شخصی مصاحبه میشود وی متوجه خواهد شد که در زیرساخت تحت کنترل وی چه خلاءهایی وجود دارد و سعی میکند در اسرع وقت به آنها توجه کند. شاید در ابتدا مسئولان امنیت متوجه این بهبود کنترل نشوند اما این بهبود، بخشی از فرایند طراحی حذف خطا محسوب میشود.

سیستمی که طراحی خوبی داشته باشد، امنیت بیشتری هم دارد. فرایندی که تحت یک مدیریت پروژه باکیفیت ایجاد شده باشد، شامل کنترلها و روشهای امنیتی بهتری خواهد بود زیرا مدیریت پروژه باکیفیت شامل یک فاز تحلیل خطر هم میشود که در آن با افرادی که احتمالاً بیشتر از بقیه تحت تأثیر پروژه قرار دارند، مصاحبه میشود، یعنی کاربران سیستم در دست تولید. این افراد بیشترین صلاحیت برای طراحی مجموعه کنترلها را داشته و معمولاً با خطرات واقعی که بر کارشان تأثیرگذار است، آشنایی دارند.

2- آموزش

اگر افراد شما آموزش نبینند جای تعجب نیست که مرتکب خطا شوند. اگر تنها یک کار باشد که بتوانید برای کمک به کارمندان عملیاتی انجام دهید، این کار آموزش خوب است. به آنها آموزش دهید قرار است چه کارهایی انجام دهد و چه انتظاراتی از آنها دارید. عده بسیار کمی از افراد از مسئولیتهای واقعی خودشان مطلع هستند. آموزش خوب باعث کاهش خطاها میشود. آموزش خوب منجر به بهبود امنیت میشود زیرا تعداد خطاها را کاهش میدهد. اگر افراد بدانند چه انتظاری از آنها دارید، معمولاً آن را به درستی انجام میدهند.

آموزش ابزار قدرتمندی است که باید در هنگام ایجاد و اجرای یک برنامه آگاهی بخشی به آن توجه داشته باشید.

3- مسایل فنی

بحث امنیت اطلاعات از حرفه IT ایجاد شد. بسیاری از شاغلان این حوزه یک پیش زمینه فنی دارند (هر چند این شرایط در حال تغییر است). این شرایط منجر به ایجاد یک تعصب فنی در این حوزه شده است. وقتی شما به یک کنترل خاص (یا یک نوع کنترل ویژه) متکی باشید، ممکن است در معرض خطراتی قرار بگیرید که تحت پوشش قرار نگرفتهاند (بخشهای سندروم خط دفاعی ماژینو و سندروم سیب زمینی را مشاهده کنید).

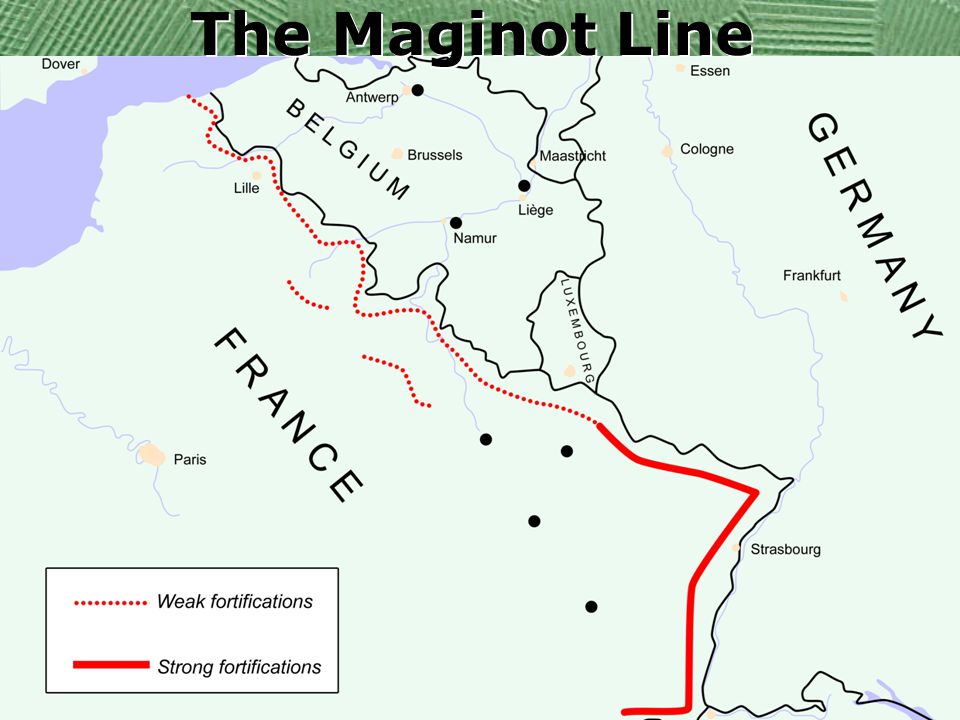

سندروم خط دفاعی ماژینو

پس از آتش بس سال 1918، دولت فرانسه مصمم شده بود کاری کند که هرگز اتفاقی مثل غارت مناطق شمالی این کشور دوباره تکرار نشود. این دولت به شدت نسبت به آلمانها مشکوک باقی ماند (که البته تا حدودی هم حق داشت) و تصمیم گرفت با استفاده از مهارتهای مهندسی و برنامه ریزی خودش از خود دفاع کند.

به این ترتیب زنجیرهای بسیار طولانی و پیوسته از خاکریز، اسلحه، موانع و تدارکات مختلف را فراهم کرد که کل مرز آلمان و فرانسه را در برمی گرفت. این دولت تصمیم گرفته بود وحشتناکترین «مناطق کشتار» جهان را ایجاد کند. این کار بسیار سخت بود و مانع ترسناکی ایجاد شد. آلمانها هم با هجوم به فرانسه از طریق بلژیک واکنش نشان دادند. بقیه ماجرا هم در تاریخ مشخص شده، هرگز فقط به یک خط دفاعی متکی نباشید.

سندروم سیب زمینی

هیچ راهکار واحدی وجود ندارد. اتکا به یک راهکار واحد منجر به ایجاد یک نقطه شکست واحد میشود. سیب زمینی را در نظر بگیرید. این ماده غذایی در بین مواد غذایی مختلف، بیشترین ارزش غذایی را دارد. در شرایط مختلف به خوبی رشد میکند. این ماده غذایی آنقدر مؤثر و مهم است که تمام بخشهای جهان کاملاً به آن وابسته شدهاند. این امر مزایایی دارد: زمین میتواند انسانهای بیشتری را پشتیبانی کند و قحطی هم نسبت به گذشته کمتر میشود. افرادی که سیب زمینی میخورند معمولاً نسبت به افرادی که رژیم غذایی متفاوتی دارند، سالمتر هستند.

اما متأسفانه سیب زمینی یک نقطه ضعف نسبتاً مهم دارد، بادزدگی سیب زمینی. در گذشته هر زمان در منطقهای که فقط به سیب زمینی وابسته بوده، بادزدگی این محصول را از بین برده است، یک قحطی بزرگ ایجاد شده است. اگر شما هم فقط به یک چیز تکیه کنید، در برابر شکستهای فاجعه بار آسیب پذیر خواهید بود. سیب زمینی را به خاطر داشته باشید چون درسهای بزرگی برای ما دارد.

شما نیاز به زیرساخت فنی قوی دارید که متشکل از ابزارهایی مناسب باشد. در حال حاضر چنین ابزارهایی (بدون هیچ ترتیب خاصی) عبارتند از:

- تسهیلات کنترل دسترسی

- نرم افزارهای ضدویروس

- کنترلهای وب گردی

- امکانات نظارتی و ثبت رویداد

- نصب فایروال

- تشخیص نفوذ.

بدون شک میتوان لیست بالا را گسترش داد. برای اثربخشی برنامه آگاهی بخشی شما باید بیشترین استفاده را از کنترلهای فنی ببرید.

بنابراین برای بقا نیاز به ترکیبی از موارد مختلف دارید همانطور که برای مقابله با مشکلات مختلف در زمینه امنیت اطلاعات نیاز به یک ترکیب متعادل از کنترلهای مختلف دارید. این که فقط به کنترلهای فنی متکی باشید، یک اشتباه بزرگ است.

4- مدیریت

جهت پیادهسازی کارآمد و مؤثر امنیت اطلاعات شما نیاز به یک زیرساخت مدیریتی کامل و مناسب دارید.

مدیریت، یک موضوع بسیار وسیع و گسترده است اما در ادامه این موضوع را در زمینههای خاصی مورد بررسی قرار میدهیم. موضوعاتی که باید به آنها پرداخت، شامل موارد زیر است:

- مدیریت داخلی (خط مشیها، استانداردها، رویهها و غیره)

- اطلاعات (اطلاعات مدیریتی از جمله لاگ رویدادها، اطلاعات نظارتی و موارد مشابه)

- آموزش، تدریس و آگاهی بخشی (ETA)

- مدیریت مخاطره (از جمله مدیریت مخاطره مبتنی بر پروژه)

- بازرسی و انطباق با استانداردهای قانونی.

5- مدیریت داخلی

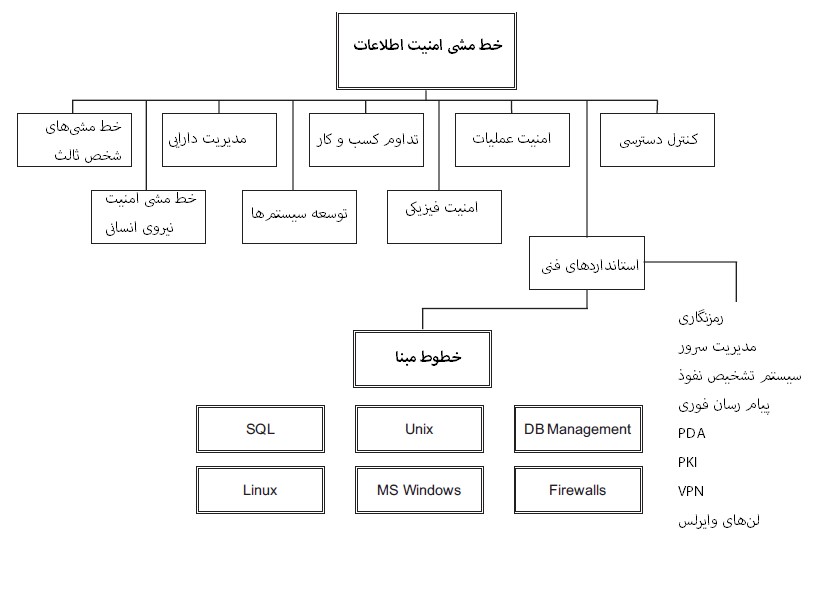

بدون وجود یک کتاب قانون که همان مدیریت داخلی است عمل کردن، به خصوص در سازمانهای پیچیده فوق العاده سخت میشود. شکل 1، انواع خط مشیهایی که بیشتر مسئولین امنیت اطلاعات باید بر آنها تأثیرگذار باشند را نشان میدهد.

لزوماً تمام مستندات به یک روش یا با یک سبک یکسان نوشته نمیشوند. بهتر است که مستندات سطح بالاتر (خط مشیهای اصلی و فرعی) هر از گاهی بازبینی شوند (حدوداً هر شش ماه یکبار یا به صورت سالیانه) اما به دلیل ماهیت نسبتاً عمومی آنها و به دلیل این واقعیت که معمولاً آنها باید توسط افرادی بررسی و تأیید شوند که مشغله کاری زیادی دارند، این مستندات حالت ثابت و ایستا دارند.

سایر مستندات بیشتر تغییر میکنند و نیاز به بازبینی منظم دارند. به خصوص این موضوع برای مستندهایی که شامل راهنما و دستورالعملهای فنی هستند (مثل راهنمای ساخت پلت فرمهای سرور امن) صدق میکند، زیرا هر زمان آسیب پذیری فنی جدیدی پیدا شود، این مستندها باید اصلاح شوند. ممکن است این اتفاق بیش از یک بار در روز رخ دهد.

مستندهای مختلف دیگری هم هستند که باید در یک محیط عملیاتی قرار بگیرند. بسیاری از این مستندها سطح پایین بوده و رویهها و فرایندها را تحت پوشش قرار میدهند. برای شفافیت بیشتر این موارد از نمودار حذف شدهاند.

6- اطلاعات

برای حفظ اصل «مدیریت بر اساس واقعیت» باید از اطلاعات قابل اطمینان استفاده کنید. میتوان چنین اطلاعاتی را از طریق منابع زیر به دست آورد:

- نرم افزار کنترل دسترسی

- گفتگوی عمومی

- گزارش های مستقیم همکاران

- لاگهای فایروال

- گزارش رویدادهای میز امداد

- رویههای مدیریت حادثه

- سیستمهای تشخیص نفوذ

- نتایج بررسی سیستم

- فایلهای کنترلی سیستم.

برخی مدیران امنیت، چندین منبع مختلف را در نظر گرفته و از آنها جهت ایجاد داشبورد استفاده میکنند. این گزارش ها وضعیت دستگاهها، فرایندها، کنترلها و غیره را با استفاده از نشانگرهای RAG (قرمز، کهربایی و سبز) نشان میدهند. میتوان از چنین مفاهیمی برای بررسی مطابقت با استانداردهای قانونی (مثلاً این که آیا دستگاهها بر اساس استانداردهای تعیین شده توسط شرکت ساخته شدهاند) یا برای نشان دادن وضعیت رویدادها استفاده کرد.

اگر اطلاعات مدیریت امنیت شما ناقص یا غیرقابل اطمینان باشند نمیتوانید مطمئن باشید که شرکت شما با خط مشیهای تعیین شده مطابقت دارد و بنابراین قادر به کاهش پتانسیل آسیب نخواهید بود.

7- مدیریت مخاطره

مدیریت مخاطره به عمل شناسایی، کیفیت سنجی و کنترل کردن خطرات امنیتی تأثیرگذار بر سازمان گفته میشود.

معمولاً این فرایند شامل کاری به نام «تحلیل مخاطره» میشود؛ یک فرایند رسمی که معمولاً از متدهای تجاری (مثل متد مورد تأیید دولت انگلستان، CRAMM) در آن استفاده میشود. متدهای دیگری مثل SARA/ Sprint (از انجمن امنیت اطلاعات) هم وجود دارند. این متدها بر اساس مراحل خاصی ساخته میشوند که عبارتند از:

- تحلیل پیامدها: محاسبه پیامدهای یک حادثه. معمولاً انتظار میرود که این کار انجام شود، البته نه در همه موارد و معمولاً از نظر اقتصادی برآورد میشود.

- ارزیابی مخاطره: تخمین احتمال وقوع یک حادثه

- انتخاب کنترل: فرایندی که با پیشگیری، حداقل کردن، پذیرش یا انتقال مخاطرات با آنها مقابله میکند. انتقال مخاطره معمولاً شامل تهیه کردن بیمههای مناسب میشود.

میتوان برای تحلیل مخاطره هم سخت گیری کمتری لحاظ کرده و از متدهای غیررسمی استفاده کرد. آنچه مسلم است این است که این فرایندها به مسئولان کمک میکند تا بر رویدادهایی متمرکز شوند که ممکن است مشکلات بزرگ تری ایجاد کنند. اگر مدیریت مخاطره را انجام ندهید، برنامههای شما برای آگاهی بخشی کارایی فوق العاده کمتری خواهند داشت. تحلیل مخاطره میتواند مبتنی بر پروژه یا بخشی از چرخه حیات توسعه سیستمها[11] (SDLC) باشد.

8- بازرسی و انطباق با استانداردهای قانونی

اگر سازمان شما برنامه قاطع و مناسبی برای بازرسی و مطابقت با استانداردهای قانونی نداشته باشد، برنامههای آگاهی بخشی تأثیر کمتری خواهند داشت.

چقدر ابلهانه !!؟

درصد قابل توجهی از حوادث امنیتی، به دلیل خطا و اشتباه رخ میدهند. بسیاری از این خطاها به علت غفلت ایجاد میشوند که معمولاً میتوان با آموزش از آنها پیشگیری کرد. سایر خطاها هم جزو خطاهای ابلهانه هستند. با انجام اعمالی مثل طراحی حذف خطا می توان با این مسایل مقابله کرد اما ممکن است خیلی از این اعمال مجوز اجرایی شدند را دریافت نکنند. بخش سندروم انسان گوریل نما در ادامه نشان میدهد که چگونه ممکن است ضعفهای انسانی باعث ایجاد اشتباه هایی بزرگ شود.

– سندروم انسان گوریل نما

انسان گوریل نما که حالا یک اسطوره شده یکی از مشهورترین کلاهبرداریهای تاریخ دیرینه شناسی است. در سال 1912 چارلز داوسون یک استخوان جمجمه در معدنی در نزدیکی پیلتداون، ساسکس در انگلیس کشف کرد. تا سال ها دیرینه شناسان تصور میکردند انسانی اولیهای شبیه به میمون وجود داشته که با انسانهای مدرن ارتباط دارد.

بسیاری از متخصصان این رشته به دنبال پیدا کردن این پیوند گمشده بودند. به نظر میرسید که استخوان پیدا شده توسط داون همان پیوند گمشده باشد، ترکیبی از انسان و میمون با ابروهایی شبیه انسانهای عادی و فکی متعلق به انسان اولیه.

درست مثل بیشتر پیشرفتهای علمی باید شرایط و چشمانداز را در نظر داشته باشید. در سال 1912 انگستان و آلمان درگیر یک رقابت رزمی شدید بودند. رقابت آنها در همه عرصهها شدید بود و از هر فرصتی برای ضربه زدن و پیشی گرفتن از رقیب استفاده میشد. آلمانها در حوزه دیرینه شناسی انسانی پیشگام بودند. در سال 1856 کشف اولین فسیل مربوط به انسان اولیه غارنشین در آلمان صورت گرفت.

در 50 سال بعد اکتشاف هایی در اروپا و آسیا صورت گرفت اما در بریتانیا خیر. با توجه به رقابت و دشمنی آلمان و انگستان در آن زمان، لازم بود که بریتانیا هم در این زمینه به یک موفقیت دست پیدا کند. بنابراین در سال 1912 با پیدا شدن باقیمانده فسیل انسان اولیه میمون نما در پیلتداون جشنی در لندن به پا شد (البته در برلین و پاریس خیر). بین سالهای 1912 تا 1915 معادن پیلتداون مورد بررسی و اکتشاف قرار گرفتد. چندین اسکلت دیگر، یک دندان سگ، یک استخوان فک، ابزاری که با عاج فیل ساخته شده بود و دندانهای فسیل شده چند حیوان دیرینه دیگر هم پیدا شد.

جای تعجب نیست که این یافتهها باعث ایجاد واکنشهای متفاوتی شدند. دیرینه شناسان بریتانیایی خوشحال بودند و از طرفی دیرینه شناسان آمریکایی و فرانسوی نسبت به این موضوع مشکوک بودند. معترضان میگفتند این اسکلت و استخوان فن مربوط به دو حیوان متفاوت بودند و کشف آنها صرفاً یک تصادف بوده است. گزارش کشف جمجمه دوم باعث تغییر عقیده بسیاری از این افراد شد زیرا وقوع یک تصادف محتمل بود اما دو تصادف خیر.

این کلاهبرداری در سال 1953 (41 سال بعد!) افشا شد و مشخص شد که اسکلت اولیه مربوط به قرون وسطی بوده، همینطور اسکلت دوم.

استخوان فک متعلق به یک اورانگوتان بوده و هر چند فسیلهای بعدی واقعی بودند اما احتمالاً متعلق به تونس، مالت و آفریقای مرکزی بودند. این استخوانها با استفاده از یکسری مواد ساده کهنه شده بودند.

دلایل موفقیت این کلاهبرداری عبارت بودند از:

- گروهی که این اکتشافات را انجام داده بود، اعتبار فوق العادهای داشت.

- برخی از کارشناسان صلاحیت لازم را نداشتند.

- از ابزارهای تحلیلی ساده و ابتدایی استفاده شده بود.

- کلاهبرداری و جعل با مهارت انجام شده بود.

- با آنچه از نظر تئوری انتظار میرفت، همخوانی داشت.

نکته آخر این مثال بیشترین اهمیت را دارد. وقتی اطلاعات، رفتار یا شواهدی با انتظارات ما همخوانی داشته باشند ما فرض میکنیم که درست هستند. این گفته قدیمی را به خاطر داشته باشید که: «در هر فرایند جمع آوری داده، آنچه که واقعاً و مسلماً بدون نیاز به بررسی صحیح است، احتمال خطا است».

حالا اجازه دهید این ویژگی را به امنیت اطلاعات ارتباط دهیم.

فرضیات مدیر امنیت

همکار قدیمی من زمانی با مشکل روبرو شده بود و با من تماس گرفت. به نظر میرسید که یک تلاش ظاهراً عمدی برای نفوذ به شبکه سازمان صورت گرفته است. تحلیلهای اولیه نشان داد که پس از ایجاد یک حساب کاربری جدید سعی شده به اطلاعات وی دسترسی پیدا شود. یک لاگ خودکار لیست تمام تلاشهای غیرمجازی که برای دسترسی صورت گرفته بود را ثبت کرده بود.

هیچ الگوی جغرافیایی یا زمانی خاصی در این حملات وجود نداشت. هر فردی که حمله را اجرا کرده بود، دقیقاً اطلاع داشت که چه موقع این حساب کاربری جدید ایجاد شده، صرف نظر از این که کاربر در کجا قرار دارد (شبکه مربوطه یک شبکه سراسری بود). جلسات مختلفی برگزار شد و به هیچ نتیجه خاصی نرسید به غیر از فرضیات غیرقابل اثبات، ممنوعیت استفاده از تلفن، تلفن همراه، فکس و ایمیل. این روش گرچه پرزحمت بود اما ضروری به نظر میرسید اما هکر هنوز هم به تلاشهایش ادامه میداد و هر زمان حساب جدیدی ایجاد میشد، آنها را تست میکرد.

یک دستگاه شنود بسیار پیچیده روی شبکه نصب شد که کار آن پیدا کردن دستگاههای غیرمجاز بود. این دستگاه در محلی نصب شده بود که کاملاً از نظر فیزیکی امنیت داشت و شخصی جز افراد دخیل در پروژه به آن دسترسی نداشتند. چندین سفر به خارج از کشور انجام شد، شایعات مختلف بررسی شد و تلاشهای بی ثمر زیادی صورت گرفت. هیچگونه شواهد و شانسی برای شناسایی مهاجم وجود نداشت.

در نهایت، یک شبکه آزمایشی راهاندازی شد که از تمام اتصال های بیرونی دور بود. قرار بود این شبکه نسل جدید شنودکننده ها (sniffer) را بررسی کند. این سیستم پر از حسابهای کاربری ساختگی بود، مهاجم حمله را شروع کرد. گزارش سیستم نشان داد که وی سعی دارد به حسابهای ساختگی جدید دسترسی پیدا کند.

با توجه به این که شبکه آزمایشی در یک اتاق مجزا و بدون هیچ اتصال بیرونی قرار داشت، مهاجم باید شخص دیگری میبود. درست مثل دیرینه شناسانی که یافتههای مربوط به انسان میمون نما را بررسی میکردند و به دنبال پیوند گم شده بودند، مدیران امنیت هم تصور میکردند که پیامهای لاگ واقعی هستند (چون یک روش هک قدیمی وجود دارد که به دنبال حسابهای کاربری جدید، رمزهای عبور پیشفرض و موارد مشابه است) اما اینطور نبود. یک باگ در سیستم عامل شبکه وجود داشت که بعد اصلاح شد.

داستانهای مربوط به حماقت کاربران، بی شمار هستند. گفته میشود که عدهای قبل از فکس کردن یک پیام کاغذی آن را تا میزنند تا امنیت پیام شان حفظ شود و به این واقعیت توجه ندارند که دریافت کننده یک کاغذ تا شده خالی دریافت میکند.

1- دستگاههای خودپرداز و حماقت

یک نمونه دیگر از حماقت کاربران در یکی از بانکهای انگلیسی بزرگ رخ داد. این حادثه زمانی رخ داد که دستگاههای خودپرداز برای افرادی که قصد انجام خریدهای بزرگ را داشتند اهمیت فوق العادهای داشت. زیرا در آن زمان تلاش برای افشای اطلاعات کارت اعتباری کمتر بود و بانکها چکها را به مبالغ کم محدود کرده بودند. در آن زمان تنها راه برای پرداخت هزینه خریدهایی با مبلغ بیشتر از 50 پوند، استفاده از خودپرداز بود.

ساعات بین 12 تا 13 شب کریسمس زمانی بود که عده زیادی خرید کریسمس را انجام میدادند. در این حادثه، خریداران به شدت در حال خرید بودند و فشار زیادی به شبکه خودپردازها وارد شده بود. به صورتی که اپراتورهای اتاق رایانه بانک مورد نظر (به خصوص رایانه های خاصی که برای بررسی کد PIN کاربران خودپرداز استفاده میشدند) متوجه شدند که ظرفیت برخی از دستگاهها تکمیل شده است.

وقتی این دستگاهها (که اغلب به آن ماژول امنیت سخت افزار یا HSM گفته میشد) به دلیل بار کاری زیاد به یک آستانه مشخصی میرسیدند، به شدت داغ میشدند. در این حادثه یکی از آنها (از سه دستگاه) به شدت داغ شد و احتمالاً همین دستگاه منجر به ایجاد یک تنگنا شده بود که میتوانست سطح امنیت دستگاه خودپرداز را کاهش دهد.

اما یکی از اپراتورها ایدهای داشت که با مفهومی بسیار شبیه به آنچه امروزه تحت عنوان «تعدیل بار» میشناسیم کار میکرد. او به این نتیجه رسید که میتواند با اجرای برنامهای که بار را بین هر سه دستگاه به صورت یکنواخت توزین میکند، مسأله را حل کند. وی برنامه را اجرا کرد اما بلافاصله کل سیستم از کار افتاد و تا 6 ساعت این وضعیت ادامه داشت.

این اتفاق درسهای زیادی به ما میآموزد اما وقتی سال بعد از همان شخص (که به دلایل نامشخص در سمتش ابقا شده بود) درباره این اتفاق سؤال شد جواب داد: «بله من بودم. کاری که من کردم این بود که …» وی دوباره همان کار را تکرار کرد و همان شرایط تکرار شد. بعد از این اتفاق او برای مدتی طولانی در کارش باقی نماند. نمیتوان چنین افرادی را حفظ کرد و نمیتوان سیستم مدیریتی که به اپراتورها اجازه میدهند با سیستمهای زنده چنین کارهایی را انجام دهند، سیستم درستی دانست.

– دلیل وقوع حوادث چیست؟

پدر من عاشق فروید بود و همیشه میگفت «چیزی به اسم تصادف وجود ندارد». تفسیر فروید از حوادث بیشتر مبتنی بر این فرض است که ما به صورت ناخودآگاه اجازه میدهیم برخی اتفاقات رخ دهند و عمداً آنها را تصادفی میخوانیم.

شاید شما تفسیر فروید را به صورت کامل قبول نداشته باشید اما جای شک نیست که اغلب وقت ها حوادث نتیجه فعالیتهای ناخودآگاه ما هستند. مثالهای زیادی از اشتباه های افراد در شرایطی وجود دارد که برای کاهش احتمال خطا طراحی شدهاند. کارشناسان و متخصصان همواره مرتکب اشتباه میشوند. بیشتر حوادث حوزه حمل و نقل تا حدی ناشی از خطای راننده یا خلبان هستند. اگر تصور میکنید که هیچ وقت اجازه نمیدهید توجه شما در چنین شرایطی مختل شود، این سؤال را در نظر بگیرید:

آیا تا به حال برای شما پیش آمده که پس از رانندگی و رسیدن به مقصد متوجه شوید که از برخی قسمتهای جاده یا اتفاقاتی که در مسیر رخ داده هیچ چیزی به یاد ندارید؟

رانندگان باتجربه به صورت ناخودآگاه شایسته و توانا هستند و این امر به آنها امکان میدهد به موضوعاتی غیر از فرایند رانندگی خودرو (قبض مالیات، آهنگ رادیو یا ادویه کاری شب قبل) متمرکز شوند. وقتی در چنین حالتی هستید، حادثه رخ میدهد.

نورمن اف دیکسون استاد روانشناسی کالج دانشگاهی لندن باور دارد که یکی دیگر از دلایل اقدامات غیرمعقول ما که منجر به حادثه میشود، این است که سازوکارهایی بقایی که در ما وجود دارند، در شرایطی قرار میگیرند که برای آن طراحی نشدهاند.

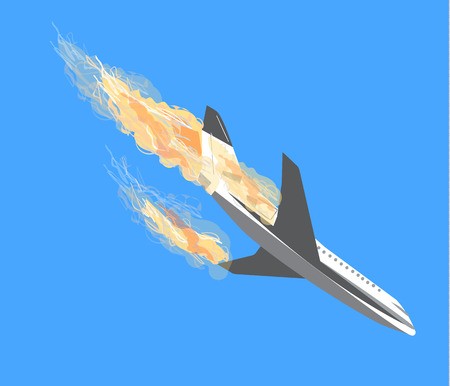

– سازوکارهای بقا بسیار خوب کار میکنند

خلبانها وقت زیادی برای پایین آوردن چرخها (حتی به صورت دستی) صرف کردند و آنقدر مشغول این کار بودند که متوجه سایر هشدارها (مثل هشدار نزدیک شدن به زمین) نشدند. هواپیما سقوط کرد و همه افراد کشته شدند.

سازوکار بقای انسانها که در این شرایط فعال شده بود، تقریباً تمام توجه را به شرایط مخاطره آمیز پیش رو متمرکز کرده بود. این سازوکار در صورت مواجهه با یک دشمن یا شکارچی مفید است اما در شرایطی مثل کابین خلبان اثر نامطلوبی دارد.

خلبانها به هشدار قفل چرخ متمرکز شده بودند و به این ترتیب تمام هشدارهای (مهمتر) دیگر را نادیده گرفتند. دنیا پر از نمونههایی مشابه از افرادی است که هشدارهایی را مشاهده میکنند و با فرض این که اشتباه یا خطای هشدار رخ داده از آنها چشم پوشی میکنند.

اگر آژیر هشدار آتش سوزی هیچ وقت درست کار نکند، تخلیه کردن ساختمان وقتی آژیر به کار بیافتد کار سختی است. بالاخره روزی یک آتش سوزی واقعی رخ خواهد داد.

خلاصه

آگاهی بخشی در زمینه امنیت اطلاعات یکی از بخشهای مهم و اساسی مدیریت کارآمد امنیت است. این آگاهی بخشی یک اکسیر جادویی نیست و باید در کنار آن به چند فعالیت دیگر توجه داشت که عبارتند از:

- تقویت استانداردها و خط مشیها

- فراهم کردن یک زیرساخت فنی سالم

- اطمینان از صلاحیت و توانایی افراد در کار خودشان

- ایجاد یک محیط طراحی فرایند و سیستمهای کارآمد.

انسانها مرتکب اشتباه هایی میشوند که برخی از آنها ابلهانه به نظر میرسند. شما باید این موضوع را به رسمیت بشناسید و وانمود نکنید که چنین اتفاقاتی رخ نمیدهند. این یک واقعیت است که توجه به آن کار شما را واضحتر میکند. وقتی شما این واقعیت را قبول کنید که همه مرتکب اشتباه میشوند، میتوانید برای پیشگیری، کاهش یا انتقال تأثیر حوادث ناخواسته به سازمان خودتان کمک کنید.

در بیشتر خطاها، فجایع و حوادث امنیتی یک فرض مهم وجود دارد. این فرض که «این اتفاق هرگز برای من رخ نمیدهد».

به خاطر داشته باشید که حتی مجربترین افراد حرفهای هم ممکن است مرتکب خطاهای بزرگی شوند. هرگز تصور نکنید که کارمندانی باتجربه و صلاحیت بالا عاری از نقاط ضعف انسانی هستند.

- [1] Intrusion Detection Systems

- [2] UK Government Department of Trade and Industry

- [3] Computer Security Institute

- [4] Organization for Economic Co-operation and Development

- [5] Information Security Forum

- [6] Standard of Good Practice

- [7] Control Objectives for IT

- [8] Information Systems Audit and Control Association

- [9] Guidance for the Management of IT Security

- [10] Financial Services Authority

- [11] systems development lifecycle