امضای دیجیتال ابزاری قدرتمند و راهی مطمئن برای حفظ اسناد الکترونیکی

امنیت را با امضای دیجیتال تجربه کنید + نحوه ایجاد Digital signature

- امضا دیجیتال چیست؟

- تاریخچه استفاده از امضا دیجیتال

- مزایای فعال سازی امضا دیجیتال

- تفاوت بین امضا دیجیتال و امضا الکترونیک چیست؟

- اهمیت امضا الکترونیکی و امضا دیجیتال

- انواع امضاهای الکترونیکی

- الگوریتم امضا دیجیتال

- توکن امضا دیجیتال چیست

- انواع مزیت توکن امضا دیجیتال

- گواهی امضا دیجیتال چیست؟

- مرجع صدور گواهینامه دیجیتال (CA) چیست؟

- چرا باید از امضا دیجیتال استفاده کنیم؟

- انواع گواهیهای امضا دیجیتال

- کاربرد امضا دیجیتال در دولت الکترونیکی

- موارد مهم امنیتی در امضا دیجیتال

- دلیل اهمیت امضا دیجیتال برای بلاکچین

- کاربرد امضاهای دیجیتال در بلاکچین

- امضا دیجیتال کدال چیست؟

- چطور میتوان یک امضا دیجیتال ایجاد کرد؟

- یک سناریوی ساده در فرآیند امضا دیجیتال

باتوجهبه افزایش روزافزون تجارت الکترونیک آنلاین، اکنون بسیاری از قراردادها و معاملاتی که قبلاً بر روی کاغذ امضا میشدند، امروزه بهصورت امضای دیجیتالی جایگزین شدهاند. امضا دیجیتالی اصالت و امنیت اسناد، دادهها و ارتباطات بحرانی را تأیید کرده و هویت فرستنده را احراز هویت میکند. در این مقاله از فراست، ما قصد داریم بگوییم که electronic signature چیست و تمام آن چیزی که باید در مورد Digital signature بدانید را مورد بررسی قرار بدهیم.

امضای دیجیتال چیست؟

امضای دیجیتال یک مفهوم جدید و مدرن است که معادل الکترونیکی امضای دستنویس یا مهروموم نامهها بهحساب میآید. این نوع امضاها که بر پایه استانداردهای PKI مبتنی هستند، از یک تکنیک ریاضی پیشرفته برای احراز هویت امضاکننده بهره میبرند و تضمین میکنند که اسناد و پیامهای دیجیتالی که الکترونیکی ارسال میشوند، در حین انتقال دستکاری نمیشوند.

Digital signature در اصل مشابه امضای فیزیکی است، زیرا در هر دو صورت امضا، هویت امضاکننده تأیید میشود. تفاوت اصلی این دو در این است که امضای دیجیتال دارای سطح بالاتری از امنیت است و اطلاعات اضافی مانند مبدأ پیام و وضعیت آن را ارائه میدهد. امضای دیجیتال با استفاده از استانداردهای امنیتی بسیار سختگیرانه طراحی میشود و در بسیاری از کشورها، از نظر قانونی الزامی است.

تاریخچه استفاده از امضا دیجیتال

استفاده از امضای دیجیتال، عمدتاً در پروتکلهای رمزنگاری نامتقارن به کار میرود. این ایده برای اولینبار در سال ۱۹۷۶ توسط Whitfield Diffie و Martin Hellman معرفی شد. بااینحال، توسعه و اجرای این ایده نیازمند تلاشهای بیشتری بود و تیمهای بزرگتری به توسعه آن کمک کردند. اولین نرمافزار امضای دیجیتال به نام “لوتوس نت” در سال ۱۹۸۹ به بازار عرضه شد.

طرحهای ابتدایی Digital signature از تبدیل دریچهای بهره میبردند. تبدیل دریچهای یک تابع رمزنگاری است که در یک سو بهآسانی قابلمحاسبه است، اما در سوی مخالف محاسبه آن برای پردازندهها بسیار دشوار میشود. این ایده بهعنوان یک روش نوآورانه معرفی شد، اما بهمرورزمان مشخص شد که در مقابل حملات هکرها آسیبپذیر است.

به علت اینکه در این روش، ابتدا پیام بهوسیله روش درهمسازی خلاصه میشود و سپس این خلاصه بهعنوان امضا اضافه میشود؛ بنابراین امکان تولید امضای جعلی توسط هکرها و تخریب امنیت شبکه وجود داشت.

مزایای فعال سازی امضای دیجیتال

- امضا دیجیتال امنیت بسیار بالایی دارد و تغییر یا دستکاری آن بهسادگی امکانپذیر نیست. این نوع امضا از تکنیکهای پیشرفتهای مانند رمزهای شخصی، الگوریتمهای رمزگذاری کلید عمومی و دیگر روشهای امنیتی استفاده میکند.

- امضا دیجیتال در سطح جهانی اعتبار قانونی دارد و میتوان به آن بهعنوان یک اسناد معتبر در تمامی حوزههای حقوقی اعتماد کرد. در ایران نیز بر اساس قانون تجارت الکترونیکی، امضای الکترونیک به رسمیت شناخته شده است و دارای اعتبار حقوقی است.

- با استفاده از امضا دیجیتال، هزینههای مرتبط با کاغذ و حملونقل آنها به صفر میرسد. امضای دیجیتال بهسادگی اسناد را ارسال میکند و هزینههای مرتبط با اسناد فیزیکی کاهش مییابد.

- امضا دیجیتال بدون انتظار برای تحویل پست یا پیک نامهرسان است، این کار باعث صرفهجویی در زمان و افزایش بهرهوری میشود.

- هر امضا دیجیتال به همراه مشخصات زمانی ثبت میشود که میتواند در مواقع اختلافات حقوقی به آنها استناد کرد.

- استفاده از Digital signature به کاهش مصرف کاغذ و حفاظت از محیطزیست کمک میکند، زیرا کمتر نیاز به درختان برای تولید کاغذ وجود دارد و تولید ضایعات فیزیکی کاهش مییابد.

- امضا دیجیتال دارای یک ردپای دیجیتال است که خطاها را کاهش داده و نظارت بر فعالیتهای سازمانی را بهبود میبخشد.

- امضا دیجیتال فرایندهای گردش کار دیجیتالی را تسهیل میدهد و امکان انجام امور مانند اعتبارسنجی بهصورت الکترونیکی را فراهم میکند، این امر به بهبود کارایی سازمانها کمک میکند.

تفاوت بین امضای دیجیتال و امضای الکترونیک چیست؟

امضای الکترونیک e Signature طیفهای گسترده و انواع مختلفی دارد که یکی از آنها امضای دیجیتال است که یک نوع پیادهسازی خاص از امضای الکترونیک با تکنولوژی خاصی است. امضای دیجیتال و سایر راهکارهای امضای الکترونیک، امکان امضا کردن اسناد و بررسی و تصدیق هویت امضاکننده را فراهم میکنند؛ اما بین اهداف، پیادهسازیهای فنی، استفادههای جغرافیایی و پذیرش فرهنگی و قانونی امضاهای دیجیتال در مقایسه با سایر انواع امضاهای الکترونیک تفاوتهایی وجود دارد.

بویژه تفاوتهای زیادی در استفاده از تکنولوژی امضای دیجیتال برای امضای الکترونیک بین کشورهای مختلفی که از قوانین امضای الکترونیکِ مستقل از تکنولوژی پیروی میکنند وجود دارد. این کشورها شامل امریکا، انگلیس، کانادا، استرالیا و همچنین سایر کشورهایی هستند که مدلهای امضای الکترونیک چند ردیفی (سلسله مراتبی) را قبول دارند و استفاده از استانداردهای داخلی را برای تکنولوژی امضای دیجیتال ترجیح میدهند، مثل خیلی از کشورهای اتحادیه اروپا، امریکای جنوبی و آسیا. بعلاوه بعضی از صنایع هم از استانداردهای خاصی پشتیبانی میکنند که مبتنی بر تکنولوژی امضای دیجیتال هستند.

اهمیت امضای الکترونیکی و امضا دیجیتال

در دنیای مدرن امروزی، بیشتر اطلاعات بهصورت الکترونیکی در سرورهای کامپیوتری ذخیره میشوند. این واقعیت، اهمیت استفاده از امضای الکترونیکی را افزایش میدهد و امضای الکترونیکی در دنیای امروزه امری ضروری و اجتنابناپذیر است.

بسیاری از شرکتهای تجاری از امضای الکترونیکی بهره میبرند و حتی برخی از کارهای اداری در نهادهای دولتی نیز با استفاده از امضاهای الکترونیکی انجام میشود. در سازمانهای دولتی و خصوصی، از انواع مختلفی از امضاهای الکترونیکی برای احراز هویت افراد در سطوح مختلف استفاده میشود.

همچنین، در حوزههای قضایی، امضاهای الکترونیکی بهعنوان امضای خطی شناخته میشوند و در ادارات دولتی و دیگر سازمانها اعتبار قانونی دارند. بااینوجود، اهمیت امضای الکترونیکی و امضای دیجیتال از هم متفاوت است.

امضای دیجیتال یک نوع خاص از امضای الکترونیکی با سطح بالایی از امنیت است. این نوع امضا از الگوریتمهای خاص برای رمزنگاری اطلاعات و احراز هویت فرد صاحب امضا استفاده میکند و بهاینترتیب اطمینان حاصل میکند که امضا بهصورت امن انجام شده و دستکاری نشده است.

انواع امضاهای الکترونیکی

در حوزه امضاهای الکترونیکی، سه دسته کلی موردتوجه قرار میگیرند و برای هر کدام از آنها قوانین مشخصی وجود دارد که توسط اتحادیه اروپا تصویب شده و در ایالات متحده و سایر کشورها نیز اعمال میشوند. این قوانین به ایجاد یک چهارچوب قانونی برای انجام امضاهای الکترونیکی و مدارک مرتبط در کشورهای اتحادیه اروپا کمک میکنند.

امضای الکترونیکی ساده Simple Electronic Signatures | SES

این نوع امضا الکترونیکی سادهترین فرم امضاهای الکترونیکی است. از این نوع امضا برای تأیید هویت امضاکننده استفاده نمیشود و مسئولیت اعتماد به این امضاهای ساده به عهده فرد یا سازمانی است که از این امضاها و مدارک مرتبط استفاده میکند.

امضای الکترونیکی پیشرفته Advanced Electronic Signatures | AES

این نوع امضای الکترونیکی سطوح بالاتری از احراز هویت فرد امضاکننده را در نظر میگیرد. اینگونه از امضاها از پروتکلهای خاصی برای شناسایی فرد امضاکننده استفاده میکند و در خدمات تحویل کالا و خدمات مشابه به کار میرود.

امضای الکترونیکی واجد شرایط Qualified Electronic Signatures | QES

این نوع امضاهای الکترونیکی با قوانین اتحادیه اروپا سازگاری دارند و برای انجام تراکنشهای الکترونیکی در بازار اروپا مورداستفاده قرار میگیرند. این نوع امضاهای الکترونیکی قادر به احراز هویت کامل صاحب امضا و مدارک مرتبط است. امضای الکترونیکی واجد شرایط بهعنوان نسخه دیجیتال امضای خطی در نظر گرفته میشود.

الگوریتم امضا دیجیتال

برای فهم بهتر اهمیت و فعالسازی امضای دیجیتال باید ارتباط اصلی آن را با الگوریتمها حتماً بدانید. الگوریتم امضای دیجیتال از رمزنگاری نامتقارن استفاده میکند. در روش رمزنگاری نامتقارن، دو نوع کلید وجود دارد: کلید عمومی و کلید خصوصی.

زیرساخت کلید عمومی (PKI) چیست؟

زیرساخت کلید عمومی (PKI) مجموعهای از الزامات و مقررات است که امکان ایجاد امضای دیجیتال را فراهم میکند. هر تراکنش مربوط به امضای دیجیتال در PKI دارای یک جفت کلید است: کلید خصوصی و کلید عمومی.

کلید خصوصی همانطور که از نامش پیداست به اشتراک گذاشته نمیشود و فقط توسط امضاکننده برای امضای اسناد بهصورت الکترونیک بکار میرود. کلید عمومی در دسترس همه قرار دارد و هر کسی که نیاز به اعتبارسنجی امضای الکترونیکِ فرد امضاکننده داشته باشد، از آن استفاده میکند. PKI یکسری الزامات دیگر هم دارد از جمله مرجع صدور گواهینامه دیجیتال، نرمافزار ثبتنام کاربران نهایی و ابزارهایی برای مدیریت، نوسازی و فسخ کلیدها و گواهینامهها است.

در رمزنگاری نامتقارن، هر کاربر یک جفت کلید عمومی و خصوصی دارد. کلید عمومی برای رمزگذاری اطلاعات استفاده میشود و به عموم ارائه میشود. کلید خصوصی برای رمزگشایی اطلاعات استفاده میشود و باید نزد خود شما محفوظ نگهداری شود.

به طور مثال برای ارسال پیام در رمزنگاری نامتقارن، مراحل زیر را داریم:

- Alice پیام خود را با کلید عمومی Bob رمزگذاری میکند.

- پیام رمزگذاری شده به Bob ارسال میشود.

- Bob با استفاده از کلید خصوصی خود پیام را رمزگشایی میکند.

این فرایند به این معنی است که هر کسی میتواند اطلاعات را با کلید عمومی رمزگذاری کند، اما تنها صاحب کلید خصوصی میتواند پیام را رمزگشایی کند.

در اینجا امضای دیجیتال نشاندهنده تأیید هویت صاحب امضا و تمامیت پیام است. امضای دیجیتال توسط کلید خصوصی ایجاد میشود و توسط کلید عمومی تأیید میشود. این امضاها اطلاعاتی حیاتی در مورد هویت و صداقت فرد امضاکننده ارائه میدهند.

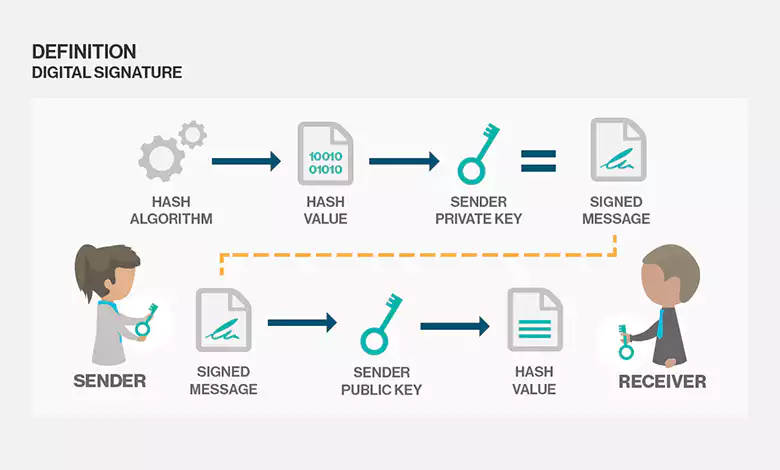

الگوریتم تشکیل امضا دیجیتال بهصورت زیر عمل میکند:

متن اصلی M : در ابتدا، متن اصلی که قرار است امضا شود، وارد تابع هش H میشود.

تابع هش H : تابع هش بر روی متن اصلی اعمال میشود و یک مقدار هش تولید میکند. تابع هش به این صورت عمل میکند که هر تغییر کوچک در متن اصلی باعث تولید مقدار هش متغیر و غیرقابلپیشبینی میشود.

رمزگذاری E: مقدار هش توسط کلید خصوصی فرستنده (امضاکننده) رمزگذاری میشود. این فرایند موجب تبدیل مقدار هش به یک امضای دیجیتال میشود.

ارسال به دریافتکننده + : امضای دیجیتال به همراه متن اصلی به دریافتکننده ارسال میشود.

رمزگشایی D : دریافتکننده از کلید عمومی فرستنده (فردی که امضا کرده است) برای رمزگشایی امضا از روی مقدار هش استفاده میکند.

تولید هش جدید: دریافتکننده مقدار هش جدیدی از متن اصلی تولید میکند.

مقایسه هشها: مقدار هش تولیدی توسط دریافتکننده با مقدار هش اصلی مقایسه میشود. اگر هشها مطابقت داشته باشند، این معنا دارد که اصالت امضا تأیید شده است و متن اصلی تغییر نکرده است.

این الگوریتم تأیید میکند که امضای دیجیتال به تغییرات در متن اصلی حساس است و هرگونه تغییر در متن به شکل قابل تشخیصی در مقدار هش تولیدی تأثیر میگذارد. این امر از تغییرات و دستکاریها در اطلاعات و اسناد جلوگیری میکند و امنیت اطلاعات را تضمین میکند.

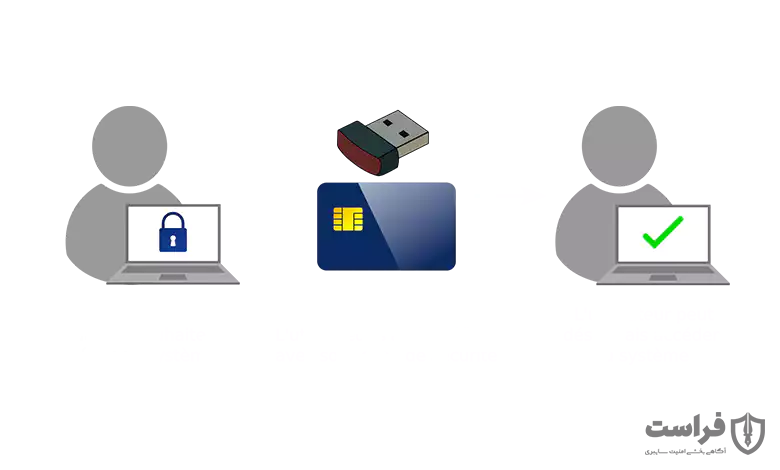

توکن امضای دیجیتال چیست

توکن امضای دیجیتال وسیلهای فیزیکی است که برای ایجاد و مدیریت امضاهای دیجیتال و رمزنگاری اطلاعات به کامپیوتر متصل میشود. این توکنها بر پایه زیرساخت کلید عمومی PKI عمل میکنند و از امنیت بالایی برخوردارند.

انواع مزیت توکن امضا دیجیتال

ذخیره کلید خصوصی: توکن امضای دیجیتال بهعنوان محفظهای برای ذخیره کلید خصوصی شخص مورداستفاده قرار میگیرد. کلید خصوصی یکی از اجزای اصلی برای ایجاد امضای دیجیتال و رمزنگاری اطلاعات است.

امضای دیجیتال: توکن به شخص این را امکان میدهد تا امضاهای دیجیتال بر روی اسناد و اطلاعات را ایجاد کرده و از آنها برای احراز هویت و تأیید استفاده کند. این امضاها بهوسیله توکن ایجاد میشوند و در ارتباط با اطلاعاتی که در توکن ذخیره شدهاند قابلتأیید هستند.

حفظ امنیت: از توکن امضای دیجیتال برای حفظ امنیت کلید خصوصی استفاده میشود. این توکنها بهشدت محافظت شده و از دسترسیهای غیرمجاز جلوگیری میکنند. این امر از دسترسیهای غیرمجاز به کلید خصوصی جلوگیری میکند.

احراز هویت دیجیتال: با نصب گواهی امضای دیجیتال بر روی توکن، امکان احراز هویت دیجیتال شخص امضاکننده فراهم میشود.

در نتیجه توکنهای امضای دیجیتال به دلیل خصوصیتهای امنیتی و امکاناتی که ارائه میدهند، ابزاری مهم برای ارتقا امنیت در ارسال و دریافت اطلاعات و ایجاد امضاهای دیجیتال معتبر هستند. این توکنها تضمین میکنند که اطلاعات منعطف و امن انتقال پیدا میکنند و امضاهای دیجیتال بهدرستی تأیید میشوند.

گواهی امضا دیجیتال چیست؟

یک مدرک الکترونیکی است که به شخص یا نهادی هویت دیجیتال را تأیید میکند و امکان انجام امضای دیجیتال معتبر را فراهم میکند. این گواهیها بهوسیله شرکتهای مختص در ارائه خدمات امنیت دیجیتال صادر میشوند. هویت فرد یا نهاد بهوسیله گواهی امضای دیجیتال تأیید میشود و این گواهی به معنای اعتبار امضای دیجیتال ایشان است. با استفاده از گواهی امضای دیجیتال، افراد و نهادها میتوانند اطلاعات و اسناد را امضا و تأیید کرده و هویت دیجیتال خود را در تعاملات آنلاین اثبات کنند.

باتوجهبه تعاملات اطلاعاتی و تجاری مدرن، استفاده از گواهی امضای دیجیتال برای ایجاد امنیت و اعتماد در معاملات آنلاین بسیار حیاتی است. این گواهیها هویت شخص یا نهاد را تأیید کرده و اطمینان میدهند که امضای دیجیتال ایشان معتبر است.

مرجع صدور گواهینامه دیجیتال (CA) چیست؟

امضای دیجیتال به کلیدهای عمومی و خصوصی نیاز دارد. باید از این کلیدها بهخوبی محافظت شود تا امنیت آنها تضمین شده و از جعل یا سوءاستفاده از آنها پیشگیری شود. وقتی یک سند را ارسال یا امضا میکنید باید اطمینان داشته باشید که این سندها و امضاها بهصورت امن ایجاد میشوند و از کلیدهای معتبری برای این کار استفاده میشود.

مراجع صدور گواهینامه دیجیتال یا بهاختصار CA یک نوع ارائهدهنده سرویسهای خدمات اعتبار (Trust Service Provider) هستند و سازمانهای شخص ثالثی هستند که عده زیادی آنها را برای تضمین امنیت کلیدها قبول دارند و میتوانند گواهینامههای دیجیتال موردنیاز را عرضه کنند. برای استفاده از یک CA خاص هم طرف ارسالکننده سند و هم گیرندهای که آن را امضا میکند باید در این زمینه به توافق برسند.

چرا باید از امضا دیجیتال استفاده کنیم؟

خیلی از صنایع و مناطق جغرافیایی استانداردهای خاصی برای امضای الکترونیک دارند که مبتنی بر تکنولوژی امضای دیجیتال و CA های تصدیق شده خاصی برای اسناد کاری هستند. پیرویکردن از این استانداردها و کار با یک مرکز صدور مجوز معتبر میتواند قابلیت اجرا و پذیرش یک راهکار امضای الکترونیک را در هر بازار محلی تضمین کند.

با استفاده از روش PKI، در امضاهای دیجیتال از یک تکنولوژی استاندارد بینالمللی و پذیرفته شده استفاده میشود که از جعل و کلاهبرداری یا تغییر اسناد بعد از امضا پیشگیری میکند.

انواع گواهیهای امضا دیجیتال

گواهیهای امضای دیجیتال DSC به سه نوع اصلی تقسیم میشوند:

کلاس ۱: این نوع گواهی به کاربران اجازه میدهد که با استفاده از ایمیل و نام کاربری خود هویت خود را تأیید کنند. گواهی امضای دیجیتال کلاس ۱ سطحی ابتدایی از امنیت را فراهم میکند و در مواردی کاربرد دارد که خطرات امنیتی کمتری وجود دارد.

کلاس ۲: این نوع گواهی عمدتاً برای پر کردن فرمهای الکترونیکی مالیاتی و مدارک مشابه به کار میرود. هویت امضاکننده با استفاده از پایگاهداده از پیش تأیید شده احراز هویت میشود. گواهی امضای دیجیتال کلاس ۲ در مواردی به کار میرود که خطرات امنیتی متوسطی وجود دارد.

کلاس ۳: این نوع گواهی از بالاترین سطح امنیتی در امضای دیجیتال برخوردار است. برای درخواست گواهی امضای دیجیتال کلاس ۳، شخص یا سازمان باید بهصورت حضوری و با ارائه مدارک هویتی به مرجع صدور گواهی احراز هویت کنند. از گواهیهای امضای دیجیتال کلاس ۳ در مزایدههای الکترونیکی، مناقصههای الکترونیکی، بلیطهای الکترونیکی، امضای اسناد دادگاه و در مواردی که امنیت دادهها بسیار حیاتی است، استفاده میشود.

کاربرد امضا دیجیتال در دولت الکترونیکی

امضای دیجیتال در انواع مختلفی از تعاملات و اسناد الکترونیکی بهمنظور افزایش امنیت و بهبود کارایی مورداستفاده قرار میگیرد. مواردی که از امضای دیجیتال بهره میبرند شامل موارد زیر هستند:

قراردادها و اسناد حقوقی: امضای دیجیتال در قراردادها و اسناد حقوقی بهعنوان یک امضای الکترونیکی قانونی استفاده میشود تا اطمینان حاصل شود که سند تغییر نکرده است و امضا توسط طرفهای قرارداد انجام شده است.

تفاهمنامههای فروش: در معاملات تجاری آنلاین، امضای دیجیتال برای تأیید توافقنامهها و فروشهای مختلف به کار میرود و اطمینان حاصل میکند که هویت فروشنده و خریدار تأیید شدهاند.

اسناد مالی: واحدهای مالی از امضای دیجیتال برای ارسال صورتحسابها و اسناد مالی به مشتریان استفاده میکنند تا امنیت و اعتماد را تضمین کنند.

دادههای بهداشت و درمان: در حوزه بهداشت و درمان، امضای دیجیتال برای حفظ حریم خصوصی دادهها، مدارک پزشکی و سوابق بیماران به کار میرود.

فرمهای اداری دولتی: در ادارات دولتی، امضای دیجیتال میتواند در فرایندهای مختلف از تأیید مجوزها تا امضای اسناد اداری استفاده شود و بهرهوری فرایندها را افزایش دهد.

اسناد حملونقل: در حوزه حملونقل، امضای دیجیتال مورداستفاده قرار میگیرد تا از امنیت و اصالت بارنامهها و اسناد حملونقل اطمینان حاصل شود.

موارد مهم امنیتی در امضا دیجیتال

امنیت در امضای دیجیتال بسیار حیاتی است و امنیت در امضای دیجیتال توسط اجزاء و روشهای مختلف بهبود مییابد. برخی از موارد مهم امنیتی در امضای دیجیتال عبارتاند از:

شمارههای شناسایی شخصی PIN، رمز عبور و کدها، اینها ابزارهای احراز هویت و تأیید هویت امضاکننده هستند. این اطلاعات به افراد اجازه میدهند تا از امضای دیجیتال خود اطمینان حاصل کنند. علاوه بر این، از طریق این اطلاعات میتوان از دسترسی غیرمجاز به کلیدهای خصوصی جلوگیری کرد.

اعتبارسنجی مرجع صدور گواهی و مراکز صدور گواهی دیجیتال نقش مهمی در امنیت امضای دیجیتال ایفا میکنند. آنها گواهیهای دیجیتال را صادر میکنند و با پذیرش، احراز هویت، صدور و نگهداری این گواهیها بهعنوان اشخاص ثالث قابلاعتماد عمل میکنند. این کار از ایجاد گواهیهای دیجیتال جعلی جلوگیری میکند.

اعتبارسنجی ارائهدهنده خدمات اعتماد TSP، یک شخص یا نهاد حقوقی است که اعتبار امضای دیجیتال را از طرف یک شرکت انجام میدهد و گزارشهای اعتبارسنجی امضا را ارائه میدهد. این نهادها نقش مهمی در تأیید امضای دیجیتال ایفا میکنند و تضمین میکنند که امضاها معتبر و اصلی هستند.

این اجزاء و روشها به امنیت امضای دیجیتال کمک میکنند و اطمینان از اعتبار و اصالت اسناد و امضاها فراهم میکنند.

دلیل اهمیت امضا دیجیتال برای بلاکچین

امضای دیجیتال از اهمیت ویژهای برای بلاکچین برخوردار است. امضای دیجیتال یک اصل اساسی در فناوری بلاکچین است که بهعنوان ابزاری برای احراز هویت تراکنشها به کار میرود. هنگامی که کاربران تراکنشها را ارسال میکنند، آنها باید به هر واحد در سیستم اثبات کنند که مجاز بهصرف واحدهای مالی هستند و درعینحال از اشخاص دیگر جلوگیری میکنند تا از حسابشان سو استفاده نشود. در نتیجه، امضای دیجیتال میتواند بهعنوان وسیلهای برای ایجاد اطمینان و امنیت در شبکه بلاکچین و احراز هویت تراکنشها عمل کند.

کاربرد امضاهای دیجیتال در بلاکچین

روند کار امضاهای دیجیتال در بلاکچین به سه مرحله اصلی تقسیم میشود:

مرحله اول هشکردن

این مرحله ابتدایی برای ایجاد امضای دیجیتال در بلاکچین استفاده میشود. در این مرحله، پیامها یا دادههای دیجیتال از طریق یک الگوریتم هش عبور میکنند. تابع هش، یکی از عناصر بسیار حیاتی در سیستمهای امضای دیجیتال است. این فرایند شامل تولید یک مقدار هش یا همان خلاصه پیام توسط تابع هش میشود.

تابع هش با دریافت دادههای ورودی از هر اندازه، یک خروجی با اندازه ثابت تولید میکند. مقدار هش توسط این تابع ایجاد میشود و میتواند برای ترکیب با دادههای ورودی به کار برود. این نوع رمزنگاری مشابه به اثر انگشت دیجیتال هر فرد عمل میکند.

اثر انگشت دیجیتال به معنی ایجاد تغییر در دادههای ورودی و تولید یک خروجی متفاوت باشد که مشابه مقدار هش است. این ویژگی اصلی توابع هش، دلیل اصلی استفاده گسترده از آن در تأیید صحت دادههای دیجیتال و امضاهای دیجیتال در بلاکچین است.

مرحله دوم امضا دیجیتال

بعد از هشکردن دادهها، فرستنده پیام باید آن را امضا کند. این امضازدن پیام زمانی انجام میشود که فرستنده از رمزنگاری کلید عمومی استفاده میکند. در بلاکچین، ما با انواع مختلفی از الگوریتمهای امضا دیجیتال سروکار داریم که هر یک مکانیسم خاص خود را دارند.

اساساً در این فرایند، خلاصه پیام با استفاده از کلید خصوصی فرستنده امضا میشود و گیرنده میتواند با استفاده از کلید عمومی مربوطه که توسط امضاکننده ارائه شده است، صحت پیام و امضا را تأیید کند.

مرحله سوم تأیید

فرایند تأیید زمانی اتفاق میافتد که گیرنده پیام را با استفاده از کلید عمومی ارائه شده توسط فرستنده دریافت کرده و اعتبارسنجی امضا را تأیید میکند. برای درک بهتر نحوه عملکرد امضا دیجیتال در بلاکچین، با یک مثال میتوان توضیح داد که این امضا چگونه امنیت پیام را حفظ میکند و همچنین مراقب اطلاعات حساس و کلیدی پیام است.

بهعنوانمثال، فرض کنید که مینا میخواهد یک پیام رمزنگاری شده را به علی ارسال کند و کلید عمومی علی بهصورت علنی در دسترس همگان باشد. مینا میتواند از کلید عمومی علی در الگوریتمی که پیامش را رمزنگاری میکند، استفاده کند.

در این صورت افراد دیگر ممکن است بتوانند پیام رمزنگاری شده را مشاهده کنند یا آن را دریافت کنند، اما تا زمانی که کلید خصوصی علی را نداشته باشند، نمیتوانند محتوای پیام را رمزگشایی کنند؛ بنابراین مینا میتواند مطمئن شود که تنها علی قادر است پیام اصلی را ببیند.

در امضای دیجیتال، فرایند دقیقاً برعکس عمل میکند. بهجای اینکه از کلید عمومی استفاده شود، مینا میتواند از کلید خصوصی خود در الگوریتم امضا استفاده کند تا امضایی ایجاد کند که به پیام و کلید عمومی او متصل باشد. در این حالت، هیچکس نمیتواند به کلید خصوصی مینا دسترسی پیدا کند و همچنین کسی قادر نخواهد بود صرفاً با امضا و کلید عمومی او امضای معتبری از او جعل کند.

هر کسی که به کلید عمومی مینا دسترسی داشته باشد، میتواند مطمئن شود که او با کلید خصوصیاش پیام را امضا کرده است. به همین ترتیب، فرستنده برای حفاظت و امضاکردن پیام از کلیدهای عمومی و گیرنده از کلید خصوصی برای خواندن آن استفاده میکند. این روش یکی از امنترین راهها برای محافظت از اسناد یا پیامهای محرمانه است و همچنین امضا یکپارچگی دادهها و صحت پیام را تضمین میکند.

امضا دیجیتال کدال چیست؟

متعلق به سامانه اطلاعات بورس اوراق بهادار ایران (کدال) است. این امضا برای احراز هویت ناشران گزارشهای مالی شرکتهای پذیرفته شده در بورس استفاده میشود. با استفاده از امضای دیجیتال کدال، اطمینان حاصل میشود که اطلاعات ارائه شده در خصوصیت ناشر معتبر و درست است و مورد تأیید کدال قرار دارد.

افرادی که در بورس فعالیت میکنند و قصد تحلیل و معامله با سهام شرکتهای مختلف را دارند، میتوانند بهجای مراجعه به وبسایتهای شرکتها، از وبسایت کدال برای دسترسی به اطلاعات مرتبط با شرکتها و گزارشهای مالی استفاده کنند. این امضاها اعتبار و امنیت بیشتری به اطلاعات ارائه شده در وبسایت کدال میدهند.

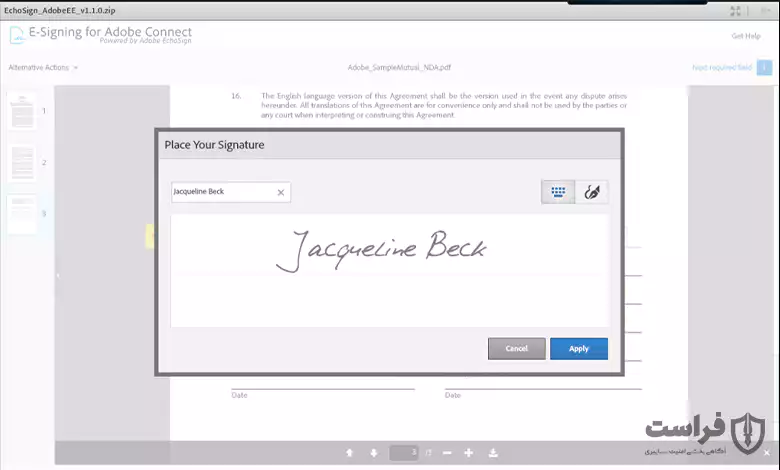

چطور میتوان یک امضا دیجیتال ایجاد کرد؟

شرکتهای ارائهدهنده امضای الکترونیک که راهکارهایی را بر اساس تکنولوژی امضای دیجیتال ارائه میدهند، امضا کردن اسناد به صورت دیجیتال را ساده کردهاند. این شرکتها اینترفیسهایی برای ارسال و امضای اسناد در فضای آنلاین و کار با مراجع معتبر صدور گواهینامه دیجیتال که گواهینامههای دیجیتال معتبری ارائه میدهند، فراهم کردهاند.

هر مرجع صدور گواهینامه دیجیتال کاربران را ملزم به ارائه اطلاعات خاصی میکند. همچنین ممکن است محدودیتها و قوانین خاصی برای افرادی که اسناد را جهت امضا برایشان ارسال میکنید و ترتیب ارسال اسناد وجود داشته باشد. وقتی سندی را از طریق ایمیل برای امضا دریافت میکنید، باید هویت شما طبق الزامات مرجع صدور گواهینامه دیجیتال تایید شده و سپس آن سند را با پر کردن یک فرم آنلاین، امضا کنید.

آیا امضاهای الکترونیکی که مبتنی بر فناوری امضا دیجیتال هستند، از نظر قانونی ضمانت اجرایی دارند؟

بله. اتحادیه اروپا در سال 1999 بخشنامه مربوط به امضاهای دیجیتال را تصویب و ایالاتمتحده در سال 2000 قانون امضاهای الکترونیک در تجارت جهانی و ملی (ESIGN) را تصویب کرد. هر دو قانون قراردادها و اسنادی را که به صورت الکترونیک امضا میشوند مثل قراردادهای کاغذی از نظر قانونی، معتبر و الزامآور کردند. از آن زمان بارها از قانونی بودن امضاهای الکترونیک حمایت شده است.

تا به امروز بیشتر کشورها مقررات و قوانینی که توسط اتحادیه اروپا و ایالاتمتحده ایجادشدهاند را تصویب و بکار بستهاند و در خیلی از کشورهای اتحادیه اروپا مدل امضاهای الکترونیک مبتنی بر تکنولوژی امضای دیجیتال که تحت مدیریت محلی قرار دارند، اتخاذ شده است.

علاوهبراین خیلی از کشورها الزامات مربوط به این مقررات را بهبود دادهاند و مقرراتی تحت نظارت صنایع خودشان تصویب کردهاند (مثل ماده 11 قانون CFR FDA 21 در صنعت علوم زیستی) که با استفاده از تکنولوژی امضای دیجیتال به این امر نائل شدهاند. این قوانین و مقررات که خاص کشور و صنعت مربوطه هستند، مدام در حال رشد و تکامل هستند که یکی از نمونههای بارز آن مقررات سرویسهای اعتماد و شناسایی الکترونیک (eIDAS) است که اخیراً در اتحادیه اروپا مورد تصویب قرار گرفته است.

یک سناریوی ساده در فرآیند امضا دیجیتال

اعمال امضای دیجیتال یک فرایند بسیار ساده است. در ادامه نگاهی به یک سناریوی واقعی خواهیم داشت.

مهسا یک طراحی انجام داده که باید آن را برای علیرضا ارسال کند. برای جلوگیری از باز شدن توسط مهاجمین و عدم تغییر در آن باید از امضای دیجیتال استفاده کند. برای اعمال این امضا میتوان از نرمافزارهای مختلفی استفاده کرد (مثل Adobe LiveCycle، BlueBeam و …)

مهسا در این مثال از Adobe Acrobat استفاده میکنیم. طبق مشخصات این پروژه، مهسا باید این داکیومنت را تائید کرده و مهر Professional Engineer (مهندسی حرفهای یا به اختصار PE) خودش را در آن ثبت کند.

مهسا برای اعمال امضا دیجیتال این مراحل را طی میکند.

- طرح خودش را در Acrobat باز کرده و روی گزینه Certify with Visible Signature کلیک میکند.

- پس از انتخاب محل درج امضاء او تصدیق میکند که میخواهد داکیومنت را امضا کند، نحوه نمایش امضا را هم انتخاب میکند (مهر PE)

- در نهایت پسورد خودش را وارد میکند و امضا اعمال میشود.

- حالا این داکیومنت، حاوی دو شاخص اعتماد است – یک اعلامیه در بالای آن که نشان میدهد مهسا این داکیومنت را تصدیق کرده است و هویت او توسط یک CA شخص ثالث (در این مثال GlobalSign) تائید شده و دومی مهر PE او

- حالا این داکیومنت آماده ارسال به علیرضا است.

علیرضا برای تائید امضای مهسا این دو مرحله را طی میکند.

- علیرضا داکیومنت را در Adobe Reader باز میکند و همان دو نشانه اعتمادی را که پیش از این توضیح دادیم مشاهده میکند.

- اعلامیهای که بالای داکیومنت قرار گرفته و مهر مهندسی مهسا.

- کلیک کردن روی مهر باعث نمایش تاییدیه امضای مهسا شده و دوباره تائید میکند که از زمان امضای این داکیومنت، هیچ تغییری در آن اعمال نشده است.

- علیرضا میتواند برای کسب اطلاعات بیشتر، از جمله زمان امضای داکیومنت روی گزینه Signature Properties کلیک کند.

پشت صحنه فرآیند امضا دیجیتال

در ادامه بررسی میکنیم که وقتی مهسا فایل PDF را امضا میکند و وقتی علیرضا امضا را اعتبارسنجی میکند، در واقعیت چه اتفاقی میافتد.

- وقتی مهسا در Adobe Acrobat روی گزینه sign کلیک میکند، با استفاده از الگوریتمهای ریاضی برای داکیومنت یک اثر انگشت دیجیتال منحصربفرد (که به آن هش گفته میشود) تولید میشود. این کد هش، مخصوص همین داکیومنت خاص است و حتی کوچکترین تغییری در آن منجر به ایجاد یک هش متفاوت میشود.

- این هش با استفاده از کلید خصوصی تصدیق دیجیتال او رمزگذاری میشود. هش رمزگذاری شده و کلید عمومی مهسا با هم ترکیب شده و یک امضای دیجیتال تشکیل میشود که به داکیومنت الحاق میشود.

- حالا مهسا میتواند داکیومنتی را که امضا کرده با علیرضا به اشتراک بگذارد.

هنگامی که علیرضا داکیومنت امضا شده را باز میکند، Adobe Reader به صورت خودکار از کلید عمومی مهسا (که در امضای دیجیتال قرار گرفته) برای رمزگشایی هش داکیومنت استفاده میکند. Reader یک هش جدید برای داکیومنت مهسا تولید میکند. اگر این هش جدید با هش رمزگذاری شده در مرحله 1 تطبیق داشته باشد، Reader متوجه میشود که این داکیومنت تغییری نکرده و این پیام را نمایش میدهد: The Document has not been modified since this signature was applied.” یعنی این داکیومنت از زمان اعمال امضای دیجیتال تغییری نکرده است.

همچنین، Reader اعتبار تصدیق مورد استفاده مهسا برای اعمال امضا را بررسی میکند (مثلاً اینکه اعتبار آن منقضی نشده باشد) و تائید میکند که کلید عمومی مورد استفاده در امضا متعلق به مهسا است.

ما یک سناریوی ساده را بررسی کردیم که در آن مهسا فقط نیاز به ارسال فایلی برای علیرضا داشت که با مهر PE او تصدیق شده باشد. گزینههای مختلفی هستند که میتوانید بسته به نوع کار مورد نظر، نوع داکیومنت یا قوانین و مقررات دولتی از آنها استفاده کنید.